Für fast alles gibt es inzwischen eine App. Essen bestellen, Parkschein lösen, den Stromverbrauch prüfen oder den Hund per GPS orten. Doch manche Apps versprechen Dinge, die technisch schlicht nicht funktionieren. Genau darauf sind offenbar Millionen Android-Nutzer hereingefallen.

Die Apps, die wir unter dem Namen „CallPhantom“ zusammenfassen, behaupten, Zugriff auf Anruflisten, SMS-Verläufe oder sogar WhatsApp-Anrufprotokolle beliebiger Telefonnummern zu ermöglichen. Wer die Funktion nutzen wollte, sollte bezahlen oder ein Abo abschließen. Das Problem: Die angeblichen Ergebnisse bestanden lediglich aus zufällig generierten Daten.

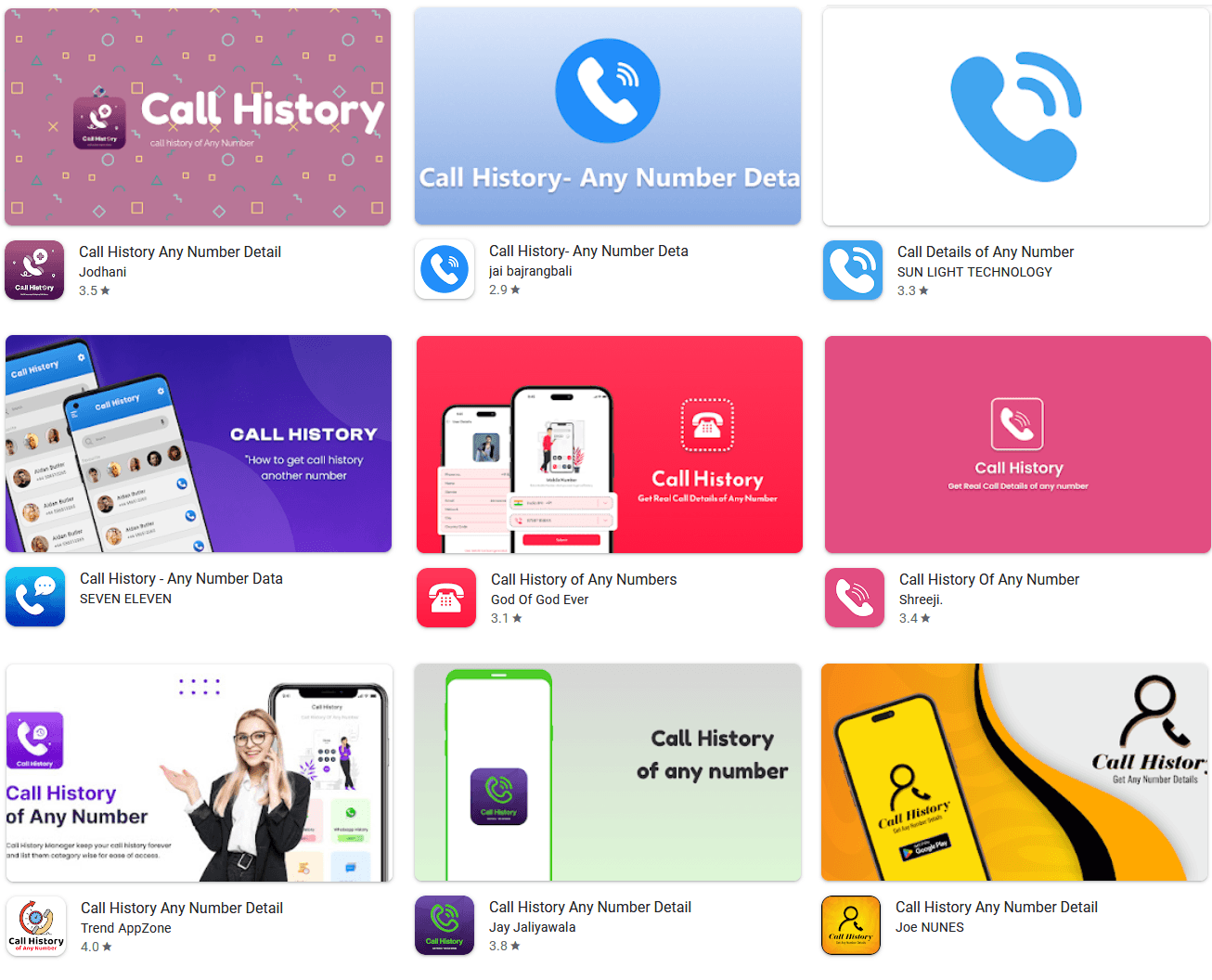

Unsere Analyse brachte insgesamt 28 dieser Apps ans Licht. Sie waren im Google Play Store verfügbar und wurden zusammen mehr als 7,3 Millionen Mal heruntergeladen. Als Partner der App Defense Alliance informierten wir Google über unsere Erkenntnisse. Inzwischen wurden alle in diesem Bericht genannten Apps aus dem Play Store entfernt.

Die wichtigsten Punkte in diesem Blogpost:

- Ein neuer Android-Betrug namens CallPhantom verspricht gegen Bezahlung Zugriff auf Anrufprotokolle, SMS-Daten und WhatsApp-Anruflisten beliebiger Telefonnummern.

- Wir haben 28 dieser Apps im Google Play Store identifiziert. Zusammen kamen sie auf mehr als 7,3 Millionen Downloads.

- Ein Teil der Apps umging bewusst das offizielle Abrechnungssystem von Google Play. Dadurch wird es für Opfer deutlich schwieriger, ihr Geld zurückzubekommen.

Untersuchung

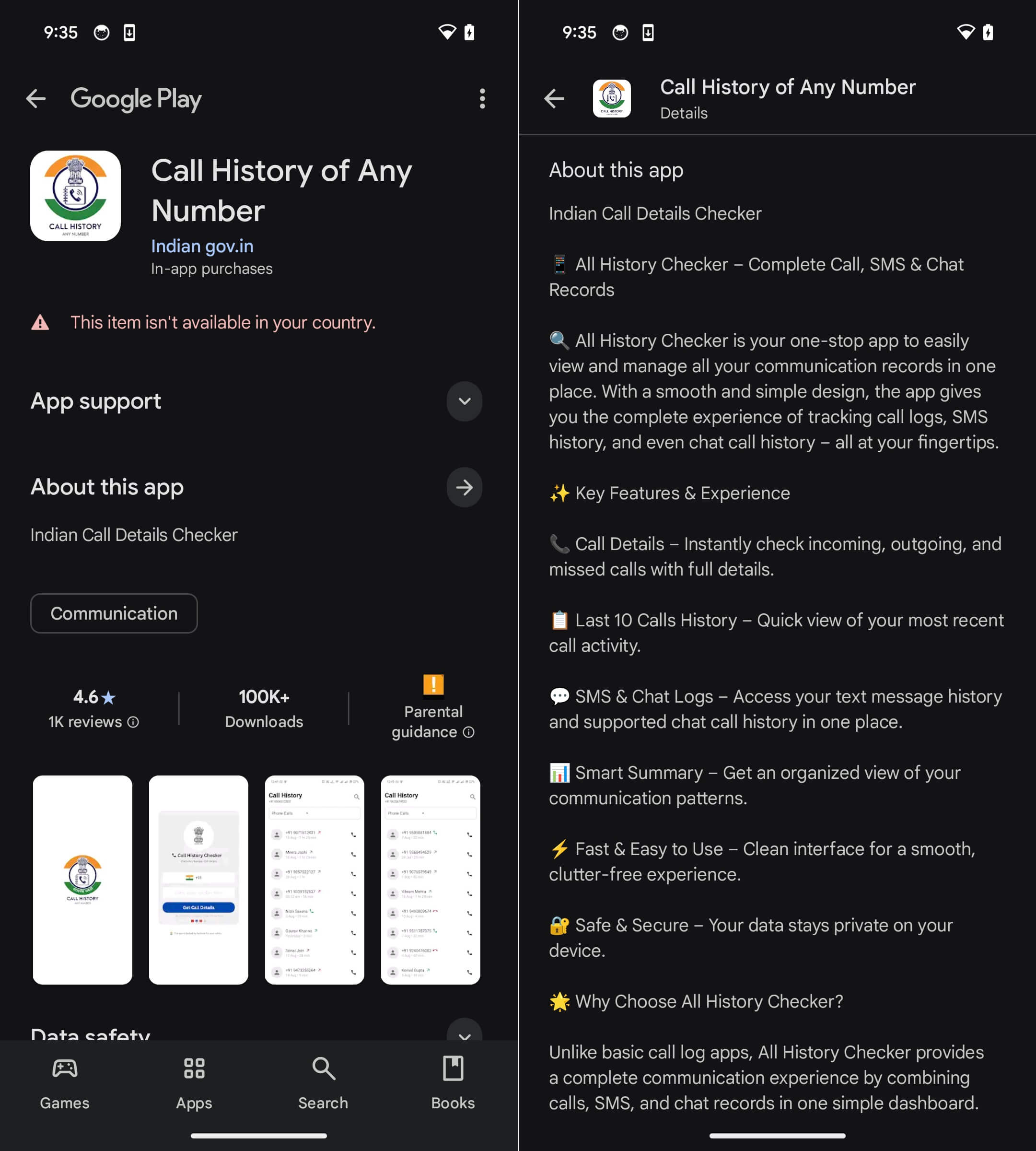

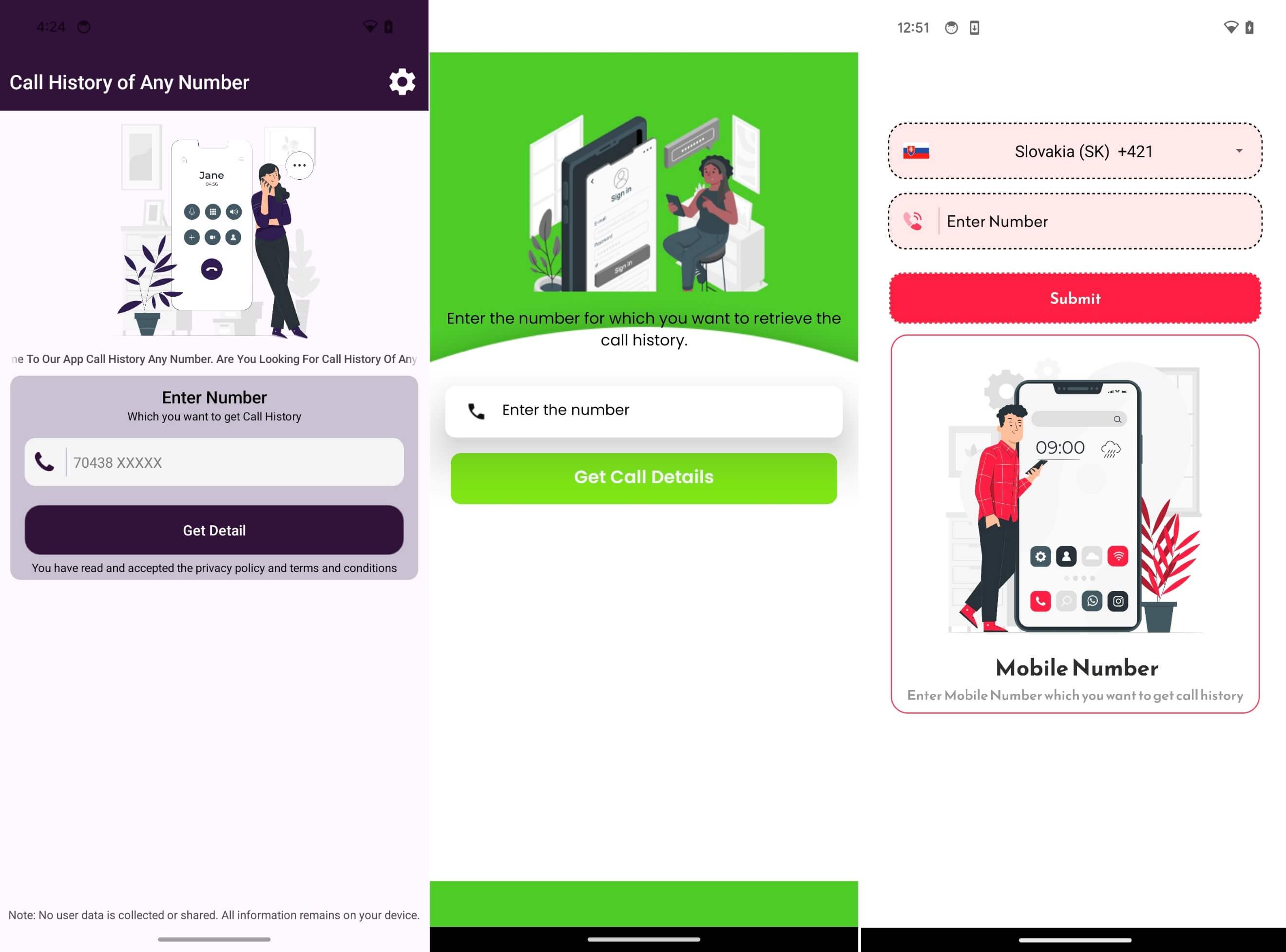

Im November 2025 stießen wir auf einen Reddit-Beitrag über eine App namens „Call History of Any Number“, die damals im Google Play Store angeboten wurde. Die Anwendung versprach, den Anrufverlauf jeder gewünschten Telefonnummer anzeigen zu können. Veröffentlicht wurde sie unter dem Entwicklernamen „Indian gov.in“, hatte allerdings keinerlei Verbindung zur indischen Regierung.

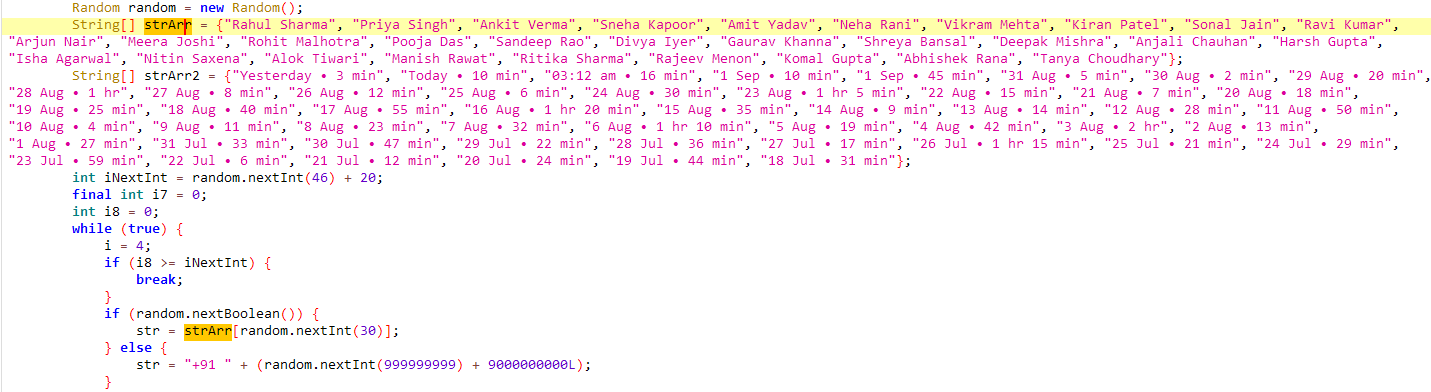

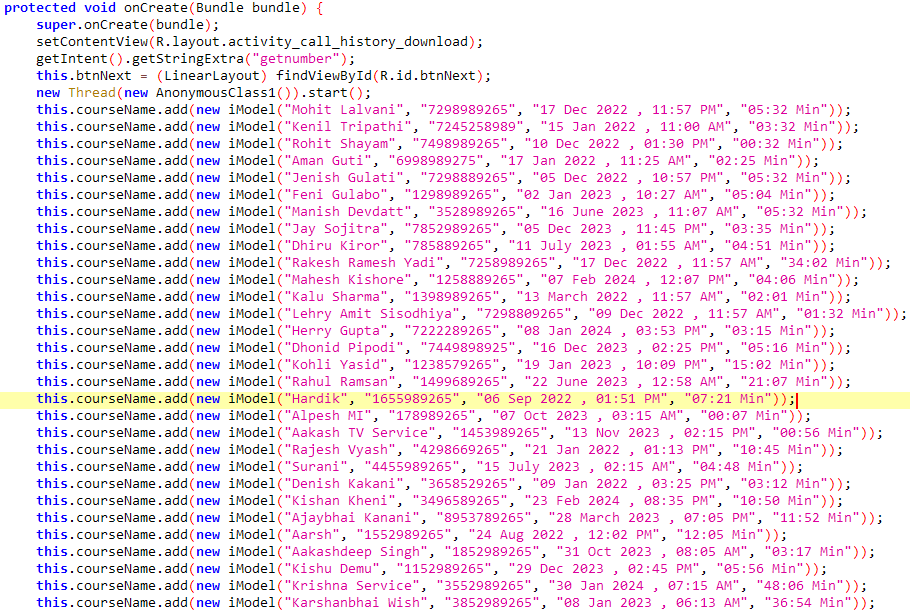

Schon ein erster Blick auf die App machte deutlich, dass hier etwas nicht stimmen konnte. Unsere Analyse zeigte schnell: Die angeblichen Anrufdaten waren komplett erfunden. Die App erzeugte zufällige Telefonnummern und kombinierte sie mit fest hinterlegten Namen, Uhrzeiten und Gesprächsdauern, die direkt im Code gespeichert waren. Erst nach einer Zahlung bekamen Nutzer diese gefälschten Daten überhaupt angezeigt.

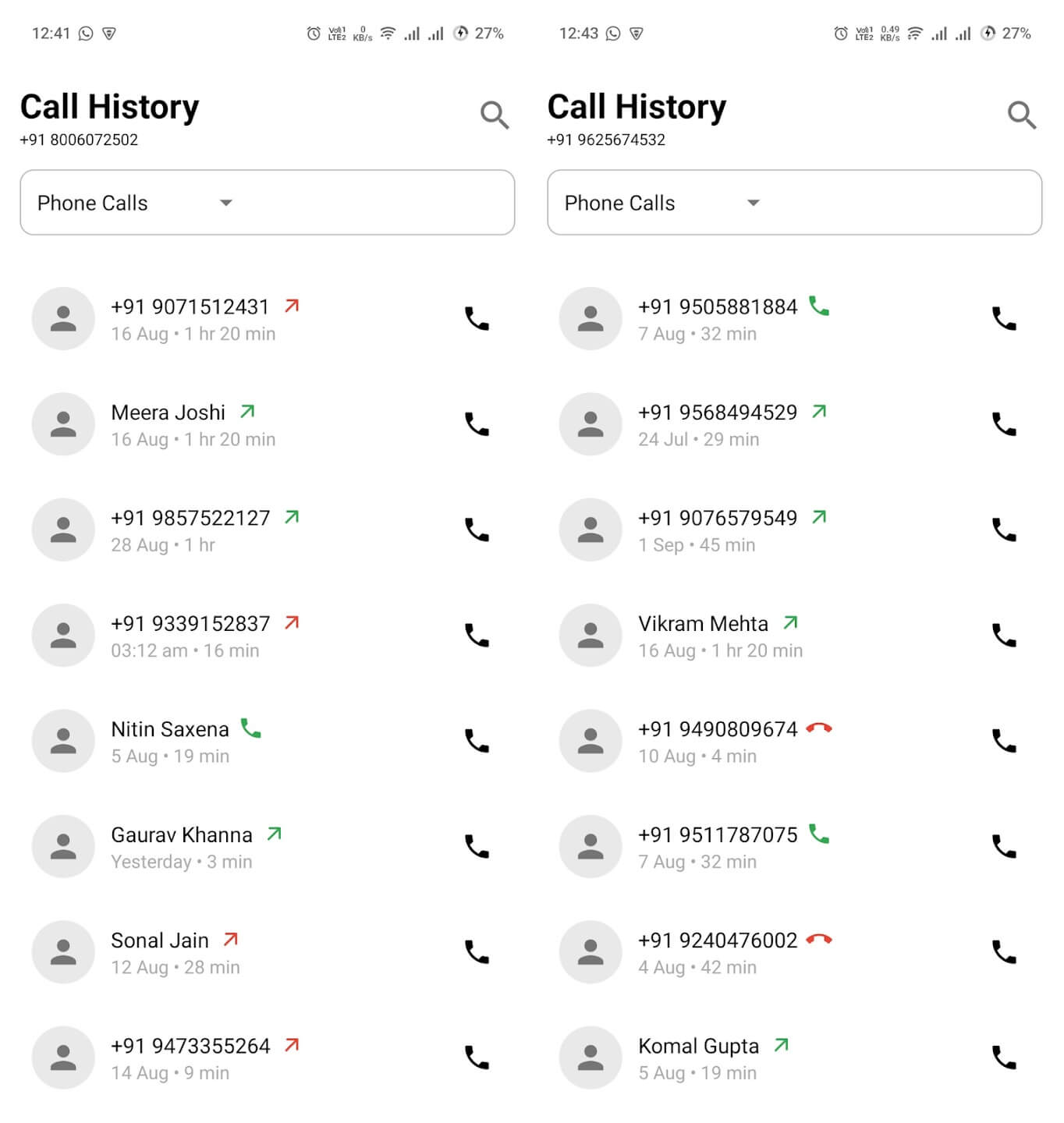

Ein Screenshot der gefälschten Anrufprotokolldaten wurde sogar in die Auflistung der App aufgenommen, um die Funktionalität der App zu demonstrieren, wie in Abbildung 3 dargestellt.

Besonders dreist: Selbst die Screenshots in der Beschreibung der App zeigten bereits diese künstlich erzeugten „Anrufprotokolle“ und sollten offenbar die angebliche Funktionalität glaubwürdiger wirken lassen. Im Verlauf unserer Untersuchung fanden wir weitere Apps mit identischem Verhalten. Insgesamt identifizierten wir 28 Anwendungen, die nach demselben Prinzip funktionierten. Am 16. Dezember 2025 meldeten wir den gesamten Satz betrügerischer Apps an Google. Zum Zeitpunkt der Veröffentlichung dieses Artikels waren sämtliche gemeldeten Anwendungen entfernt worden.

Optisch unterschieden sich viele der Anwendungen deutlich voneinander. Manche wirkten schlicht, andere überraschend professionell gestaltet. Das eigentliche Ziel blieb jedoch immer gleich: gefälschte Kommunikationsdaten erzeugen und Nutzer dafür bezahlen lassen.

Überblick über die Kampagne

Die meisten der von uns gefundenen CallPhantom-Apps richteten sich an Nutzer in Indien und anderen Regionen des asiatisch-pazifischen Raums. Häufig war die indische Ländervorwahl +91 bereits voreingestellt. Zudem unterstützten viele der Apps UPI, ein in Indien weit verbreitetes Zahlungssystem.

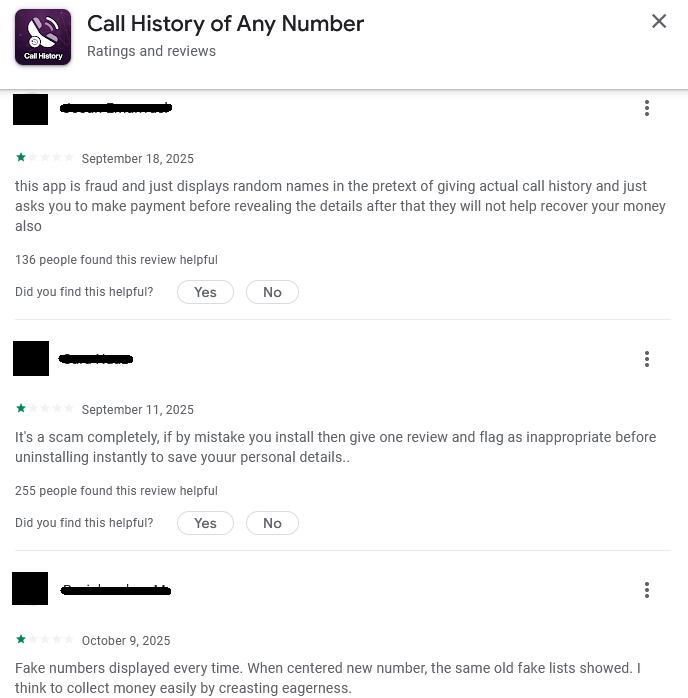

In den Bewertungen häuften sich Beschwerden frustrierter Nutzer. Viele berichteten, dass sie bezahlt hatten, aber nie echte Daten erhielten (siehe Abbildung 6).

Wie genau die Apps verbreitet wurden, lässt sich nicht sicher sagen. Wahrscheinlich setzten die Betreiber gezielt auf die Neugier potenzieller Opfer. Die Aussicht, heimlich Einblick in private Kommunikationsdaten anderer Menschen zu erhalten, dürfte für manche offenbar verlockend genug gewesen sein. Dazu kamen positive Bewertungen, die teilweise ebenfalls gefälscht wirkten.

Wie CallPhantom funktioniert

Bei unserer Analyse ließen sich die Apps grob in zwei Gruppen einteilen.

Die erste Gruppe enthielt fest programmierte Namen, Ländervorwahlen und Textbausteine direkt im Code. Diese wurden mit zufällig generierten Telefonnummern kombiniert und den Nutzern anschließend als angebliche Treffer präsentiert. Wer den vollständigen „Verlauf“ sehen wollte, musste bezahlen.

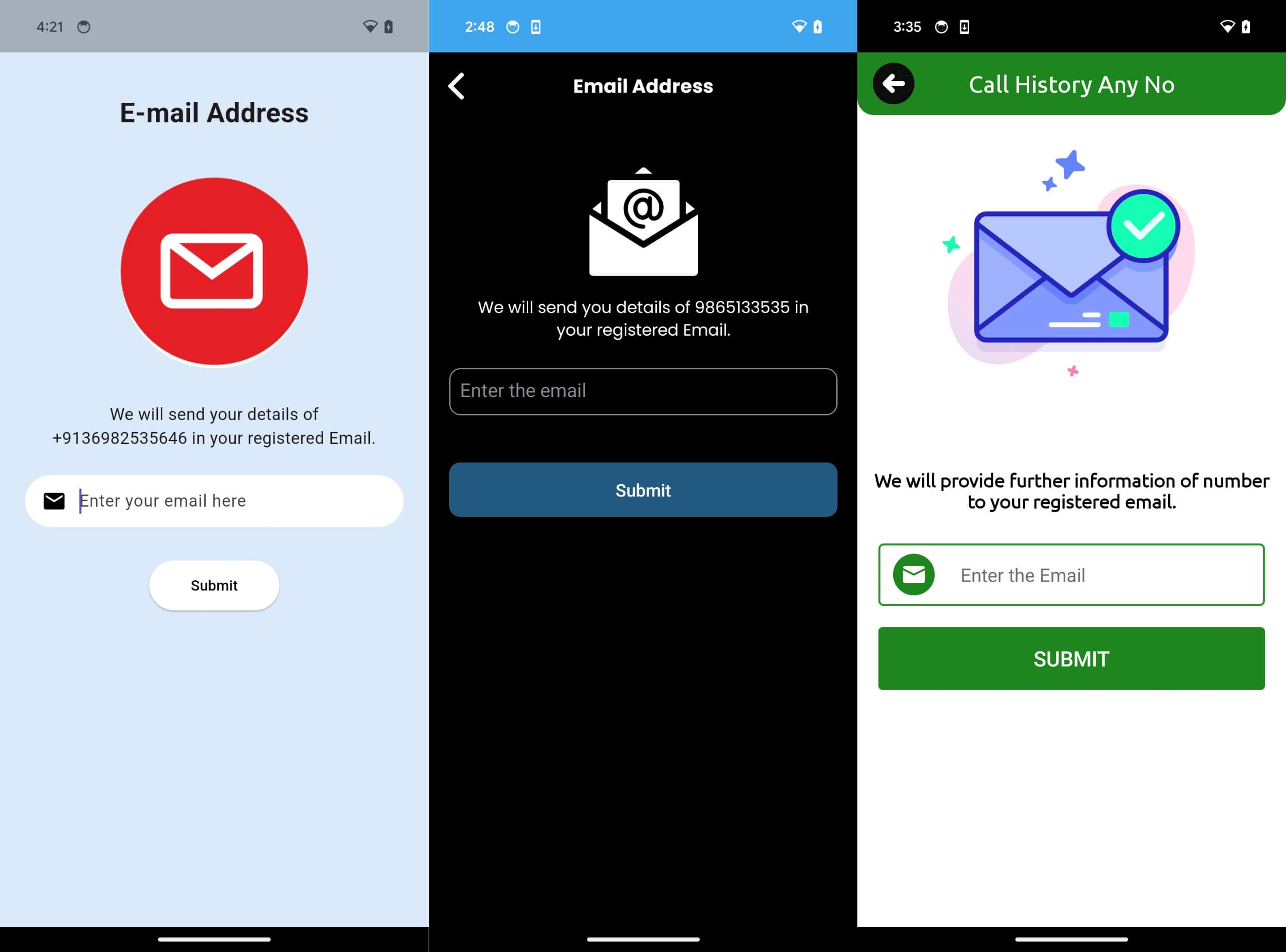

Die zweite Gruppe ging etwas anders vor. Hier sollten Nutzer zunächst eine E-Mail-Adresse eingeben. Angeblich sollte der abgefragte Anrufverlauf anschließend dorthin geschickt werden. Tatsächlich wurde aber auch hier erst nach einer Zahlung überhaupt etwas generiert.

Im Allgemeinen haben die CallPhantom-Anwendungen eine einfache Benutzeroberfläche und fordern keine aufdringlichen oder sensiblen Berechtigungen an - das ist auch nicht nötig. Zufälligerweise enthalten sie auch keine Funktionen, die echte Anruf-, SMS- oder WhatsApp-Daten abrufen können.

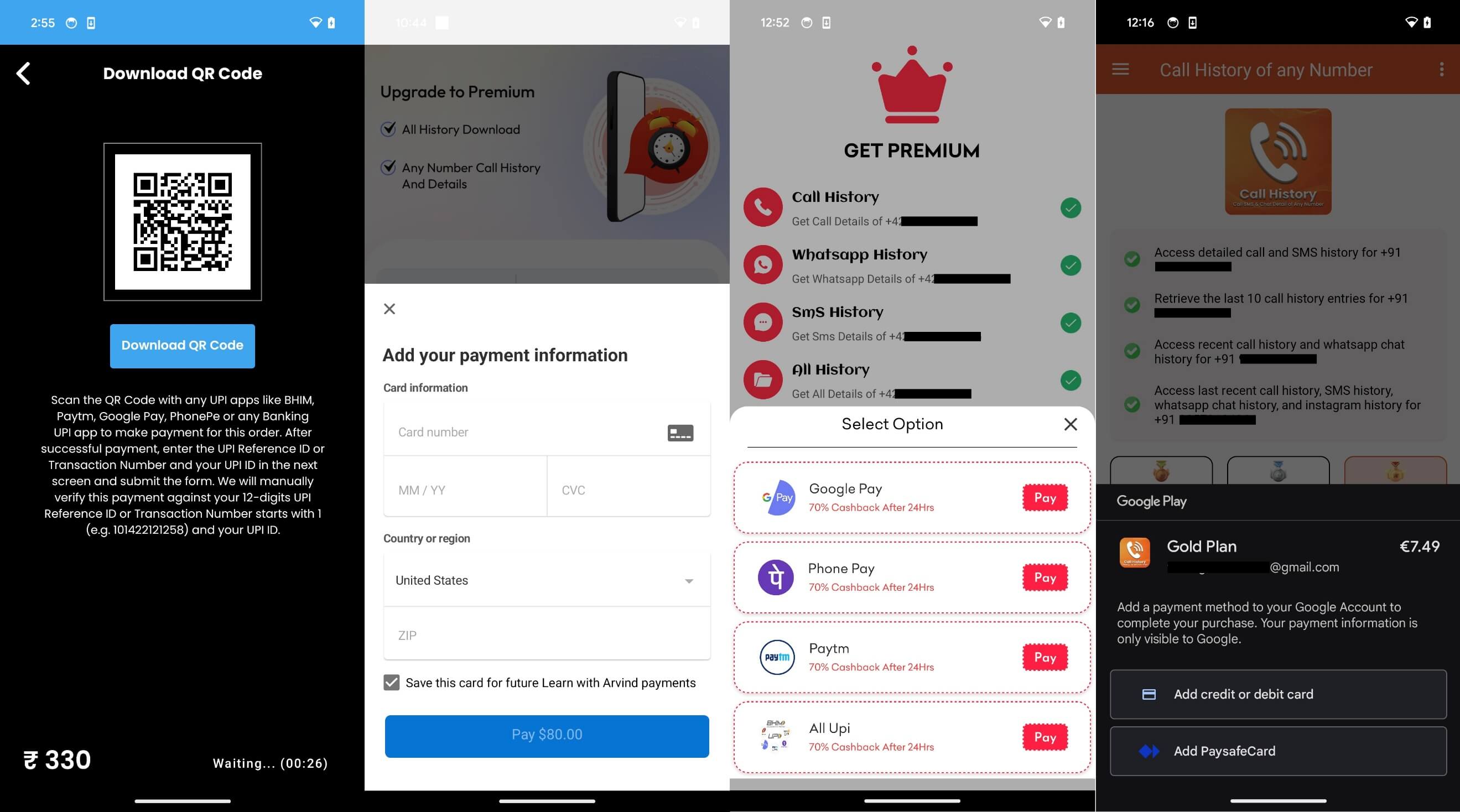

In den von uns untersuchten Apps kamen drei unterschiedliche Zahlungsmodelle zum Einsatz. Zwei davon verstießen gegen die Zahlungsrichtlinien von Google Play.

Einige Apps nutzten reguläre In-App-Abonnements über das offizielle Google-Abrechnungssystem. Solche Käufe fallen grundsätzlich unter den Erstattungsschutz von Google.

Andere Anwendungen setzten dagegen auf externe Zahlungsdienste mit UPI-Unterstützung. Teilweise waren die Zahlungslinks direkt in den Apps hinterlegt, teilweise wurden sie dynamisch aus einer Firebase-Datenbank geladen. Dadurch konnten die Betreiber ihre Zahlungskonten jederzeit austauschen.

In manchen Fällen integrierten die Apps sogar eigene Kreditkartenformulare direkt in die Anwendung

Beispiele für diese Zahlungsmethoden sind in Abbildung 9 zu sehen.

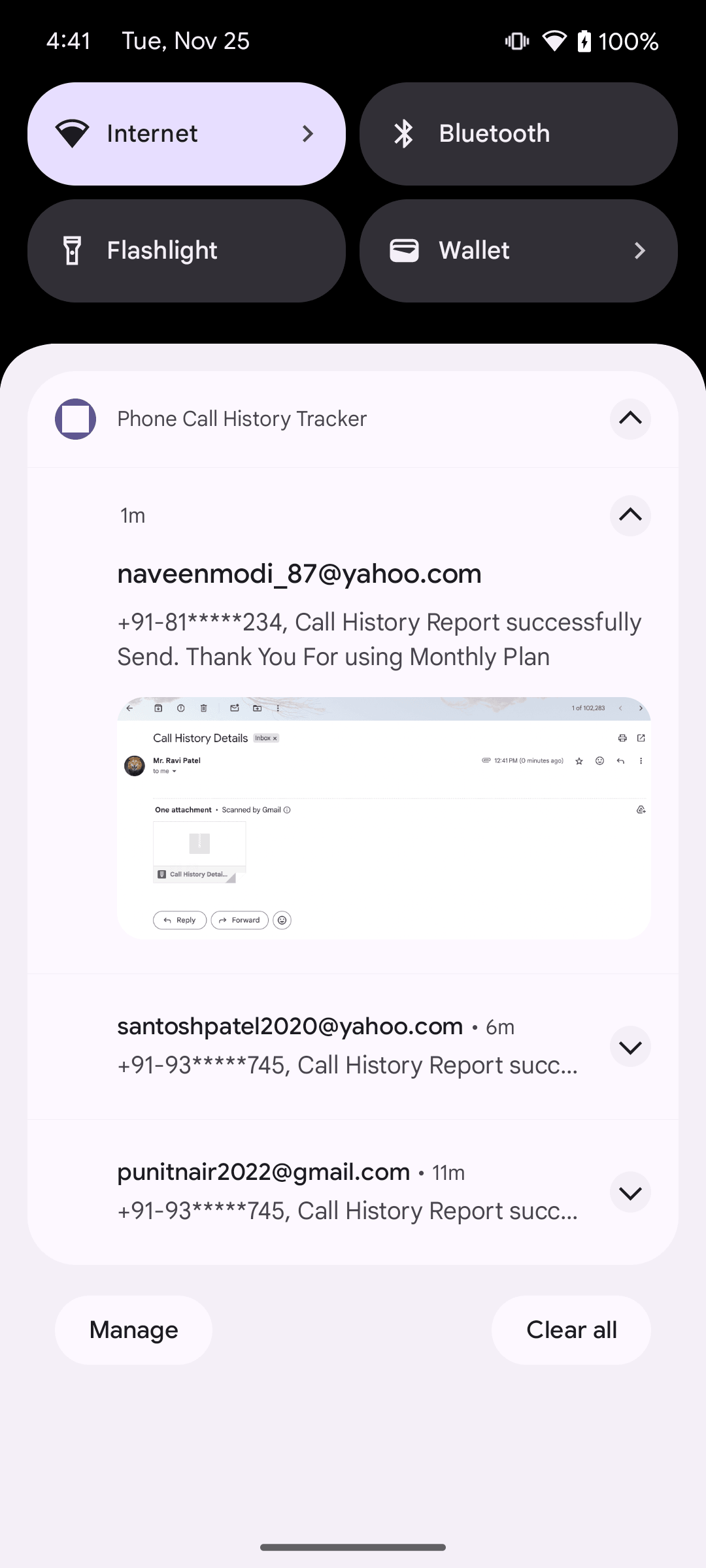

Besonders aggressiv war eine zusätzliche Methode, die wir in einzelnen Apps beobachteten: Verließen Nutzer die Anwendung ohne Zahlung, erschienen plötzlich Benachrichtigungen im Stil neuer E-Mails. Darin hieß es, die angeforderten Anrufdaten seien eingetroffen. Ein Klick auf die Nachricht führte jedoch direkt zu einem kostenpflichtigen Abo-Bildschirm.

Die Preise unterschieden sich teils erheblich. Angeboten wurden wöchentliche, monatliche oder jährliche Abonnements. Das teuerste Paket lag bei rund 80 US-Dollar. Der Durchschnittspreis für die günstigste Variante lag bei etwa fünf Euro.

Was tun, wenn wenn man bezahlt hat?

Wurde das Abo über das offizielle Google-Play-Abrechnungssystem abgeschlossen, lässt es sich direkt über den Play Store kündigen. Dazu genügt ein Blick in den Bereich „Zahlungen & Abonnements“ innerhalb der App. Abonnement bei Google Play kündigen, pausieren oder ändern.

Die in diesem Bericht beschriebenen Apps wurden inzwischen aus Google Play entfernt. Bestehende Abonnements wurden dadurch automatisch beendet.

Unter bestimmten Voraussetzungen sind auch Rückerstattungen möglich. Entscheidend sind dabei unter anderem der Zeitpunkt des Kaufs und die jeweiligen Google-Richtlinien. Support-Seite

Schwieriger wird es bei Zahlungen außerhalb von Google Play. Wer seine Kreditkartendaten direkt in einer der Apps eingegeben oder über Drittanbieter bezahlt hat, muss sich an den jeweiligen Zahlungsdienstleister wenden.

Fazit

Mit CallPhantom haben wir eine neue Gruppe betrügerischer Android-Apps entdeckt, die vor ihrer Entfernung mehr als 7,3 Millionen Downloads erreichten.

Die Apps versprachen Zugriff auf Anruflisten, SMS-Verläufe und WhatsApp-Kommunikation beliebiger Telefonnummern. Technisch ist das in der behaupteten Form jedoch nicht möglich. Ziel der Betreiber war offenbar ausschließlich, die Neugier der Nutzer auszunutzen und sie zu kostenpflichtigen Abonnements zu bewegen.

Besonders problematisch: Viele der Anwendungen umgingen bewusst das offizielle Bezahlsystem von Google Play. Dadurch wird es für Betroffene deutlich komplizierter, Rückerstattungen zu erhalten.

Unsere Analyse zeigte außerdem, dass sämtliche angezeigten „Ergebnisse“ künstlich erzeugt wurden. Häufig nutzten die Apps fest hinterlegte indische Telefonnummern, vordefinierte Namen und generierte Zeitstempel, die als echte Kommunikationsdaten ausgegeben wurden.

Wer über Google Play bezahlt hat, kann unter Umständen eine Rückerstattung beantragen. Schwieriger wird es bei Zahlungen über externe Anbieter oder direkt eingegebene Kreditkartendaten.

Bei Fragen zu unserer auf WeLiveSecurity veröffentlichten Forschung kontaktieren Sie uns bitte unter threatintel@eset.com.ESET Research bietet private APT Intelligence Reports und Datenfeeds an. Wenn Sie Fragen zu diesem Service haben, besuchen Sie die ESET Threat Intelligence Seite.

Analysierte CallPhantom-Anwendungen

| App name | Package name | Number of downloads |

| Call history : any number deta | calldetaila.ndcallhisto.rytogetan.ynumber | 3M+ |

| Call History of Any Number | com.pixelxinnovation.manager | 1M+ |

| Call Details of Any Number | com.app.call.detail.history | 1M+ |

| Call History Any Number Detail | sc.call.ofany.mobiledetail | 500K+ |

| Call History Any Number Detail | com.cddhaduk.callerid.block.contact | 500K+ |

| Call History Of Any Number | com.basehistory.historydownloading | 500K+ |

| Call History of Any Numbers | com.call.of.any.number | 100K+ |

| Call History Of Any Number | com.rajni.callhistory | 100K+ |

| Call History Any Number Detail | com.callhistory.calldetails.callerids.calle |

100K+ |

| Call History Any Number Detail | com.callinformative.instantcall |

100K+ |

| Call History Any Number detail | com.call.detail.caller.history | 100K+ |

| Call History Any Number Detail | com.anycallinformation.datadetailswho.calli |

100K+ |

| Call History Any Number Detail | com.callhistory.callhistoryyourgf | 100K+ |

| Call History Any Number | com.calldetails.smshistory.callhistoryofany |

50K+ |

| Call History Any Number Detail | com.callhistory.anynumber.chapfvor.history | 50K+ |

| Call History of Any Number | com.callhistory.callhistoryany.call | 50K+ |

| Call History Any Number Detail | com.name.factor | 50K+ |

| Call History Of Any Number | com.getanynumberofcallhistory.callhistoryof |

50K+ |

| Call History Of Any Number | com.chdev.callhistory | 10K+ |

| Phone Call History Tracker | com.phone.call.history.tracker | 10K+ |

| Call History- Any Number Deta | com.pdf.maker.pdfreader.pdfscanner | 10K+ |

| Call History Of Any Number | com.any.numbers.calls.history | 10K+ |

| Call History Any Number Detail | com.callapp.historyero | 1K+ |

| Call History - Any Number Data | all.callhistory.detail | 500+ |

| Call History For Any Number | com.easyranktools.callhistoryforanynumber | 100+ |

| Call History of Numbers | com.sbpinfotech.findlocationofanynumber | 100+ |

| Call History of Any Number | callhistoryeditor.callhistory.numberdetails |

50+ |

| Call History Pro | com.all_historydownload.anynumber.callhisto |

50+ |

IoCs

Eine umfassende Liste von Kompromissindikatoren (Indicators of Compromise, IoCs) und Beispielen finden Sie in unserem GitHub-Repository.

Dateien

SHA-1

Filename

Detection

Description

799BB5127CA54239D3D4

all.callhistory.deta

Android/CallPhantom.K

Android CallPhantom.

56A4FD71D1E4BBA2C5C2

calldetaila.ndcallhi

Android/CallPhantom.M

Android CallPhantom.

EC5E470753E76614CD28

callhistoryeditor.ca

Android/CallPhantom.F

Android CallPhantom.

77C8B7BEC79E7D9AE0D0

com.all_historydownl

Android/CallPhantom.G

Android CallPhantom.

9484EFD4C19969F57AFB

com.any.numbers.call

Android/CallPhantom.L

Android CallPhantom.

CE97CA7FEECDCAFC6B8E

com.anycallinformati

Android/CallPhantom.B

Android CallPhantom.

FC3BA2EDAC0BB9801F85

com.app.call.detail.

Android/CallPhantom.N

Android CallPhantom.

B7B80FA34A41E3259E37

com.basehistory.hist

Android/CallPhantom.O

Android CallPhantom.

F0A8EBD7C4179636BE75

com.call.detail.call

Android/CallPhantom.C

Android CallPhantom.

D021E7A0CF45EECC7EE8

com.call.of.any.numb

Android/CallPhantom.Q

Android CallPhantom.

04D2221967FFC4312AFD

com.callapp.historye

Android/CallPhantom.E

Android CallPhantom.

CB31ED027FADBFA3BFFD

com.calldetails.smsh

Android/CallPhantom.Q

Android CallPhantom.

C840A85B5FBAF1ED3E0F

com.callhistory.anyn

Android/CallPhantom.J

Android CallPhantom.

BB6260CA856C37885BF9

com.callhistory.call

Android/CallPhantom.S

Android CallPhantom.

55D46813047E98879901

com.callhistory.call

Android/CallPhantom.T

Android CallPhantom.

E23D3905443CDBF4F1B9

com.callhistory.call

Android/CallPhantom.D

Android CallPhantom.

89ECEC01CCB15FCDD2F6

com.callinformative.

Android/CallPhantom.B

Android CallPhantom.

8EC557302145B40FE089

com.cddhaduk.calleri

Android/CallPhantom.U

Android CallPhantom.

6F72FF58A67EF7AAA79C

com.easyranktools.ca

Android/CallPhantom.H

Android CallPhantom.

28D3F36BD43D48F02C50

com.getanynumberofca

Android/CallPhantom.D

Android CallPhantom.

47CEE9DED41B953A84FC

com.chdev.callhistor

Android/CallPhantom.V

Android CallPhantom.

9199A376B433F888AFE9

com.name.factor.apk

Android/CallPhantom.P

Android CallPhantom.

053A6A723FA2BFDA8A1B

com.pdf.maker.pdfrea

Android/CallPhantom.W

Android CallPhantom.

4B537A7152179BBA19D6

com.phone.call.histo

Android/CallPhantom.I

Android CallPhantom.

87F6B2DB155192692BAD

com.pixelxinnovation

Android/CallPhantom.X

Android CallPhantom.

583D0E7113795C7D6868

com.rajni.callhistor

Android/CallPhantom.Y

Android CallPhantom.

45D04E06D8B329A01E68

com.sbpinfotech.find

Android/CallPhantom.A

Android CallPhantom.

34393950A950F5651F3F

sc.call.ofany.mobile

Android/CallPhantom.Z

Android CallPhantom.

Netzwerk

| IP | Domain | Hosting provider | First seen | Details |

| 34.120.160[.]131 |

call-history-7cda4-defau call-history-ecc1e-defau |

Google LLC | 2025‑05‑14 | CallPhantom C&C server. |

| 34.120.206[.]254 |

ch-ap-4-default-rtdb.fir chh1-ac0a3-default-rtdb.

|

Google LLC | 2025‑04‑17 | CallPhantom C&C server. |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit der Version 18 des MITRE ATT&CK Frameworks erstellt.

| Tactic | ID | Name | Description |

| Command and Control | T1437.001 | Application Layer Protocol: Web Protocols | CallPhantom uses Firebase Cloud Messaging for C&C communication. |

| Impact | T1643 | Generate Traffic from Victim | CallPhantom tries to achieve fraudulent billing. |