In diesem Blogpost analysiert ESET Spellbinder. Das ist ein Werkzeug, das die Hackergruppe TheWizards für Adversary-in-the-Middle-Angriffe verwendet. TheWizards wird mit China in Verbindung gebracht. Spellbinder ermöglicht Adversary-in-the-Middle (AitM)-Angriffe durch IPv6 Stateless Address Autoconfiguration (SLAAC) Spoofing. Hiermit kann sie sich seitlich im kompromittierten Netzwerk zu bewegen, Pakete abzufangen und den Datenverkehr legitimer chinesischer Software so umleiten, dass sie bösartige Updates von einem von den Angreifern kontrollierten Server herunterlädt.

Überblick

Im Jahr 2022 stelltenn ESET Forscher fest, dass eine verdächtige DLL von der beliebten chinesischen Software Sogou Pinyin heruntergeladen worden war. Die DLL, benannt nach einer legitimen Komponente dieser Software, war ein Dropper für einen Downloader, der einen verschlüsselten Blob von einem Remote-Server abrief. Der Blob enthielt Shellcode, der die von uns als WizardNet bezeichnete Backdoor lädt.

Die Nachforschungen führten schließlich zur Entdeckung eines Werkzeugs, das von den Angreifern für AitM-Angriffe verwendet wird.

Viktimologie

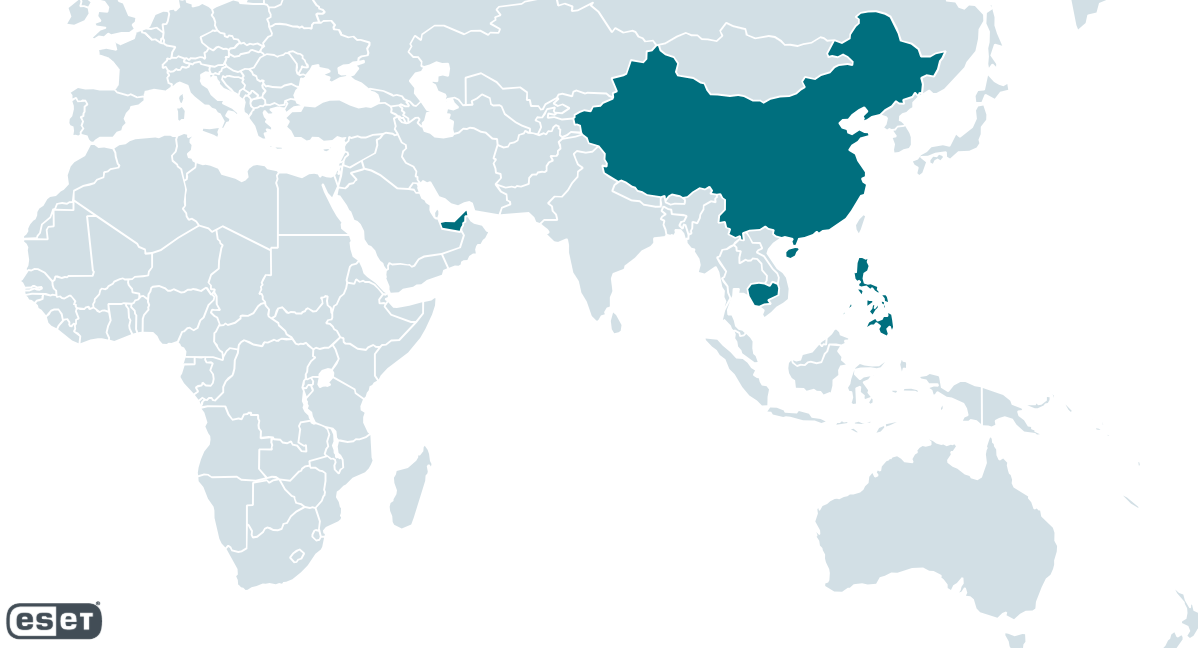

TheWizards ist seit mindestens 2022 bis zum Zeitpunkt der Erstellung dieses Berichts ständig aktiv. Laut ESET Telemetrie zielt TheWizards auf Einzelpersonen, Glücksspielunternehmen und unbekannte Einrichtungen auf den Philippinen, in Kambodscha, den Vereinigten Arabischen Emiraten, dem chinesischen Festland und Hongkong ab. Die geografische Verteilung ist in Abbildung 1 dargestellt.

Tiefergehende technische Informationen finden Sie im englischsprachigen Original-Blogpost auf Welivesecurity.com.