Talvez muitas pessoas já estejam fartas de usar senhas. Em um mundo em que temos que gerenciar o acesso a dezenas de contas on-line, as senhas não parecem mais adequadas. Muitos usuários reutilizam os mesmos dados de login fáceis de lembrar nesses aplicativos e sites e cometem outros erros relacionados a senhas, o que facilita a adivinhação ou o roubo de nossas credenciais de login por criminosos. E uma vez que uma senha seja descoberta, todo o mundo digital desse usuário pode desmoronar.

Na verdade, é de certa forma notável que as senhas tenham durado tanto tempo, e o motivo se resume em grande parte à falta de alternativas eficazes. Mas isso pode estar prestes a mudar com o surgimento das passkeys (chaves de acesso, em tradução livre). O Google anunciou recentemente o suporte para a nova tecnologia em contas pessoais e laborais (não muito diferente da Apple e da Microsoft). Será que uma nova era de logins sem senha está chegando?

Tentativas anteriores de aprimorar ou atualizar a experiência e a segurança das senhas tiveram sucesso apenas parcial. A autenticação em dois fatores ajuda significativamente a tornar as senhas mais seguras, mas sua adoção está longe de ser universal, pois algumas pessoas acham o processo em duas etapas complicado. Além disso, os códigos de uso único enviados aos usuários por meio de mensagens de texto, que é de longe a variedade mais usada de autenticação em dois fatores, ainda podem ser interceptados.

Os gerenciadores de senhas, por sua vez, fazem um excelente trabalho de criação, armazenamento e recuperação de uma senha longa, complexa e exclusiva para cada site. Mas eles nem sempre abrangem todos os dispositivos, sistemas operacionais e navegadores e podem apresentar um único ponto de falha caso você perca sua senha mestra. Em alguns casos, a experiência do usuário também pode ser um pouco complicada.

Os maiores nomes da tecnologia esperam que as passkeys um dia substituam as senhas, a autenticação em dois fatores e a necessidade de gerenciamento de senhas da forma como conhecemos atualmente.

Como as passkeys funcionam?

As passkeys aproveitam o poder da criptografia de chave pública. Uma chave de acesso consiste em um par de chaves criptográficas - uma privada e uma pública correspondente - que é gerado para proteger sua conta em um site, aplicativo ou outro serviço on-line.

A chave privada é armazenada em seu dispositivo como uma longa sequência de caracteres criptografados, enquanto a chave pública correspondente é carregada para os servidores do serviço on-line correspondente, por exemplo, o Google ou até mesmo o sistema de gerenciamento de senhas do iCloud da Apple.

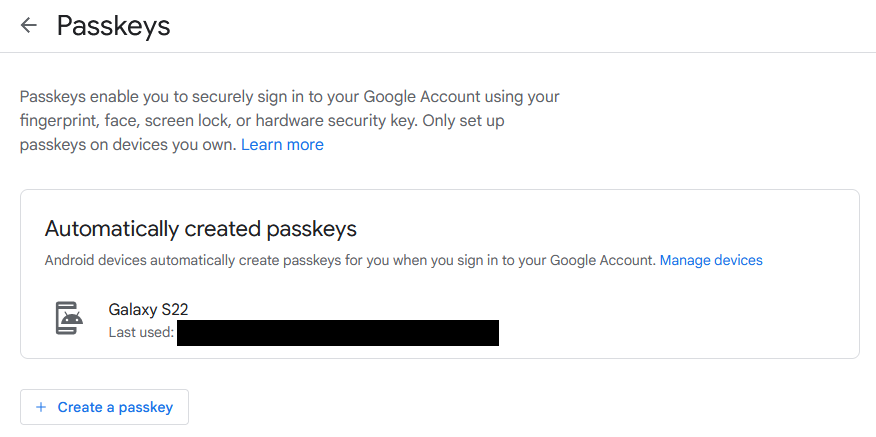

Figura 1. Se você estiver conectado a uma conta do Google pelo smartphone, o Google já terá gerado uma passkey para o seu uso.

Em seguida, ao tentar fazer login, será solicitada a autenticação com o seu PIN, impressão digital ou outro mecanismo de bloqueio de tela do dispositivo. Não há necessidade de inserir ou lembrar nenhuma senha, o que imediatamente torna o processo mais seguro e mais fácil de usar.

Ao tentar fazer login, o servidor envia um desafio criptográfico ao seu dispositivo, solicitando a chave privada para resolvê-lo e transmiti-lo de volta ao servidor. Essa resposta é usada para verificar se os pares de chaves pública e privada correspondem, pois ambos são necessários para autenticar o usuário.

Em nenhum momento os dados biométricos saem do dispositivo, nem o servidor fica sabendo qual é a chave privada. Na verdade, você também nunca vê a chave privada - toda a mágica acontece em segundo plano e com quase nenhum esforço de sua parte.

Figura 2. Primeira etapa para configurar a autenticação por passkeys nas configurações de segurança da Conta do Google.

Quais são os benefícios das passkeys?

As chaves de acesso podem oferecer o "Santo Graal" da facilidade de uso e da segurança mais forte? Confira alguns dos benefícios:

- Resistente a phishing e engenharia social: As passkeys acabam com o problema de as pessoas divulgarem acidentalmente suas credenciais de login para os cibercriminosos, inserindo-as em sites falsos. Em vez disso, você é solicitado a usar seu dispositivo para provar que é o verdadeiro proprietário da conta;

- Previne as consequências de um vazamento de terceiros: Se um site ou provedor de aplicativos sofre um vazamento de dados, somente as chaves públicas poderão ser roubadas - sua chave privada nunca é compartilhada com o serviço on-line e não há como descobri-la a partir da chave pública. Por si só, portanto, a chave pública é inútil para um atacante. Compare isso com o sistema atual, em que os cibercriminosos podem roubar grandes quantidades de combinações de nome de usuários/senhas prontas para uso;

- Evita ataques de força bruta: As passkeys dependem de criptografia de chave pública, o que significa que os criminosos não podem adivinhá-las ou usar técnicas de força bruta para abrir contas;

- Sem interceptação de 2FA: Não há um segundo fator com as passkeys, portanto, os usuários não correm o risco de técnicas de ataque projetadas para interceptar códigos SMS e similares. De fato, pense em uma passkey como sendo composta de vários fatores de autenticação. De fato, as senhas são suficientemente fortes para substituir até mesmo a variante mais segura de 2FA - chaves de segurança de hardware;

- Criadas com base nos padrões do setor: As passkeys são baseadas nos padrões da FIDO Alliance e do grupo de trabalho W3C WebAuthn, o que significa que devem funcionar em todos os sistemas operacionais, navegadores, sites, aplicativos e ecossistemas mobile. A Apple, o Google e a Microsoft estão apoiando a tecnologia, assim como (ou estarão em breve) as principais empresas de gerenciamento de senhas, como a 1Password e a Dashlane, e plataformas como WordPress, PayPal, eBay e Shopify;

- Fácil de recuperar: As senhas podem ser armazenadas na nuvem e, portanto, restauradas em um novo dispositivo se forem perdidas;

- Nada para lembrar: Para os usuários, não há mais a necessidade de criar, lembrar e proteger grandes volumes de senhas;

- Funciona em vários dispositivos: Depois de criada, uma passkey pode ser usada em novos dispositivos sem a necessidade de se registrar novamente a cada vez, conforme a autenticação biométrica regular. No entanto, há ressalvas, conforme destacamos abaixo.

Por que as passkeys podem não ser uma boa ideia?

Pode haver alguns obstáculos no caminho que podem impedi-lo de adotar as passkeys, pelo menos por enquanto: a adoção pelo setor e a forma de sincronização das chaves de acesso.

- As passkeys só são sincronizadas com dispositivos que executam o mesmo sistema operacional: Conforme explicado neste artigo, as passkeys são sincronizadas por plataforma de sistema operacional. Isso significa que se você tiver um dispositivo iOS, mas também usar o Windows, por exemplo, a experiência do usuário poderá ser frustrante. Você precisaria digitalizar códigos QR e ativar o Bluetooth para que suas senhas funcionassem em dispositivos que usam sistemas operacionais diferentes. Na verdade, isso é menos amigável para o usuário do que a experiência atual com senhas.

- A adoção está longe de ser generalizada no setor: Embora alguns grandes nomes já estejam adotando as senhas, ainda é cedo. Além das grandes plataformas, também levará algum tempo até atingirmos uma massa crítica de sites e aplicativos que a suportem. Verifique se suas plataformas favoritas suportam a tecnologia aqui

Será que este é o começo do fim das senhas? As passkeys são as concorrentes mais fortes até o momento. Mas, para obter uma aceitação quase universal entre os usuários, os fornecedores de tecnologia podem precisar tornar ainda mais fácil o uso delas em diferentes ecossistemas de sistemas operacionais.

Se você estiver pronto para experimentar as passkeys, é necessário fazer muito pouco esforço para começar a usá-las por meio do menu de configurações de sua(s) conta(s) do Google, da Apple ou da Microsoft.