Recentemente, tenho recebido muitas ofertas de produtos smart, sempre destacando os benefícios inegáveis atrelados ao uso destes dispositivos em nossa vida cotidiana. Enquanto estava imerso em pesquisas sobre novos “brinquedos” e suas funcionalidades, me dei conta de dois pontos importantes: os fabricantes e lojas que vendem tais produtos normalmente não veiculam informações sobre a segurança dos mesmos; eu não abordo este tema em meus artigos com a frequência que o assunto permite. Sendo assim, neste artigo destacarei características de dois segmentos principais de dispositivos smart, os assistentes virtuais e os dispositivos geridos pelos assistentes virtuais.

Começando pelos assistentes virtuais, eles podem ser usados em forma de app em seu aparelho celular ou em um dispositivo físico, como um alto falando smart. Os dispositivos mais conhecidos no mercado atualmente são o Echo Dot da Amazon, o Google Nest mini da Google e o HomePod da Apple.

Normalmente em meus artigos, costumo deixar as sugestões de segurança para o final, mas acredito que para uma melhor contextualização seja mais interessante mesclar estas recomendações junto com cada um dos recursos que irei citar. O principal recurso dos home assistants é a capacidade de interação com o proprietário por meio de comandos sonoros, sendo esta a primeira recomendação.

- Configure seu padrão de voz – A inteligência artificial programada nestes dispositivos permite que eles reconheçam de maneira bem eficiente a voz de quem terá a permissão para interagir com o dispositivo, porém, este não é um recurso habilitado por padrão. Configura-lo para que ele reconheça seu padrão de voz impedirá que outras pessoas interajam com ele sem sua autorização. Mesmo que pareça inofensivo permitir que outras pessoas interajam com um assistente virtual os exemplos posteriores mostrarão quão perigoso isso pode ser.

- Proteja adequadamente sua conta – Todas as configurações de dispositivos vinculados ao assistente virtual ficam armazenadas no aplicativo, este aplicativo exige um usuário e senha previamente cadastrados, caso qualquer pessoa tenha acesso ao seu usuário e senha poderá gerir seus dispositivos. Os danos causados por um terceiro gerindo seu app de controle é muito similar ao que pode acontecer com o acesso a comandos de voz, com a diferença que ele tem acesso a tudo o que você já deixou programado no app e toda a sua lista de dispositivos, normalmente já com a possibilidade de executar comandos remotamente.

- Atualize os softwares/firmwares/apps dos dispositivos – Mantes estes softwares atualizados ajudará a impedir que criminosos consigam provocar algum tipo de dano ao dispositivo ou aplicativo em caso de falha! A atualização destes softwares normalmente é simples e infelizmente muitos usuários não se dão ao trabalho de realizá-la e isso pode deixá-los mais vulneráveis, atualize sempre.

Muito bem, agora que falei sobre os assistentes, gostaria de inserir um ponto de atenção aqui que é indiretamente ligado a tudo isso: os roteadores WiFi. São eles que normalmente distribuem internet para todos os dispositivos smart, computadores, celulares, TVs e tudo o que houver em uma residência ou empresa, e precisam de todos os cuidados aplicados a todos os outros dispositivos também.

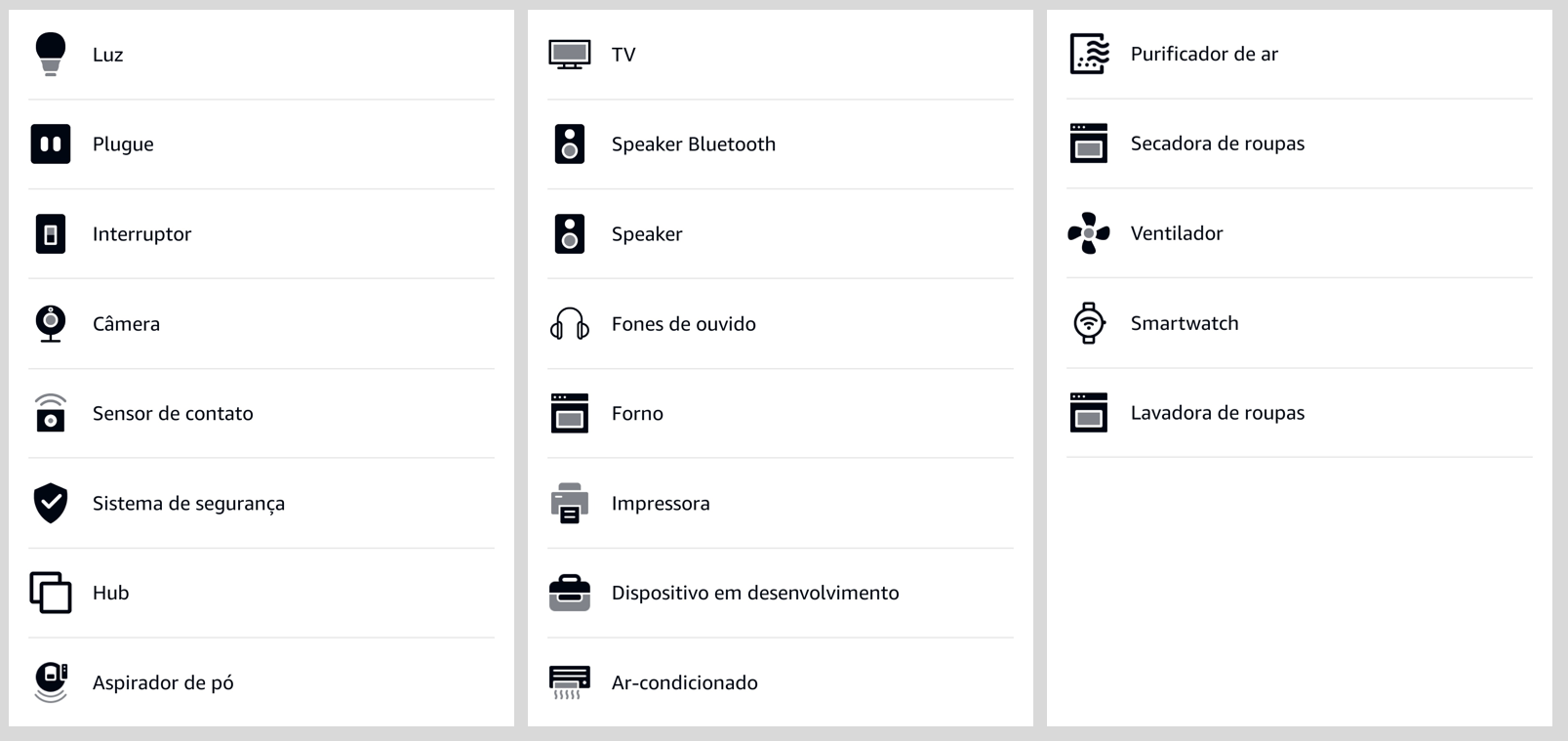

Lista de dispositivos SMART.

Atualmente, a lista de dispositivos smart é muito grande e tende a crescer cada vez mais. Dos mais simples e versáteis como tomadas inteligentes aos mais caros como geladeiras e fogões, todos exigem que cuidados sejam tomados, ainda assim citarei alguns dos dispositivos com maior potencial de causar danos a seus usuários caso sejam controlados por criminosos. Entenda alguns dos riscos associados ao uso malicioso de alguns dispositivos.

- Sistemas de segurança e fechadura eletrônica – Citei anteriormente que permitir que um assistente virtual aceite comandos de qualquer pessoa podem ser muito muito ruim e este é um excelente exemplo disso. Caso você tenha sistemas de segurança integrados a seus assistentes é de suma importância que ele saiba exatamente de quem é a voz que ele irá acatar o comando de desabilitar a central. Isso também se aplica a fechaduras inteligentes, se alguém quer entrar em sua residência e seu assistente ouve um “abrir porta”, ele pode permitir a entrada de pessoas indesejadas.

Caso ainda opte por permitir que qualquer pessoa interaja com seu assistente, pode ser interessante inserir validações adicionais para determinadas rotinas, como por exemplo a exigência de um PIN, que será comunicado também por comando de voz, antes de executar funções como “Abrir porta” ou “Desativar alarme”.

- Fornos, fogões e cooktops – Alguns tipos de fornos e cooktops permitem inicialização remota, ou seja, que eles sejam iniciados sem que haja nenhuma interação física prévia. Isso pode ser muito interessante quanto a funcionalidade, mas um pesadelo caso ele seja controlado por pessoas mal-intencionadas. O acionamento remoto permitirá que o atacante aumente consideravelmente o consumo de energia elétrica ou gás, permitindo que o dispositivo funcione de forma ininterrupta. Em caso de um preparo real de alimentos a mudança na potência também alterará o resultado do preparo.

- Demais dispositivos elétricos e eletrônicos – Acessar as rotinas, seja por voz ou por aplicativo, mudará drasticamente o consumo dos ambientes, como já citamos anteriormente quando falamos sobre dispositivos inteligentes, um criminoso pode facilmente programar um script para ligar e desligar um dispositivo sem parar, podendo levá-lo a um mal funcionamento.

Todas as medidas de segurança são necessárias para proteger aplicativos e dispositivos inteligentes, que podem permitir acesso a informações sigilosas e sensíveis de seus proprietários. Procure configurar seus dispositivos de forma adequada, pensando sempre em formas seguras de utilizá-los e mantê-los.

Caso tenha ficado com alguma dúvida ou tenha sugestões de temas relacionados à segurança da informação que gostaria que abordássemos nas próximas publicações, conte-nos nos comentários.