Para quem assistiu a série Mr. Robot, deve lembrar de um dos episódios no qual Elliot pede ao namorado de Krista o celular emprestado para fazer uma simples ligação. No entanto, ele liga para o seu próprio celular com o intuito de gravar o número para obter informações sobre o dono do celular. Essa situação pode parecer apenas uma cena de uma série, mas é algo que sem dúvidas pode ocorrer na vida real.

Recentemente, fui questionado sobre o que poderia acontecer caso um criminoso tivesse acesso, mesmo de forma bem rápida, ao telefone de uma vítima. O contexto que me foi perguntado era um pedido de ajuda, o criminoso diz ter um problema no celular e que precisa fazer uma ligação urgente, pedindo assim o telefone da vítima. As vítimas que forem solicitas e atenderem a esse pedido emprestarão o telefone ao criminoso. O criminoso por sua vez utilizará por poucos instantes o dispositivo da vítima, supostamente para discar o número e, por dar a desculpa de que queria fazer uma ligação, a vítima com certeza espera que em algum momento ponha o dispositivo na orelha e comece a falar (ou fingir) com alguém, em seguida o dispositivo é devolvido.

A hipótese que levantamos na época, foi que o criminoso conseguisse habilitar o redirecionamento de chamadas e SMSs, que pode ser feito de forma bem simples. Este redirecionamento permitiria que o criminoso acessasse praticamente qualquer aplicativo em nome da vítima, pois, a menos que a vítima tenha habilitado um múltiplo fator de autenticação em um aplicativo específico, todos os códigos chegarão por SMS ou telefone. Isso pode fazer com que o criminoso consiga acesso a eles sem grande dificuldade, alguns exemplos são:

- WhatsApp: o processo de cadastro inicial exige que o usuário preencha seu número de telefone e um SMS é enviado com um código de ativação, neste exemplo o código seria recebido diretamente pelo criminoso.

- Gmail: a recuperação de conta do Gmail pede o telefone como campo de recuperação, preenchendo o telefone da vítima o criminoso receberá, também por SMS, o código necessário para cadastro de uma nova senha.

- Instagram: caso a conta do instagram da vítima já esteja vinculada ao seu número de telefone, o processo de recuperação enviará um link por SMS para que a senha seja resetada. Caso o telefone ainda não tenha sido vinculado, o criminoso poderá usar o e-mail da vítima para recuperação e, se necessário, apropriar-se dele usando um método igual ou similar ao citado acima.

Os apps/serviços que podem ser acessados usando esse método são inúmeros, tendo algumas informações adicionais até acesso a bancos e corretoras seria possível. Sabendo disso, quais seriam as principais formas para evitar que esse tipo de golpe aconteça?

A primeira delas é com certeza a mais óbvia, nunca emprestar o celular para desconhecidos. No entanto nem sempre as pessoas se sentem confortáveis em dar uma resposta negativa direta à outra pessoa, ou o ambiente onde elas estejam as faz acreditar que seria melhor ser um pouco mais receptivo a pedidos de ajuda. Independente da situação, caso você ceda seu dispositivo para alguém e esteja com receio de cair em um golpe, há outras ações que podem ser tomadas.

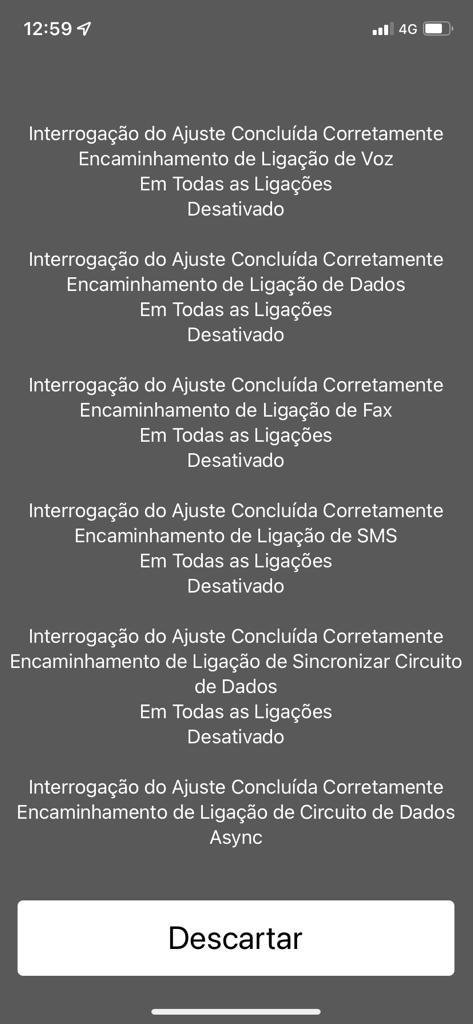

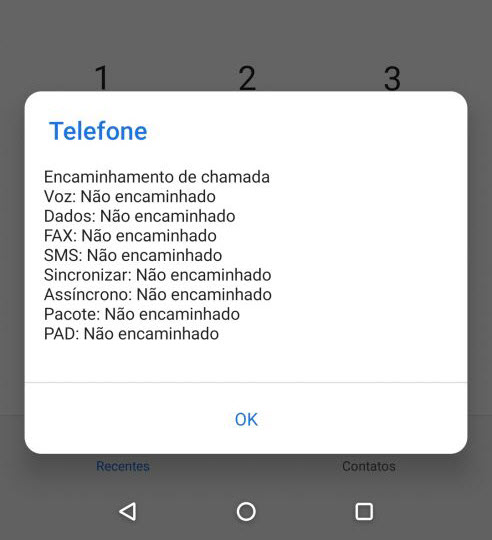

Valide se o encaminhamento de chamadas e SMSs foram ativados – se o intuito do criminoso foi o de redirecionar tráfegos de entrada para outro número, é possível validar no próprio dispositivo se alguma configuração desse tipo foi realizada. A validação pode ser feita em aparelhos iOS ou Android e é bem simples. Basta abrir o app de discagem do dispositivo e digitar o código *#21# e, em seguida, pressionar o botão de discar.

Uma mensagem similar a estas irá aparecer:

Em dispositivos com o Iphone.

Em dispositivos com o Android.

Caso algum dos itens da lista apareça como “Ativado” ou haja um número vinculado a ele significa que o redirecionamento foi criado e é necessário removê-lo.

Em minhas pesquisas sobre códigos MMI para telefones, encontrei duas principais possibilidades de código para remover redirecionamento de Chamadas e SMSs, ambos também funcionariam para Android e iOS*.

##21#

*#002#

Os dispositivos que eu possuía disponíveis para testes não aceitaram esses códigos, resultando em mensagens informando problema de conexão ou código MMI inválido.

Observação: Caso um ataque envolvendo redirecionamento de chamadas realmente aconteça à checagem e remoção da configuração deve ser tão imediata quando possível. Criminosos que atuam com esse tipo de crime costumam trabalhar com outras pessoas - enquanto um criminoso aborda a vítima o outro está executando as demais partes do plano em outra localidade, demorar para validar se o redirecionamento aconteceu ou não pode dar tempo ao criminoso para ter acesso a uma ou mais de suas contas e aplicativos.

Caso o intuito dos criminosos não seja prejudicar a vítima imediatamente, uma das abordagens que podem ser utilizadas por eles é a que faz muito sucesso aqui no Brasil, o envio de phishings via SMS (SMShing).

A partir do phishing, seja por SMS ou quaisquer outros meios, as preocupações e controles que podem ser aplicados ganham outras proporções. Para evitar abordagens deste tipo:

- Sempre desconfie de links recebidos passivamente: estes links podem vir por e-mail, SMS e até por mensagens em aplicativos como whatsapp e telegram. No caso de aplicativos de troca de mensagem as mensagens com golpes podem ser enviadas inadvertidamente por pessoas que você conhece.

- Nunca realize cadastros em sites pouco confiáveis: um dos objetivos dos criminosos são seus dados pessoais, então nunca realize cadastros em sites que você não conhece e confia.

- Tenha sempre um antivírus instalado, atualizado e configurado para bloquear ameaças: algumas abordagens usadas por criminosos podem comprometer os dispositivos com pouca ou nenhuma interação por parte da vítima, sendo necessário possuir uma proteção que se confie.

Nós sempre trazemos dicas contra ataques desse tipo, elas podem ser encontradas aqui.

Caso tenha ficado com alguma dúvida ou tenha sugestões de temas relacionados à segurança da informação que gostaria que abordássemos nas próximas publicações, conte-nos nos comentários.