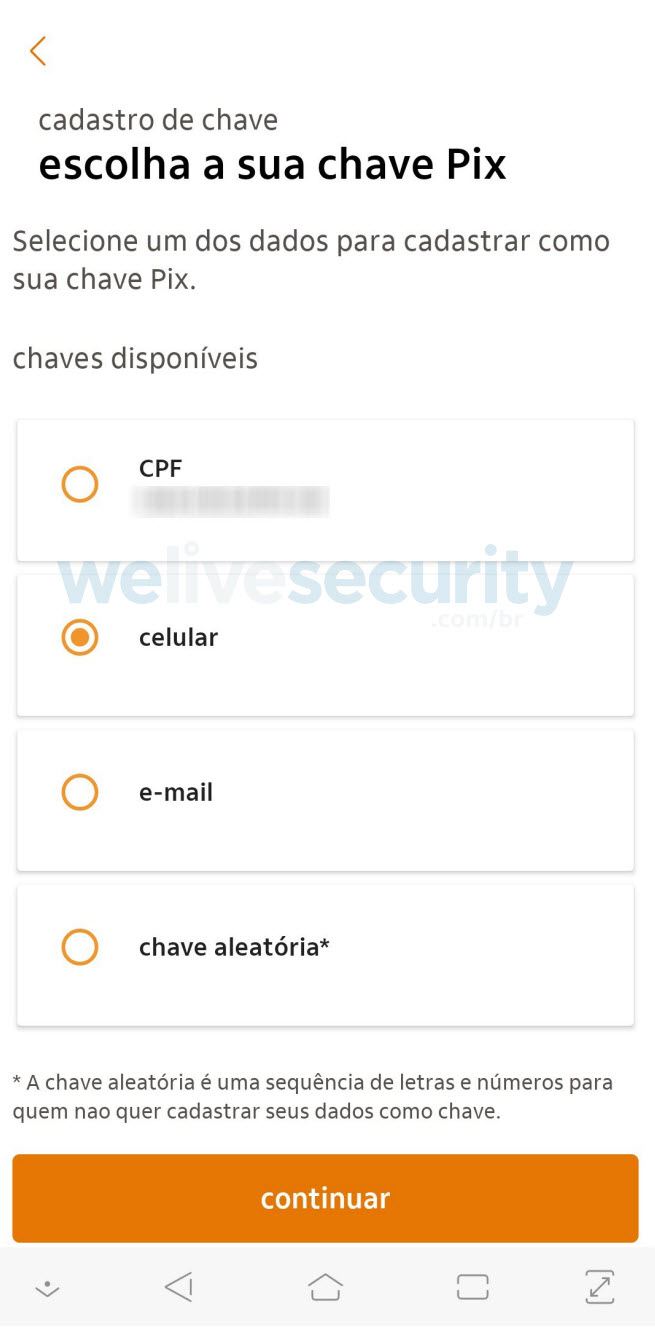

O Pix é um meio de pagamento eletrônico que tem como objetivo realizar transações financeiras de forma quase instantânea entre seus usuários, 24 horas por dia, sete dias por semana. A nova tecnologia tem o intuito de simplificar as operações existentes, como TED e DOC: para realizar uma transferência com o Pix bastará fornecer a chave Pix, que pode ser o CPF, celular, e-mail ou uma chave aleatória, da pessoa/empresa que irá receber a quantia e pronto, dentro de poucos instantes a operação é concluída e a transação é completada com sucesso. Dentre as chaves passíveis de serem utilizadas estão o CPF, celular, e-mail e uma chave aleatória.

Tela de cadastro de chave Pix de um banco.

Golpes relacionados ao pré-cadastro

A primeira forma que tivemos notícia sobre golpes relacionados ao Pix foi referente ao pré-cadastro. Os criminosos enviam um e-mail às vítimas se fazendo passar por uma instituição bancária de confiança com um link para que elas realizem o suposto cadastro. Na verdade, o link falso leva a um site malicioso preparado para coletar dados sensíveis de todas as vítimas que caírem no golpe e enviar aos criminosos.

Com esses dados em mãos, os criminosos podem cometer vários tipos de delitos e até acessar a conta bancária das vítimas indevidamente.

Golpes que ainda podem acontecer

#Cadastro

Por enquanto, ainda estamos na fase de pré-cadastro, mas nada impede que os criminosos façam pequenas adaptações para tentar atrair vítimas para uma eventual fase cadastral desse novo meio de pagamento. Em um suposto golpe desse tipo, todo o site falso basicamente seria o mesmo, apenas o discurso mudaria.

#Chaves “falsas”

Como citamos, para aderir ao Pix é necessário vincular uma chave para que as transações sejam feitas através dela. Até a última semana de setembro, na plataforma bancária que sou correntista, as chaves de pré-cadastro disponíveis eram e-mail, telefone e CPF. Já na primeira semana de outubro, a opção de chave randômica foi exibida para os usuários que não quiserem fornecer nenhum dado pessoal como chave.

Independente de qual das informações seja escolhida como chave, criminosos podem se aproveitar do desconhecimento de certas informações para fazer vítimas. Por exemplo, como é o caso dos golpes que temos visto de sequestro de WhatsApp, no quais criminosos fingem ser a vítima e acabam pedindo dinheiro “emprestado” para pessoas da lista de contatos, o pagamento via Pix poderia ser utilizado para tornar o golpe ainda mais rápido de ser executado, pois nem sempre a pessoa que se dispõe a ajudar o suposto amigo sabe informações como e-mail, telefone ou CPF e podem acabar transferindo a quantia para os criminosos. Então, mesmo que até o presente momento nada indique que seja possível cadastrar chaves falsas, o desconhecimento das chaves verdadeiras de alguém pode ser facilmente utilizado em um golpe.

#Sequestros relâmpago

Saindo um pouco da atmosfera digital, a maioria dos brasileiros já teve notícias sobre sequestro relâmpago, quando criminosos mantêm a vítima cativa por um curto período de tempo e aproveitam esse breve período para subtrair o máximo de recursos dessas vítimas antes de deixá-la em algum lugar. Com o Pix, isso pode ser um ponto de atenção, pois a vítima poderá transferir esses recursos diretamente para os criminosos, sem a necessidade de ir a uma agência bancária, dificultando ainda mais o trabalho da polícia em identificá-los. Até o momento em que escrevia este artigo, não encontrei informações relacionadas a limites para transações ou protocolos de segurança adicionais, sendo assim todos os recursos da conta da vítima poderiam ser transferidos instantaneamente.

Como se proteger

- Antivírus/Endpoint protection

Muitos phishings contém arquivos maliciosos ou redirecionam a vítima para páginas maliciosas. Por isso, possuir uma solução de proteção em seus dispositivos evitará que estes códigos sejam executados em seu equipamento.

- Phishings everywhere

O phishing é um dos ataques de engenharia social mais comuns e mais efetivos em todo o mundo. A ameaça pode ser recebida via e-mail, mas também há variações em mensagens de SMS, aplicativos de mensagem instantânea como o WhatsApp e até por voz. Para usar esses meios de forma mais segura, é necessário manter-se alerta para qualquer tipo de conteúdo recebido, procurar por indícios de fraude e nunca compartilhar sem ter certeza de que se trata de um conteúdo confiável. Caso queira mais informações sobre como identificar phishings, veja nossa publicação sobre o assunto.

- Procure informações em meios oficiais

O Pix é pincipalmente oferecido por instituições bancárias, sendo assim, informações confiáveis sobre a utilização do mesmo podem ser encontradas nas mídias oficiais do seu banco de preferência. Ao buscar informações, utilize apenas os sites oficiais como referência. Não acesse links enviados à você com promessas de informações ou cadastros mais rápidos para a utilização da nova ferramenta, quando bancos ou quaisquer empresas querem passar uma informação aos seus clientes, eles enviam um link que redireciona o cliente para o site oficial ou instruem que o próprio cliente acesso ao site para obter tais informações. Qualquer tipo de procedimento diferente desse pode ser um golpe.

- Valide a chave diretamente com o recebedor

Para evitar golpes, é interessante saber com antecedência as chaves Pix de seus contatos, ou quaisquer pessoas/estabelecimentos que você acredite que precisará fazer alguma transferência de valores. Por serem informações sensíveis, é interessante armazená-las da melhor forma possível.

- Fique alerta

Haverá uma curva de aprendizado dessa nova ferramenta, certamente diversos tipos de golpes surgirão, desde QR codes falsos para a realização de pagamentos até tentativas de extorsão utilizando as chaves para tornar o processo mais rápido. Por isso, é importante que fiquemos atentos as novas informações e procedimentos que surgirão sobre essa nova tecnologia para que possamos usufruir dos benefícios sempre com o menor risco possível.