O Laboratório de Pesquisa e Investigação da ESET América Latina identificou uma campanha de phishing que promove uma ferramenta para conseguir vantagens no Fortnite, como a obtenção de mods, cheats ou V-Bucks, entre outras coisas. O principal objetivo do golpe é coletar dados de cartões de créditos de jogadores desprevenidos. Descobrimos que a mesma ferramenta está disponível para 67 outros jogos além do Fortnite, como Animal Crossing ou League of Legends, por exemplo.

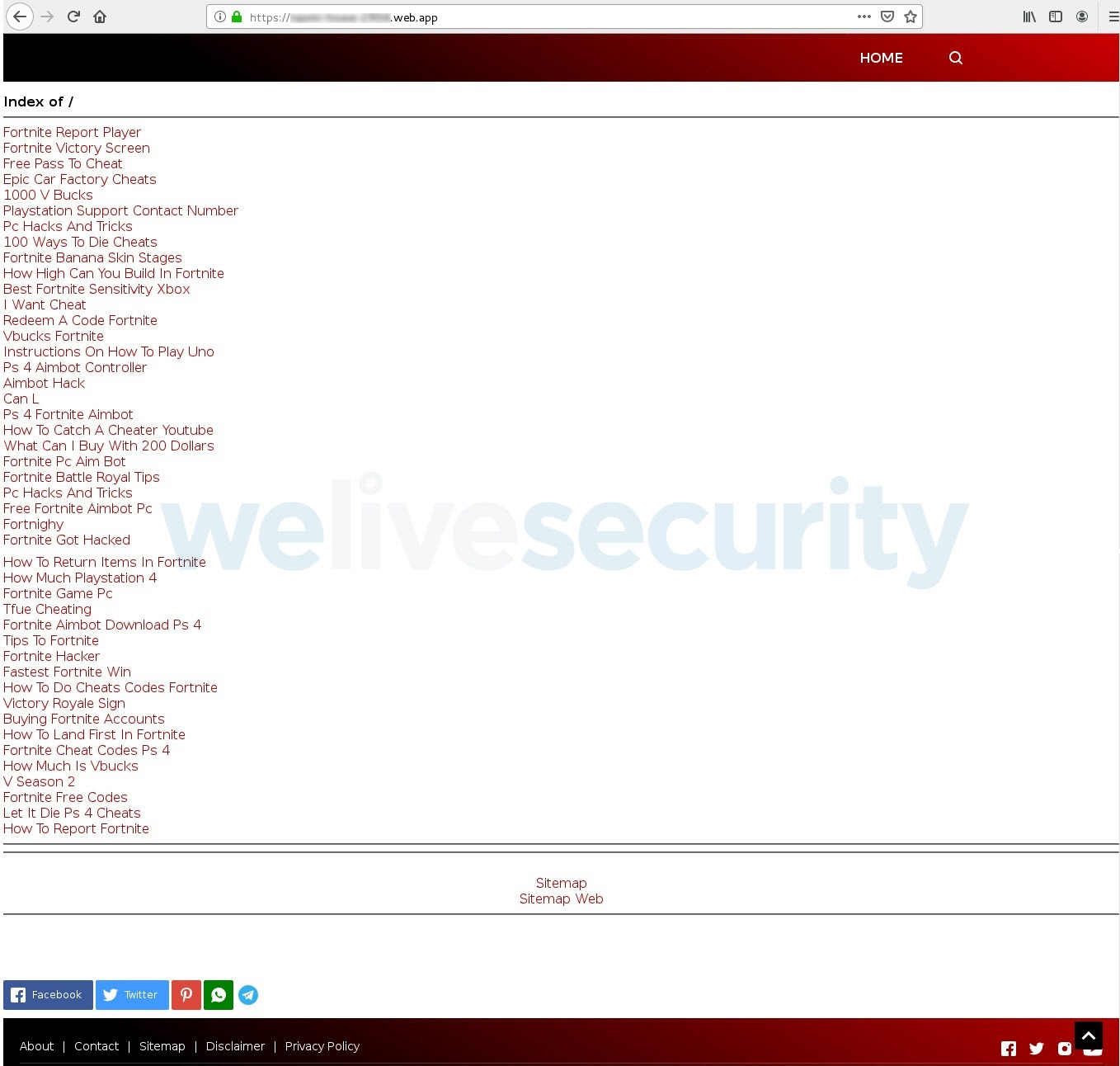

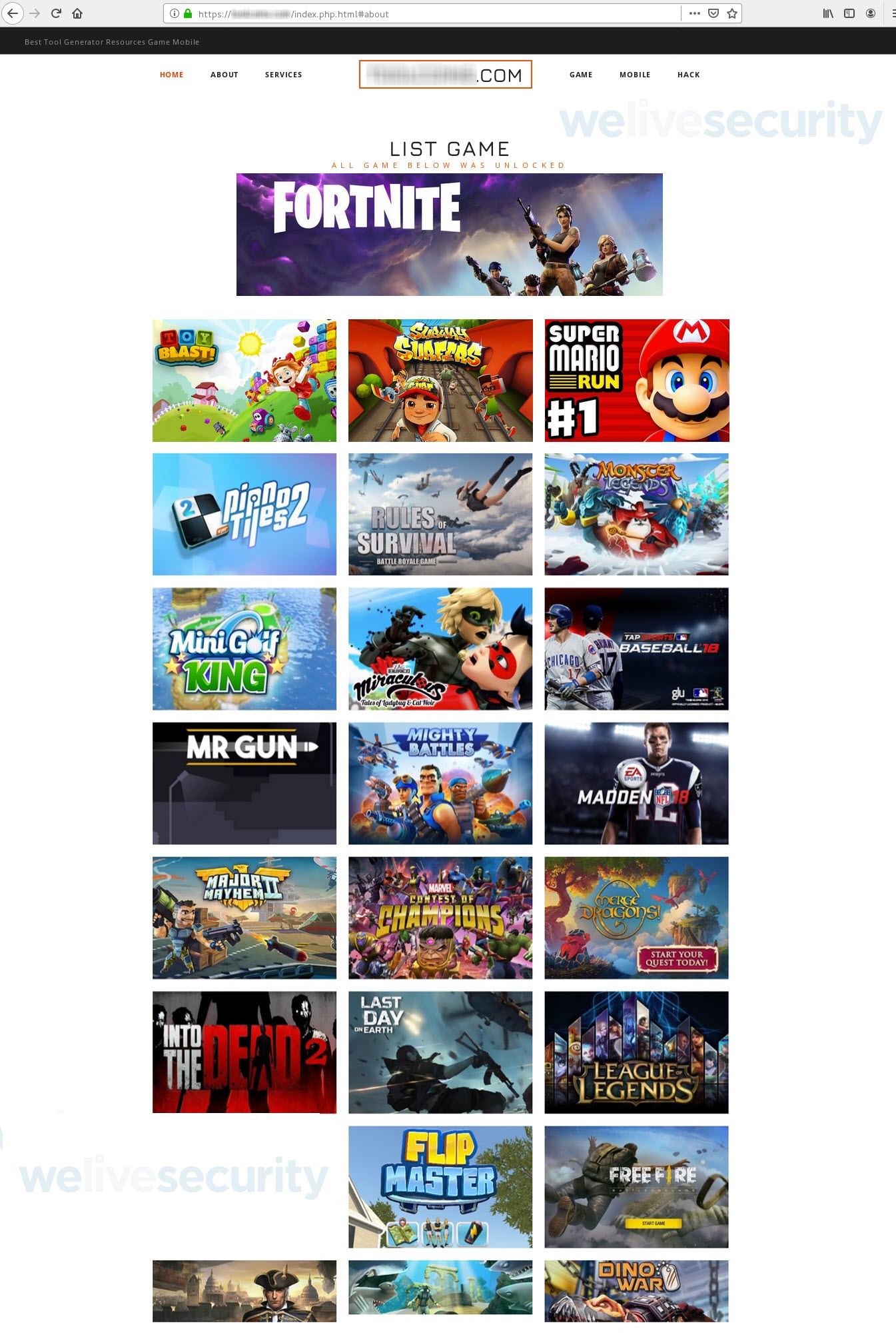

Recursos do site inicial do phishing

Através de uma página inicial que inclui 150 links sobre diferentes temas relacionados ao Fortnite (mods, V-bucks, etc.), os atacantes tentam estimular o interesse dos usuários para que acessem qualquer um desses links acreditando que poderão obter algum tipo vantagem no jogo.

O site inicial é um dos muitos que aparecem nos resultados do Google para buscas relacionadas a como obter vantagens ou trapacear no Fortnite, por isso acreditamos que a maioria das vítimas chega a essa página através dos buscadores, por mais que acreditemos que o site inicial, e também aquele que contém as ferramentas falsas que veremos a seguir, seja propagado através de redes sociais e fóruns.

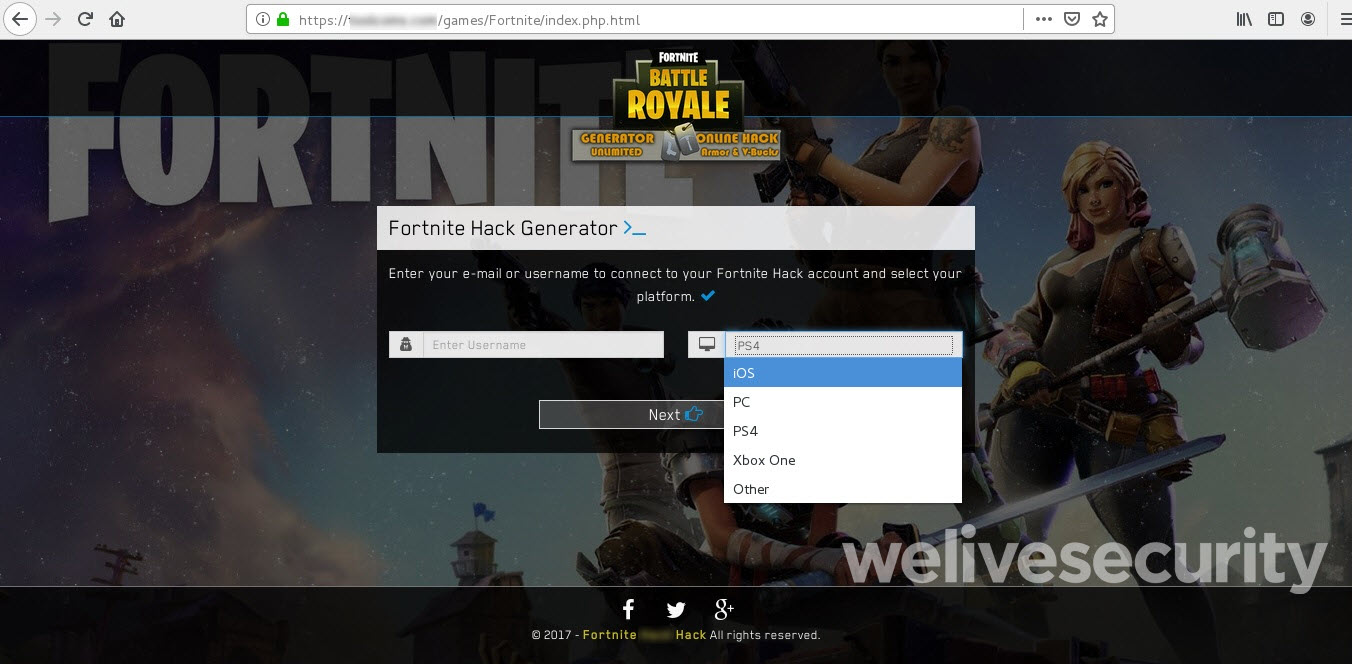

No entanto, antes de oferecer a suposta ferramenta de hacking para Fortnite, todos os links da página redirecionam a vítima para o mesmo site no qual são solicitados dados como endereço de e-mail e/ou nome de usuário, bem como também solicita a especificação do jogo utilizado pelo usuário. Essas informações provavelmente fiquem nas mãos dos atacantes por trás do golpe. Ou seja, se o endereço de e-mail e/ou senha inseridos são usados para acessar sua conta Fortnite ou de outros serviços, recomendamos modificá-lo o mais rápido possível.

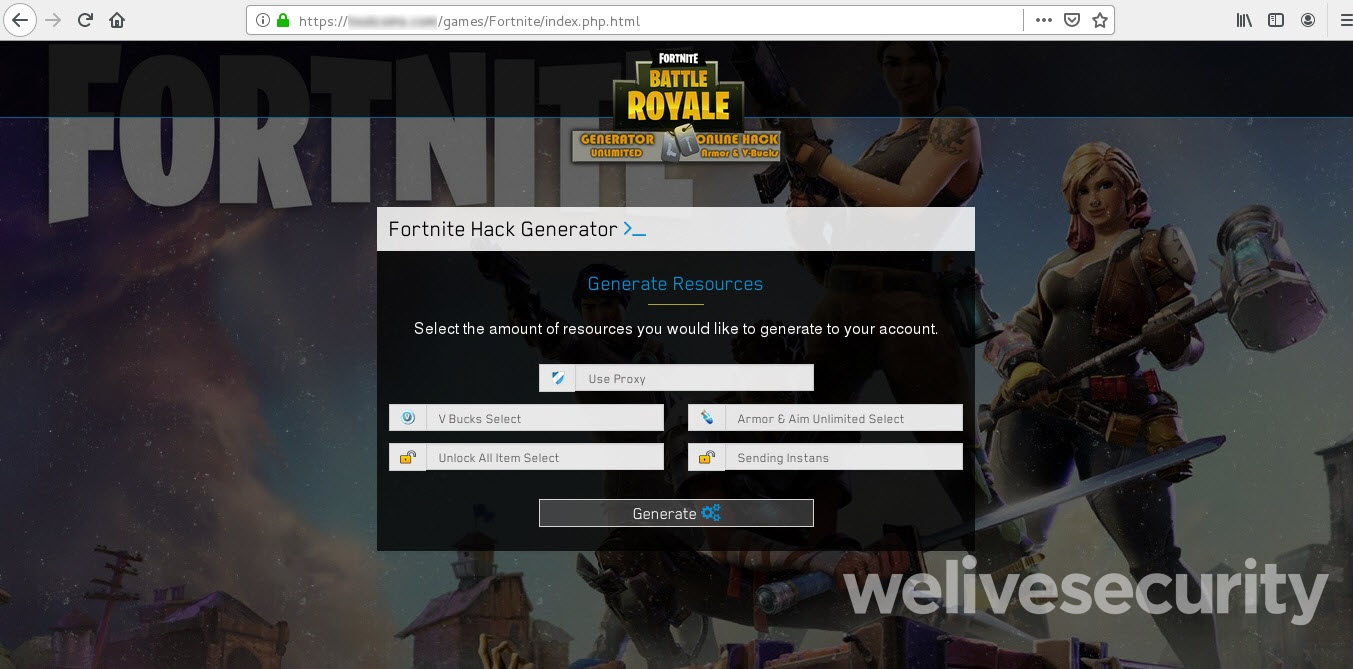

Em um momento posterior, a vítima seleciona os elementos do jogo e a quantidade de recursos que aparentemente serão gerados para sua conta Fortnite. As opções incluem obter V-Bucks, desbloquear itens do jogo, armas ou pontaria, entre outros aspectos que são característicos do jogo.

Imagem 3. Página de acesso do suposto Hack Generator do Fortnite no qual a vítima seleciona os elementos que deseja gerar.

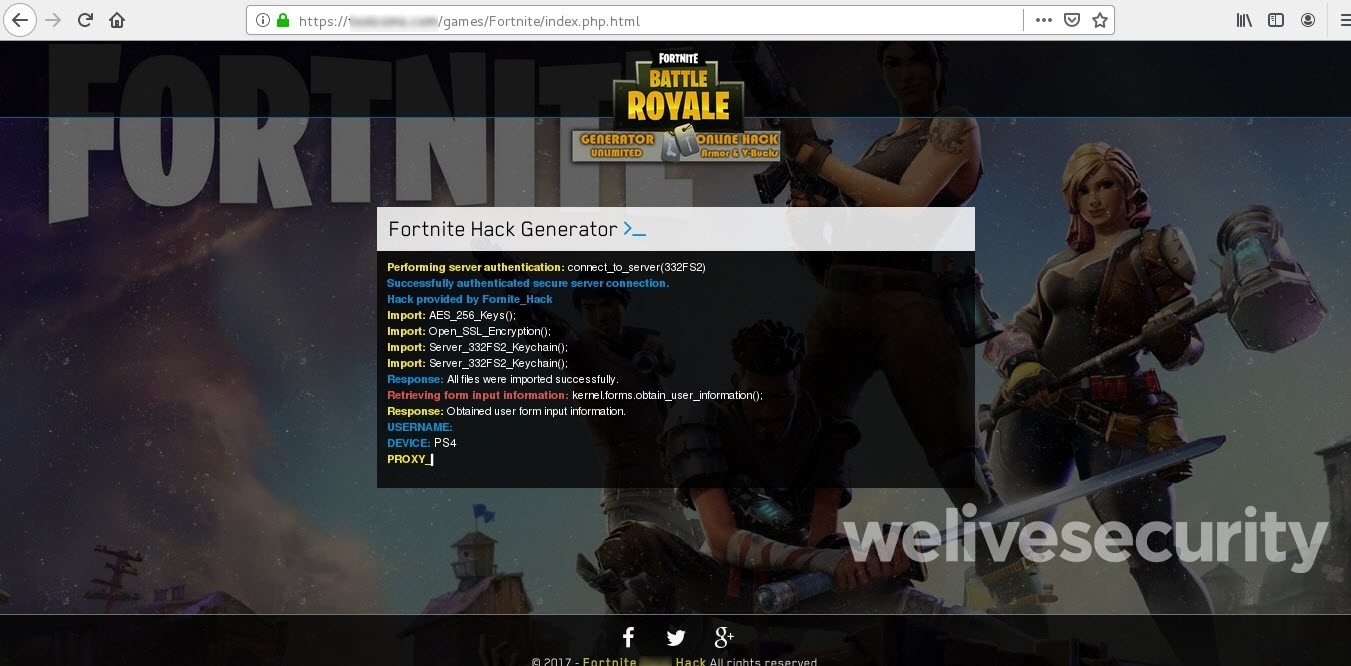

Após selecionar os elementos que o usuário deseja obter, executa-se um script que simula a conexão com um servidor e a realização de uma autenticação criptografada que, entre outras coisas, mostra também os dados inseridos anteriormente pelo usuário, que percebemos como uma tentativa para tornar o phishing ainda mais real.

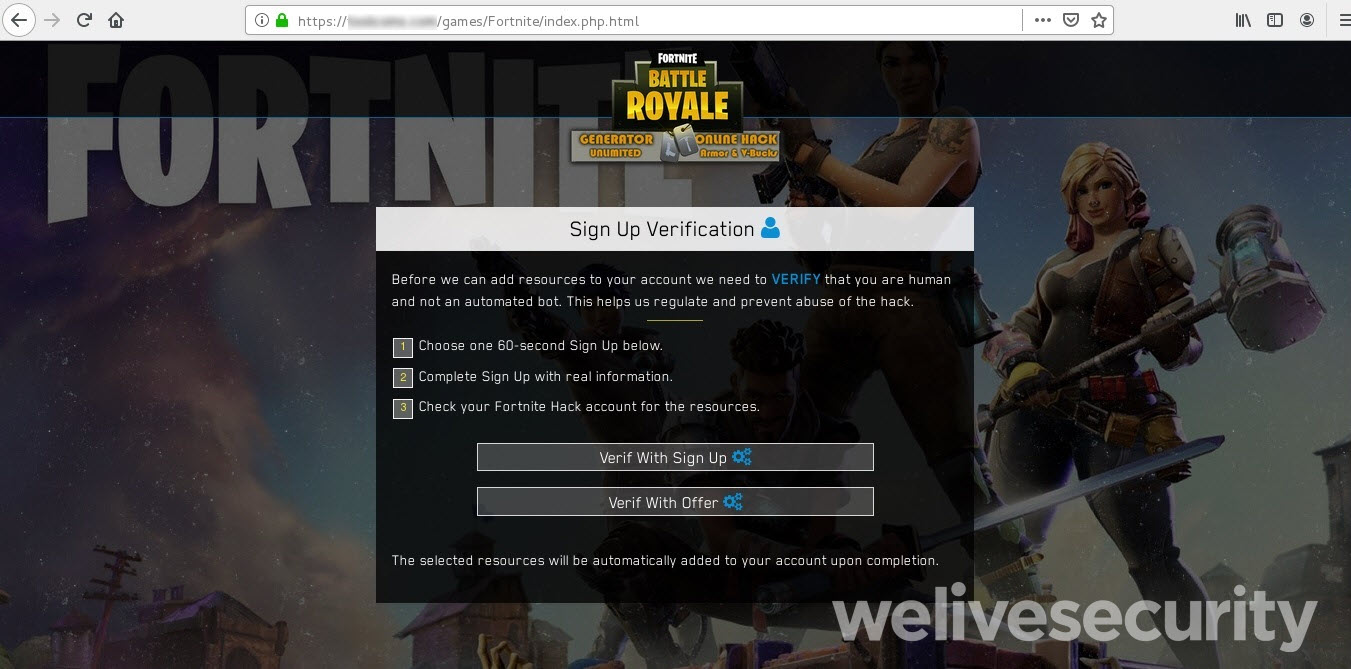

Após a aparente execução bem-sucedida da ferramenta, o usuário deve se autenticar com informações reais antes que os supostos benefícios sejam adicionados à sua conta Fortnite e, dessa forma, verificar que não se trata de um bot. Ironicamente, o site indica que essa autenticação permite “ajudar e prevenir o abuso do hack”.

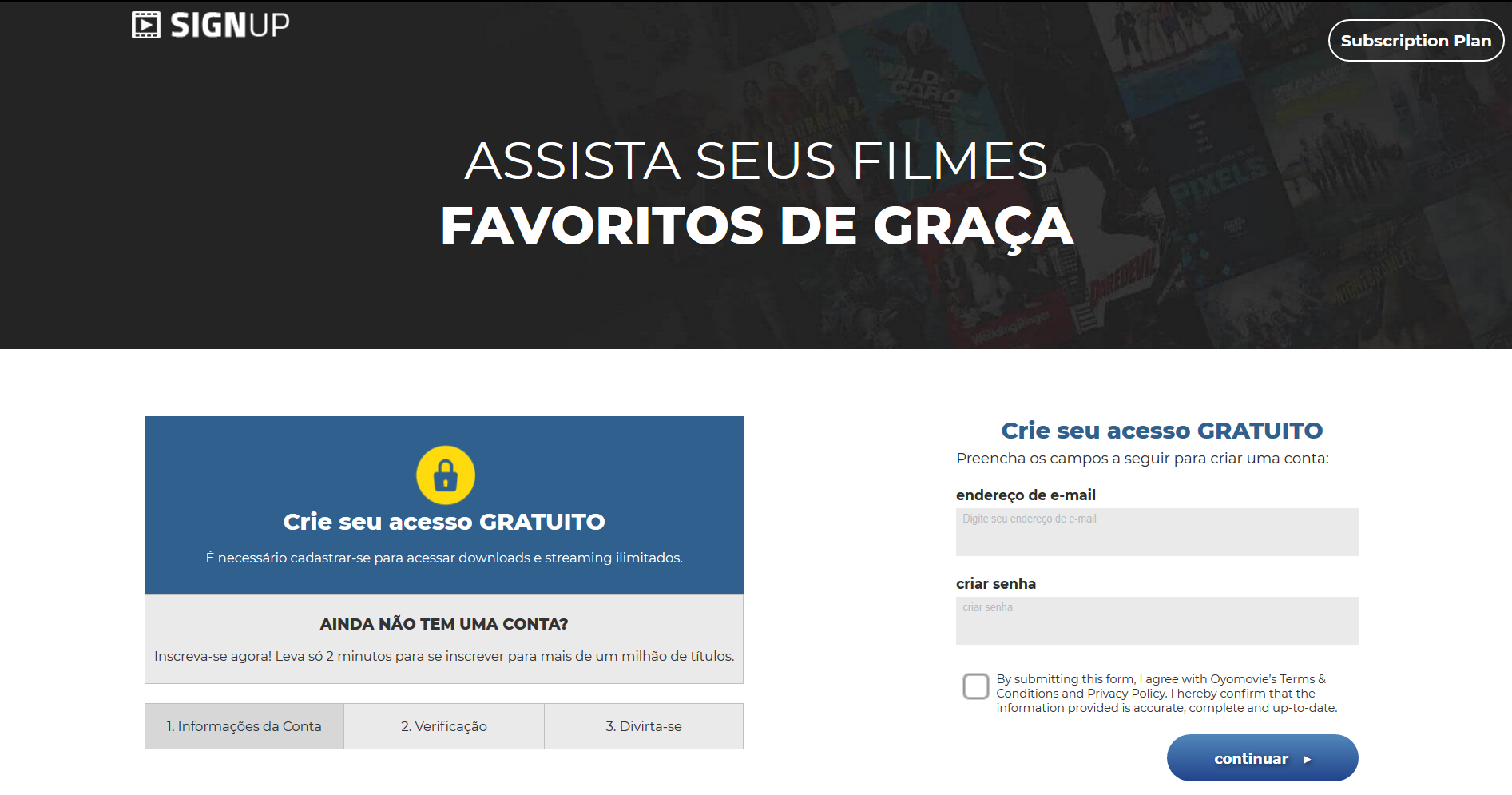

Por fim, após seguir os passos anteriores, o usuário é redirecionado a um site no qual se apresenta o verdadeiro objetivo da campanha de phishing: obter o nome completo, CEP e dados do cartão de crédito da vítima.

O site informa que requer informações de faturamento, já que não contam com a licença para distribuir os conteúdos em determinados países. Além disso, o golpe exige que o usuário verifique seu endereço postal e forneça um número de cartão de crédito válido, já que eles garantem não aplicar qualquer cobrança para validar a conta.

Imagem 6. Site encarregado de roubar os dados bancários dos usuários.

O site considera elementos que podem dar confiança a um usuário desatento, como uma classificação de mais de quatro estrelas, supostamente baseada em mais de um milhão de opiniões; o uso de protocolos seguros, ou ter uma política de privacidade, que ainda se refere a outras empresas.

Apesar de contar com os elementos e características descritos, isso não significa que se trate de um site legítimo. Na verdade, atualmente, diversos sites de phishing usam certificados de segurança, o que mostra que, como um fator para determinar se um site é seguro ou não, não é o suficiente.

Infelizmente, após o usuário inserir as informações solicitadas pelo site, é apresentada uma mensagem de erro, que também solicita que ele continue em outra página e insira as credenciais novamente, concretizando o roubo da informação.

Site oferece a mesma ferramenta para mais 67 jogos

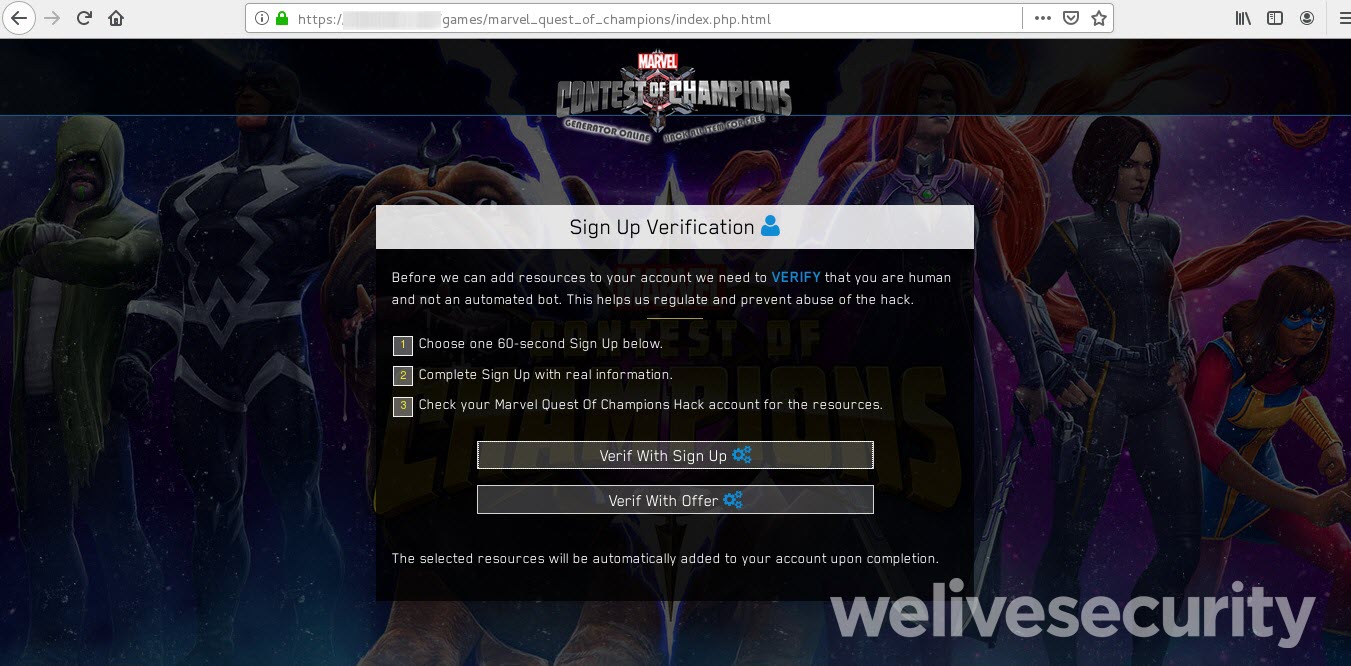

Depois de examinar o domínio da página para a qual a vítima é redirecionada após clicar nos links do site inicial da Imagem 1, descobrimos que além de oferecer a ferramenta Hack Generetor para Fortnite, os operadores por trás dessa fraude oferecem o mesmo ferramenta para mais 67 jogos, incluindo uma ferramenta para obter seguidores no Instagram. Cada uma dessas ferramentas funciona da mesma forma e tem o mesmo objetivo: roubar os dados bancários da vítima. A única coisa que muda é o design da interface do site com a ferramenta, que é personalizada com as imagens de cada jogo. Além de poder chegar a essa ferramenta por meio do site inicial, detectamos que outros domínios comprometidos são usados para distribuir a mesma ferramenta falsa.

Um recurso dessa campanha de phishing que começa com o site inicial é o uso de diferentes domínios em várias fases. Inicialmente, existe um site para atrair o interesse dos usuários, mas na realidade ele só funciona para direcionar os usuários para um segundo domínio, no qual supostamente a ferramenta pode ser usada para vulnerar jogos, mas só executa scripts para continuar com o golpe. A terceira fase consiste no próprio site de phishing, ou seja, o site responsável pelo roubo das informações e para o qual é utilizado outro domínio.

Esses recursos nos fazem pensar que se trata de uma campanha modular que pode ter maior persistência, pois caso o site de phishing seja denunciado e removido, os demais sites usados nos golpes e a Engenharia Social, permanecerão ativos.

Imagem 8. Exemplo da mesma ferramenta para obter recursos adicionais no Marvel Contest of Champions.

Imagem 9. A ferramenta para obter recursos extras no Marvel Contest of Champions também solicita a inserção de dados do cartão de crédito.

Ameaças digitais direcionadas a usuários de jogos

Como mencionamos em publicações anteriores, os gamers têm sido um alvo atrativo para os cibercriminosos, o que explica a diversidade de ameaças digitais, como essas campanhas de phishing que permanecem ativas até o momento da redação desta publicação ou o malware que usa o nome de jogos populares como Fortnite.

Este exemplo serve para alertar as pessoas sobre esses tipos de golpes que podem ser básicos e bem conhecidos, mas ainda são eficazes, especialmente entre usuários desatentos ou que desconhecem a forma como esses tipos de golpes funcionam. É importante lembrar que, quando algo parece bom demais para ser verdade, é muito provável que seja algo ofensivo ou malicioso.

Leia também: Fall Guys: golpe promete versão mobile que não existe