No último dia 14 de maio, publicamos o Desafio ESET #03, no qual os participantes tinham acesso a um arquivo que continha capturas de pacote. O arquivo possuía uma série de informações - algumas delas foram solicitadas aos usuários para que completassem o desafio, demonstrando assim que conseguiram ler adequadamente os dados de rede.

Infelizmente, desta vez não tivemos vencedores, mas não desanimem, vocês conseguirão na próxima. 😊

Mostraremos abaixo uma das possíveis soluções:

Solução do Desafio ESET #03

1 – Como é de praxe em todos os nossos desafios, e talvez até de tudo que seja relacionado a tecnologia, é possível obter as informações solicitadas de diversas formas.

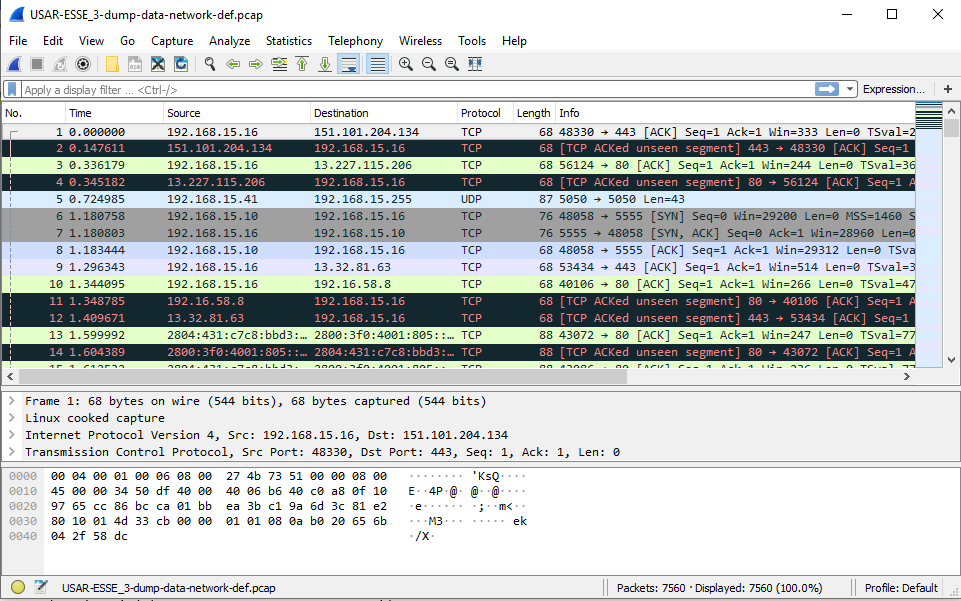

Em nossa resolução, utilizaremos o famoso analisador de tráfego de redes Wireshark, disponível para Windows, Linux e Mac.

Com essa ferramenta será possível abrir o arquivo e inspecionar seu conteúdo.

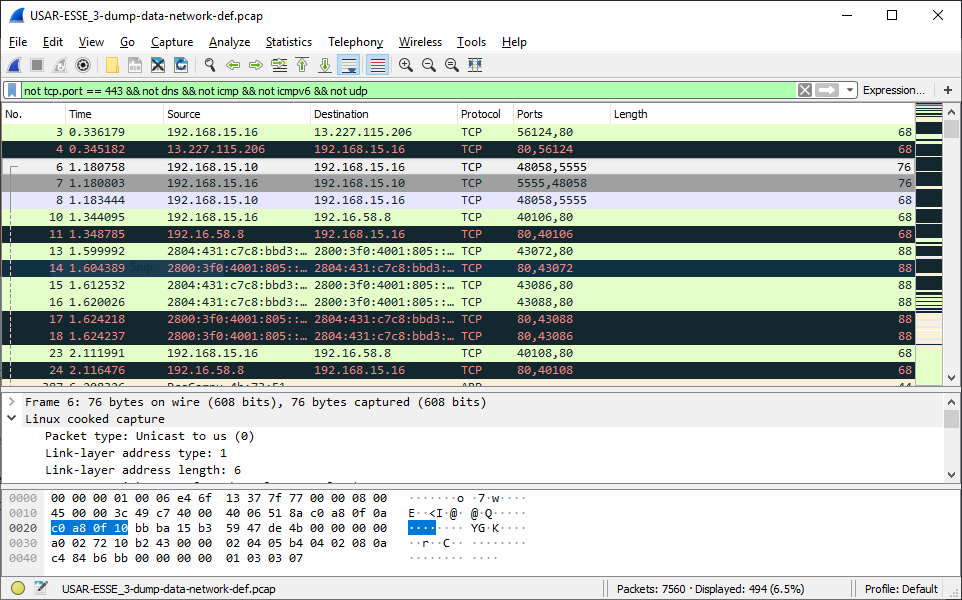

2 – Analisando o conteúdo dos pacotes presentes no arquivo, é possível ver uma série de requisições que não serão úteis para o desafio por não conterem dados legíveis pertinentes ao que buscamos, como, por exemplo: DNS, ICMP, UDP e portas com tráfego criptografado, como a 443. Fazendo um filtro para excluir o que não precisamos, um pacote TCP na porta 5555 chama muito a atenção.

Code: not tcp.port == 443 && not dns && not icmp && not icmpv6 && not udp

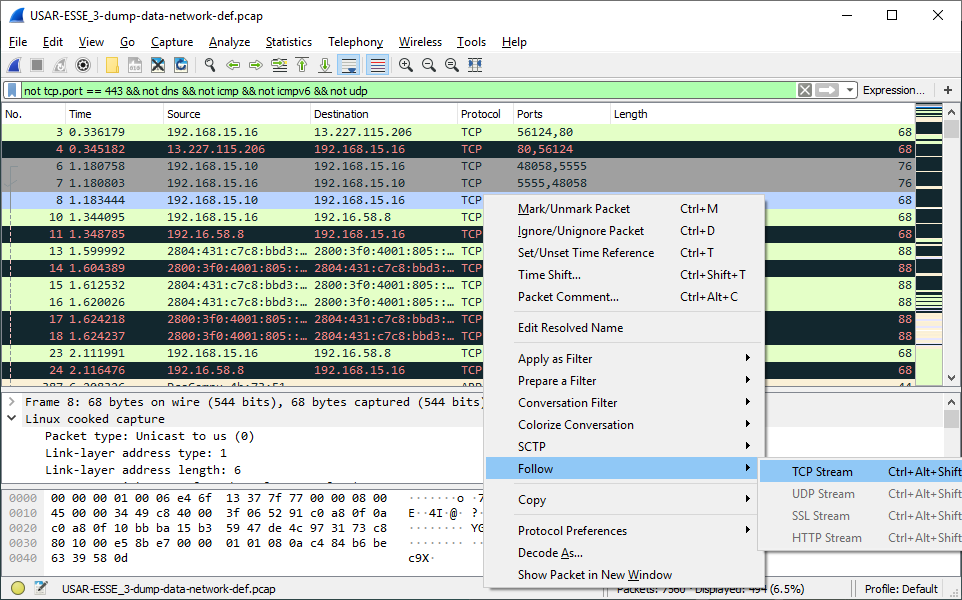

3 – Como há diversas incidências de comunicação entre estes dois hosts internos nessa porta, é possível ver se algo que foi trafegado entre eles estava em texto claro. Uma das formas de identificar isso é clicando com o botão direito em cima da linha de um dos pacotes de interesse e ir até a opção Follow > TCP Stream.

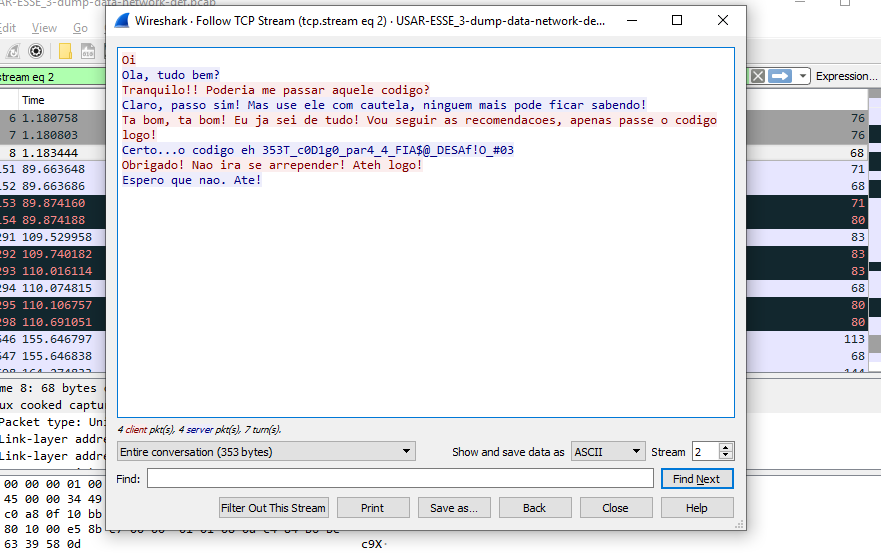

4 – Seguindo as opções citadas acima, uma janela aparecerá mostrando todo o tráfego considerado legível entre os dois IPs e nele podemos ver que se trata do pacote correto, pois a flag (código secreto) é exibida.

Com esse processo, as informações solicitadas pelo desafio podem ser obtidas. Confira:

- Quais IPs estão relacionados nesse diálogo?

192.168.15.10 e 192.168.15.16

- Qual a porta usada para essa comunicação?

Porta 5555

- E claro, qual a flag secreta transmitida entre eles?

353T_c0D1g0_par4_4_FIA$@_DESAf!O_#03

Agradecemos a todos os participantes. Em breve, lançaremos novos desafios para vocês! :)