Uma nova campanha de phishing está circulando pela internet a fim de coletar dados de correntistas de um grande banco. Infelizmente, para os usuários desatentos, a campanha em questão foi elaborada com detalhes que fazem parecer se tratar de um comunicado oficial, com estrutura e cores iguais aos do site verdadeiro da instituição bancária.

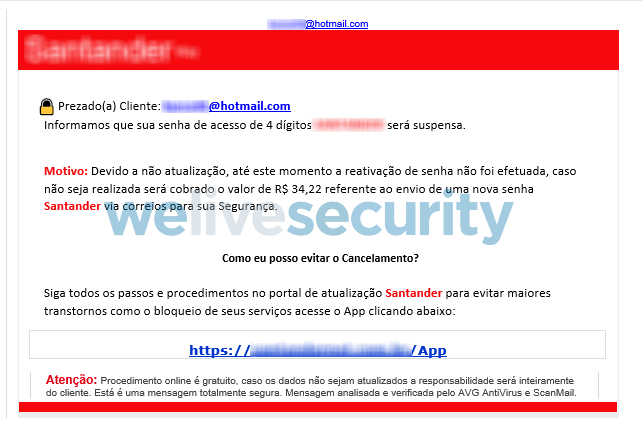

O primeiro contato com a campanha maliciosa se dá por e-mail, e mesmo tendo sido eladoborada com mais cuidado do que as campanhas que normalmente circulam pela internet, ainda é possível ver pontos discrepantes e erros de português.

Os criminosos trazem o sentimento de urgência às vítimas, informando-as que a senha de acesso será suspensa devido a não atualização de dados cadastrais e que, caso a senha seja efetivamente bloqueada, o envio de uma nova senha pelos correios gerará um suposto custo de R$34,22 para as vítimas.

Imagem 1. E-mail enviado para as vítimas.

Para que tal transtorno não ocorra, os criminosos indicam o link de “atualização” dos dados e ainda deixam uma nota de rodapé informando que o procedimento online é gratuito e que a mensagem foi verificada por dois mecanismos de segurança, visando aumentar a credibilidade de todo o processo.

As discrepâncias continuam quando paramos para observar o link disposto na mensagem, que tenta simular o site do Banco, mas tal domínio sequer existe. Passando o mouse por cima do suposto endereço exibido na mensagem, é possível observar que o site de destino é inteiramente diferente. Apesar do domínio, para o qual as vítimas são direcionadas, estar ativo há mais de 150 dias, seu conteúdo parece ser apenas “de fachada”, pois há apenas imagens e horários de funcionamento de duas lojas que sequer tem indicação de endereço ou meios de contato.

Imagem 2. Site falso.

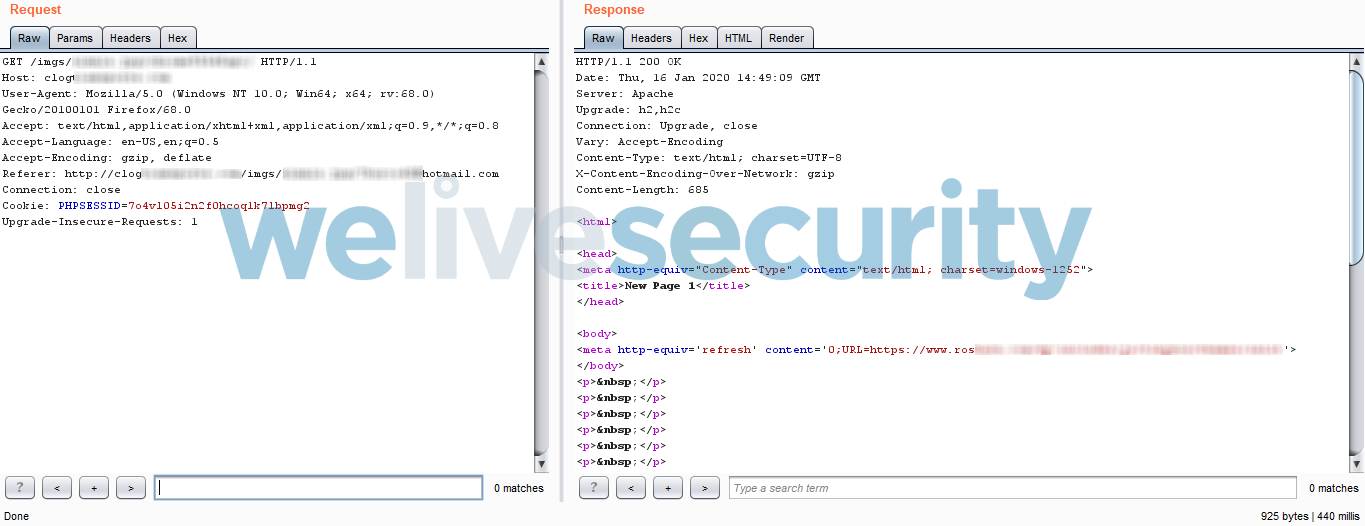

Analisando o link sugerido pelo phishing, é possivel observar que redirecionamentos são executados antes que a requisição chegue ao site malicioso, no qual a campanha está efetivamente hospedada.

Imagem 3. Análise do link de redirecionamento.

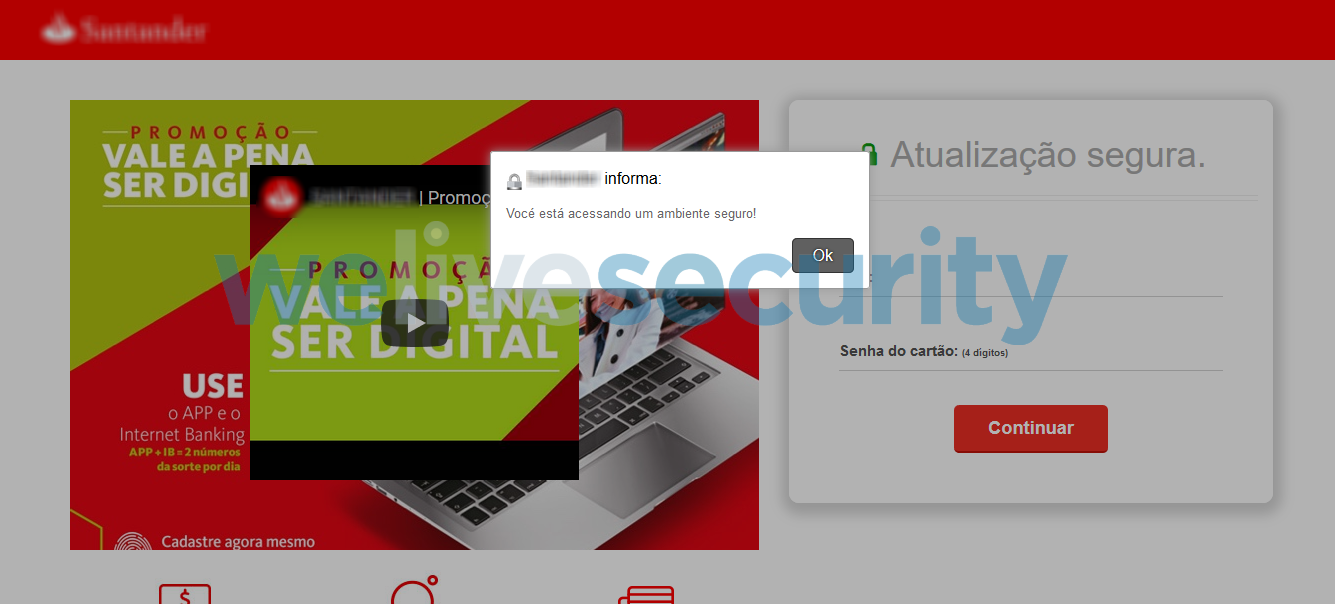

Ao deixar que as requisições sigam seu curso, somos direcionados a um site com uma única mensagem de aviso informando que o ambiente que está sendo acessado é seguro.

Imagem 4. Redirecionamento para site malicioso.

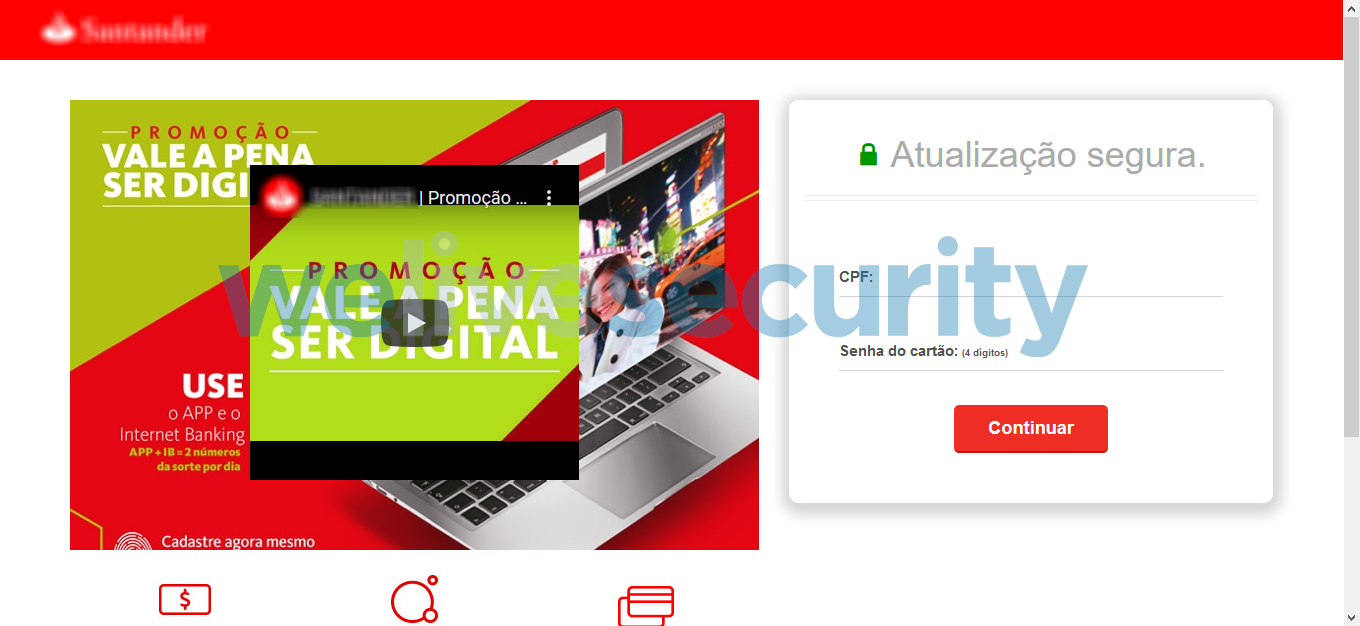

Assim que a vítima clica no botão “Ok”, o site malicioso fica em modo Full Screen, impedindo que seu real endereço seja exibido, essa ação claramente visa trazer mais credibilidade para o ataque, visto que a estrutura do site copia bem fielmente a página original do banco.

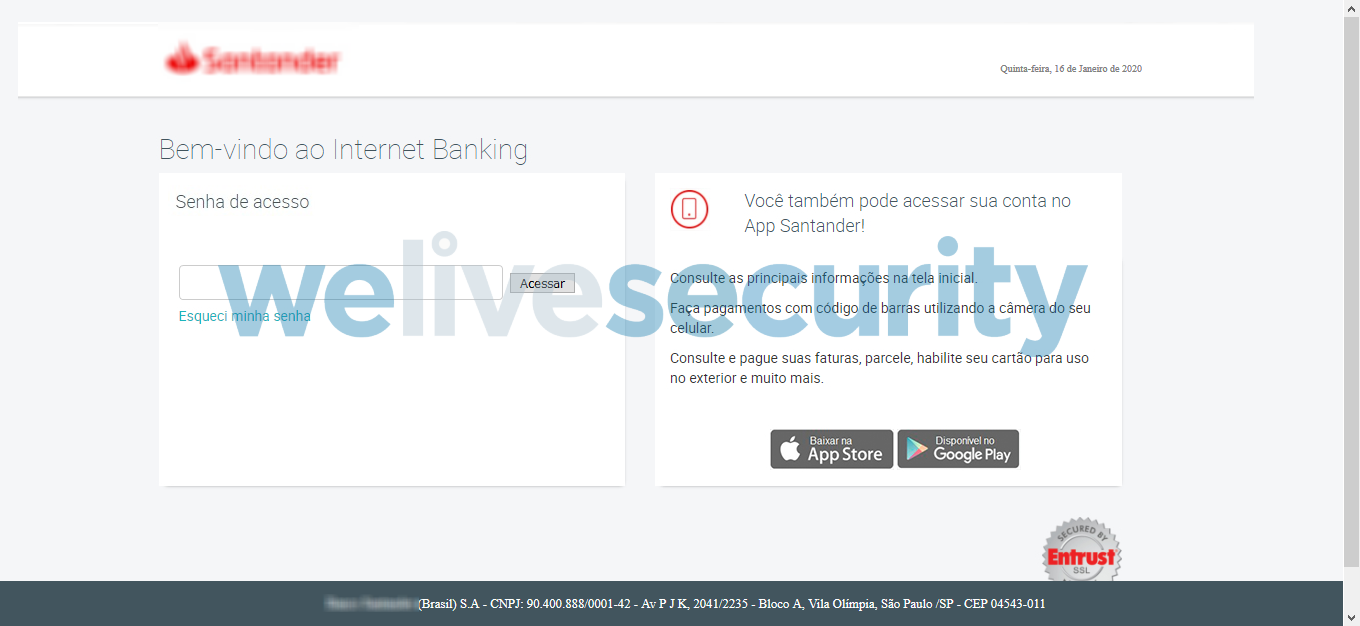

Os primeiros dados de “atualização” solicitados pelos criminosos são o CPF e a senha do cartão.

Imagem 5. Página de login falsa.

Após o preenchimento dos dados, a vítima é direcionada a uma página similar a de acesso ao internet banking da instituição bancária, na qual sua senha web é solicitada.

Imagem 6. Solicitação de senha.

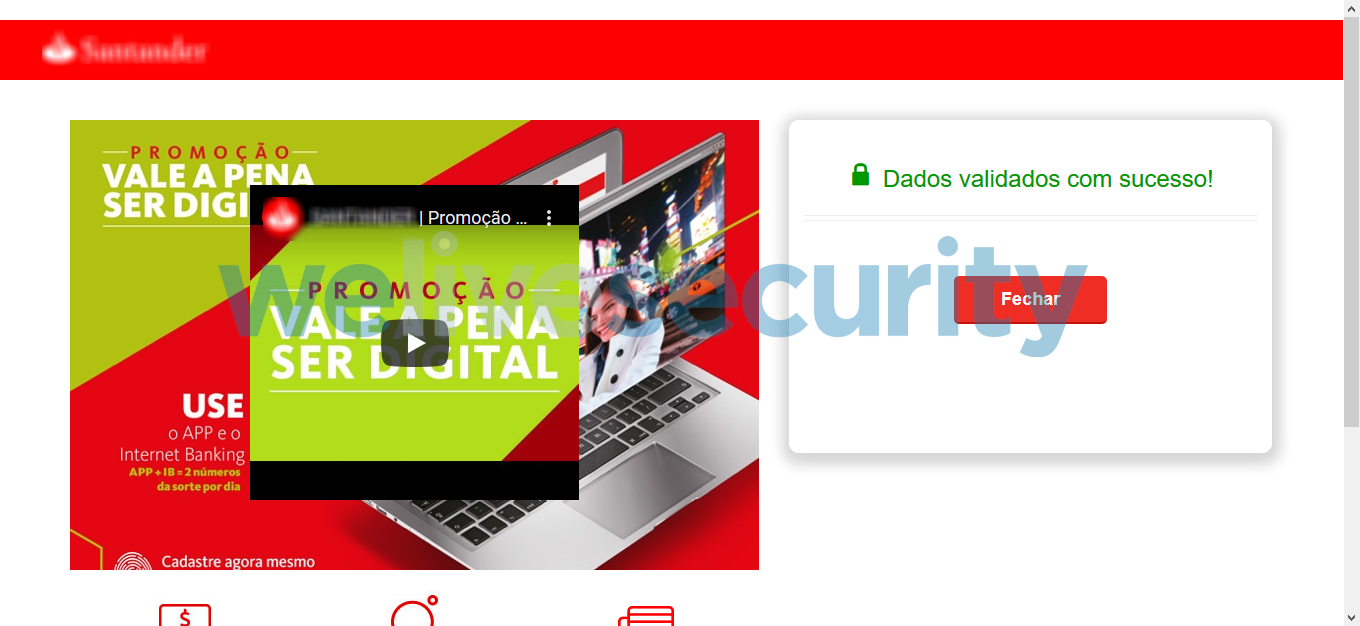

Não satisfeito, o criminoso direciona a vítima novamente para uma página similar aos modelos anteriores, solicita o telefone e todos os dados de cartão de suas vítimas que, após serem preenchidos, exibe uma mensagem informando que todos os dados foram validados com sucesso e apresenta um botão “Fechar”.

Imagem 7. Solicitação de informações sobre o cartão de crédito.

Imagem 8. Solicitação de dados valiosos.

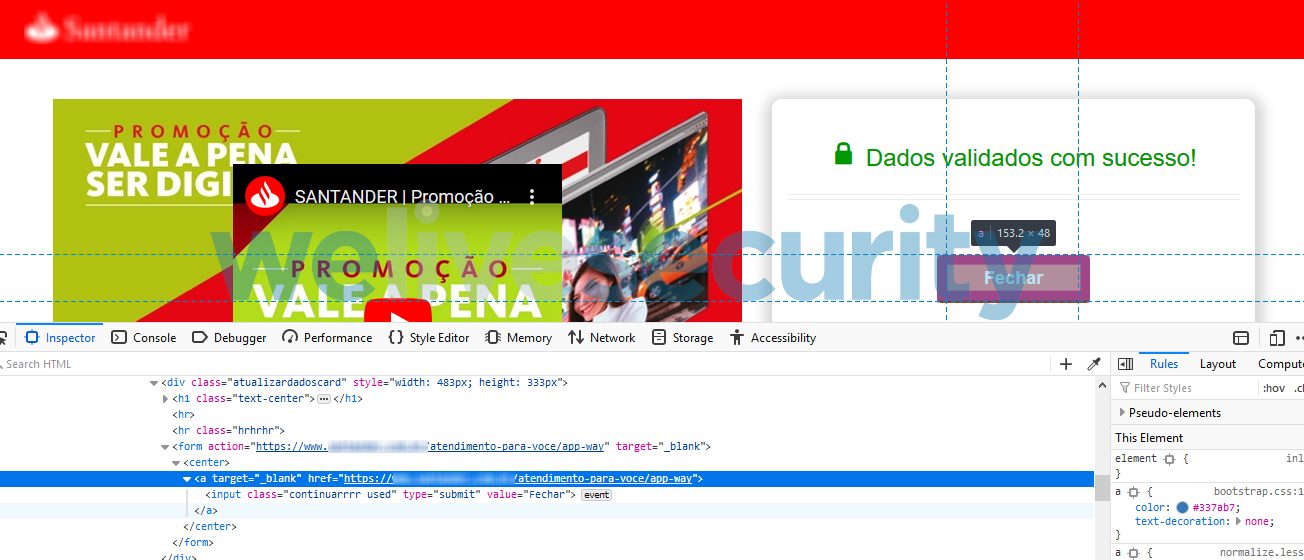

Ao analisar o botão “Fechar”, podemos ver que ele apenas direciona as vítimas para o site oficial do Banco, também visando aumentar a credibilidade.

Imagem 9. Redirecionamento para site oficial.

Como funcionam os ciberataques

O phishing destacado nesta publicação é um exemplo claro de que ataques acontecem constantemente e, não necessariamente, estão ligados a malwares super sofisticados, modulares, com os últimos recursos de inteligência artificial implementados e que são considerados uma ameaça persistente (APT). Muitas vezes, criminosos precisam apenas fazer algo que se pareça com o verdadeiro, sem usar absolutamente nenhum tipo de ameaça super avançada, como foi o caso supracitado.

Os criminosos simplesmente colocaram uma página na internet com alguns campos para serem preenchidos e dedicaram tempo a essa página para que ela se parecesse exatamente com um site famoso, neste caso, um grande banco. Não há arquivos infectados, não há scripts maliciosos, não há nada além de uma página de internet falsa com elementos que se parecem muito com os de uma página original, e esse site poderia ser literalmente qualquer um.

Fique a salvo

E como se proteger de uma ameaça que se baseia na desatenção das vítimas para cumprir seu intuito?

Ficando mais atento, é claro!

Todas as vezes que falamos sobre phishings, o tema conscientização se torna recorrente. Além das recomendações adequadas para a proteção contra este tipo de ataque que, diga-se de passagem, funcionam muito bem, como por exemplo:

- Mantenha-se alerta a e-mails que contenham procedimentos: Clique aqui e ganhe uma viagem, baixe esse arquivo para não ficar com o nome sujo, visite nosso site e ganhe 95% de desconto, preencha seus dados ou algo ruim irá acontecer. E-mails deste tipo costumam ter ameaças vinculadas a eles, sempre tenha o cuidado de verificar o e-mail de origem da mensagem e os eventuais links exibidos nela.

- Arquivos ainda são um problema: Não baixe anexos ou acesse links suspeitos, enviados por uma fonte desconhecida ou pouco confiável.

- Antivírus e Firewall: Configure todas as soluções de proteção para que se mantenham ativas e possam bloquear ameaças, sejam elas vindas por arquivos ou pela internet.

- Não use softwares antigos e mantenha todos os softwares atualizados: Tanto o sistema operacional quanto os softwares instalados no computador ou smartphone precisam ser constantemente atualizados para que recebam correções, melhorias em suas funcionalidades e principalmente atualizações de segurança.

Todas estas recomendações evitam boa parte dos problemas, mas talvez você tenha uma curiosidade acima da média e queira saber também como identificar esses golpes. Listamos abaixo as formas de identificação que quase sempre desmascaram e-mails maliciosos:

- Links: Phishings costumam ter links que direcionam as vítimas para onde os criminosos quiserem, manter o mouse em cima do link (sem clicar) faz com que as informações sobre ele apareçam, como no exemplo que citamos neste artigo. Em casos de phishing, o link será diferente do que ele se diz ser.

- Remetente: Outro ponto de fácil identificação é prestar atenção em quem te mandou o e-mail. Se o e-mail se diz ser de um grande banco, como o citado neste artigo, ou de uma empresa de serviços de streaming, como a Netflix, mas o e-mail vem de uma conta do Gmail, Hotmail, ou qualquer outro endereço que não os oficiais da empresa que o e-mail se diz ser, provavelmente seja um e-mail falso.

- Erros de português: Esse ponto não é uma regra, mas boa parte dos e-mail de phishing tem erros bem perceptíveis de português e isso pode colaborar na identificação de uma fraude.

- Procedimentos: Empresas que precisam de atualização cadastral ou quaisquer tipos de interação com seus clientes normalmente os instruem ao acessar as vias oficiais de contato, como site, por exemplo, e executar o procedimento direto por lá. Bem diferente dos phishings que pedem para que as vítimas acessem ou baixem algo naquele momento.

Espero que todas essas dicas possam ser úteis para a construção de um ambiente digital cada vez mais seguro. Fiquem sempre atentos!