Antes de ver o gráfico abaixo, gostaria de compartilhar um ponto importante que não está listado: as detecções do EternalBlue deixaram de figurar no topo da lista de ameaças mais presentes no Brasil.

Como forma de prevenção contra o EternalBlue, procuramos conscientizar a todos sobre a importância de sempre manter um ambiente atualizado, tanto para aplicações quanto para o sistema operacional, e esse resultado, cada vez mais expressivo, mostra que os esforços estão dando certo.

Caso você ainda não tenha ouvido falar sobre essa ameaça, lançada em 2017, e que faz vítimas até hoje, confira algumas das nossas publicações sobre o tema.

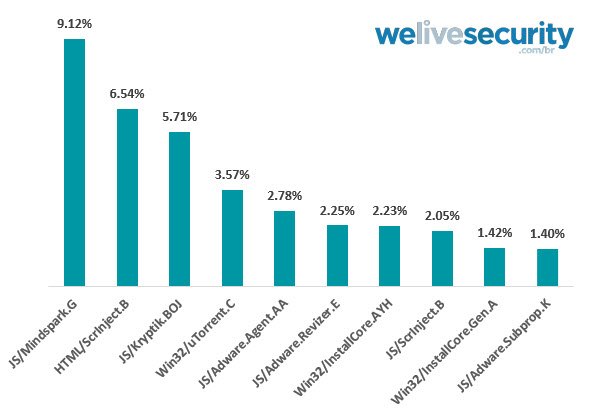

Agora falando sobre as ameaças que mais detectamos no Brasil, no terceiro trimestre de 2019, é visível a mudança em relação ao segundo trimestre. Desde mudança de posições na lista até a aparição de ameaças que não costumam figurar (no topo da lista), acompanhe abaixo como os malwares se comportaram no Brasil neste período.

Vamos a lista:

Top 10 – Ameaças mais detectadas no último trimestre (julho-setembro de 2019)

Caso você ainda não esteja familiarizado com esses tipos de ameaça, traremos uma breve descrição sobre cada uma delas:

- JS/Mindspark.G: Barra de ferramentas considerada como aplicação potencialmente não desejada.

- HTML/ScrInject.B | 8 JS/ScrInject.B: Código utilizado para redirecionar vítimas a outros sites.

- JS/Kryptik.BOJ: Considerado um cavalo de troia, a ameaça pode se camuflar no sistema para evitar que seja removida. Permite que criminosos tenham acesso remoto ao equipamento infectado.

- Win32/uTorrent.C: Versão do programa de cliente de bittorrent que permitia execução inadvertida de códigos remotamente.

- JS/Adware.Agent.AA | 6 JS/Adware.Revizer.E | 10 JS/Adware.Subprop.K: Descrição genérica para softwares que tem como objetivo a exibição de propagandas às suas vítimas.

- Win32/InstallCore.AYH | 9 Win32/InstallCore.Gen.A: Considerado um aplicativo potencialmente não desejada, podendo executar ações inseguras no computador, como adicionar programas à inicialização do Windows ou instalar extensões de browser.

Mesmo com as mudanças que vimos desde o último trimestre pra cá, algumas ameaças ou suas variantes continuam a persistir em nossas métricas de detecção. Estejam sempre atentos e configurem adequadamente os ambientes para garantir a proteção.

Fatos e notícias

Nem só de ameaças vive o Brasil, apesar de as vezes parecer que sim. O terceiro trimestre mostrou a repetição de alguns ciclos viciosos perigosos a todos nós e comentaremos sobre eles.

#Vulnerabilidades

iPhone

Os pesquisadores da Project Zero(Google) descobriram 14 vulnerabilidades no iPhone que permitiam que softwares maliciosos fossem instalados pelo simples fato da vítima acessar um site malicioso.

As vulnerabilidades estão dispostas da seguinte forma:

- 7 - iPhone Web Browser

- 5 – Kernel

- 2 - Sandbox Scape

Para mais detalhes, veja a publicação sobre a vulnerabilidade feita no blog do Google Pooject Zero.

Firefox

O pesquisador de segurança Barak Tawily descobriu uma vulnerabilidade no Mozilla Firefox que permite ao atacante ter acesso aos arquivos locais da vítima, sendo apenas necessário que a vítima salve uma página criada pelo criminoso, abra-a e clique no botão exibido na mesma. O pesquisador fez testes e mencionou que conseguiu obter as chaves do SSH de um equipamento windows.

#Vazamentos, vazamentos, vazamentos...

Equador

As autoridades prenderam o gerente da empresa Novaestrat após identificarem o vazamento dos dados de 20 milhões de equatorianos em um dos serviços de nuvem fornecidos pela empresa. A quantidade de dados vazados corresponde a aproximadamente 98% da população do Equador e 7 milhões destes dados pertenciam a crianças.

Brasil

Talvez você se lembre do vazamento de 250Gb de documentos digitalizados pertencentes a clientes de instituições financeiras. O vazamento foi repostado pelo Data Grupo e continham informações como RG, CPF, carta de motorista, comprovante de endereço e cartões de crédito.

Um outro vazamento em larga escala ocorreu em uma campanha promocional de uma fabricante de produtos de limpeza. Cerca de 1,2 milhão de dados cadastrais de consumidores cadastrados na promoção foram expostos devido a uma configuração insegura existente na página.

Chile

Dados de 14 milhões de chilenos foram vazados devido a um servidor desprotegido, o vazamento de dados é tão amplo que até os dados do presidente do Chile estavam na base. Dentre os dados vazads estão Nome, endereço, idade e RUT (Registro Unico Tributário).

#Malwares Bancários

Amavaldo - esse trojan bancário se utiliza de aplicativos legítimos para conseguir infectar e roubar dados bancários de suas vítimas. Utiliza criptografia do seu código e pistas falsas em sua programação para burlar ferramentas de detecção. Após infectar sua vítima, o trojan começa a atuar assim que uma janela de navegação acessa o site bancário alvo. O malware também permite que os criminosos executem ações remotamente no equipamento, como, por exemplo, capturar uma imagem da tela, registrar todas as teclas pressionadas no teclado e baixar outros softwares para o computador da vítima.

Não se descuide

Mesmo que o EternalBlue esteja fora do nosso ranking ainda assim é necessário se preocupar com ele, por isso nossas dicas de segurança servirão para evitar que ele e outras ameaças ocorram, confira:

- Mantenha sistemas operacionais e aplicações atualizados, sempre que possível na última versão estável disponibilizada pelo fabricante.

- Ao receber arquivos ou links via SMS, aplicativos de troca de mensagem ou e-mails que solicitem que uma ação imediata seja tomada, não os acesse. Procure analisar a veracidade das informações antes de executar qualquer procedimento.

- Configure adequadamente as permissões de acesso de aplicações e bancos de dados, utilizando-se sempre do princípio do menor privilégio.

- Proteja todos os dispositivos com soluções de segurança que consigam barrar ameaças nos diversos estágios em que ela ocorrer.

- Configure as soluções de segurança existentes para que fiquem ativas e em modo de bloqueio de ameaças.