Em maio deste ano houve um aumento no valor do Bitcoin que atingiu o ponto mais alto desde setembro de 2018. E, para surpresa de alguns, os cibercriminosos rapidamente notaram esse aumento e começaram a aumentar seus esforços para atacar os usuários de criptomoedas através de golpes e aplicativos falsos.

Um desses aplicativos falsos foi detectado recentemente no Google Play por um usuário do Reddit - o app se passava pela popular carteira de hardware de criptomoedas da Trezor e usava o nome de "Trezor Mobile Wallet". Até este momento, ainda não tinhamos visto malwares tentando se passar pela marca Trezor e isso nos gerou certa curiosidade para saber as capacidades desse aplicativo falso. Afinal, a Trezor oferece carteiras de hardware que exigem manipulação física e autenticação por meio de um PIN ou conhecimento da chamada semente de recuperação para acessar as criptomoedas armazenadas. Restrições semelhantes ocorrem em seu aplicativo oficial: "TREZOR Manager".

Depois de analisar o aplicativo falso, descobrimos que:

- Devido às múltiplas camadas de segurança do Trezor, os usuários não correm nenhum risco.

- Está conectado a um aplicativo falso de carteira de criptomoedas chamado "Coin Wallet – Bitcoin, Ripple, Ethereum, Tether", que é capaz de iludir os usuários desavisados.

- Além disso, ambos os aplicativos foram criados com base no modelo de um aplicativo vendido on-line.

Relatamos a descoberta do aplicativo falso da Trezor para a equipe de segurança do Google e informamos a Trezor sobre a publicação deste artigo. A empresa confirmou que o aplicativo falso não representa uma ameaça direta aos usuários. No entanto, eles expressaram preocupação com endereços de e-mail coletados por meio de aplicativos falsos como este e o fato de que podem ser usados posteriormente para campanhas de phishing direcionadas aos usuários do Trezor.

Atualmente, nem o aplicativo falso da Trezor nem o aplicativo Coin Wallet estão disponíveis no Google Play.

O aplicativo falso da Trezor

Simulando ser uma carteira para a Trezor, o aplicativo foi cadastrado no Google Play em 1º de maio de 2019 com "Trezor Inc" como desenvolvedor, assim como pode ser visto na Figura 1. Em geral, a página do aplicativo no Google Play parece ser confiável - o nome do aplicativo, o nome do desenvolvedor, categoria do aplicativo, descrição do aplicativo e imagens, todas essas informações parecem ser legítimas à primeira vista. No momento de nossa análise, o aplicativo falso aparece como um segundo resultado ao pesquisar por "Trezor" no Google Play, logo depois do aplicativo oficial da Trezor.

O que o app falso da Trezor faz?

O golpe convincente começa e termina no Google Play. Após a instalação, o ícone que aparece na tela do usuário é diferente do que é visto no Google Play, que serve como um indicador claro de algo falso. O ícone do aplicativo instalado diz "Coin Wallet", como pode ser visto na Figura 2.

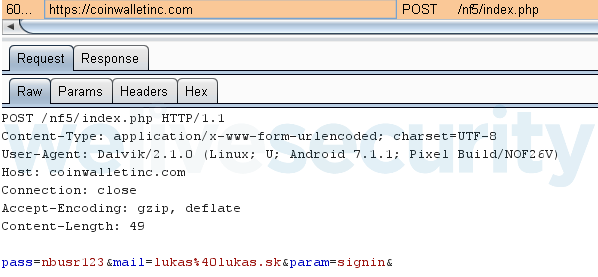

Além disso, quando os usuários executam o aplicativo, uma tela de registro genérica é exibida, sem mencionar a Trezor em qualquer lugar, como pode ser visto na Figura 3. Esse é outro indicador de que não estamos diante de um aplicativo legítimo. Essa tela genérica é usada para roubar credenciais de acesso - embora não esteja totalmente claro quais credenciais e qual possível uso seria dado pelos atacantes. Da mesma forma, seja qual for a informação que o usuário insera nesses campos, os dados serão enviadas para o servidor dos atacantes, como pode ser visto na Figura 4.

Como pode ser visto na Figura 4, o servidor usado para coletar as credenciais inseridas por meio do aplicativo falso da Trezor é hospedado em coinwalletinc[.]com. Ao verificar o domínio, fomos levados para outro aplicativo falso em seu site, chamado "Coin Wallet”, e para "Coin Wallet - Ripple, Ethereum, Tether" no Google Play.

O app Coin Wallet

O app Coin Wallet e o aplicativo falso da Trezor descritos na seção anterior têm muitas coisas em comum - além de usar o mesmo servidor, eles também têm semelhanças no código e na interface. O aplicativo Coin Wallet usa o mesmo ícone que vimos após a instalação do aplicativo falso da Trezor.

Em seu site, o aplicativo Coin Wallet é descrito como "a carteira líder mundial", como pode ser visto na Figura 5.

O site contém um link para o Google Play, onde o aplicativo estava disponível de 7 de fevereiro de 2019 a 5 de maio do mesmo ano, com o nome de “Coin Wallet – Bitcoin, Ripple, Ethereum, Tether”, como pode ser visto na Figura 6. Durante esse período, o aplicativo foi instalado por mais de 1.000 usuários.

O site também parece estar vinculado à Apple App Store, mas ao clicar no botão que diz "disponível na App Store" apenas nos redireciona para a URL da imagem em PNG.

O que o Coin Wallet faz?

O aplicativo diz que permite aos usuários criar carteiras para várias criptomoedas. No entanto, sua finalidade é iludir os usuários para que transfiram suas criptomoedas para as carteiras dos atacantes - um caso clássico do que chamamos de fraudes de endereços de carteira em investigações de criptomoedas anteriores – direcionando a malwares.

O golpe funciona ao fazer com que o usuário acredite que o aplicativo gera um endereço de carteira exclusivo no qual podem transferir suas moedas. Na verdade, esse endereço pertence à carteira dos atacantes, pois somente eles contam com a chave privada necessária para acessar esses fundos. Os atacantes têm uma carteira para cada criptomoeda que suporta -13 carteiras juntas e todas as vítimas que usam qualquer uma das criptomoedas atingidas obtêm o mesmo endereço de carteira.

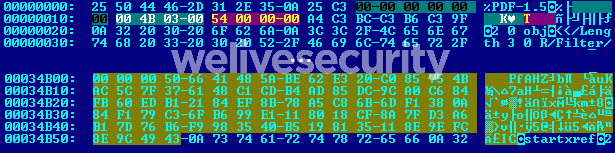

Olhando para o gráfico desses elementos compartilhados e do aplicativo falso da Trezor, parece que ambos foram criados na mesma base. Uma pesquisa no Google por “coinwallet app template” nos oferece um "modelo de carteira de criptomoeda para Android" genérico (“Android cryptocurrency wallet template”) disponível por US$ 40. O modelo em si é um recurso benigno que se torna malicioso nas mãos dos atacantes - no entanto, vemos aqui como esses ativos podem ser usados por mais atacantes para criar aplicativos falsos de maneira rápida e econômica.

Saiba como estar protegido

Se o Bitcoin continuar com essa tendência de crescimento, podemos esperar que mais golpes de criptomoedas apareçam na loja de aplicativos oficial do Android e em outros lugares. Ao instalar aplicativos, é importante seguir certos princípios de segurança - especialmente se houver dinheiro em jogo.

- Confie apenas em aplicativos financeiros e relacionados a criptomoedas se um link para o aplicativo aparecer no site oficial do serviço.

- Apenas insira suas informações confidenciais em formulários on-line ao ter certeza sobre sua segurança e legitimidade.

- Mantenha seu dispositivo atualizado.

- Use uma solução de segurança para dispositivos móveis confiável para bloquear e remover ameaças.

Indicadores de Comprimetimento (IoCs)

| Package Name | Hash | Detection |

|---|---|---|

| com.trezorwalletinc.cryptocurrency | 0021A89588C8CEB885A40FBCCA6DD76D | Trojan.Android/FakeApp.KO |

| com.walletinc.cryptocurrency | EE9E4AD693A0F0C9971145FB0FB0B85C | Trojan.Android/FakeApp.KO |

| Cryptocurrency | Wallet |

|---|---|

| BTC | 17jAe7hTZgNixT4MPZVGZD7fGKQpD9mppi |

| DOGE | DGf6dT2rd9evb4d6X9mzjd9uaFoyywjfrm |

| ETH | 0x69919d83F74adf1E6ACc3cCC66350bEA4b01E92C |

| LTC | Lg64xV4Mw41bV3pTKc5ooBJ4QZ81gHUuJ6 |

| BCH | qq9cjckr3r9wl5x4f3xcfshpcj72jcqk9uu2qa7ja2 |

| DASH | Xu6mkZNFxSGYFcDUEVWtUEcoMnfoGryAjS |

| ZEC | t1JKPTwHJcj6e5BDqLp5KayaXLWdMs6pKZo |

| XRP | raPXPSnw61Cbn2NWky39CrCL1AZC2dg6Am |

| USDT | 0x69919d83F74adf1E6ACc3cCC66350bEA4b01E92C |

| XLM | GDZ2AT7TU6N3LTMHUIX6J2DZHUDBU74X65ASOWEZUQGP7JMQ237KDBUX |

| TRX | TAm4fPA6yTQvaAjKs2zFqztfDPmnNzJqi2 |

| ADA | DdzFFzCqrhswWLJMdNPJK8EL2d5JdN8cSU1hbgStPhxDqLspXGRRgWkyknbw45KDvT2EJJhoPXuj2Vdsj6V6WWM5JABoZ4UhR7vnRopn |

| NEO | AJqeUDNrn1EfrPxUriKuRrYyhobhk78zvK |