Certamente você já ouviu ou leu que um dos erros de segurança mais comuns é não alterar as configurações e senhas padrão (de fábrica). No entanto, você já parou para pensar sobre isso?

Não se trata mais apenas de sistemas operacionais ou plataformas, mas com a chegada da Internet das Coisas (IoT), o leque de possibilidades é realmente extenso e, no futuro, crescerá ainda mais.

Um dos pilares mais críticos deste problema está ligado ao uso de um usuário e uma senha genérica que vem da fábrica em todos os dispositivos. Assim, se o usuário não se preocupar em alterar esses dados de acesso, o que é muito comum, deixará uma brecha para que um cibercriminoso possa entrar remotamente em seu dispositivo.

Qual é a dimensão desse problema?

Infelizmente, essa péssima prática parece ser repetida em dispositivos de vários tipos, seja um roteador com o "admin: admin" ou o dispositivo multimídia de um carro de última geração que usa o valor "0000" ou "1234" para ser emparelhado.

Essa classe de artefatos compartilha muitas informações particulares dos usuários e até mesmo do fabricante, e nisso reside a importância de cuidar de sua segurança.

Casas inteligentes com vários dispositivos conectados à rede podem ser controladas remotamente. Fechaduras, equipamentos de refrigeração, luzes e câmeras IP são usados naturalmente, já que podem ser bastante útil conectá-los à rede.

No entanto, é conveniente ter tempo para revisar os problemas básicos de segurança, o primeiro deles é alterar a senha de fábrica antes de conectá-los. Desta forma, além de serem funcionais, os dispositivos serão mais seguros.

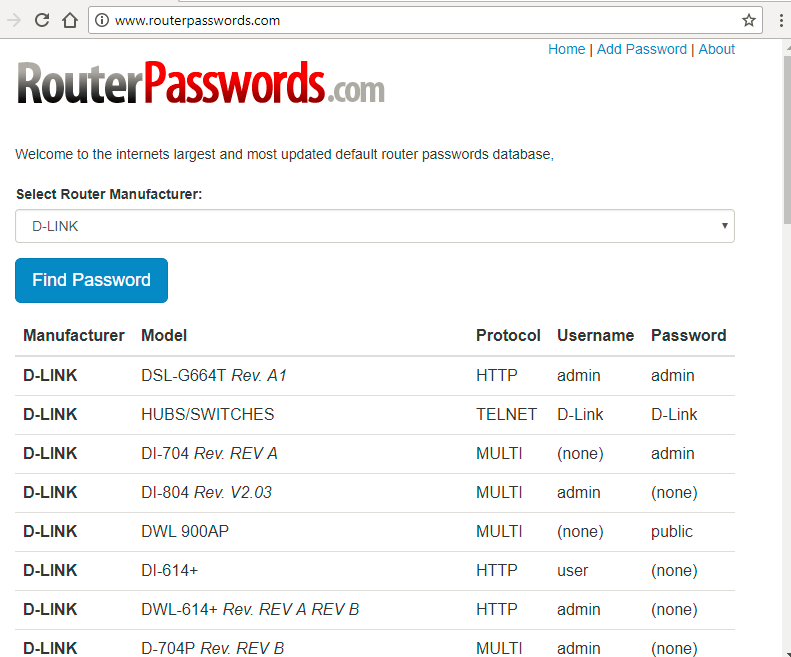

Um dos dispositivos favoritos ao atacar um ambiente é geralmente o roteador, seja doméstico ou corporativo. Encontrar uma chave que não foi alterada é tão simples quanto entrar em um site e procurar o fabricante, como vemos na imagem a seguir:

Esta não é a chave Wi-Fi, mas a chave para acessar o roteador. No entanto, a maioria dos provedores de Internet que fornecem o dispositivo como parte do contrato também usam credenciais de Wi-Fi por padrão, criadas sob o mesmo algoritmo, com o qual podem ser facilmente adivinhadas.

Mais e mais dispositivos...

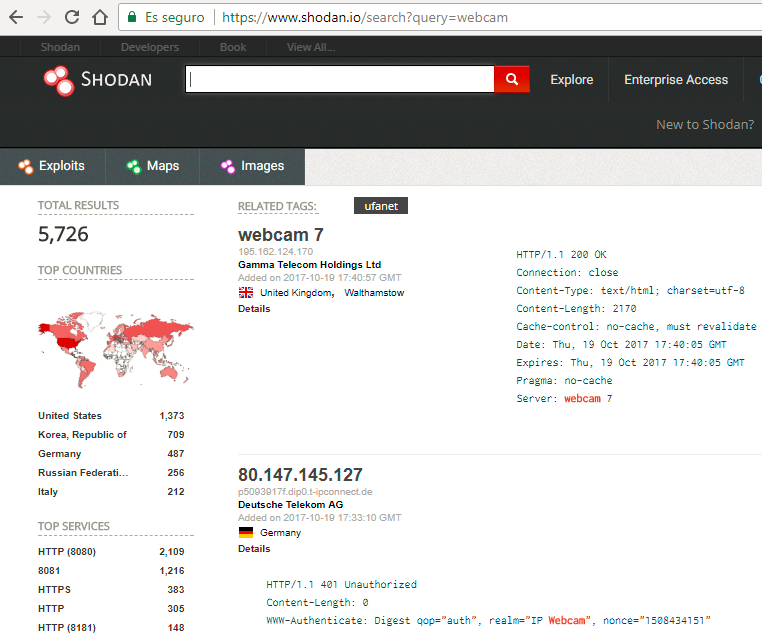

Como você pode imaginar, existem outras ferramentas mais avançadas, como o Shodan, para procurar dispositivos conectados à Internet, que podem variar de câmeras IP a infraestruturas críticas. Em muitos casos, esses dispositivos podem ser acessados via Telnet com usuários por padrão, sem que o usuário legítimo tenha qualquer ideia.

O aumento da quantidade de dispositivos conectados dificilmente irá parar, por isso é fundamental cuidar de cada um deles.

Conclusão

Parece que, ao lidar com redes ou dispositivos domésticos, as pessoas esquecem de prestar atenção à sua segurança, um fato que, sem dúvida, será perigoso para sua privacidade e informações.

Afinal, como Edward Snowden disse, o argumento de que você não se importa com o direito à privacidade porque não tem nada a esconder, não é muito diferente de dizer que você não se importa com a liberdade de expressão porque não tem nada a dizer.

Parece que muitos fabricantes ainda não se esforçam para mudar essas credenciais de fábrica para seus clientes, então a responsabilidade agora recai apenas no lado do usuário final.

Nesse sentido, é vital trabalhar na conscientização para reverter esse problema com uma simples mudança de senha, em conjunto com soluções de segurança que podem detectar oportunidades de melhoria, e assim aproveitar os benefícios da tecnologia com um nível mais robusto de segurança.