Para quem não sabe, heurística é uma tecnologia projetada para detectar códigos maliciosos de forma proativa, ou seja, sem a necessidade de contar com uma assinatura específica. Nesta linha, a solução de segurança analisa um arquivo e compara o seu comportamento com certos padrões que podem indicar a presença de uma ameaça. Para cada ação executada pelo arquivo é atribuída uma pontuação, por isso, se esse número for superior a um determinado valor, será classificado como um provável novo malware.

A importância deste método de detecção proativa está na quantidade de códigos maliciosos que aparecem todos os dias. Isso impossibilita utilizar assinaturas como uma solução única e efetiva para o problema.

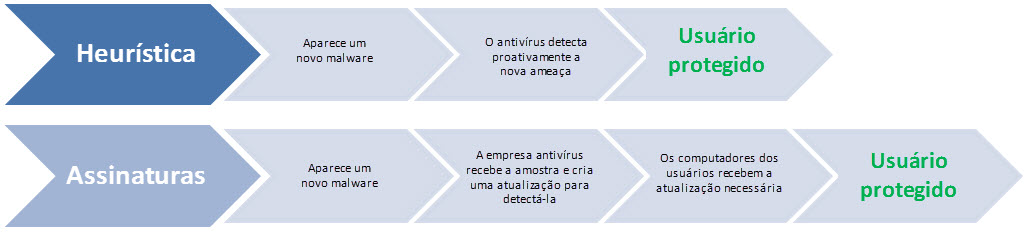

A seguir podemos ver um esquema que mostra as etapas necessárias para detectar uma ameaça desde a sua criação. Heurísticas e assinaturas são comparadas (clique para ampliar a imagem):

Como pode ser visto no esquema acima, a detecção por meio da heurística protege o usuário antes que a ameaça apareça, reduzindo para zero o tempo necessário para proteger as possíveis vítimas.

Por outro lado, as assinaturas requerem um período consideravelmente mais longo. Primeiro é necessário receber a amostra, depois desenvolver uma detecção, enviá-la para o servidor e aguardar até que o computador do usuário seja atualizado com o novo banco de dados. Este "período janela" varia de acordo com fatores como a complexidade do malware, o tempo necessário para receber a amostra e o lapso entre o momento em que a atualização é publicada e instalada no computador do usuário.

Considerando os aspectos mencionados anteriormente, pode-se deduzir (erroneamente) que a heurística é suficiente por si só. No entanto, o uso de assinaturas também é necessário por alguns motivos:

- As assinaturas permitem detectar códigos maliciosos de um modo muito mais específico, por este motivo, são mais eficientes para remover ameaças complexas anteriormente conhecidas.

- Devido a inúmeras técnicas utilizadas pelos cibercriminosos para ofuscar o malware e burlar métodos heurísticos, em alguns casos é necessário contar com assinaturas específicas.

- Embora uma ameaça seja detectada pela heurística, adicionar uma assinatura específica permite economizar recursos do sistema no momento de analisar arquivos.

Existem diferentes tipos de heurística. Por exemplo, as assinaturas genéricas são projetadas para detectar modificações menores (variantes) de outros códigos maliciosos conhecidos (famílias). Neste ponto, é importante destacar que as soluções da ESET utilizam vários tipos de heurística e assinaturas para otimizar a detecção de ameaças.