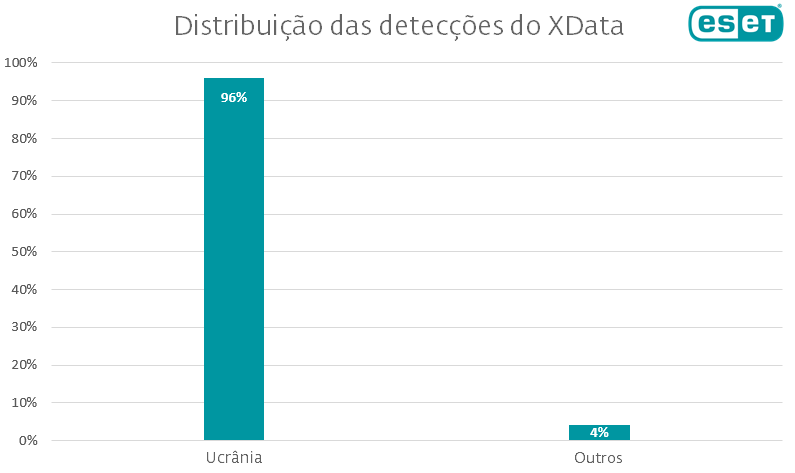

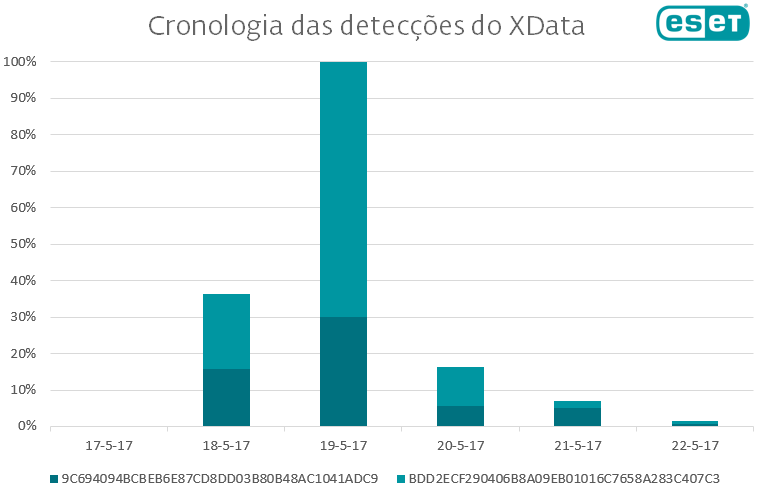

Uma semana após o surto mundial do WannaCryptor, outro ransomware entrou em cena. Detectado pela ESET como Win32/Filecoder.AESNI.C e também conhecido como o ransomware XData, a ameaça tem sido mais prevalente na Ucrânia, com 96% do total de detecções entre 17 e 22 de maio, e com pico na última sexta-feira (19).

No entanto, temos acompanhado o malware desde 8 de dezembro de 2016, quando a versão Win32/Filecoder.AESNI.A. apareceu pela primeira vez. Algumas das chaves de descriptografia para essa variante foram recentemente publicadas em um fórum do BleepingComputer.com.

Com base na pesquisa da ESET, o ransomware parece ter sido distribuído através de um sistema de automação de documentos muito usado por contadores. Uma vez que a taxa de infecção ainda é baixa, um provável cenário de distribuição envolve algum tipo de engenharia social, por exemplo, uma atualização de software maliciosa. No entanto, ainda é cedo para garantir isso.

Uma vez que infecta um computador, o arquivo principal libera um utilitário de sistema legítimo (Windows SysInternals PsExec) e, em seguida, executa a amostra do ransomware (Win32/Filecoder.AESNI.C).

Caso seja executado com privilégios de administrador, o ransomware pode infectar toda uma rede. Para fazer isso, a ameaça usa a ferramenta Mimikatz que extrai credenciais de administrador e, em seguida, as usa para executar uma cópia de si mesmo em todos os computadores interconectados.

A ameaça se chama AESNI porque derivado da nota de resgate que inclui uma de suas variantes anteriores:

Além disso, há uma funcionalidade por trás do nome: o ransomware verifica se a máquina afetada suporta Advanced Encryption Standard Instruction Set, também conhecido como AES-NI. Se esse for o caso, o usa para criptografar os dados das vítimas mais rapidamente, graças à aceleração do hardware.

Como é possível estar protegido?

Particularmente neste caso, a separação de contas de administrador das de usuário pode prevenir a maior parte do dano, considerando que o ransomware XData se aproveita das senhas de administrador para ser executado em contas com o mesmo privilégio. Sem esse componente, o XData só é capaz de infectar um computador em vez de toda a rede.

De uma forma geral, seguem algumas dicas para que você possa se proteger do ransomware:

- Use uma solução de segurança confiável que utilize várias camadas de proteção.

- Certifique-se de atualizar regularmente o seu sistema operacional e instale todos os patches que estejam à disposição.

- Mantenha cópias de segurança de seus arquivos em um disco rígido externo ou qualquer outro lugar que não faça parte da mesma rede, para que não seja afetado em caso de uma infecção. Encontre mais informações no nosso Guia de Backup.

- Nunca clique em anexos ou links que estejam em emails suspeitos ou inesperados. O melhor é fazer estas cinco perguntas antes de clicar.

https://www.youtube.com/watch?v=S-DRjTsKDsI