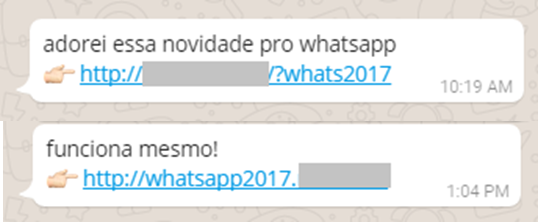

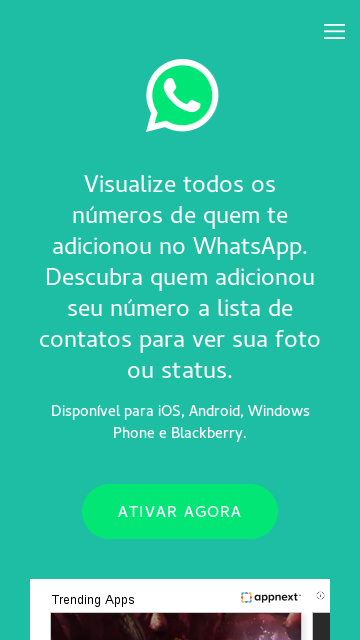

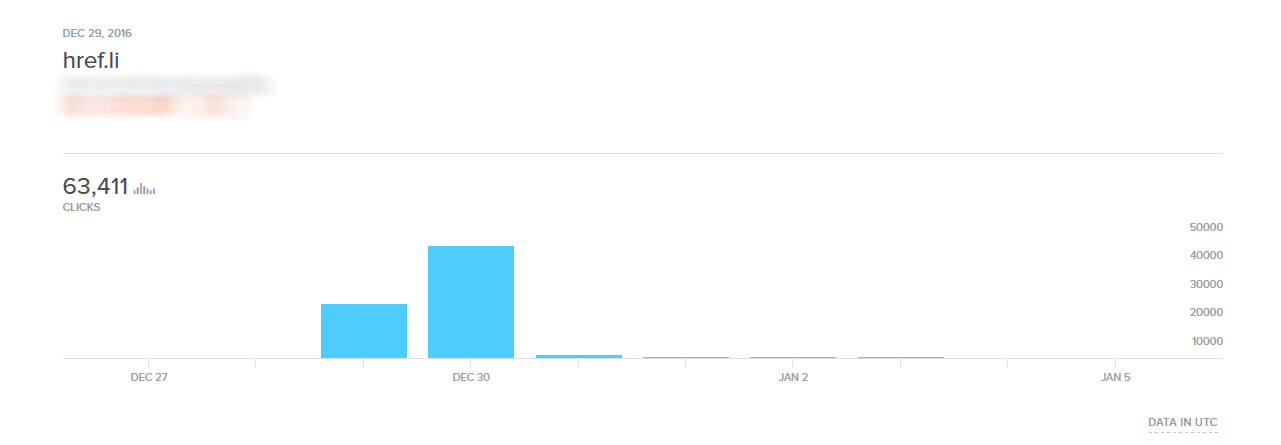

2017 chegou e as novas campanhas maliciosas no WhatsApp também. Entre elas, um novo golpe, que já atingiu mais de 63 mil cliques (até a produção deste post), que propõe visualizar todos "os números de quem te adicionou no WhatsApp" com o intuito de "descobrir quem incluiu seu número na lista de contatos para ver sua foto ou status". Confira a análise:

O golpe é praticamente idêntico a campanha que angariou mais de 1.5 milhão de cliques no Brasil, seguindo o mesmo processo que o caso anterior – e de outras campanhas maliciosas no WhatsApp.

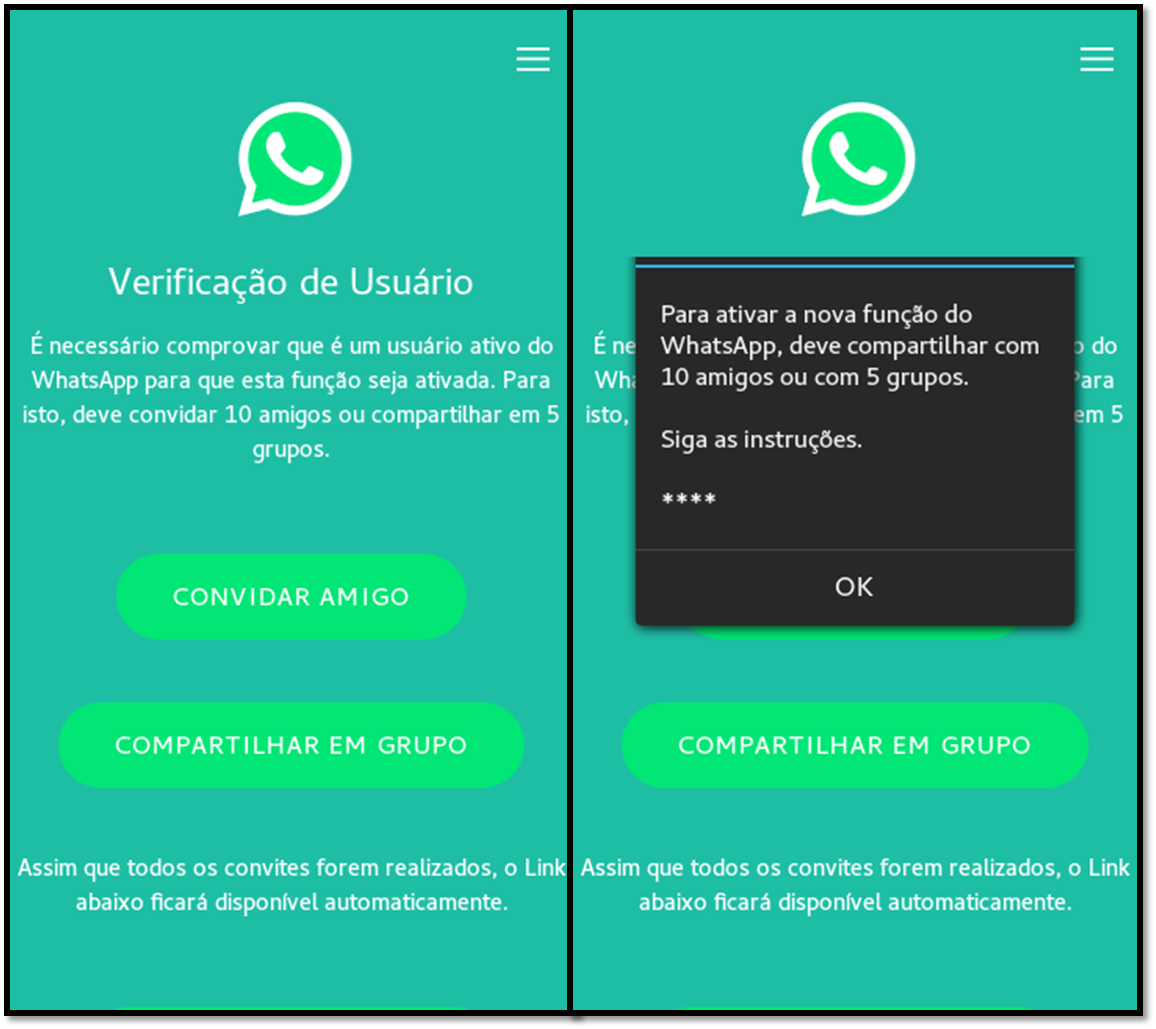

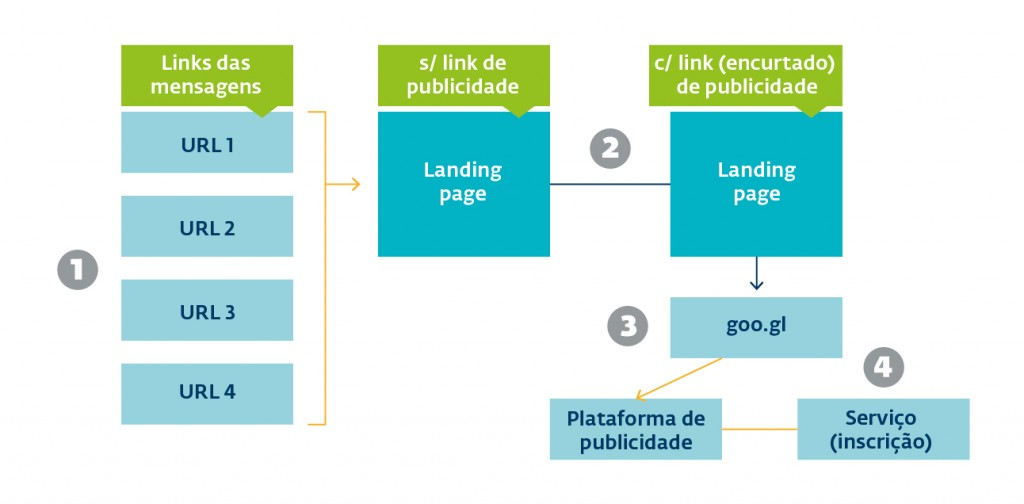

Imagem 3: Funcionamento de uma campanha maliciosa no WhatsApp (Ver descrição)

O código fonte é uma variação do mesmo já utilizado em campanhas como Visualizador de Chamadas e Ativação da Videochamada.

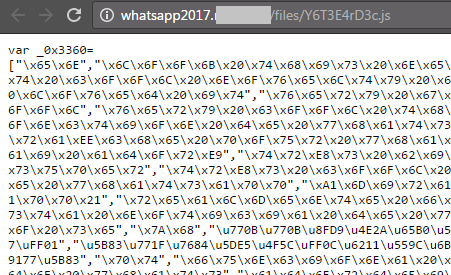

Apesar que, desta vez, a campanha traz algumas novidades: além de colocarem anúncios na página (landing page) utilizada para perpetrar o golpe, o código fonte da página foi modificado com o intuito de dificultar sua análise.

No entanto, diferentemente das campanhas anteriores, o script principal está sendo obfuscado e hospedado a parte da landing page (e não mais incluído como parte do código fonte da página, i.e, “hardcoded”), permitindo que o mesmo código seja propagado em diferentes páginas (landing pages) ao mesmo tempo – o que ocorre nesta campanha.

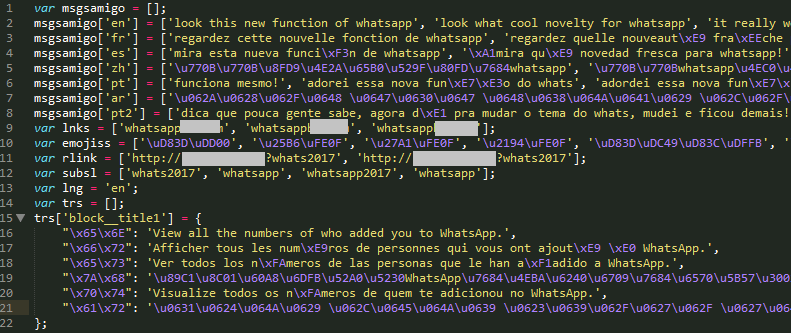

Após a desobfuscando do código, é possível verificar todas as strings e métodos utilizados. Nota-se também que há suporte para seis idiomas diferentes, apesar do nome de algumas variáveis utilizadas estarem em português (ex.: ‘msgamigo’) e haver um número maior de mensagens pré-estabelecidas (‘pt’ e ‘pt2’) para o compartilhamento no WhatsApp.

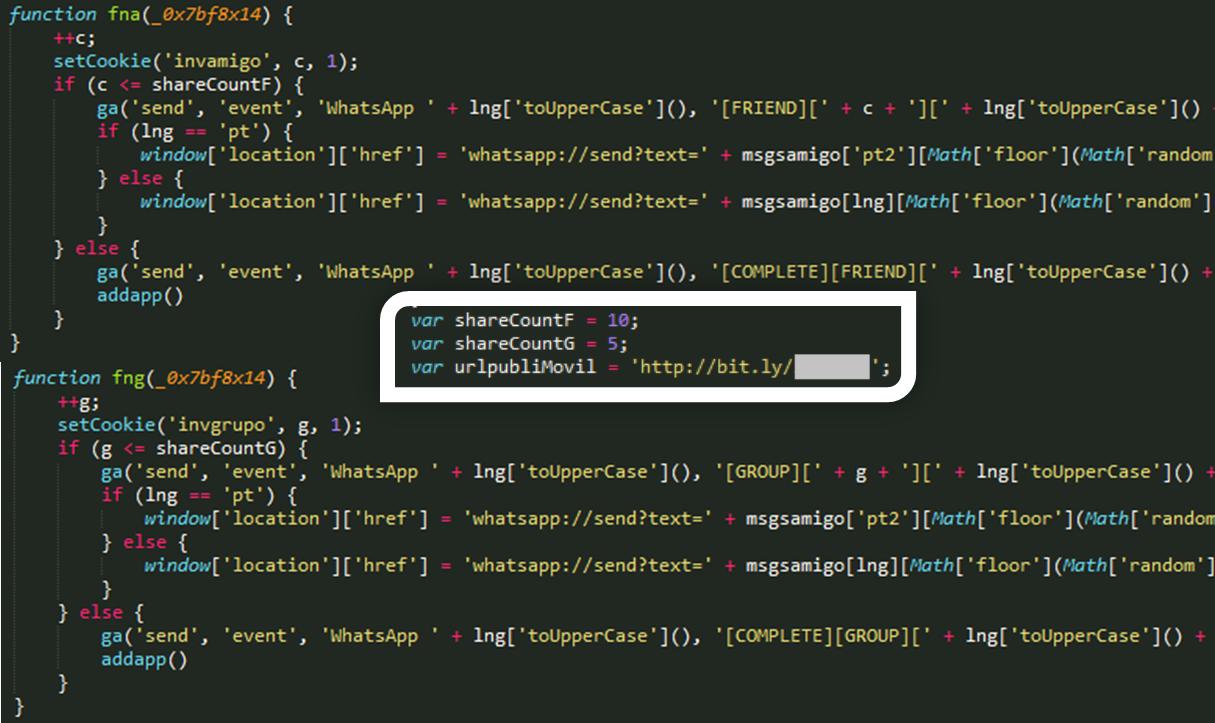

O código utilizado também contém a configuração da quantidade de compartilhamentos realizados entre grupos e amigos, incluindo também o link encurtado da plataforma de publicidade (ver etapa 3 da figura 3). Dessa forma, o mesmo script (obfuscado) está sendo utilizado em diferentes páginas para facilitar a criação e utilização de novos domínios a fim de aumentar a resiliência do golpe.

Outro fato interessante é que o layout utilizado é o mesmo de uma campanha anterior (videochamada no WhatsApp), no qual esqueceram de modificar a parte inferior da página, sendo possível visualizar a descrição do recurso de videochamada.

Mesmo com os descuidos (utilização de um layout anterior, amplamente divulgado), a campanha já foi capaz de conseguir mais de 63 mil cliques até o momento da publicação deste post. O link foi criado em 29/12/16, mas conta com URL que remete a 2017.

Atenção: 2016 ainda não terminou!

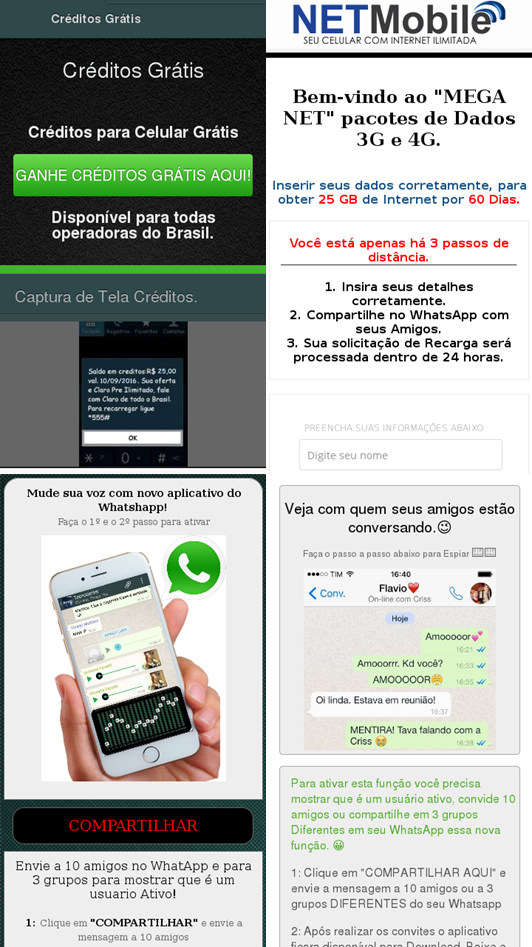

Apesar do ano ter recém iniciado, é importante estar atento. Há uma série de campanhas que datam de 2016, mas ainda estão ativas, com temas que passam por “ver com quem seus amigos estão conversando”, “créditos grátis”, “mudar sua voz por meio de um novo aplicativo do Whatsapp” e “25 GB de Internet por 60 dias”.

Algumas delas modificaram o modelo de fraude que vimos nessa nova campanha, incluindo um comportamento típico das páginas de phishing.

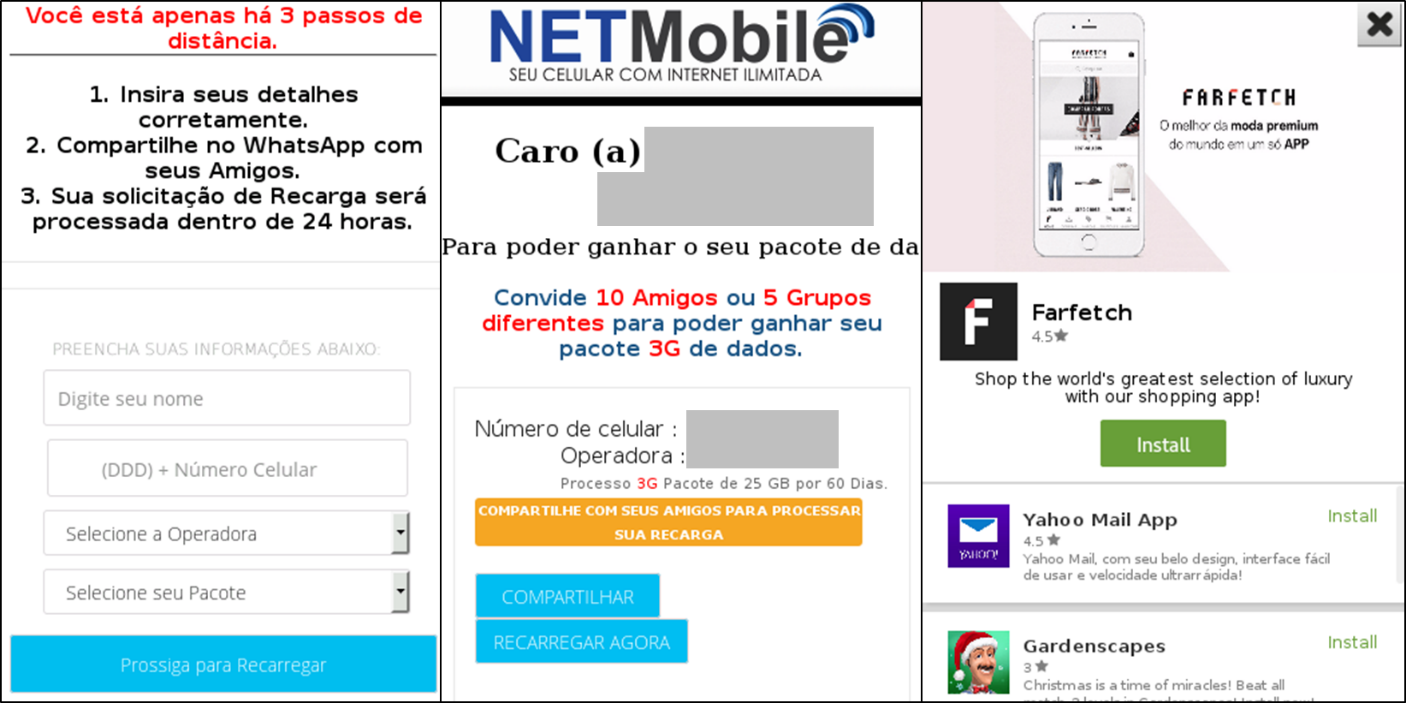

É o caso do golpe que oferece “25 GB de Internet por 60 dias”. Quando a landing page da campanha é acessada, ao invés de carregar uma página de compartilhamento, o usuário é redirecionado a uma página onde necessita informar seu nome, número de celular e operadora. Em seguida, o golpe continua de maneira habitual.

Mantenha-se seguro!

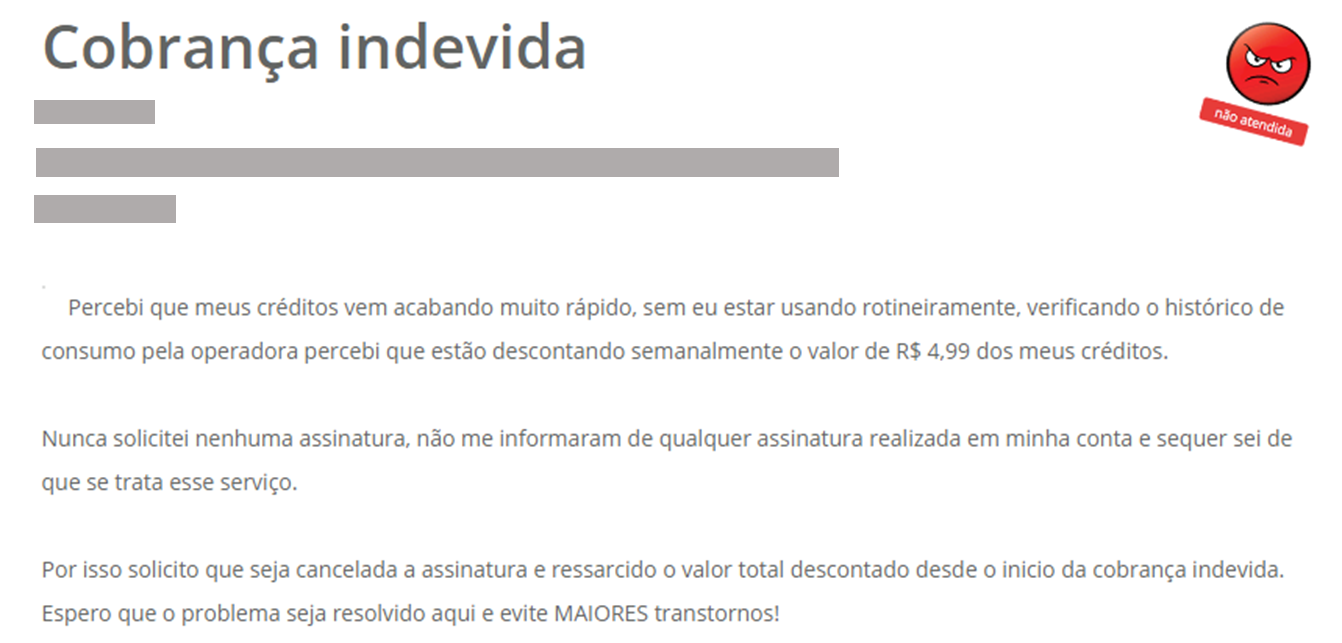

Para manter-se seguro é importante estar atento. Não abra mensagens com conteúdos suspeitos, principalmente aquelas que contém links e não compartilhe (quando acessar páginas como essas) - assim você também protegerá seus amigos e parentes. Apesar das campanhas não propagarem malware, podem ter impactos financeiros para as vítimas.

Imagem 12: Reclamação de um usuário inscrito em um serviço de SMS premium sem ter realizado a solicitação.

Uma opção para ficar ainda mais protegido é utilizar soluções de segurança em seu smartphone que sejam capazes de bloquear o acesso às URLs maliciosas, utilizadas nos golpes. Não se esqueça de avaliar a reputação do produto que está sendo instalado, evitando soluções fajutas e, principalmente, scarewares (veja o caso do app Prisma).