Sempre que existem notícias importantes, os atacantes utilizam técnicas de Engenharia Social para iniciar seus ciberataques, buscando infectar computadores e/roubar informações de usuários. Existe um e-mail que está sendo enviado massivamente com uma notícia na qual indicam que indiciariam a presidente Dilma Rousseff. A mensagem simula pertencer a um portal de notícias muito conhecido, e contêm uma imagem que envia um link malicioso ao usuário.

A seguir, vemos uma captura de tela com o e-mail mencionado:

Como se pode observar, na parte selecionada em vermelho, é só posicionar o cursor do mouse na imagem que podemos ver o link do site onde o arquivo está localizado. Esse link redireciona o usuário a um endereço que executa o download de u, arquivo .ZIP automaticamente.

Vejamos uma análise rápida da situação:

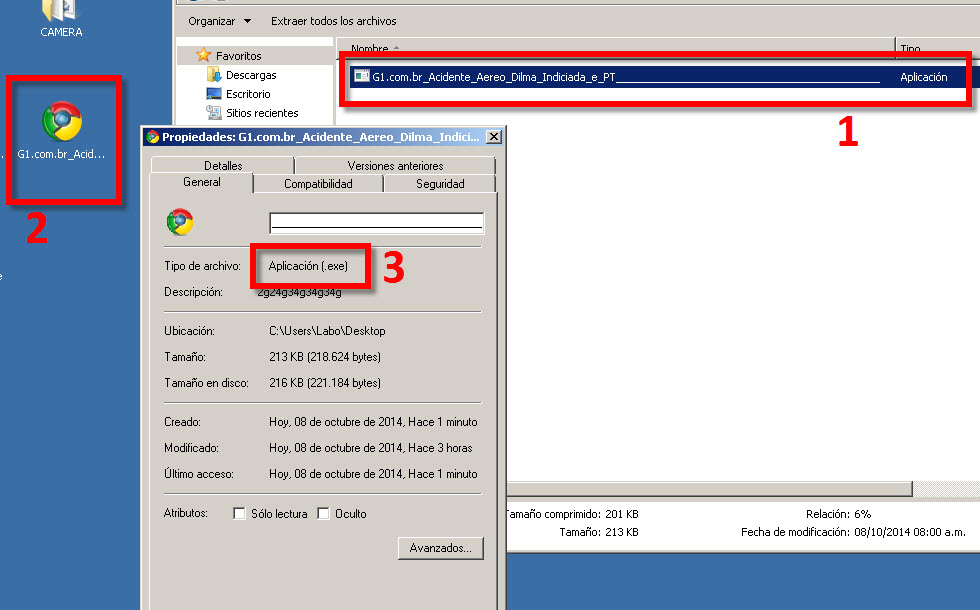

- Quando abrimos o arquivo da Internet, vemos a janela do arquivo (marcado com o número 1), no qual se encontra a notícia falsa.

- Se extrairmos o arquivo ou o “arrastamos” ao escritório (número 2), ele automaticamente adota o ícone do navegador Google Chrome, como se fora um arquivo HTML(para ser aberto diretamente no navegador). Dessa forma, ele simula ser a notícia.

- Quando clicamos com o botão direito (por padrão, as extensões dos arquivos não são visíveis no Windows 7, diferente de versões anteriores de Windows) e vamos às suas propriedades (número 3), vemos outra notícia: não do portal G1, e sim de um aplicativo. Podemos ver nas propriedades que, na verdade, se trata de um aplicativo.EXE.

Esse aplicativo é um código malicioso conhecido como Trojan Downloader, o que significa que, ao ser executado, faria o download de outro malware conhecido como trojan bancário, que como indica o seu nome, tem como objetivo o roubo de informação bancária.

Esse detalhe é importante, se levamos em consideração que no Brasil, muitos usuários de Internet usam o home banking diariamente.

Um caso particular, no contexto geral

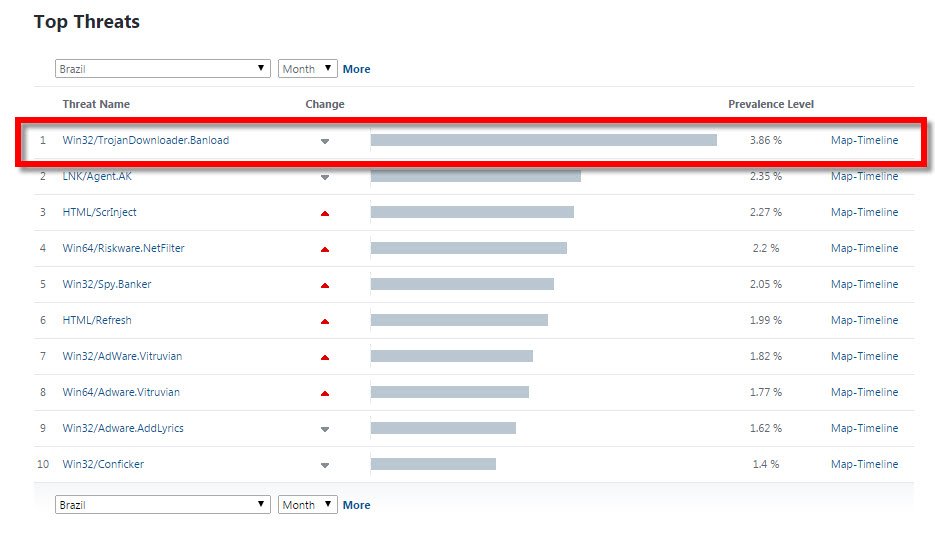

Analisando a informação do mês passado, e segundo dados do Virus Radar, sistema de telemetria da ESET, vemos que, atualmente, os códigos maliciosos Win32/TroyanDownloader.Banload continuam sendo número 1 entre os mais detectados no Brasil – além de estarem entre os TOP 10 no geral global:

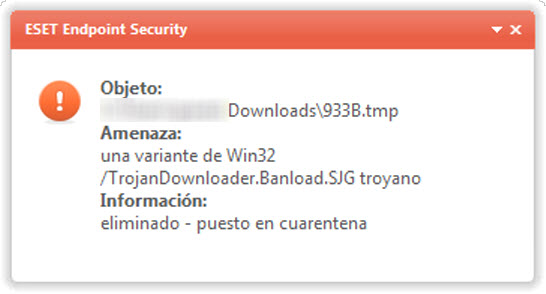

É importante destacar que no momento de acessar o site com o arquivo compresso, os os produtos da ESET os detectarão como Win32/TrojanDownloader.Banload.SJG, bloqueando assim o download desse arquivo.

Vejamos a seguir a detecção no momento de acessar o link:

Por essas razões, o Laboratorio de Investigação da ESET América Latina recomenda não abrir e-mails com remetentes desconhecidos, ou aqueles que possam parecer suspeitos nem muito menos os arquivos e/ou links que venham nos mesmos.

Autor Ignacio Pérez, ESET

Adaptação: Ilya Lopes, ESET