O roubo de credenciais é uma ameaça que há mais de uma década assombra o mundo digital. Entre os países da América Latina, incluindo o Brasil, o problema cresce de forma constante, impulsionado pela aceleração da digitalização e pelo aumento das fraudes on-line. O acesso a uma única conta de e-mail pode permitir que cibercriminosos cheguem a serviços bancários, plataformas corporativas, informações financeiras e até históricos médicos.

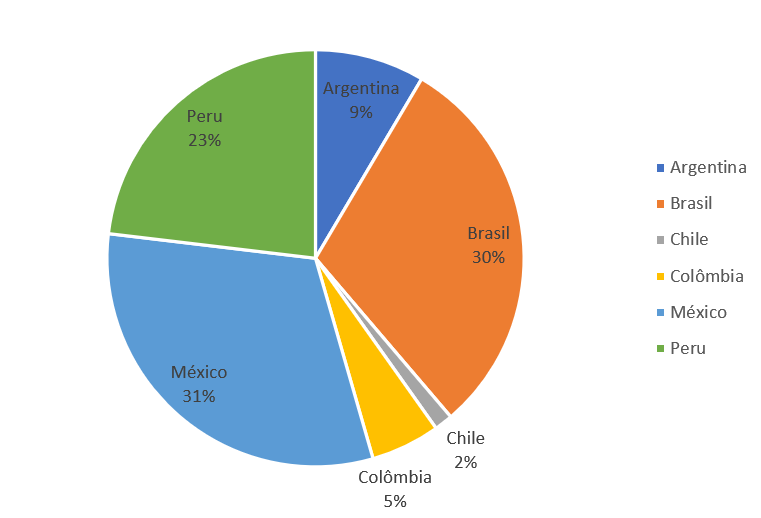

Somente no último ano, mais de 2,6 milhões de credenciais foram comprometidas na América Latina, segundo dados de um relatório de 2025 da SOCRadar. O número evidencia que as senhas continuam sendo um ativo de alto valor para o cibercrime, usadas como porta de entrada tanto para fraudes quanto para acessos não autorizados a serviços e sistemas.

Quais métodos são usados no roubo de credenciais?

As formas pelas quais os cibercriminosos obtêm as senhas dos usuários variam em nível de complexidade e exigência de conhecimento técnico. De modo geral, essas metodologias podem ser agrupadas em três categorias: aquelas que exploram técnicas de engenharia social, as que fazem uso de malware e as que ocorrem como resultado de ataques a organizações responsáveis por proteger essas informações.

Técnicas de engenharia social

O método mais utilizado é o phishing, que consiste no envio de e-mails ou mensagens por aplicativos de mensagens nos quais o cibercriminoso se passa por uma instituição legítima para enganar a vítima e induzi-la a fornecer, de forma voluntária, seus dados de acesso.

Essas mensagens costumam ter um elemento em comum: apelam para a urgência e simulam notificações sobre problemas que exigem ação imediata, como irregularidades em contas, pagamentos recusados, falhas em reservas, entre inúmeros outros pretextos.

Os conteúdos fraudulentos geralmente incluem links maliciosos que direcionam para sites falsos, visualmente semelhantes aos originais, com o objetivo de roubar informações sensíveis das vítimas, como nomes de usuário e senhas.

Outra variação do phishing envolve sites falsos que aparecem entre os resultados de buscadores, como o Google, por meio de anúncios patrocinados. Nesses casos, o atacante paga por visibilidade para se passar por páginas legítimas.

Em situações como essas, até usuários mais cautelosos podem ser levados a clicar em um resultado aparentemente confiável, que replica a identidade visual de bancos, plataformas de e-mail, serviços em nuvem ou empresas amplamente conhecidas.

Em todos os casos, os criminosos utilizam indevidamente o nome de órgãos públicos ou marcas reconhecidas para reduzir a desconfiança das vítimas e aumentar a taxa de sucesso do ataque.

Distribuição de malware específico

Outra via frequente para o roubo de senhas é o uso de malwares que atuam depois que o dispositivo do usuário já foi comprometido. Nesses casos, não há um engano específico nem uma mensagem que funcione como alerta: o roubo ocorre em segundo plano, muitas vezes sem que a vítima perceba.

Os infostealers, keyloggers e spywares têm em comum a coleta contínua de informações sensíveis, incluindo senhas armazenadas em navegadores, dados de preenchimento automático, credenciais de aplicativos e sessões ativas.

O impacto desses tipos de malware não se limita a uma única conta, já que o programa malicioso continua coletando credenciais enquanto o usuário utiliza o dispositivo infectado.

Dentro desse mesmo ecossistema, também aparecem os trojans bancários, que se concentram especificamente nas credenciais de acesso a contas bancárias e plataformas financeiras. Por meio de janelas falsas, capturam os dados no momento em que o usuário os insere. Esse tipo de ameaça, que não é novo na região, superou 650 mil detecções únicas durante 2025, das quais 110 mil corresponderam a uma mesma família: Guildma.

Ataque a organizações

Outra fonte relevante de roubo de credenciais são os incidentes em que as bases de dados de uma organização ficam expostas como consequência de uma vulnerabilidade ou falha em seus sistemas.

Nos cenários mais críticos, os vazamentos incluem credenciais completas, seja em texto simples (sem criptografia) ou protegidas por mecanismos fracos, o que permite que os cibercriminosos as reutilizem imediatamente. No entanto, mesmo quando as senhas não ficam diretamente expostas, o vazamento de endereços de e-mail ou nomes de usuário continua sendo valioso. Essas informações são utilizadas como base para ataques de credential stuffing (reutilização de credenciais) ou de brute force, explorando o hábito de reutilização de senhas em diferentes serviços.

Uma vez que uma base de dados é comprometida, as informações podem circular por anos em fóruns clandestinos e ser reutilizadas em diferentes contextos e contra múltiplas plataformas. Dessa forma, um único vazamento de dados em uma organização acaba ampliando o risco para outras empresas e para os próprios usuários, mesmo muito tempo depois de o incidente original ter sido corrigido.

Ataques de brute force

Existem ameaças que utilizam brute force que, embora geralmente mais simples, continuam fazendo parte do arsenal cibercriminoso para o roubo de credenciais.

Esse tipo de ataque consiste em testar, de forma automatizada, múltiplas combinações de usuário e senha até obter um acesso válido, sem a necessidade de enganar o usuário nem de comprometer previamente seu dispositivo.

Na prática, a técnica de brute force raramente se baseia em combinações totalmente aleatórias. Em geral, apoia-se em listas de senhas comuns ou em credenciais vazadas em incidentes anteriores, explorando a reutilização de senhas e a ausência de controles adicionais de autenticação.

Quando os serviços expostos não contam com mecanismos de limitação de tentativas ou com monitoramento adequado, esse tipo de ataque continua sendo eficaz, especialmente contra acessos remotos, aplicações web e serviços corporativos publicados na internet.

Como evitar ser vítima?

O roubo de credenciais pode ocorrer por meio de diferentes vetores. A prevenção não depende da adoção de uma única medida, mas sim de uma combinação de boas práticas:

- Utilizar senhas únicas e fortes para cada serviço, já que o credential stuffing é uma prática comum entre cibercriminosos que utilizam credenciais comercializadas ou vazadas.

- Habilitar a autenticação multifator sempre que possível, pois esse mecanismo adiciona uma camada extra de proteção às senhas utilizadas.

- Desconfiar de mensagens inesperadas e evitar baixar arquivos ou acessar links suspeitos, já que o malware e o phishing continuam sendo as formas mais comuns de roubo de credenciais.

- Armazenar as senhas em gerenciadores de senhas e evitar salvá-las em texto simples ou em dispositivos compartilhados.

- Manter sistemas e aplicativos atualizados para corrigir possíveis vulnerabilidades.

- Verificar acessos e atividades incomuns nas contas, mantendo alertas de login ativados ou revisando as seções de privacidade e segurança dos serviços utilizados.

No caso das organizações, o roubo de credenciais não é um problema isolado dos usuários, mas sim um risco estrutural que frequentemente viabiliza acessos iniciais, movimentação lateral na rede e fraudes. Para reduzir seu impacto, são necessários controles adicionais:

- Aplicar políticas de Zero Trust e de privilégio mínimo, a fim de diminuir o impacto de uma possível credencial comprometida.

- Monitorar ativamente tentativas de autenticação e comportamentos anômalos, como acessos a partir de localizações incomuns ou em horários atípicos.

- Verificar se não há serviços desnecessariamente expostos à internet, evitando invasões por meio de credential stuffing ou brute force.

- Capacitar continuamente os colaboradores e colaboradoras, com foco em ciberataques baseados em engenharia social.

- Estar preparado para conter acessos indevidos decorrentes de credenciais roubadas, com procedimentos claros de revogação de acessos e resposta a incidentes para limitar seu impacto.

O que fazer se minha senha foi roubada?

Quando uma senha é comprometida, o tempo de reação faz a diferença entre um incidente isolado e um problema maior. Por isso, recomendamos:

- Alterar imediatamente a senha afetada e todas as demais contas em que a mesma credencial tenha sido utilizada.

- Encerrar as sessões ativas da conta comprometida e desautorizar acessos recentes, nos serviços e aplicativos que permitirem essa ação.

- Verificar possíveis alterações não autorizadas nas contas e monitorar atividades futuras, como mensagens enviadas, mudanças de configuração, transações ou pagamentos.

- Utilizar uma solução de segurança nos dispositivos potencialmente afetados, para detectar e remover possíveis códigos maliciosos.

A educação digital é fundamental

Embora o roubo de senhas não seja um problema novo, ele continua crescendo e se adaptando às novas tecnologias, acompanhando nossa vida digital cada vez mais complexa. Nesse contexto, a educação digital e a adoção de boas práticas tornam-se essenciais para proteger nossa identidade, informações e dispositivos, tanto no âmbito pessoal quanto corporativo.

Manter-se informado é fundamental para se antecipar às mais recentes tendências em segurança da informação.