Talvez você acredite que sua empresa é pequena demais para ser alvo de extorsão digital, mas a realidade, segundo dados publicados pela Verizon, é que o ransomware está presente em 39% dos vazamentos de dados em grandes organizações e chega a 88% no caso das PMEs (Pequenas e Médias Empresas). Embora companhias maiores possam estar mais preparadas para pagar resgates milionários, também costumam dispor de ferramentas e políticas mais robustas para prevenir, detectar e conter os riscos de um vazamento.

Em ambos os cenários, tanto PMEs quanto grandes empresas dependem totalmente de seus dados e de sua infraestrutura de TI para funcionar. A ameaça de uma perda permanente de informações e até mesmo do fechamento completo da empresa tem sido, muitas vezes, um forte motivador para o pagamento do resgate, mesmo sem qualquer garantia real de recuperação dos dados.

Para piorar a situação, os cibercriminosos estão sempre em busca de novas formas de pressionar pelo pagamento, como nos ataques de dupla extorsão, em que além de roubar dados sensíveis também os criptografam e ameaçam publicá-los. Além de roubar e ameaçar expor ou apagar informações internas confidenciais, eles podem recorrer a ameaças de ataques DDoS, denúncias regulatórias e, em alguns casos mais extremos, até violência física. Segundo constatou a Verizon, os criminosos chegam inclusive a ajustar suas exigências de resgate para aumentar as chances de receber o pagamento.

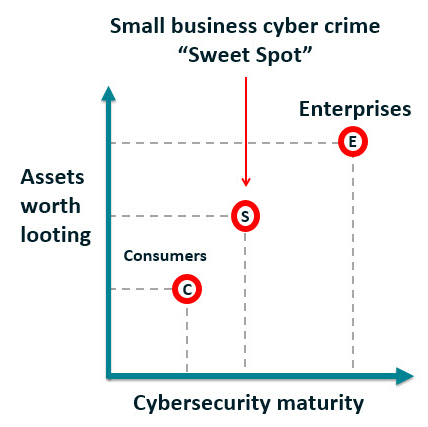

Resumindo, as PMEs menos protegidas são um alvo interessante para os cibercriminosos. Esses negócios costumam ter mais ativos digitais e recursos financeiros do que consumidores individuais e, ao mesmo tempo, menos defesas de cibersegurança do que grandes empresas. Por isso, há muito tempo ocupam um verdadeiro ambiente propício para o cibercrime.

Evolução dos grupos de ransomware

Para enfrentar essa ameaça, também é fundamental compreender quem ou o que a impulsiona e como ela vem se transformando. De um lado, a industrialização do ransomware como serviço (RaaS) reduziu as barreiras de entrada e facilitou a proliferação desse tipo de ataque. Ao mesmo tempo, a rotatividade de grupos e marcas de ransomware continua acelerada, em parte devido ao fortalecimento das ações da polícia. Sempre que um grupo é desmantelado, frequentemente surge outro, utilizando táticas e ferramentas semelhantes ou até novas, na tentativa de escapar ao rastreamento. Além disso, a rápida evolução das TTPs dificulta ainda mais a mitigação dos riscos.

Por outro lado, a mudança de identidade de alguns grupos também pode refletir as dificuldades em obter lucros. Uma análise dos pagamentos de resgates em criptomoedas revela uma queda de 35% entre 2023 e 2024. No entanto, diante de um número possivelmente menor de vítimas dispostas a pagar, os operadores de ransomware parecem estar intensificando a cobrança sobre aquelas que cedem. Um estudo aponta que 55% das organizações que pagaram um resgate no último ano repetiram essa prática mais de uma vez, sendo que 29% chegaram a pagar três vezes ou mais.

Como a IA está transformando o ransomware

À medida que a tecnologia avança, os grupos de ransomware também mudam de tática para aumentar suas chances de sucesso. As formas mais comuns de obter acesso inicial às redes das vítimas continuam sendo a exploração de vulnerabilidades, o phishing e o comprometimento do acesso remoto, muitas vezes por meio de credenciais obtidas por malwares de roubo de informações. No entanto, ferramentas de inteligência artificial têm potencial para ampliar todos esses métodos.

O Centro Nacional de Cibersegurança do Reino Unido (NCSC) alertou recentemente que, nos próximos dois anos, o uso da IA provocará "um aumento na frequência e na intensidade das ciberameaças" e que atividades como a busca de vítimas vulneráveis (reconhecimento), a exploração de falhas e a engenharia social, em especial, tendem a se popularizar ainda mais nos círculos clandestinos do cibercrime.

Nesse cenário, a ESET descobriu recentemente o que é considerado o primeiro ransomware impulsionado por IA, batizado de "PromptLock", que utiliza um modelo legítimo da OpenAI para gerar scripts maliciosos. "A perspectiva de um malware impulsionado por IA que pode, entre outras coisas, se adaptar ao ambiente e mudar suas táticas em tempo real representa, em linhas gerais, uma nova fronteira nos ciberataques", alerta a ESET.

Outro relatório da ESET também destaca desenvolvimentos recentes, como o surgimento dos chamados "EDR killers", criados para encerrar, cegar ou bloquear as soluções de detecção e resposta de endpoint (EDR) instaladas nos sistemas das vítimas. Além disso, já foram observados grupos recorrendo a táticas de engenharia social conhecidas como "ClickFix", usadas para enganar usuários e levá-los a instalar malwares em seus dispositivos.

Como proteger sua empresa

Poucas PMEs sabem, por experiência própria, o que pode acontecer após um ataque de ransomware. Um exemplo vindo de uma grande empresa, a britânica de logística KNP, que precisou encerrar suas operações após sofrer um ataque desse tipo, ilustra o impacto que essa ameaça pode causar, mesmo para organizações com melhor preparação. Para reduzir os riscos, é fundamental que sua empresa adote medidas preventivas, tais como:

- Implementar uma gestão de patches que priorize a correção de vulnerabilidades críticas, reduzindo ainda mais a possibilidade de acesso inicial e movimentos laterais.

- Adotar uma abordagem de Zero Trust, com políticas de privilégio mínimo, autenticação multifator e verificação contínua dos usuários.

- Instalar softwares de segurança de fornecedores confiáveis em todos os dispositivos, desde estações de trabalho e servidores até laptops de funcionários remotos.

- Realizar backups de arquivos confidenciais seguindo as boas práticas do setor, para enfrentar possíveis criptografias e reduzir a vantagem do cibercriminoso.

- Desenvolver e testar periodicamente um plano de resposta a incidentes em colaboração com as principais áreas da empresa.

- Monitorar continuamente redes, estações de trabalho e outros elementos do ambiente de TI em busca de sinais de comportamento suspeito, diminuindo o tempo de permanência do invasor.

- Atualizar os cursos de treinamento e conscientização para incluir exercícios de simulação com as táticas mais recentes de phishing, incluindo o phishing por voz (vishing). Seus funcionários são, ao mesmo tempo, seu maior ativo e seu elo mais vulnerável.

É importante garantir a avaliação adequada de seus ativos, recursos e riscos, incluindo aqueles provenientes das cadeias de suprimentos. Mantenha um inventário de todas as ferramentas de código aberto e proprietárias utilizadas pela sua organização. De forma mais ampla, a visibilidade dos ativos é a base de qualquer programa de gestão de riscos. Em outras palavras, sabe-se que os cibercriminosos se aproveitam de pontos cegos. Se você não sabe que um sistema existe ou quais dados ele contém, não é possível protegê-lo.

Como demonstrou o relatório ESET SMB Digital Security Sentiment 2022, muitas PMEs estão cada vez mais conscientes do ransomware e de outros riscos que ameaçam seus negócios, mas não confiam totalmente em sua expertise interna em cibersegurança. Por isso, faz sentido que muitas delas, especialmente aquelas com menos recursos, estejam recorrendo cada vez mais aos serviços de detecção e resposta gerenciados (MDR), delegando a supervisão a um parceiro especializado responsável pela busca, detecção e resposta a ameaças 24 horas por dia, 7 dias por semana e 365 dias por ano. Essa abordagem reduz a carga operacional da equipe interna e garante que qualquer atividade de ransomware seja rapidamente identificada, contida e eliminada. O ransomware precisa ser neutralizado antes que tenha a oportunidade de causar prejuízos.