O Japão entrou em sua temporada anual de declaração de impostos e de mudanças organizacionais, um período em que as empresas passam a gerar um alto volume de comunicações legítimas relacionadas a finanças e recursos humanos. Nesse contexto, um grupo cibercriminoso conhecido como Silver Fox vem explorando ativamente esse momento ao conduzir uma campanha de spear phishing direcionada a fabricantes japoneses e outras empresas.

A campanha em curso utiliza iscas de phishing convincentes, com temas como irregularidades fiscais, ajustes salariais, mudanças de cargo e planos de participação acionária. Em todos os casos, o objetivo é o mesmo: levar os destinatários a clicar em links ou abrir anexos maliciosos. Como, nesta época do ano, os colaboradores realmente esperam comunicações desse tipo, a tendência é que confiem nessas mensagens e ajam sem questionar, o que aumenta significativamente o risco de comprometimento.

A operação também serve de alerta para que as organizações reforcem a vigilância, ampliem a conscientização sobre tentativas de phishing e orientem os colaboradores a verificar a autenticidade de solicitações relacionadas a impostos e recursos humanos, inclusive quando parecerem rotineiras. O reporte imediato de e-mails suspeitos às equipes de segurança é essencial para reduzir a exposição e evitar comprometimentos.

Como o grupo age?

Ativo pelo menos desde 2023, o Silver Fox inicialmente focava em alvos de língua chinesa antes de expandir suas operações para o Sudeste Asiático, Japão e, potencialmente, América do Norte, conduzindo cada campanha no idioma local. Esse alcance ampliado se reflete na diversidade de setores atingidos ao longo dos anos, incluindo finanças, saúde, educação, jogos, governo e até cibersegurança. O grupo também atua predominantemente no Sudeste Asiático e possui um histórico bem documentado de campanhas de spear phishing com temática financeira durante ciclos sazonais de negócios.

Na campanha atual, o grupo está explorando o ciclo anual do Japão de declaração de impostos, relatórios financeiros, ajustes salariais e mudanças de pessoal. Esse padrão não é novo: atividades semelhantes foram observadas no mesmo período no ano passado, indicando que o grupo Silver Fox alinha deliberadamente suas operações a essa temporada. O volume e a urgência das comunicações internas legítimas sobre esses temas são elevados nessa época do ano, exatamente o que o Silver Fox utiliza a seu favor e o que torna suas campanhas eficazes.

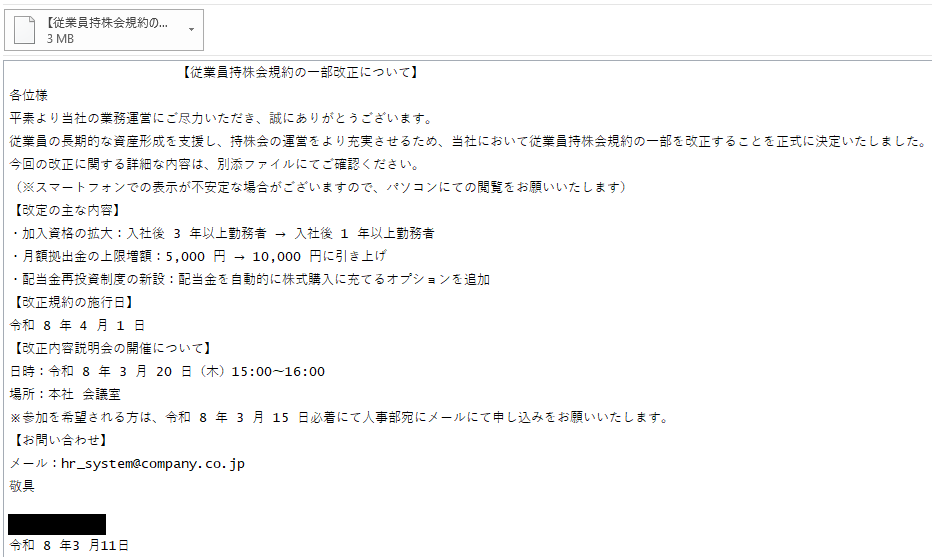

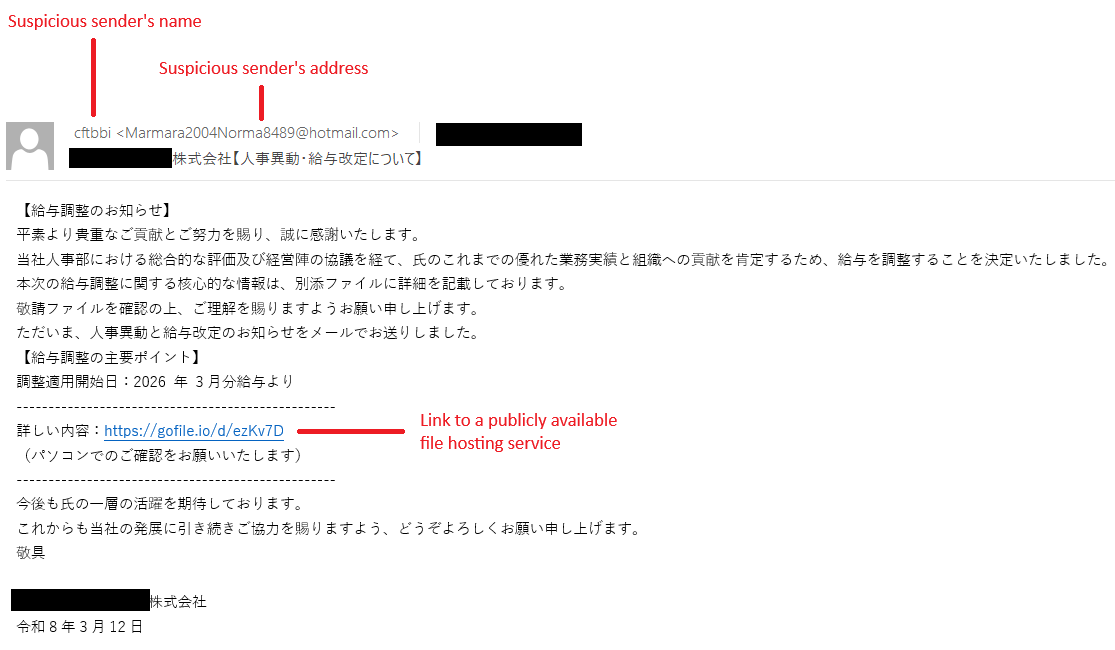

Nesta atual operação, o Silver Fox envia e-mails de spear phishing personalizados, elaborados para parecer mensagens legítimas relacionadas a recursos humanos ou questões fiscais. Para tornar os e-mails mais autênticos, os cibercriminosos frequentemente incluem o nome da empresa alvo diretamente na linha de assunto. Exemplos de assuntos observados nesta campanha incluem:

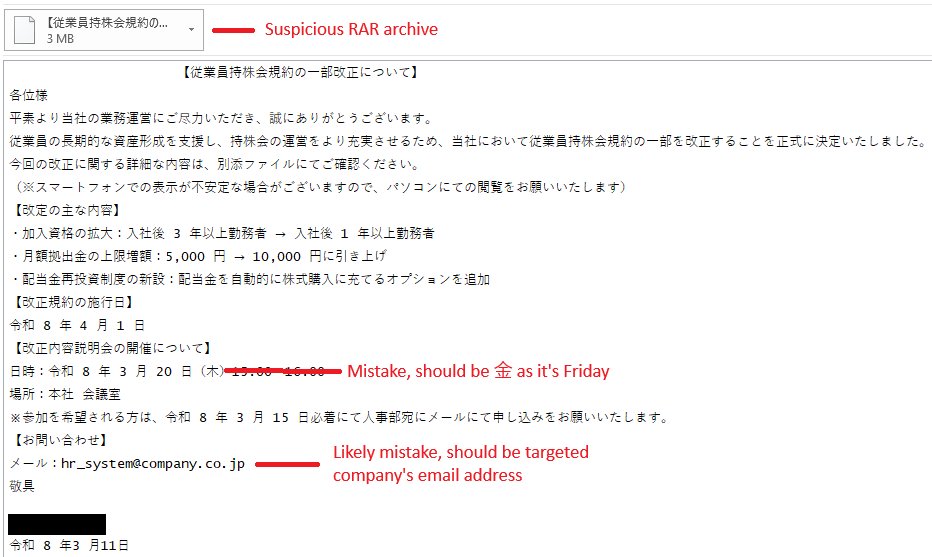

- 「会社名 」【従業員持株会規約改正に関するお知らせ】

(Tradução livre: Aviso de alteração nos termos e condições do plano de participação acionária dos funcionários).

- 「会社名 」【従業員持株会規約の一部改正について】

(Tradução livre: Revisões nos termos e condições do plano de participação acionária dos funcionários).

- 「会社名 」【人事異動・給与改定について】

(Tradução livre: Mudanças de pessoal e ajustes salariais).

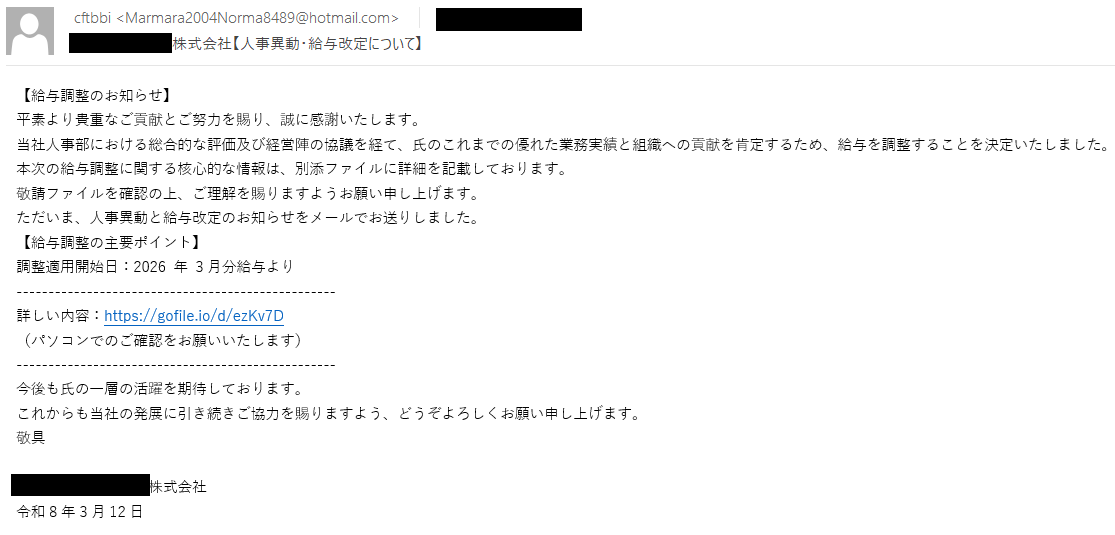

- 税務コンプライアンスおよび罰金通知

(Tradução: Notificação de conformidade fiscal e penalidades).

Os campos de remetente se passam por funcionários reais e até por CEOs das empresas alvo. O Silver Fox claramente realiza algum nível de reconhecimento prévio de cada alvo antes de enviar mensagens que não são genéricas. Os cibercriminosos escolhem nomes que os destinatários provavelmente reconhecem e em que confiam, o que dificulta a distinção entre mensagens maliciosas e comunicações internas legítimas.

Os e-mails geralmente contêm um anexo malicioso ou um link que leva a um arquivo malicioso. Esses arquivos são nomeados para se parecer com documentos comuns de RH, finanças ou questões fiscais, como:

- 【給与調整のお知らせ】

(Tradução livre: Aviso de ajuste salarial).

- 人事異動・給与改定について

(Tradução livre: Mudanças de pessoal e ajustes salariais).

- 人事異動及び給与改定に関するお知らせ

(Tradução livre: Aviso sobre mudanças de pessoal e ajustes salariais).

- 【従業員持株会規約の一部改正について】

(Tradução livre: Alteração parcial dos termos e condições do plano de participação acionária dos funcionários).

A seguir estão exemplos de e-mails e iscas observados:

A abertura dos arquivos maliciosos instala o ValleyRAT, um trojan de acesso remoto que o Silver Fox tem utilizado em múltiplas campanhas. Os produtos da ESET detectam esse malware como Win64/Valley. Uma vez implantado, o ValleyRAT permite ao cibercriminoso assumir o controle remoto da máquina comprometida, coletar informações sensíveis, monitorar a atividade do usuário e manter persistência no ambiente alvo. Isso pode permitir que o invasor se aprofunde na rede, roube dados confidenciais ou prepare etapas adicionais do ataque.

Como reconhecer a ameaça e se proteger

Embora os e-mails do Silver Fox possam parecer confiáveis à primeira vista, especialmente durante a movimentada temporada fiscal e de mudanças organizacionais no Japão, campanhas desse tipo podem ser replicadas em outros países ao longo do ano, adaptadas a contextos locais. Ainda assim, uma análise mais detalhada revela indícios que os tornam suspeitos. Os sinais a seguir são fundamentais para identificar e interromper esse tipo de ataque:

- Se você receber um e-mail sobre mudanças salariais, penalidades fiscais ou atualizações de pessoal, verifique a informação por outro canal, como Teams, telefone ou consulta direta ao e-mail, antes de agir. Isso se aplica mesmo que a mensagem pareça rotineira.

- Mesmo que o nome do remetente pertença ou pareça pertencer a um colega, confirme se o endereço de e-mail corresponde ao nome. Caso não corresponda ou pareça incomum, trate o e-mail como suspeito.

- Pergunte a si mesmo se essa comunicação segue os processos habituais de RH ou financeiro da sua empresa.

- Tenha cautela se a linguagem parecer excessivamente formal, rígida ou diferente do padrão das comunicações internas. Como o cibercriminoso não é um falante nativo de japonês, os e-mails podem conter construções estranhas e pequenos indícios de fraude.

- É pouco provável que documentos sejam compartilhados por meio de serviços públicos de hospedagem de arquivos, como gofile[.]io ou WeTransfer.

- Preste atenção ao tipo de anexo. Se for um arquivo compactado, como RAR ou ZIP, verifique o conteúdo antes de abrir os arquivos.

- Instale atualizações de software quando solicitado.

- Certifique-se de que seu software de segurança esteja ativo e atualizado.

- Se algo parecer suspeito em um e-mail, encaminhe-o como anexo para a equipe de TI ou segurança. Reportar nunca é um erro, mesmo que o e-mail se revele legítimo.

A seguir, alguns exemplos para observar:

Indicadores de Comprometimento (IoCs)

Uma lista abrangente de indicadores de comprometimento e amostras pode ser encontrada em nosso repositório no GitHub.