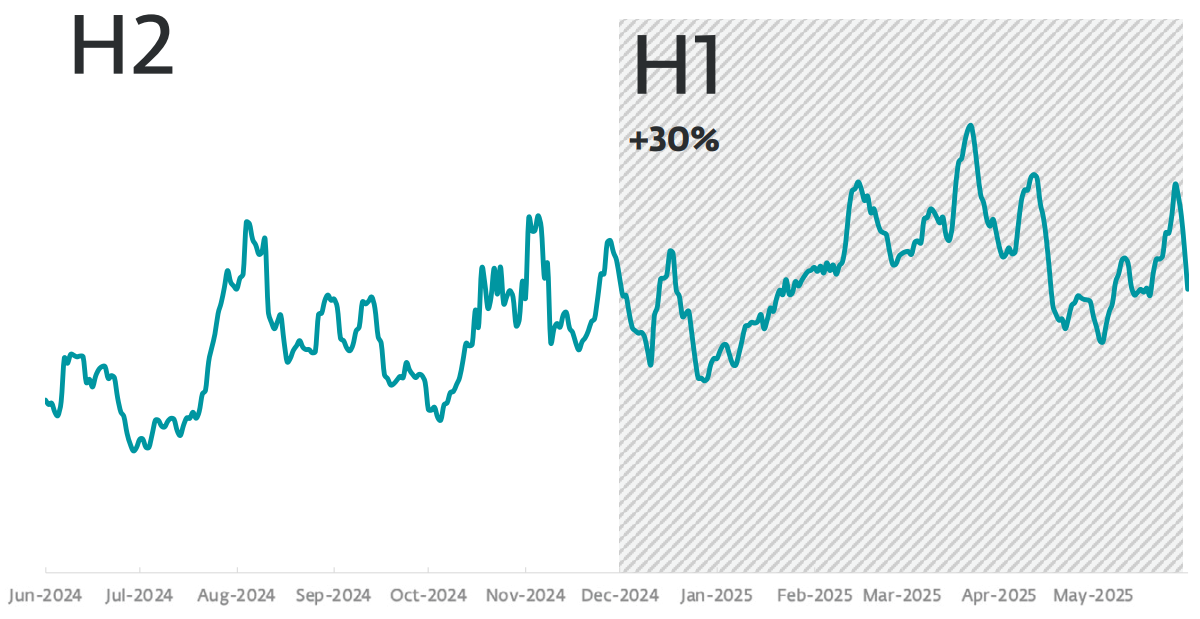

O número de vazamentos de dados investigados pela empresa de telecomunicações americana Verizon, em 2024 aumentou 20 pontos percentuais em relação ao total de incidentes do ano anterior. No entanto, isso não precisa ser tão catastrófico quanto parece para os defensores de redes, desde que as equipes sejam capazes de responder com rapidez e determinação às intrusões.

O preparo é a chave para uma resposta a incidentes eficaz. Embora cada organização (e cada incidente) seja diferente, quando toda a equipe de resposta sabe exatamente o que deve fazer e nada é deixado ao acaso ou improvisado no momento, as chances de que a resolução seja rápida, eficiente e de baixo custo são muito maiores.

Uma vez que as ameaças entram na rede, o tempo passa a jogar contra a organização, e detê-las antes que causem prejuízos se torna cada vez mais difícil. Segundo algumas pesquisas mais recentes, em 2024 os cibercriminosos foram 22% mais rápidos do que no ano anterior para avançar do acesso inicial ao movimento lateral (também conhecido como "tempo de evasão"). O tempo médio de invasão foi de 48 minutos, embora o ataque mais rápido registrado tenha levado quase metade disso: apenas 27 minutos.

Além disso, há um forte incentivo econômico para responder de forma rápida e eficaz a incidentes de segurança. De acordo com a multinacional de tecnologia IBM, as violações detectadas e contidas em menos de 200 dias tiveram, neste ano, um custo médio de US$ 3,9 milhões (cerca de R$ 20,6 milhões), uma redução de 5% em relação ao ano anterior. Em contrapartida, aquelas que ultrapassaram os 200 dias custaram mais de US$ 5 milhões (cerca de R$ 26,45 milhões). Isso demonstra que uma resposta eficaz a incidentes pode representar uma economia significativa.

5 passos que devem ser seguidos após um vazamento de dados

Nenhuma organização é 100% à prova de vazamentos. Se sofrer um incidente e suspeitar de acesso não autorizado, é necessário trabalhar de forma metódica e rápida. Por isso, apresentamos este guia sobre como agir nas primeiras 24 a 48 horas, com rapidez e minúcia, sem comprometer a precisão nem as evidências.

1. Reunir informações e compreender o alcance

O primeiro passo é entender exatamente o que ocorreu, ativar o plano de resposta a incidentes preestabelecido e comunicar o fato à equipe responsável. Esse grupo deve incluir as partes interessadas de toda a empresa, incluindo recursos humanos, relações públicas e comunicação, o departamento jurídico e a diretoria executiva. Todos têm um papel importante a cumprir após um incidente.

Em seguida, calcule o raio de ação do ataque:

- Como o cibercriminoso entrou na rede da empresa?

- Quais sistemas foram comprometidos?

- Que ações maliciosas os atacantes já realizaram?

Documentar cada passo e coletar evidências é fundamental, tanto para avaliar o impacto do ataque quanto para a investigação forense e eventuais processos legais. Manter a cadeia de custódia garante credibilidade caso seja necessária a atuação das autoridades ou do judiciário.

2. Notificar terceiros

Após confirmar o incidente, comunique imediatamente as autoridades e as partes interessadas no Brasil, observando prazos e requisitos da LGPD e normas setoriais aplicáveis.

- Órgão regulador (ANPD) e titulares: quando houver risco relevante aos direitos dos titulares, notifique a ANPD em até 3 dias úteis a partir da ciência do fato e comunique os titulares afetados; agentes de pequeno porte podem ter até 6 dias úteis; mantenha registro interno por 5 anos, mesmo se a notificação não for obrigatória.

- Autoridades policiais: registre ocorrência e acione unidades especializadas em crimes cibernéticos; em casos de ransomware, a comunicação pode apoiar investigações e, eventualmente, viabilizar inteligência ou ferramentas de apoio.

- Reguladores setoriais: avalie obrigações específicas (ex.: Banco Central, SUSEP, ANS, ANATEL) quando o incidente afetar serviços regulados ou dados sensíveis do setor.

- Seguradoras: notifique imediatamente conforme as cláusulas da apólice de seguro cibernético para não perder cobertura e acionar serviços de resposta a incidentes incluídos.

- Clientes, parceiros e funcionários: comunique com transparência, informando o ocorrido, o escopo potencial dos dados afetados, medidas adotadas e orientações de proteção, evitando alarmismo e garantindo atualizações à medida que surgirem novos fatos.

3. Isolar e conter

Enquanto se mantém contato com as partes envolvidas, é fundamental agir rapidamente para evitar que o ataque se propague. O ideal é desconectar da internet os sistemas afetados, sem desligar os dispositivos, a fim de limitar o alcance do invasor sem comprometer possíveis evidências importantes.

Todos os backups devem permanecer off-line e desconectados para impedir que sejam sequestrados ou corrompidos por ransomware. Também é necessário desativar todos os acessos remotos, redefinir as credenciais da VPN e usar ferramentas de segurança para bloquear qualquer tráfego malicioso de entrada, além das conexões de comando e controle.

4. Eliminar e recuperar

Depois de conter o incidente, o próximo passo é iniciar a fase de erradicação e recuperação. O primeiro movimento deve ser uma análise forense completa para compreender as táticas, técnicas e procedimentos (TTPs) utilizados pelo invasor, desde o ponto de entrada inicial até o movimento lateral e, se for o caso, o processo de criptografia ou extração de dados. Também é essencial eliminar qualquer malware persistente, backdoors, contas fraudulentas e outros sinais de comprometimento.

Chegou então o momento de recuperar e restaurar. As ações principais incluem:

- Remover o malware e as contas não autorizadas;

- Verificar a integridade dos sistemas e dos dados críticos;

- Restaurar backups limpos (após confirmar que não foram comprometidos);

- Monitorar atentamente qualquer indício de novo comprometimento ou de mecanismos de persistência.

Nesta fase, a reconstrução dos sistemas pode ser aproveitada para fortalecer controles de privilégios, implementar autenticação mais rigorosa e reforçar a segmentação da rede. Para acelerar o processo de restauração, pode-se contar com o apoio de parceiros que ofereçam ferramentas como o Ransomware Remediation da ESET.

5. Revisar e aprimorar

Depois de superado o perigo imediato, é hora de revisar as obrigações junto aos órgãos reguladores, clientes e demais partes interessadas (como parceiros e fornecedores). As comunicações devem ser atualizadas assim que o alcance do vazamento for totalmente compreendido, o que pode incluir uma notificação formal às autoridades competentes. Essa etapa deve ser conduzida em conjunto com as equipes jurídica e de relações públicas.

A análise pós-incidente pode ser um ponto de virada para aumentar a resiliência. Quando a situação estiver sob controle, é importante entender o que aconteceu e identificar quais lições podem ser aprendidas para evitar que algo semelhante ocorra novamente.

Nesta etapa, é essencial avaliar o que falhou e atualizar o plano de resposta a incidentes, os guias de ação e os procedimentos de escalonamento. Também é recomendável ajustar o plano de gestão de incidentes ou implementar novos controles de segurança, além de reforçar o treinamento dos colaboradores.

Uma cultura organizacional sólida após um incidente encara cada brecha como uma oportunidade de aprendizado, fortalecendo as defesas e aprimorando a tomada de decisões sob pressão.

O sucesso da resposta não depende apenas da TI

Nem sempre é possível evitar um vazamento de dados, mas é possível minimizar os prejuízos e problemas. Se sua organização não conta com recursos para monitorar ameaças 24 horas por dia, 7 dias por semana, considere contratar um serviço de detecção e resposta gerenciadas (MDR) de um fornecedor confiável.

Independentemente do que aconteça, teste seu plano de resposta a incidentes e teste novamente. O sucesso dessa resposta não depende apenas da equipe de TI: ele exige que diferentes áreas da organização e parceiros externos trabalhem de forma coordenada. Esse tipo de agilidade e sincronização requer prática constante para ser alcançado.