Na última terça-feira (31), a empresa estadunidense de IA, Anthropic, confirmou um vazamento acidental que expôs o código-fonte do Claude Code, sua ferramenta de interface de linha de comando (CLI) para desenvolvedores. O incidente não foi fruto de uma invasão cibernética, mas sim de um erro humano durante o processo de publicação de uma atualização de rotina.

A falha ocorreu no repositório npm (Node Package Manager), onde a versão 2.1.88 do pacote foi disponibilizada contendo um arquivo de mapeamento de código de 60 MB (cli.js.map). Diferente de um arquivo executável comum, este arquivo continha o campo sourcesContent, que permitiu a reconstrução completa de aproximadamente 1.900 arquivos e mais de 500 mil linhas de código TypeScript originais.

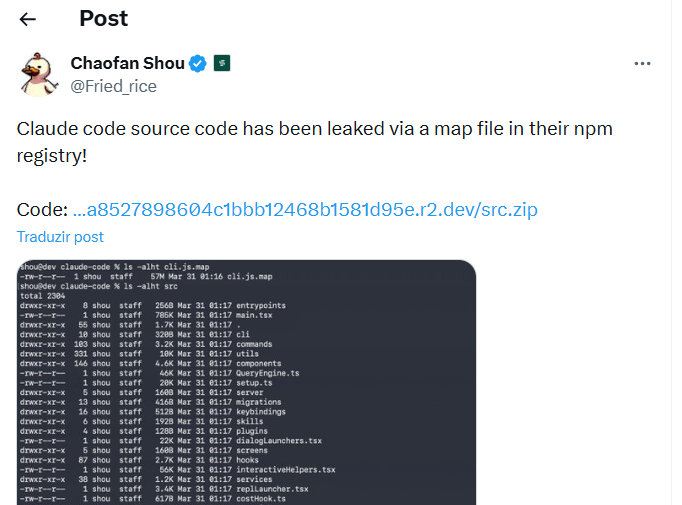

Embora a Anthropic tenha removido a versão problemática em pouco tempo, o código foi rapidamente identificado pelo pesquisador de segurança Chaofan Shou (@Fried_rice). Em questão de horas, cópias do repositório já circulavam no GitHub e em outras plataformas de armazenamento de arquivos, forçando a empresa a emitir notificações de DMCA para conter a disseminação.

Por dentro do incidente: Como o código "escapou"?

Para entender a gravidade, precisamos olhar para o fluxo de trabalho da Anthropic. Sempre que a empresa lança uma atualização do Claude Code, ela realiza o "publish" (publicação) de uma nova versão no npm (o maior repositório público de pacotes de JavaScript do mundo).

O que deu errado desta vez?

Alguns aspectos foram responsáveis pelo problema:

- O erro: O processo de publicação padrão deveria enviar apenas os arquivos estritamente necessários para a ferramenta rodar, geralmente, arquivos .js "minificados" (compactados e praticamente ilegíveis para humanos).

- O descuido: Por uma falha de configuração no arquivo de "limpeza" (o .npmignore), a equipe enviou acidentalmente o arquivo .map.

- A gravidade: Como o npm é aberto, pesquisadores de segurança e desenvolvedores que monitoram novas versões detectaram o arquivo no instante em que ele foi ao ar. Antes que a Anthropic pudesse perceber o deslize e deletar a versão, o código-fonte já havia sido baixado e replicado globalmente.

Por que o vazamento é perigoso?

Embora a Anthropic tenha garantido que nenhuma credencial ou dado sensível de clientes foi exposto, o acesso ao "esqueleto" do Claude Code abre portas para ameaças sofisticadas:

1. Fim da "caixa-preta": Facilitação de jailbreaks

Até agora, a lógica de segurança do Claude era protegida por segredo industrial. Com o código-fonte, pesquisadores (e cibercriminosos) podem analisar exatamente como a ferramenta filtra comandos e decide o que é seguro executar no terminal do usuário. Isso torna muito mais fácil criar "prompts" que burlam essas proteções para realizar ações criminosas.

2. Risco na cadeia de suprimentos (malicious Clones)

Este é o risco mais imediato para o desenvolvedor. Com o código original disponível, fica simples para cibercriminosos criarem clones maliciosos da ferramenta. Alguém pode publicar um pacote que parece o legítimo Claude Code, mas que, “por baixo do capô”, instala um backdoor.

3. Exposição de propriedade intelectual e roadmap

O vazamento revelou funções internas como o "Proactive Mode" e o "Dream Mode", que ainda nem foram lançados oficialmente. Além de dar uma vantagem estratégica para a concorrência, isso permite que vulnerabilidades sejam encontradas em recursos que o público nem começou a usar.

Resposta oficial e ações de contenção

Em resposta ao portal de notícias TecMundo, a Anthropic buscou tranquilizar usuários e investidores sobre a extensão do vazamento:

“Hoje mais cedo, uma versão do Claude Code continha código-fonte interno. Nenhum dado ou credencial sensível de clientes foi envolvido ou exposto. Trata-se de um problema de empacotamento causado por erro humano, e não uma violação de segurança. Estamos implementando medidas para evitar que isso aconteça novamente", afirmou a empresa.

Apesar da declaração, a contenção do código na internet tem sido um desafio. A Anthropic iniciou uma ofensiva jurídica, emitindo diversas notificações de DMCA (Digital Millennium Copyright Act) para derrubar repositórios no GitHub e em outras plataformas que replicaram o código-fonte vazado. Essa movimentação confirma que, embora os dados de usuários estejam seguros, o valor da propriedade intelectual exposta é altíssimo para a companhia.

Lição que fica

No fim das contas, o incidente com o Claude Code serve como um lembrete de que a excelência técnica também depende da atenção aos detalhes mais básicos do dia a dia. A lição central não é sobre o erro isolado, mas sobre a importância de fortalecer os processos de revisão e automação em nossos fluxos de trabalho. Falhas acontecem, mas são elas que nos impulsionam a construir sistemas cada vez mais resilientes e seguros. Que este caso sirva de incentivo para revisarmos nossas próprias rotinas, garantindo que a inovação caminhe sempre lado a lado com a governança e o rigor técnico.