Arquivos SVG são úteis para redimensionar imagens e se adaptar a diferentes navegadores, mas, ao mesmo tempo, podem se tornar uma forma de ameaça capaz de roubar credenciais ou obter outros dados pessoais das vítimas.

Parece uma imagem simples, mas não é: por trás do que vemos há um código que, se manipulado para fins maliciosos, pode ser explorado por cibercriminosos.

A seguir, veremos o que são arquivos SVG, por que eles podem ser perigosos quando contêm conteúdo malicioso e por que estão sendo cada vez mais usados em ataques e campanhas de crimes cibernéticos, inclusive na América Latina.

O que são arquivos SVG?

Um SVG (Scalable Vector Graphics) é um formato de imagem baseado em vetor. Isso significa que, em vez de armazenar cada pixel (como faz um arquivo JPG ou PNG), um SVG armazena instruções matemáticas: linhas, curvas, formas, cores e texto.

Assim, ele é um arquivo muito mais leve e 100% escalável, sem perder qualidade. Pode ser editado diretamente como código e é compatível com os navegadores modernos. Em resumo, sua principal vantagem é poder ser redimensionado para qualquer tamanho sem degradação.

Esses arquivos são encontrados, por exemplo, em logotipos de páginas da Web, ícones e botões de aplicativos, gráficos interativos, desenhos on-line e interfaces que se adaptam a qualquer tela.

Por que eles podem ser perigosos?

A má notícia é que os arquivos SVG não são apenas imagens: por serem baseados em XML, eles podem incluir código incorporado. Isso não significa que todos os SVGs sejam perigosos, mas significa que um invasor pode modificar um deles para incluir conteúdo malicioso.

Isso é agravado pelo contexto atual: algumas soluções ainda tratam os arquivos SVG como imagens inofensivas e não analisam seu conteúdo interno, o que permite que os cibercriminosos ocultem ameaças dentro do arquivo e os distribuam com mais eficiência. Como? Por exemplo, em e-mails mal-intencionados, eles anexam um arquivo SVG que parece ser um vídeo, uma imagem ou um documento comercial, a fim de enganar as vítimas e redirecioná-las para páginas de phishing.

Em termos mais simples, é como colocar uma nota com comandos ocultos em um arquivo que parece inofensivo. Esse código pode acionar redirecionamentos, carregar conteúdo malicioso ou exibir formulários falsos para roubar credenciais.

Por que eles estão sendo cada vez mais usados para distribuir malware?

Existem fatores que tornam os arquivos SVG populares entre os cibercriminosos:

- Aparência: à primeira vista, eles se parecem com imagens legítimas e podem escapar de filtros básicos.

- Compatibilidade: quase todos os navegadores modernos podem abri-los.

- Flexibilidade: eles podem conter, entre outras coisas, HTML e JavaScript, se o ambiente permitir.

Além disso, o surgimento de plataformas de PaaS (Phishing as a Service) facilitou o lançamento de campanhas maliciosas por cibercriminosos não técnicos usando diferentes vetores, incluindo arquivos SVG manipulados. Isso tornou essas técnicas mais acessíveis e, portanto, mais frequentes.

Casos globais e regionais

O uso de arquivos SVG por cibercriminosos em seus ataques está se tornando cada vez mais frequente. Aqui estão alguns exemplos recentes.

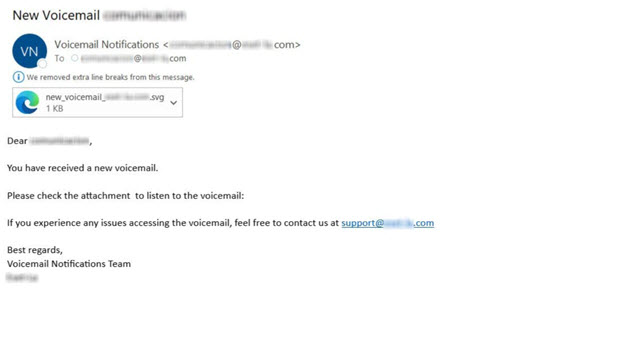

Em fevereiro de 2025, houve uma campanha de spearphishing que distribuía arquivos maliciosos no formato .SVG com o objetivo de roubar credenciais do Outlook em ambientes corporativos. O e-mail incluía a linha de assunto "New Voicemail" e um anexo.

A verdade é que, ao fazer o download do arquivo SVG incluído no e-mail, o navegador era aberto em uma página que oferecia um link para ouvir o suposto correio de voz. Ao clicar nesse link, o usuário era redirecionado para um site de phishing que fingia ser o Outlook. Lá, as credenciais de login da vítima eram solicitadas e enviadas para o servidor dos atacantes.

Em setembro de 2025, a ESET detectou várias campanhas na Colômbia que utilizam arquivos SVG para distribuir malware sem uma conexão externa e simular processos legítimos. O ataque começa com um e-mail que parece ser de uma entidade oficial e inclui um arquivo com extensão SVG. Seu tamanho (mais de dez megabytes) sugere que ele contém mais do que apenas uma imagem. E, ao abri-lo, o usuário encontra uma interface que simula um processo real.

Especificamente, o objetivo do ataque é instalar um trojan de acesso remoto para gravar as teclas digitadas, acessar arquivos, capturar telas, controlar a câmera e o microfone e até mesmo roubar credenciais armazenadas nos navegadores da vítima.

Principais riscos: como os SVGs mal-intencionados operam?

Os arquivos SVG podem ser perigosos porque, diferentemente de um JPG ou PNG, eles podem incluir código oculto (HTML ou JavaScript) que um invasor pode manipular. Dito isso, um SVG mal-intencionado geralmente opera das seguintes maneiras:

- Injeção de código: o invasor modifica o SVG para que ele execute comandos quando aberto e redirecione a vítima para páginas de phishing, roube informações do navegador ou inicie o download de malware adicional.

- Disfarce ideal: apresenta-se como uma imagem ou documento (invoice.svg, paypal.svg), com uma visualização realista, mas esconde instruções maliciosas em sua estrutura. Ele escapa dos filtros básicos de e-mail e de sistema, que o tratam como uma imagem inofensiva.

- Execução silenciosa: como os SVGs são compatíveis com a maioria dos navegadores modernos, o usuário pode abri-los sem aviso. Em muitos casos, o navegador interpreta o código interno do arquivo, o que facilita o acionamento do ataque.

Em conjunto, esses recursos tornam os SVGs um vetor interessante para campanhas de phishing, distribuição de malware e roubo de credenciais, especialmente porque combinam a aparência de uma imagem comum com a capacidade de executar código.

Dicas de segurança: ferramentas e práticas recomendadas

Embora os arquivos SVG possam parecer imagens simples, sua capacidade de incluir código os torna um vetor interessante para que cibercriminosos realizem ataques. Para minimizar os riscos e evitar cair nesse tipo de golpe, tenha em mente estas dicas:

1. Desconfie: os arquivos SVG raramente são usados para enviar documentos ou informações comerciais. Portanto, se você receber um arquivo com nomes como invoice.svg, payment_pending.svg, voicemail.svg ou similares, é melhor presumir que pode ser algo malicioso.

2. Verifique: é importante verificar a procedência antes de abrir um arquivo SVG. Você conhece o remetente? Estava esperando esse arquivo? A mensagem parece estranha, urgente ou fora de contexto? Em caso de dúvida, evite abrir o arquivo e verifique com o remetente por outro canal. Além disso, mantenha soluções de segurança atualizadas, pois elas podem ajudar a detectar se um SVG contém código malicioso e a bloquear redirecionamentos suspeitos e páginas falsas.

3. Análise: as soluções de segurança podem tentativas de roubo de credenciais.

4. Não abra o arquivo diretamente: evite abrir um arquivo SVG diretamente no navegador. Por quê? Porque os navegadores interpretam automaticamente seu conteúdo, incluindo JavaScript ou HTML incorporado, o que pode acionar redirecionamentos ou carregar elementos mal-intencionados.

5. Preste atenção: em geral, um arquivo SVG genuíno pesa apenas alguns kilobytes. Se o arquivo ocupar vários megabytes, isso é um sinal de alerta: ele pode conter scripts, dados incorporados ou cargas adicionais.

6. Atualização: é fundamental manter seu navegador e sistema atualizados. As vulnerabilidades do navegador podem permitir que um SVG mal-intencionado execute ações não intencionais.

7. Bloqueio: para evitar surpresas, muitas empresas optam por bloquear anexos .svg em e-mails ou limitar sua abertura. Essa é uma medida preventiva eficaz.