Uma campanha descoberta recentemente consiste em e-mails falsos que se fazem pelo Booking, uma das maiores plataformas de marketplace de viagens do mundo, para enganar os usuários do serviço. Os e-mails incluem um link malicioso que leva a uma série de comandos, terminando com a vítima instalando o malware infostealer, desenvolvido especificamente para roubar informações, de acordo com a equipe da Securonix, que descobriu a campanha de phishing.

A técnica ClickFix, engenharia social evoluída

A técnica usada nesse golpe que está circulando, conhecida como ClickFix, mostra a evolução da engenharia social como um vetor para comprometer sistemas: em vez de explorar vulnerabilidades de software diretamente, os cibercriminosos manipulam o usuário para que ele mesmo execute códigos maliciosos.

Conforme observado durante o primeiro trimestre de 2025, essa técnica se tornou muito predominante. O ESET Threat Report produzido nesse período mostrou que o ClickFix cresceu mais de 500% em detecções e foi classificado como o segundo vetor de ataque mais comum depois do phishing.

Como o golpe começa

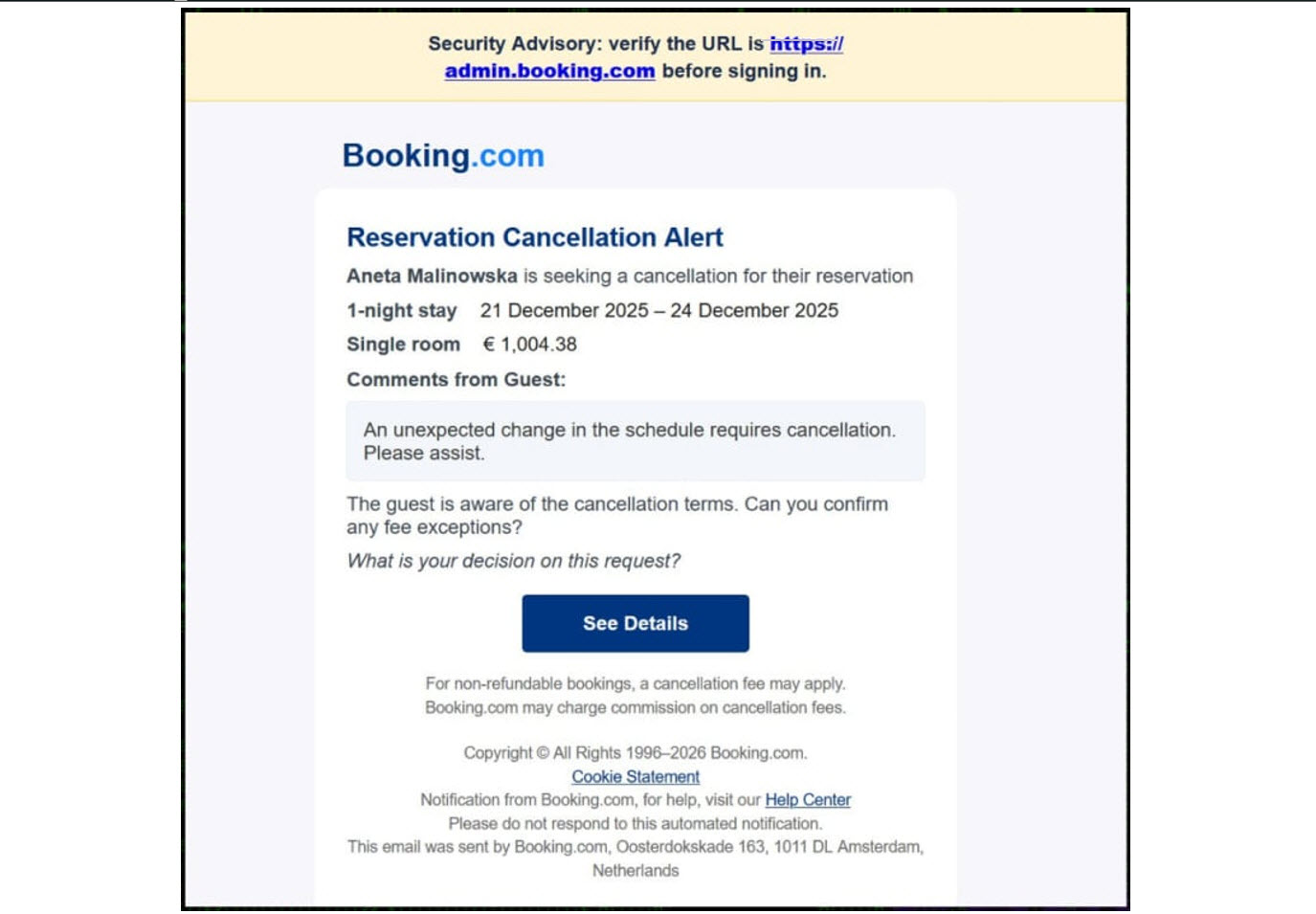

A isca costuma ser um suposto problema com uma reserva ou um reembolso pendente. Em geral, a mensagem é bem elaborada e utiliza o mesmo design visual da página Booking.com, o que a torna quase indistinguível de um e-mail legítimo.

Imagem 1. E-mail falso usando o nome do Booking como porta de entrada para o golpe. Fonte: Securonix.

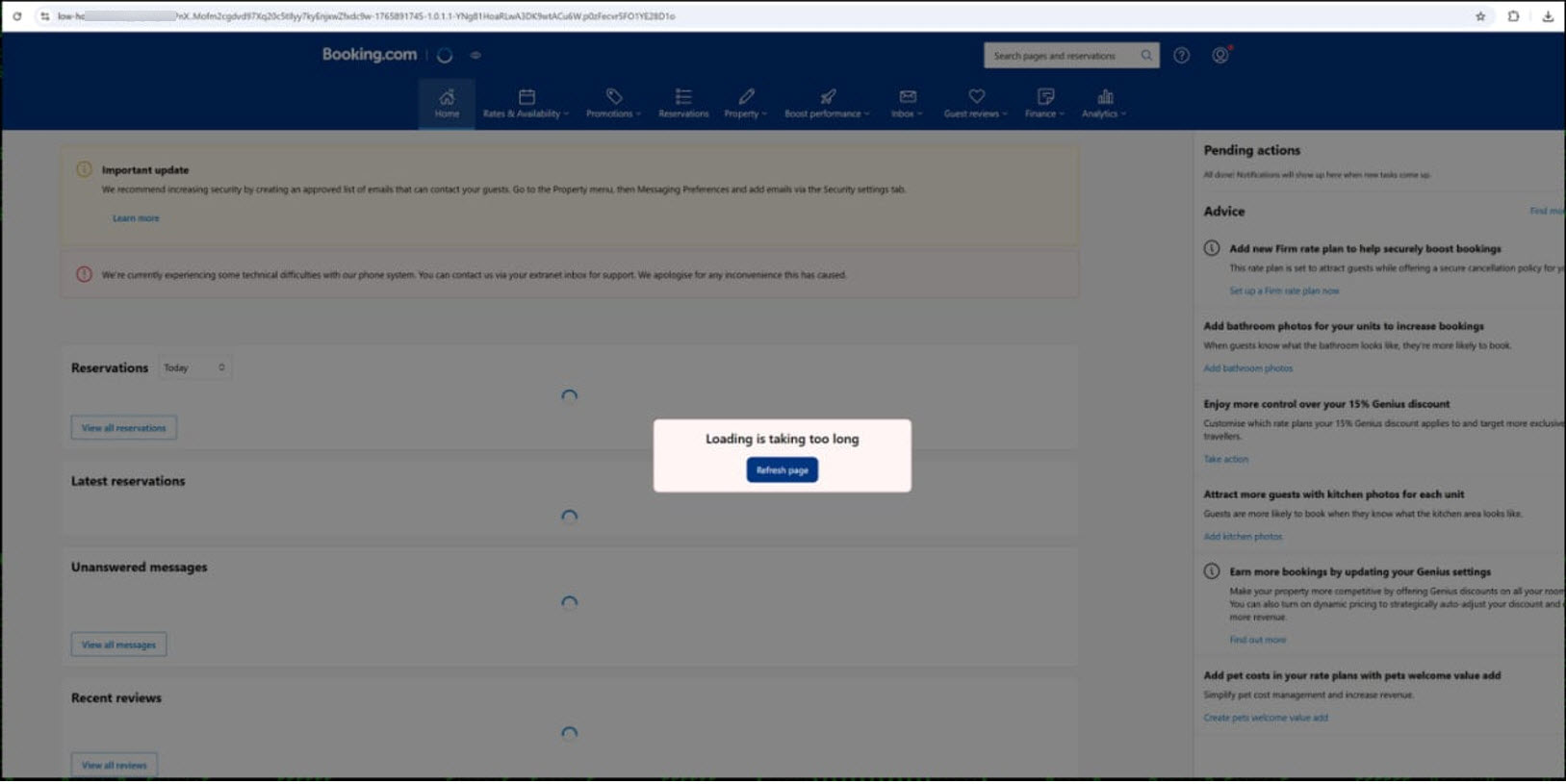

Se um usuário desatento, pressionado pela urgência de resolver sua acomodação, clicar no link presente nesses e-mails, será direcionado a um site que se passa pela página oficial do Booking.com. É nesse ponto que se inicia, de fato, o golpe ClickFix: o navegador exibe uma notificação falsa alegando que "o carregamento está demorando muito", acompanhada de um botão para recarregar a página.

Essa manipulação do contexto e da urgência é parte da eficácia do ClickFix: o usuário percebe um "problema técnico" que deve ser resolvido o mais rápido possível.

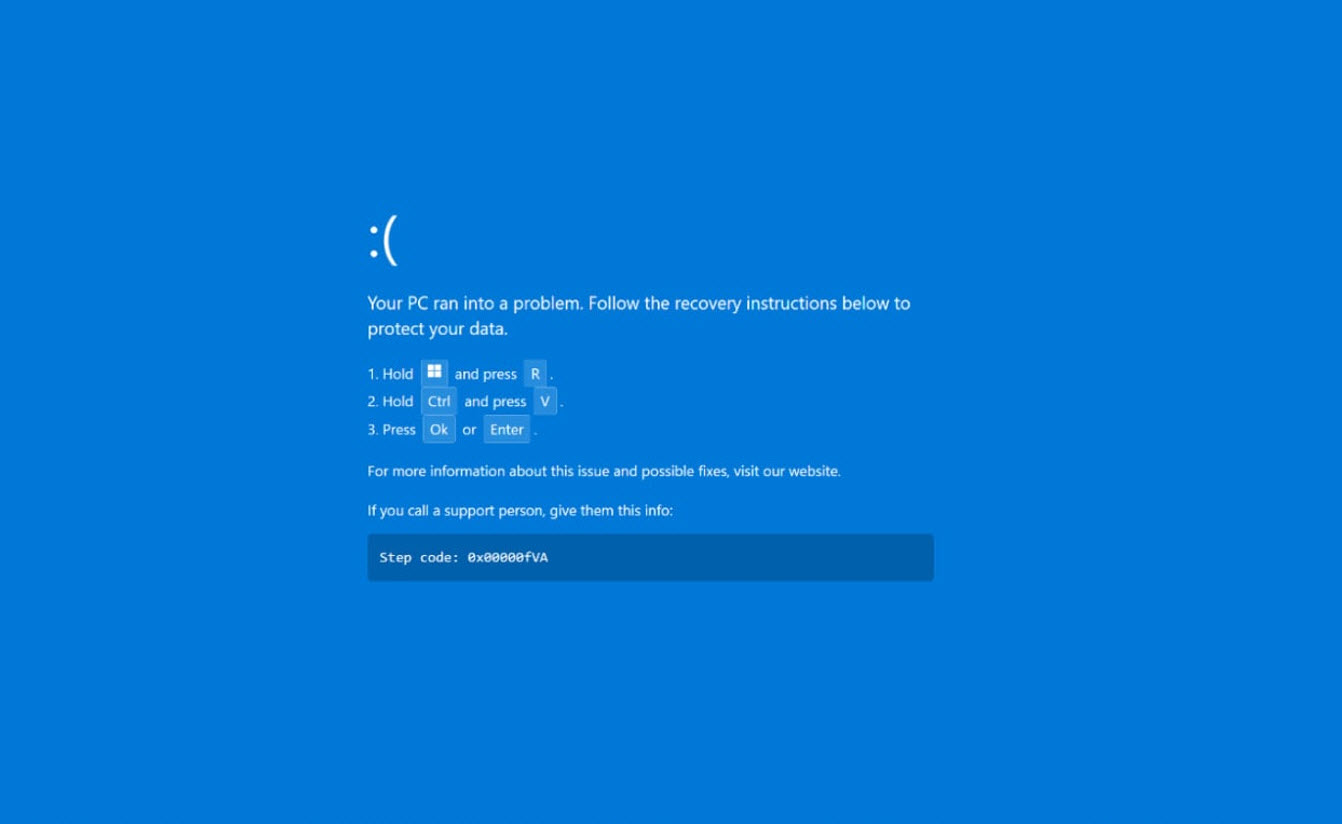

Tela azul falsa (BSOD) e a técnica do ClickFix

Quando o botão de atualização é pressionado, o navegador entra no modo de tela cheia e exibe uma tela azul do Windows (BSOD) completamente falsa que imita um erro crítico do sistema. Diferentemente de uma BSOD real, essa tela inclui instruções para que o usuário execute um comando malicioso no Windows, sob o pretexto de "corrigir" o suposto problema.

O que realmente acontece é que a vítima, acreditando que está corrigindo a falha, acaba infectando seu próprio computador.

O que acontece após a execução do comando

A tela falsa solicita que o usuário execute um comando no PowerShell ou na janela Executar do Windows, o que desencadeia uma série de ações maliciosas, analisadas pelos pesquisadores da Securonix:

- Um projeto .NET é baixado e compilado com o MSBuild.exe;

- Um trojan de acesso remoto (DCRAT) é instalado;

- As defesas, como o Windows Defender, são desativadas;

- A elevação de privilégios e a persistência no sistema são obtidas.

O malware permite o controle remoto, o keylogging, a execução de comandos e a implantação de payloads adicionais, como mineradores de criptomoedas. Com isso, os cibercriminosos podem se mover lateralmente, roubar dados e comprometer mais sistemas.

Como sempre acontece nesse tipo de tentativa de ataque, os cibercriminosos se aproveitam da urgência e do senso de alerta dos usuários para induzi-los a agir com menos cautela. Nesse caso, que tem como alvo os usuários do Windows, a Tela Azul da Morte (BSOD) é usada como uma isca técnica para legitimar as instruções maliciosas.

Como evitar esse tipo de ataque

Para evitar ser vítima de golpes que usam a técnica ClickFix, confira algumas dicas que podem ser essenciais:

- Sempre verifique a autenticidade dos e-mails: não clique em links suspeitos nem responda a solicitações urgentes sem confirmá-las por meio de canais oficiais.

- Nunca execute comandos desconhecidos: as telas reais de BSOD não incluem instruções para copiar e colar comandos.

- Capacite a equipe: especialmente em setores como hotelaria e turismo, onde a urgência pode levar a erros.

- Mantenha os sistemas atualizados e ativamente protegidos: use soluções de segurança que detectem a exploração de ferramentas legítimas e bloqueiem downloads não autorizados.

- Eduque sobre engenharia social: entenda que muitas ameaças digitais atuais dependem mais da administração do usuário do que da violação direta do software.

Leia mais: Os golpes mais comuns no Booking