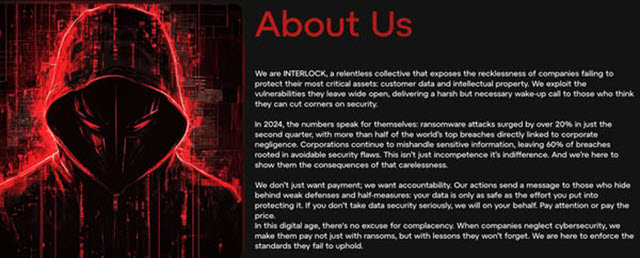

A Agência de Cibersegurança e Segurança de Infraestruturas dos Estados Unidos (CISA) alertou, em comunicado, que a atividade do ransomware Interlock está em crescimento. Esse grupo também ganhou notoriedade pelo uso da técnica ClickFix como porta de entrada: uma forma de engenharia social que utiliza janelas pop-up simulando problemas técnicos ou um falso Captcha para manipular usuários a executar scripts maliciosos. Além disso, o grupo explora sites legítimos comprometidos.

A CISA destaca que os principais alvos do ransomware Interlock são empresas e infraestruturas críticas na América do Norte e na Europa. Seguindo a tendência observada no ransomware em geral, o Interlock também adota o modelo de dupla extorsão: após criptografar sistemas e exfiltrar dados, ameaça tornar essas informações públicas.

A seguir, destacaremos as principais características do Interlock, o motivo do alerta da CISA e como as organizações podem adotar medidas preventivas contra esses ataques.

O alerta da CISA sobre o ransomware Interlock

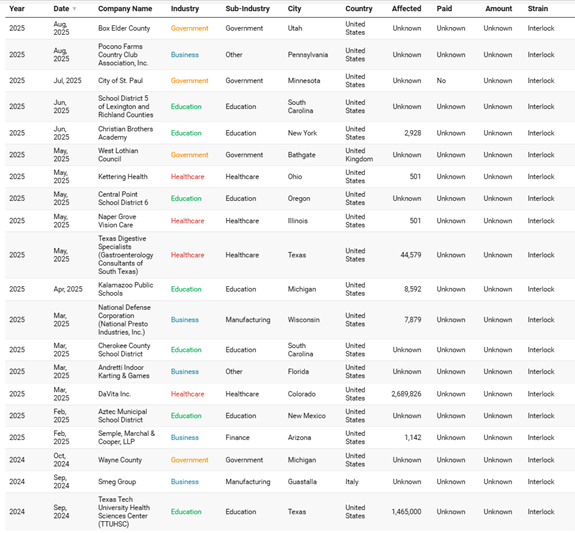

De acordo com o site especializado Comparitech, houve mais de 20 ataques confirmados desse grupo desde sua primeira aparição, no final de 2024. Esse aumento na atividade motivou a CISA a colocar o Interlock sob sua atenção.

No comunicado de alerta, a CISA analisou detalhes dos ataques desse grupo de ransomware, incluindo táticas, técnicas, procedimentos e indicadores de comprometimento, entre outros, com o objetivo de "reduzir a probabilidade e o impacto de incidentes envolvendo o ransomware Interlock".

Conforme mostram os dados do site citado, desde sua origem, o grupo Interlock atacou diversas empresas e setores de infraestrutura crítica, principalmente na Europa e na América do Norte, com predileção pelas áreas de saúde, governo e educação.

Seus alvos não se limitam a sistemas Windows; o grupo também mira em Linux e FreeBSD. Com uma clara motivação econômica, os cibercriminosos empregam diversas táticas para se infiltrar nas redes das vítimas e, entre outros impactos, interromper serviços essenciais.

Acesso inicial e atividades posteriores

O FBI detalhou que os cibercriminosos por trás desse grupo de ransomware obtêm acesso inicial por meio de downloads não autorizados em sites legítimos previamente comprometidos. Como mencionado anteriormente, o Interlock também utiliza uma nova técnica de engenharia social chamada ClickFix. Por meio de janelas pop-up que simulam problemas técnicos ou um falso Captcha, eles manipulam as vítimas para executar scripts maliciosos do clipboard usando PowerShell.

Uma vez dentro da rede da vítima, os cibercriminosos empregam diversos métodos de descoberta, acesso a credenciais e movimento lateral para se propagar a outros sistemas da rede.

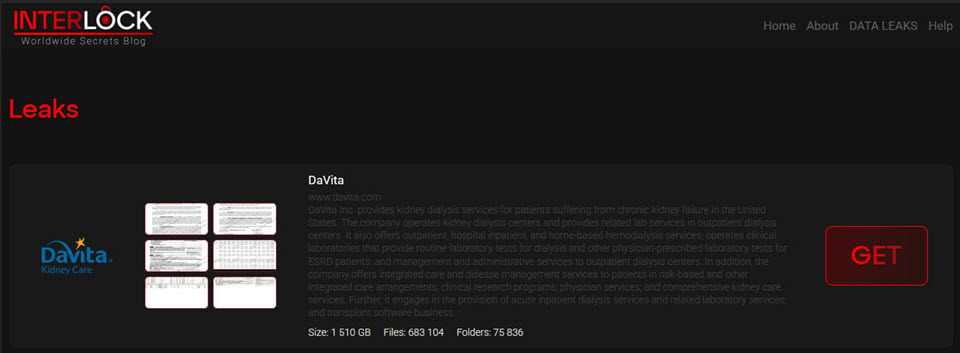

Caso real: DaVita e a exfiltração de 1,5 terabytes de dados

Entre março e abril de 2025, o grupo Interlock assumiu a autoria de um ataque contra a DaVita, provedora de atendimento renal com mais de 2.600 centros de diálise nos Estados Unidos.

O grupo afirmou ter exfiltrado 1,5 terabytes de dados, incluindo registros de pacientes, informações clínicas, contas de usuários e dados financeiros.

A empresa confirmou o incidente e informou que ativou protocolos de resposta, isolou os sistemas afetados e continua avaliando a extensão da interrupção.

Medidas para evitar ser vítima do ransomware Interlock

A CISA compartilhou medidas que as empresas podem adotar para reduzir o risco de ataques:

- Implementar filtros DNS e firewalls de acesso à web;

- Treinar os usuários para identificar tentativas de engenharia social;

- Manter sistemas operacionais, softwares e firmwares sempre atualizados;

- Segmentar redes para limitar o movimento lateral;

- Aplicar políticas de gestão de identidade e exigir autenticação multifator.

Outras medidas gerais incluem:

- Manter backups atualizados;

- Instalar soluções de segurança;

- Educar os colaboradores sobre riscos digitais;

- Atualizar softwares em todos os dispositivos;

- Definir e comunicar políticas de segurança;

- Monitorar novos vetores de ataque.