Para a elaboração deste artigo de retrospectiva sobre as ameaças digitais mais observadas no Brasil em 2025, utilizei exclusivamente dados da nossa telemetria. Ao analisá-los, chamou atenção especialmente a terceira colocação do ranking, com o donwloader conhecido como Rugmi, que apresentou uma incidência mais elevada do que a registrada em anos anteriores. Os demais itens da lista reforçam uma preocupação recorrente: esses tipos de ameaça, embora tenham forte presença no Brasil, também impactam de forma significativa toda a América Latina.

Além de apresentar as principais ameaças identificadas ao longo do ano, o objetivo desta lista é apoiar a tomada de decisões estratégicas, oferecendo subsídios para o aumento da maturidade em cibersegurança dos ambientes e auxiliando na definição de prioridades de proteção.

1º. Tojans bancários genéricos

Os trojans bancários, também conhecidos como bankers, são um tipo de software malicioso desenvolvido para roubar informações financeiras, como dados de contas bancárias, cartões de crédito e credenciais de acesso a aplicativos financeiros e serviços de pagamento. Neste caso, destacamos os trojans bancários genéricos, que não estão necessariamente associados a um grupo cibercriminoso específico, sendo reutilizados ou adaptados por diferentes cibercriminosos.

Ao longo do tempo, raramente essa ameaça deixou de ser a mais detectada no Brasil. Diversos fatores contribuem para o sucesso dos trojans bancários entre cibercriminosos que miram nosso país. Entre os principais estão a ampla adoção de plataformas bancárias e corretoras pela população, aliada à baixa conscientização e à limitada proteção dos dispositivos utilizados para acessá-las.

Embora o topo da lista de detecções inclua casos não atribuídos a grupos específicos, os trojans bancários podem ser altamente especializados, atacando tanto usuários finais quanto empresas. Alguns contam com módulos dedicados à coleta de informações de carteiras de criptomoedas ou de corretoras de investimentos.

Como o próprio nome sugere, esses arquivos maliciosos costumam se disfarçar de algo aparentemente inofensivo: uma propaganda chamativa em redes sociais ou grandes sites, aplicativos para smartphones ou, especialmente, e-mails que instruem o usuário a seguir determinado procedimento. Normalmente, essas mensagens prometem alguma promoção ou benefício, mas também podem atrair atenção de forma negativa, com alegações de dívidas ou processos judiciais em andamento. Curiosamente, essa última abordagem nos leva à segunda ameaça mais detectada neste ano.

Segundo levantamento divulgado pelo site The Hack News, em 2025, pesquisadores de segurança observaram campanhas ativas que propagam trojans bancários através de mensagens no WhatsApp, muitas vezes entregando arquivos maliciosos (HTA, PDFs, ZIP com executáveis), que instalam bankers em dispositivos Windows e Android. Essas campanhas também fizeram uso de inteligência artificial que foi utilizada na montagem das mensagens que serviam como iscas para as vítimas.

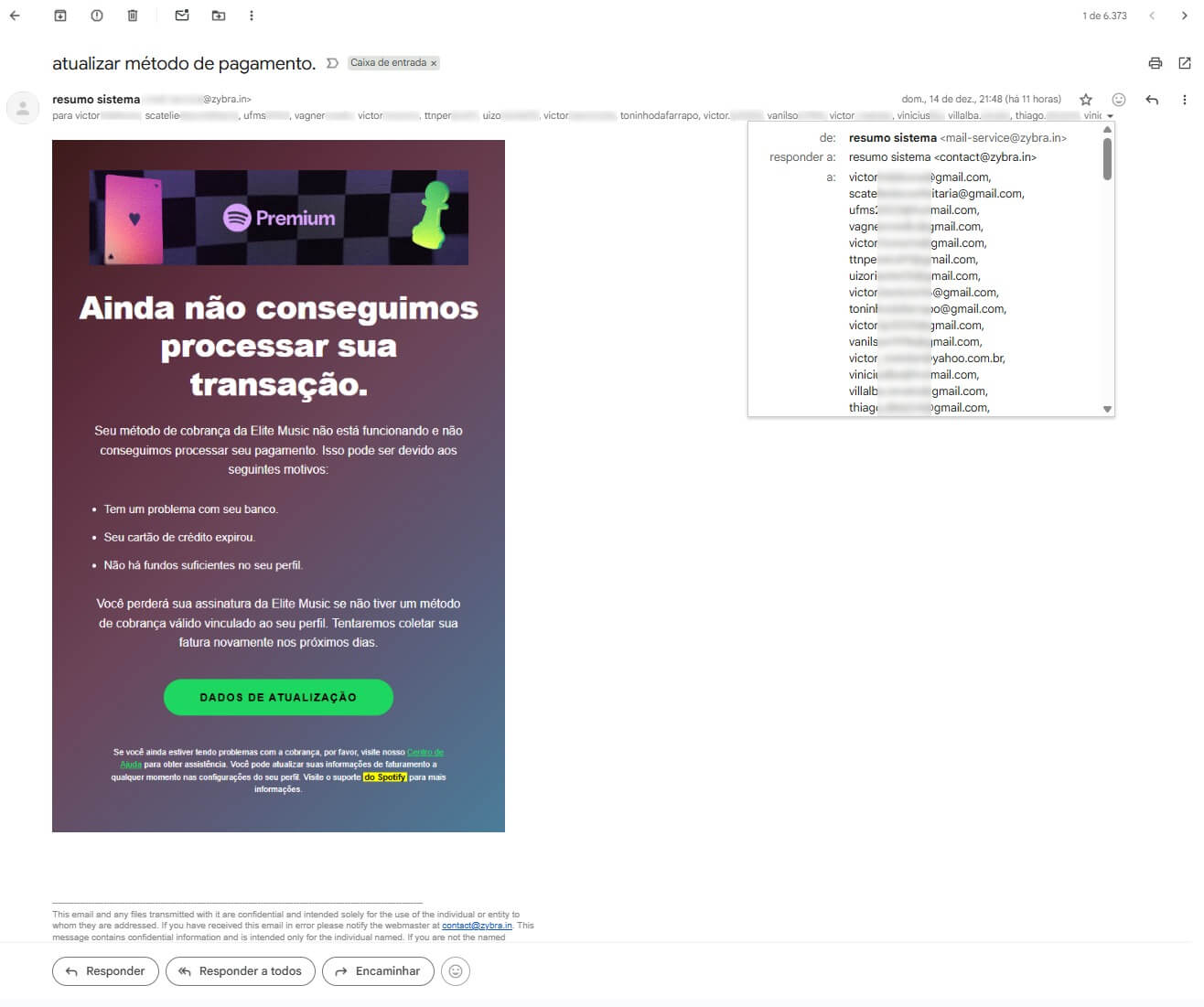

2º. Phishings (ameaça e vetor de ataque)

O phishing frequentemente aparece no topo das detecções por um motivo simples: é uma das formas de acesso inicial mais utilizadas por cibercriminosos, independentemente do tipo de malware que desejam propagar. Embora existam diversas maneiras de disseminar ameaças, as principais incluem a exploração de vulnerabilidades, que interage diretamente com softwares e serviços presentes no dispositivo alvo, muitas vezes sem qualquer ação da vítima, e os ataques de engenharia social, que buscam engajar pessoas por diferentes meios, fazendo-as acreditar que a comunicação recebida é legítima e conduzindo-as à infecção.

Dentro da engenharia social, o phishing é a técnica mais utilizada, não apenas pelos dados de detecção que registramos, mas também por ser uma prática consolidada entre cibercriminosos há décadas. Além disso, a incorporação de inteligência artificial para automatizar e ampliar campanhas de phishing e gerar conteúdo convincente, incluindo textos e até imagens falsas para induzir à confiança dos usuários, já foi registrada como tendência no cenário global, e analistas apontam que essa dinâmica também influencia o Brasil em 2025.

Segundo levantamento realizado pela empresa Cyware, em 2025, o phishing continua sendo um problema grave no Brasil, com campanhas que incorporaram kits avançados e novos métodos de evasão. Por exemplo, kits de phishing que empregam técnicas de "Browser

3º. Downloader Rugmi

O terceiro lugar da nossa lista é ocupado pelo Downloader Rugmi, também conhecido como Penguish. Downloaders atuam antes da infecção propriamente dita e têm como objetivo verificar se o ambiente da vítima permite o download e a execução da ameaça principal.

No caso do Rugmi, ele avalia se o sistema atacado possui mecanismos de proteção capazes de impedir sua atuação. Caso não consiga executar plenamente as ações previstas, o malware sequer inicia o processo de download da carga maliciosa, o que dificulta a identificação do tipo de ameaça posterior.

Segundo a Telemetria da ESET, em 2025, evidências indicam que o uso de loaders como o Rugmi aumentou no Brasil, especialmente em campanhas associadas a stealers e loaders usados para estabelecer o primeiro acesso e, depois, baixar outros módulos maliciosos, comprovando a importância desse componente nas cadeias de infecção modernas.

Grupos cibercriminosos conhecidos, como Lumma Stealer e Rescoms, utilizam esse downloader na fase inicial de propagação de suas ameaças, reforçando seu papel como um elemento recorrente nas infecções observadas em 2025.

4°. Trojan Guildma

Outro frequente na nossa lista de ameaças mais detectadas é o Guildma, uma família de trojans bancários especializada em atuar no Brasil. Identificado pela primeira vez há mais de cinco anos, ele apresenta características comuns a muitos trojans bancários como monitoramento de teclas digitadas, captura de telas e emulação de mouse e teclado, entre outras funcionalidades.

Por exemplo, segundo dados da telemetria da ESET, no primeiro trimestre de 2025, variações da família Guildma (como Spy.Guildma.CU e Spy.Guildma.CV) foram responsáveis por uma parte significativa das detecções de malware no Brasil, reforçando a influência dessa ameaça no cenário local.

Um dos aspectos que se destacou e inspirou outras famílias de malware é sua alta modularidade, que permite a incorporação de novas funções de forma dinâmica. Assim como grande parte dos trojans bancários, sua principal forma de propagação continua sendo o phishing, explorando a confiança das vítimas para instalar o malware.

5º. Trojan Kryptik

Também classificado como trojan, o Kryptik se diferencia dos exemplos anteriores por ter como foco o acesso a sistemas por meio de técnicas avançadas de evasão de defesa, permitindo que permaneça por longos períodos nos ambientes que consegue infiltrar. Por essas características de infiltração, esse malware é frequentemente utilizado como ferramenta de entrega para outros tipos de malware. Ainda assim, vale destacar que o Kryptik também possui recursos para coletar informações sensíveis do sistema, caso essa seja a intenção do ataque.

Todas as ameaças tem relação direta ou indireta

Nossa lista de principais ameaças mostra que todos os itens estão relacionados, direta ou indiretamente, a ataques de engenharia social, cujo objetivo é convencer os usuários a realizar ações que beneficiem os cibercriminosos, muitas vezes viabilizando a infecção pelos cinco malwares citados anteriormente.

É evidente que um plano sólido de conscientização e capacitação em segurança contribui significativamente para reduzir os riscos de infecção. No entanto, apenas isso não é suficiente. É necessário contar com soluções de segurança distribuídas em diversos pontos do ambiente, que atuem de forma integrada para impedir que essas ameaças consigam chegar e se instalar nos sistemas.