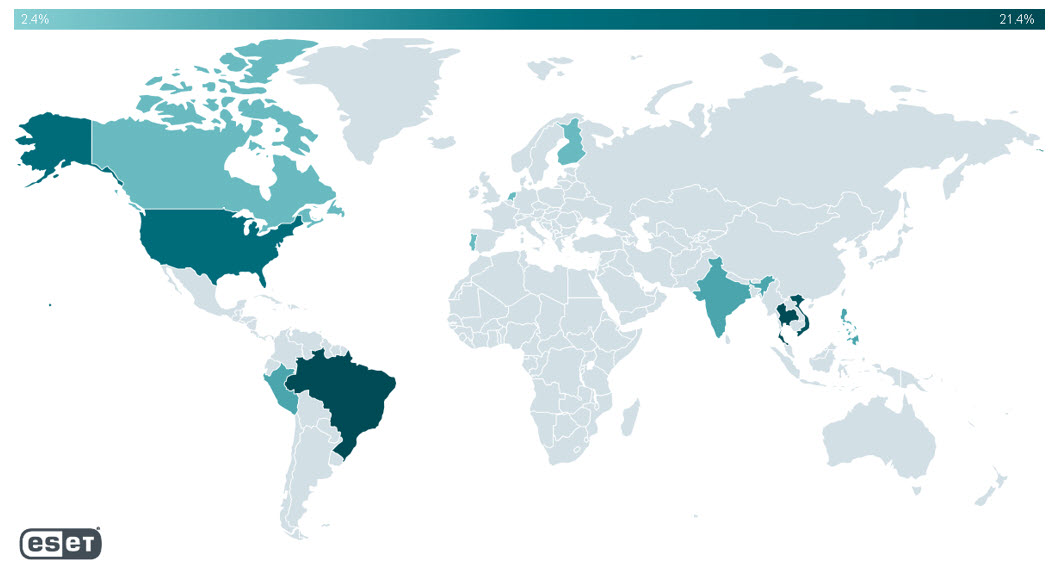

O mais recente Relatório de Ameaças da ESET destaca que a inteligência artificial passou a desempenhar um papel cada vez mais relevante no ecossistema do cibercrime. Um dos marcos do período foi a identificação, pela equipe de pesquisa da ESET, do primeiro ransomware gerado por IA, batizado de PromptLock, um ponto de inflexão que evidencia como essa tecnologia começa a ser explorada de forma estratégica por cibercriminosos.

No entanto, além desses usos emergentes da IA generativa, foi o malware tradicional que dominou a atividade criminosa em escala global. Entre eles, o Lumma infostealer e os ataques vinculados ao ClickFlix estavam entre as detecções mais frequentes em nossa telemetria.

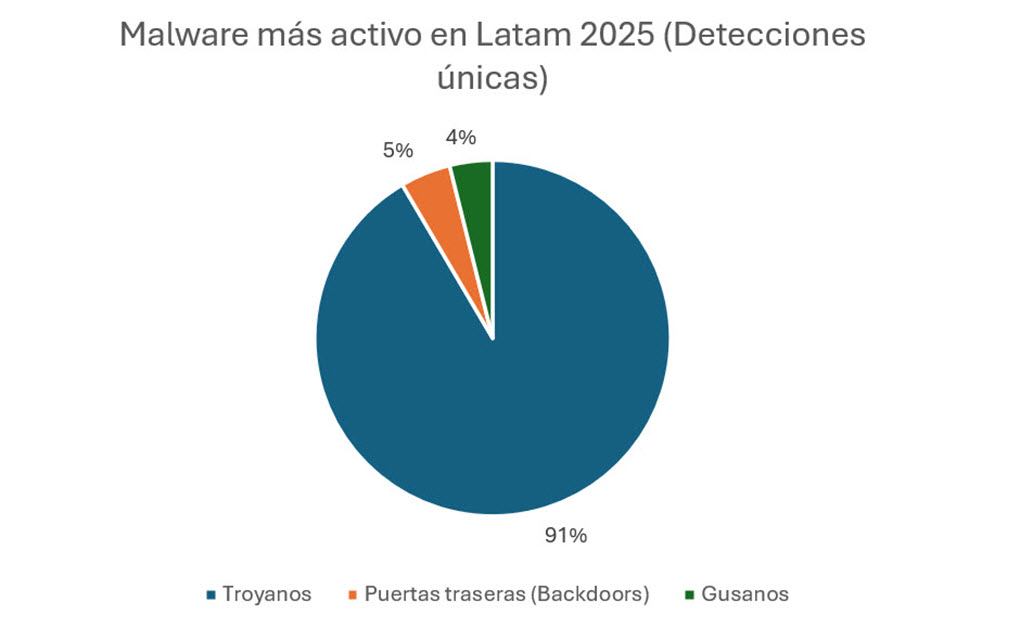

Na América Latina, os cibercriminosos estavam particularmente interessados em obter dados pessoais e financeiros. Na região, os dispositivos foram afetados principalmente por Trojans, seguidos por aplicativos maliciosos capazes de instalar backdoors e, em terceiro lugar, por worms, que continuaram se espalhando entre sistemas vulneráveis.

Confira os três principais tipos de malware detectados durante 2025 na telemetria da ESET, com detalhes sobre quais sistemas eles afetam, quais vetores de distribuição eles usam e quais países eles afetam.

Malware 1: Trojan Kryptik

O trojan Kryptik (frequentemente detectado por nossa tecnologia como variantes do Win32/Kryptik ou JS/Kryptik) é uma família de malware projetada para se infiltrar em sistemas Windows e evitar a detecção usando técnicas avançadas de ofuscação, criptografia e arquivos compactados.

Ele geralmente age como um downloader ou botnet que, depois de infectar o sistema, baixa outras ameaças mais perigosas.

Principais características desse malware

- Ofuscação avançada: usa técnicas para ocultar sua ameaça, dificultando a detecção imediata pelo software antivírus tradicional.

- Funcionalidade de backdoor: permite que invasores remotos assumam o controle do computador infectado.

- Roubo de informações: busca credenciais bancárias, nomes de usuário, senhas e dados da área de transferência.

- Download de carga útil: geralmente é o primeiro estágio de uma infecção, baixando ransomware, spyware ou outro malware (por exemplo, foi vinculado ao botnet Zloader).

- Distribuição: disfarçado como software legítimo ou anexos em e-mails de spam (phishing).

Malware 2: backdoor com webshell

Esse malware é um script malicioso (geralmente em PHP, ASP ou ASPX) que se instala em um servidor da Web vulnerável para fornecer acesso remoto e controle persistente aos cibercriminosos.

Principais características desse malware

- Backdoor: um backdoor projetado para contornar os procedimentos de autenticação padrão de um servidor.

- Persistência: colocado em um servidor da Web acessível publicamente para garantir que o invasor mantenha o acesso a longo prazo.

- Funcionalidade: Permite que os invasores executem comandos arbitrários, naveguem no sistema de arquivos, façam upload de arquivos maliciosos, modifiquem bancos de dados e gerenciem o servidor infectado remotamente.

- Uso em espionagem cibernética: os webshells foram detectados em operações de espionagem cibernética por grupos avançados, geralmente chamados de backdoors da Web.

Modus operandi dos webshells

- Exploração inicial: o invasor explora uma vulnerabilidade em um aplicativo da Web (por exemplo, um CMS desatualizado, um plug-in inseguro ou vulnerabilidades como PHP-CGI) para injetar o script malicioso.

- Acesso remoto: o invasor envia comandos por meio de uma solicitação HTTP (GET ou POST) para o script injetado.

- Execução: O webshell recebe o comando e o executa no servidor, retornando os resultados para o invasor.

Por que é difícil detectar esse tipo de malware?

Isso se deve principalmente às seguintes características:

- Ofuscação: Os Webshells geralmente usam técnicas para ocultar seu código e evitar a detecção por scanners, como o uso de compressão base64_decode, eval ou gzinflate.

- Tamanho pequeno: geralmente são scripts muito pequenos e simples, o que os torna imperceptíveis.

- Alteração de pegadas: após a injeção bem-sucedida, os invasores podem excluir os arquivos ou modificar seus atributos para se ocultarem.

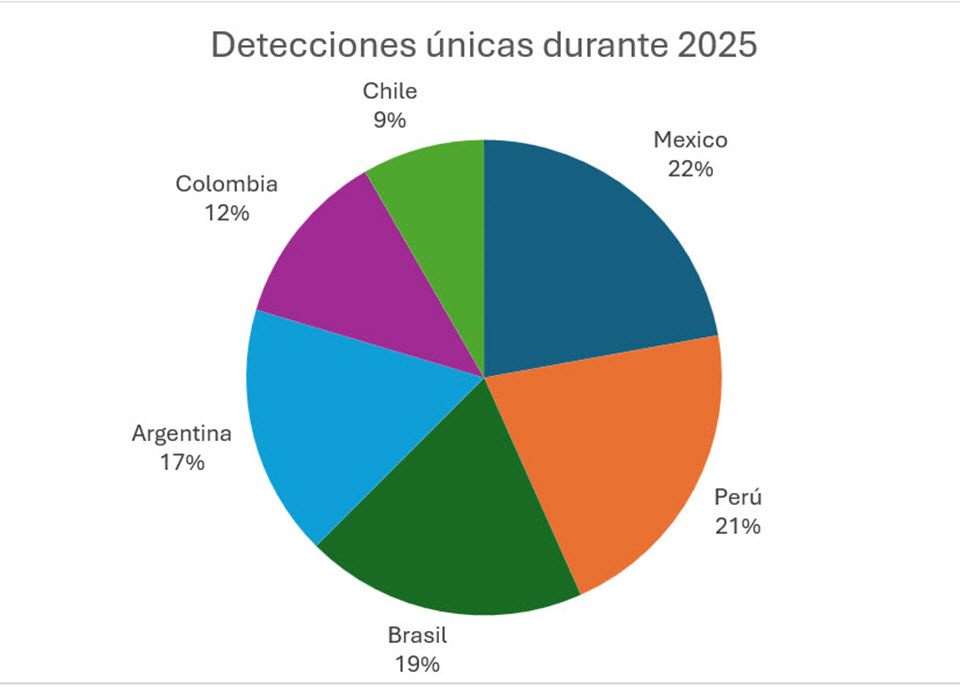

Um caso relacionado a esse tipo de código malicioso ocorreu em uma de nossas pesquisas chamada "GhostRedirector" entre dezembro de 2024 e dezembro de 2025. Os países afetados foram principalmente o Brasil, a Tailândia e o Vietnã.

Malware 3: worms

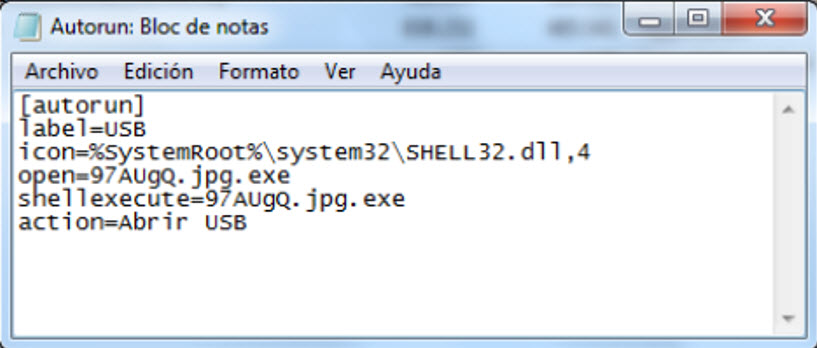

Os worms de execução automática são uma família de códigos maliciosos identificados sob as variantes Win32/AutoRun ou INF/Autorun que se caracterizam por sua alta capacidade de autopropagação, principalmente por meio de dispositivos de armazenamento removíveis, como pen drives, cartões SD e unidades de rede.

Principais características desse malware

Mecanismo de infecção: eles exploram a funcionalidade "Autorun" do Windows. Eles criam um arquivo oculto chamado autorun.inf na raiz da unidade USB e um executável malicioso.

Propagação automática: quando um usuário conecta uma unidade USB infectada a um novo computador, o arquivo autorun.inf instrui o Windows a executar o arquivo malicioso automaticamente, sem que o usuário clique em nada.

As ações maliciosas de um worm incluem:

- Ocultação de arquivos: eles geralmente ocultam pastas reais do usuário e as substituem por executáveis com o mesmo nome e ícone para induzir o usuário a executá-los.

- Auto-replicação: eles se copiam em todas as unidades removíveis conectadas, perpetuando a infecção.

- Carga útil: além de se espalharem, podem fazer download de outros malwares, abrir backdoors, roubar informações ou deixar o sistema lento.

Para evitar infecções por Autorun, a ESET sugere desativar a função AutoRun/AutoPlay no Windows e realizar verificações preventivas das unidades USB antes de abrir seu conteúdo.

Phishing na América Latina em 2025

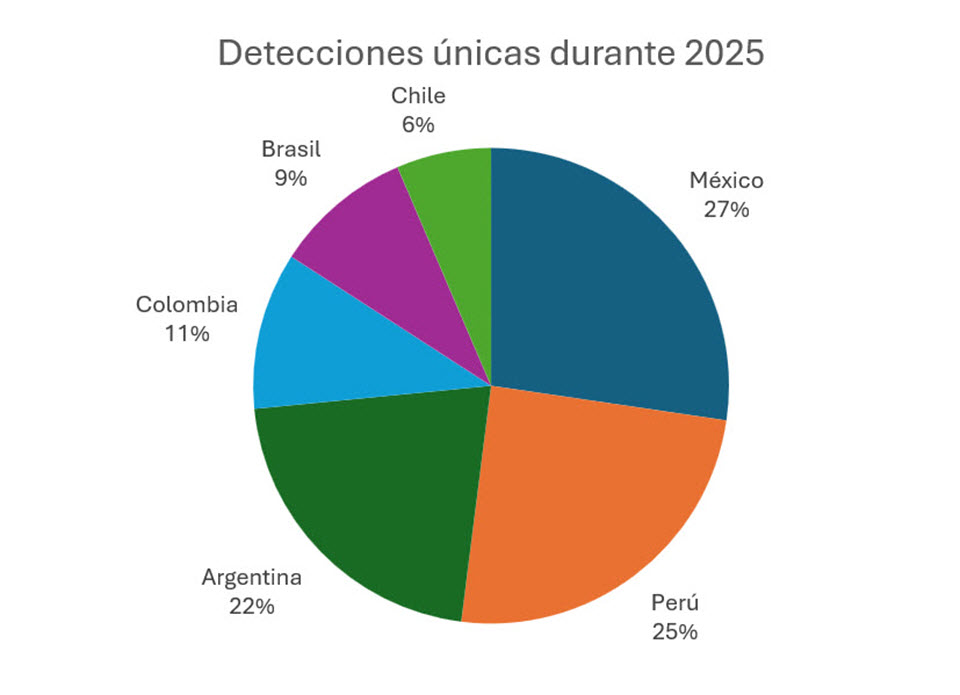

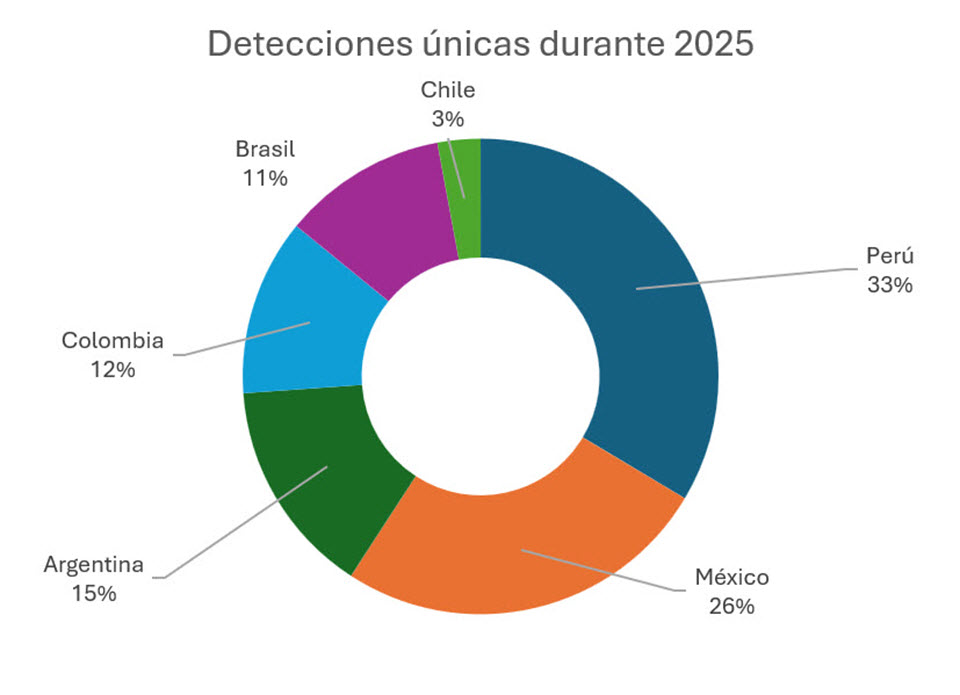

Por último, mas não menos importante, as detecções de phishing são, na maioria das vezes, o principal vetor de infecção para qualquer código malicioso, portanto, é importante mencionar quais países foram os mais afetados por ataques de engenharia social:

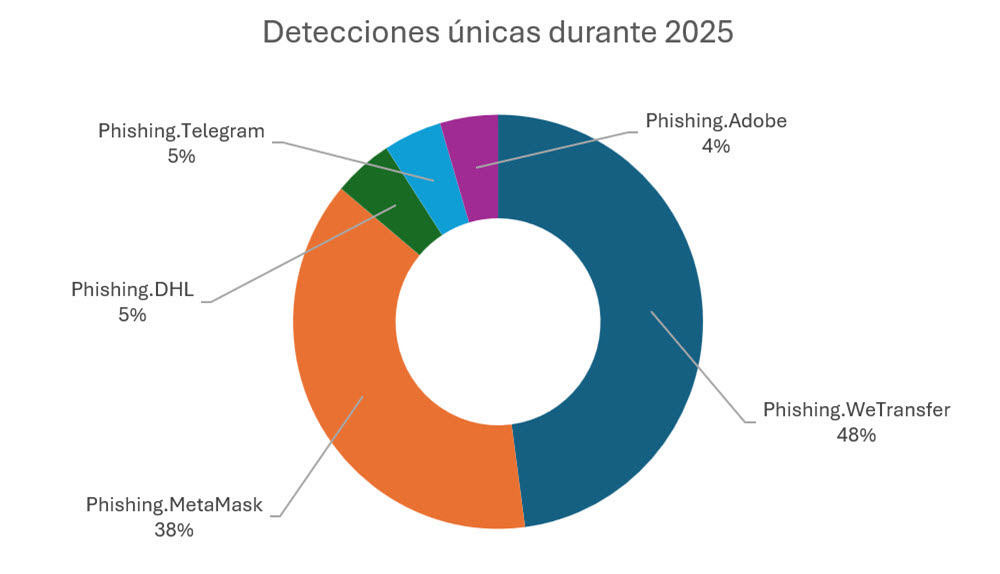

No top 5 das marcas, plataformas ou softwares personificados para campanhas de engenharia social durante 2025 estavam:

OBSERVAÇÃO: embora existam pouco mais de 42 mil detecções de phishing na WeTransfer, isso não significa que todas elas fizeram parte da mesma campanha. As detecções são exclusivas para cada marca/plataforma ou software afetado.

Conclusões

Durante 2025, a tendência geral na América Latina deixou claro que os cibercriminosos continuam focados na obtenção de informações confidenciais (especialmente dados pessoais e financeiros) usando técnicas cada vez mais sofisticadas.

Embora o ransomware alimentado por IA tenha desempenhado um papel significativo globalmente, a América Latina foi dominada por ameaças mais silenciosas, mas igualmente perigosas, como trojans voltados para o roubo de informações, backdoors que permitem o controle remoto de servidores comprometidos e worms que exploram hábitos de uso inseguros, principalmente em dispositivos removíveis.

O crescimento contínuo do phishing continua sendo o principal vetor de infecção e o principal facilitador da distribuição de malware na América Latina.

Dicas de segurança para usuários e empresas

Para usuários:

- Mantenha os sistemas operacionais, navegadores e aplicativos atualizados, pois muitas infecções exploram vulnerabilidades conhecidas.

- Evite fazer download de software de fontes não verificadas e desconfie de instaladores "gratuitos" ou de links compartilhados por meio de redes sociais ou mensagens instantâneas.

- Realize verificações regulares dos dispositivos USB antes de abrir arquivos, especialmente em computadores compartilhados.

- Verifique cuidadosamente e-mails e mensagens suspeitas, prestando atenção aos remetentes, erros de ortografia ou links incomuns para evitar phishing.

- Use senhas fortes e ative a autenticação em duas etapas sempre que possível.

Para empresas:

- Implemente políticas de atualização e patches de segurança para servidores, aplicativos e dispositivos de funcionários.

- Use soluções de segurança capazes de detectar malware ofuscado, webshells e comportamento anômalo da rede.

- Estabeleça controles de acesso robustos, segmentação de rede e monitoramento constante de servidores expostos à Internet.

- Treine continuamente os funcionários sobre phishing, engenharia social e práticas recomendadas de cibersegurança.

- Realize auditorias regulares, pentesting e simulações de campanhas de phishing para detectar os pontos fracos antes que os invasores o façam.

Em última análise, a combinação de ameaças automatizadas, técnicas de engano mais confiáveis e a exploração de vulnerabilidades demonstra que a cibersegurança deve ser vista como um processo contínuo. A adoção de medidas preventivas, juntamente com a educação contínua de usuários e organizações, será fundamental para reduzir o impacto dessas ameaças nos próximos anos.