Em uma análise dos dados levantados nos ESET Threat Reports do ano passado, observa-se que os infostealers passaram por mudanças significativas ao longo do último ano: após o abandono do desenvolvimento do Agent Tesla por parte de seus criadores, famílias como SnakeStealer e Formbook assumiram a liderança.

Embora as detecções globais de infostealers tenham diminuído 18% no segundo semestre, a sofisticação dos ataques aumentou devido ao uso de inteligência artificial.

Na região latino-americana, por sua vez, consolidou-se como um alvo crítico: o Brasil se tornou o principal “ponto quente” de uma nova geração de ameaças híbridas que combinam spyware com roubo financeiro por meio de NFC. Já o México registrou um dos marcos quando, em 8 de julho de 2025, concentrou 70% das detecções globais do Lumma Stealer, em razão de uma campanha massiva de spam.

A seguir, faremos um panorama da atividade de infostealers ao longo do último ano e do roubo de credenciais de acesso, com foco nas famílias de malware mais prevalentes na região latino-americana.

As cinco famílias de malware mais detectadas na América Latina

Com base em incidentes específicos e na telemetria da ESET, as famílias com maior impacto na América Latina são:

1. Win/Formbook

A família mais detectada globalmente no final de 2025 (17,3%), com forte presença em toda a região por meio de campanhas de phishing.

2. Win/Spy.LummaStealer

Responsável por ataques massivos direcionados especificamente ao mercado mexicano.

3. MSIL/Spy.AgentTesla

Apesar do declínio em seu desenvolvimento, continua sendo um “peso pesado”, amplamente distribuído por meio de serviços como o CloudEyE.

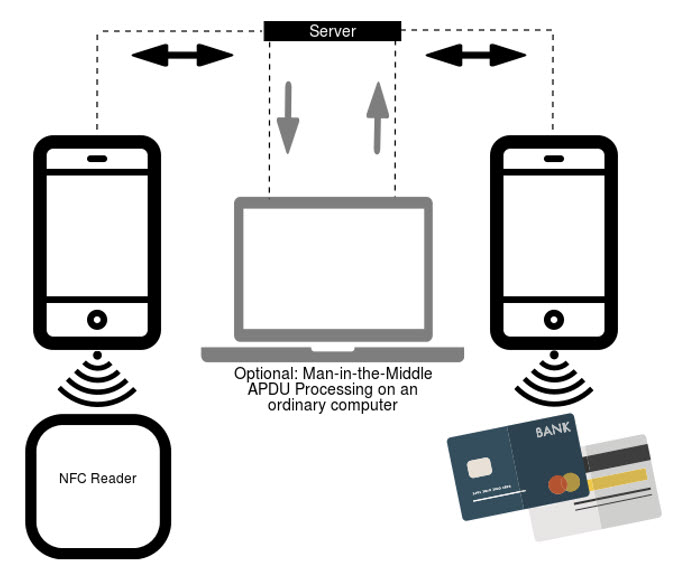

4. Android/Spy.NGate (incluindo PhantomCard)

Uma ameaça de spyware móvel desenvolvida especificamente para o ecossistema bancário do Brasil, capaz de roubar contatos e dados de cartões.

5. JS/Spy.Banker

Trojans baseados em JavaScript com alta taxa de detecção global (9,5%), que afetam usuários do setor financeiro na região.

Os 5 países mais afetados por esses tipos de malware

Em uma análise detalhada sobre a atividade de infostealers em nossa América Latina, podemos, com base na telemetria da ESET durante 2025, identificar os casos mais relevantes e as famílias predominantes em cada país latino-americano:

México

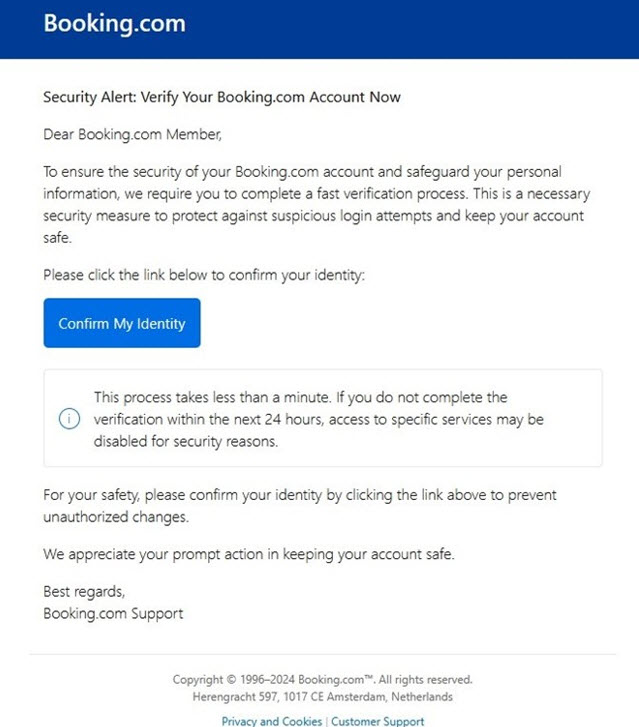

Destaca-se como protagonista devido à campanha do Lumma Stealer em julho, na qual foram utilizados iscas em espanhol para infectar dispositivos. Por exemplo, campanhas de phishing distribuíram mensagens falsas da Booking para enganar usuários e levá-los a fornecer seus dados pessoais, acreditando estar respondendo a notificações legítimas da plataforma.

Brasil

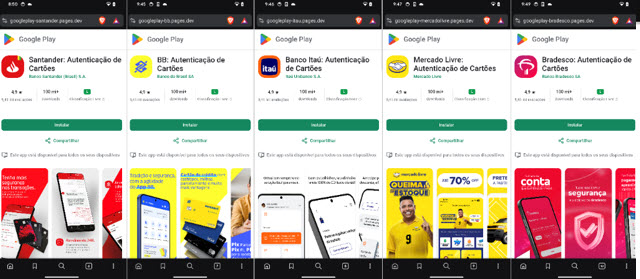

principal foco de fraude via NFC. Atores locais, como o grupo Go1ano Developer, adaptaram malwares (como o PhantomCard) para se passar pelos quatro maiores bancos do país e por plataformas de e-commerce.

Peru

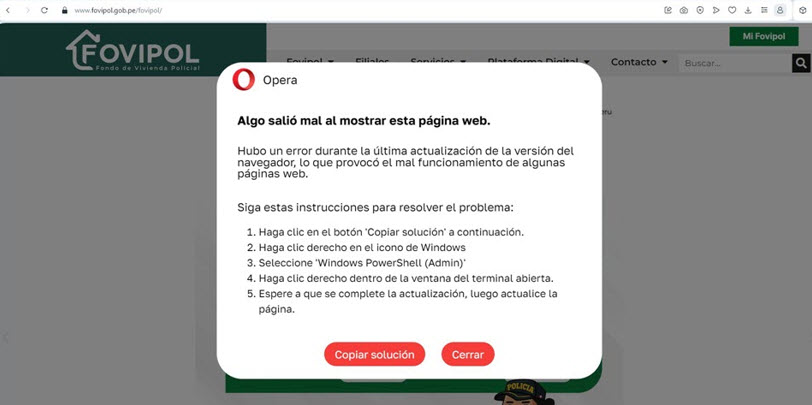

Identificado na telemetria como um dos países com maior volume de detecções da técnica ClickFix (6% do total global), utilizada para implantar infostealers.

Chile

Reportado especificamente como um dos países onde foi detectada a presença do NGate, uma avançada ferramenta de espionagem e retransmissão via NFC.

Colômbia/Argentina

Ambos os países aparecem com presença relevante e constante nos mapas de calor da telemetria de infostealers, embora sem incidentes específicos envolvendo famílias únicas detalhadas individualmente, como nos casos anteriores.

Principais características dos infostealers detectados

Em relação aos detalhes dessas famílias de malware, é possível agrupar algumas das características mais marcantes observadas nos diferentes infostealers detectados:

- Modelo MaaS (Malware as a Service). A maioria (como Lumma, SnakeStealer e Danabot) é alugada em fóruns clandestinos, permitindo que atacantes sem grandes habilidades técnicas operem botnets.

- Uso de IA. Ameaças como QuietVault utilizam instruções (prompts) de inteligência artificial para identificar e exfiltrar segredos de repositórios no GitHub.

- Capacidades híbridas. O malware moderno não se limita mais ao roubo de senhas; famílias como RatOn combinam acesso remoto (RAT), roubo de carteiras de criptomoedas (como MetaMask) e ataques de retransmissão via NFC.

- Evolução em dispositivos móveis. Agora também incluem funções para roubar a lista de contatos da vítima, facilitando futuras campanhas de engenharia social direcionada.

Formas de propagação

Entre as principais formas de propagação desse tipo de malware estão:

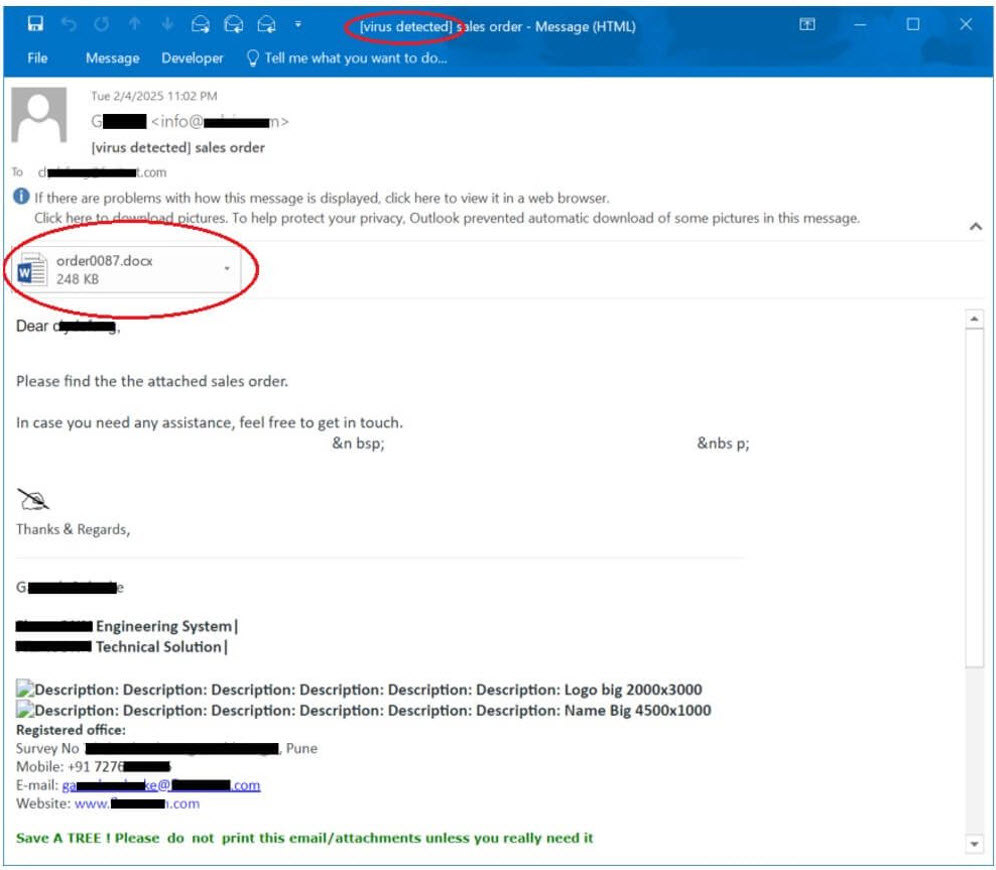

- Phishing e spam localizados: continuam sendo o principal vetor, utilizando anexos (ISO, EXE, scripts) com temas como faturas ou pedidos, adaptados ao idioma local.

- ClickFix: técnica de engenharia social na qual é exibido um erro falso (por exemplo, no Word ou no Google Meet) e o usuário é induzido a copiar e executar um comando malicioso em seu terminal para “corrigir” o problema.

- CloudEyE (GuLoader): um downloader que se tornou extremamente popular no segundo semestre de 2025, multiplicando sua atividade por 30 para injetar infostealers como Formbook ou Agent Tesla.

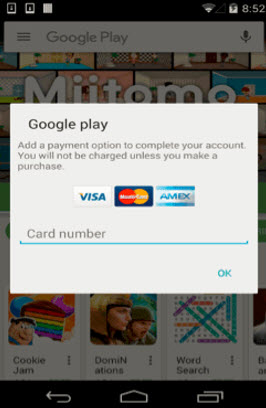

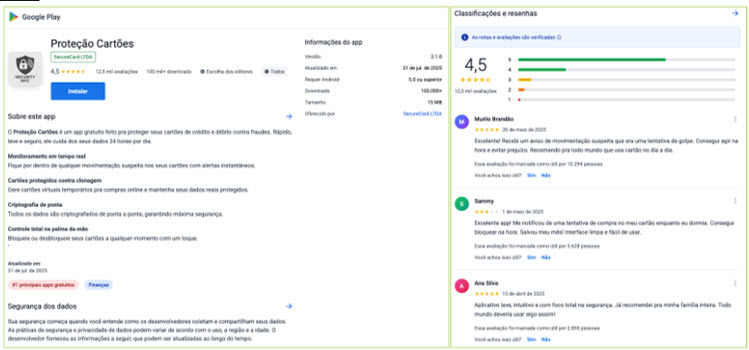

- Sites falsos: falsificação do Google Play, com avaliações positivas falsas para incentivar o download de aplicativos de “segurança” que, na realidade, contêm spyware.

O Brasil está na mira

Em 2025, os infostealers reduziram seu volume, mas aumentaram em sofisticação, impulsionados pelo uso de inteligência artificial e pelo modelo MaaS (Malware as a Service). A América Latina tornou-se um alvo estratégico, com Brasil e México como epicentros de campanhas massivas e de ameaças híbridas.

O desafio para 2026 será fortalecer a proteção de credenciais, interromper a cadeia de infecção e ampliar as estratégias de defesa em ambientes móveis e em tecnologias baseadas em NFC.