Ao analisar as detecções de ameaças no Brasil, identificamos uma que chama bastante a atenção. Apesar de não estar entre as mais detectadas no Brasil, suas características e forma de operação a tornam preocupante. Trata-se do BTMOB, um trojan repleto de recursos que vem se propagando no Brasil, em outros países da América Latina e também em diferentes regiões do mundo.

O que é o BTMOB e por que ele preocupa

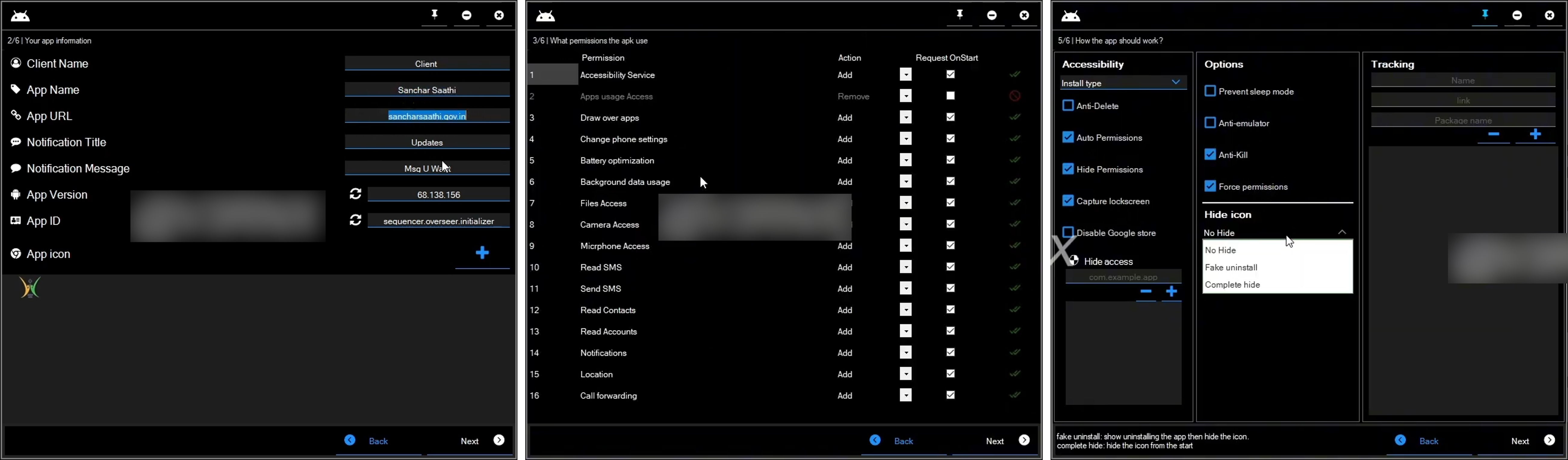

O BTMOB é classificado como um RAT (Remote Access Trojan) ou, em tradução livre, trojan de acesso remoto. Entre os recursos disponibilizados por seus criadores, destaca-se uma ferramenta para a criação de aplicativos maliciosos, que permite aos cibercriminosos lançar campanhas de forma mais rápida e eficiente.

Imagem 1. Ferramenta de criação de APKs maliciosos.

Como já mencionado em outros artigos do WeLiveSecurity, o Brasil é conhecido pela alta incidência de detecções de trojans. No entanto, por características do cenário local, essas detecções costumam estar concentradas em trojans bancários.

De modo geral, trojans são ameaças que se disfarçam de arquivos ou aplicativos legítimos para enganar as vítimas e infectar seus dispositivos. No caso dos trojans bancários, o foco está no roubo de informações financeiras. Já os RATs possuem uma atuação mais abrangente, permitindo desde o roubo de diferentes tipos de dados até o monitoramento completo do dispositivo infectado.

Entre as capacidades desse tipo de malware estão o registro de teclas digitadas (keylogging), captura periódica de tela, gravação de atividades, transferência de arquivos e sequestro de sessões ativas. No caso específico do BTMOB, também foi observada a possibilidade de transmissão da tela em tempo real, além da interação direta dos cibercriminosos com o dispositivo comprometido.

Como o BTMOB é distribuído

Diversas campanhas de engenharia social têm sido utilizadas para distribuir o BTMOB. Entre elas, destacam-se sites de phishing que se passam por serviços de streaming conhecidos, além de falsas plataformas relacionadas à mineração de criptomoedas.

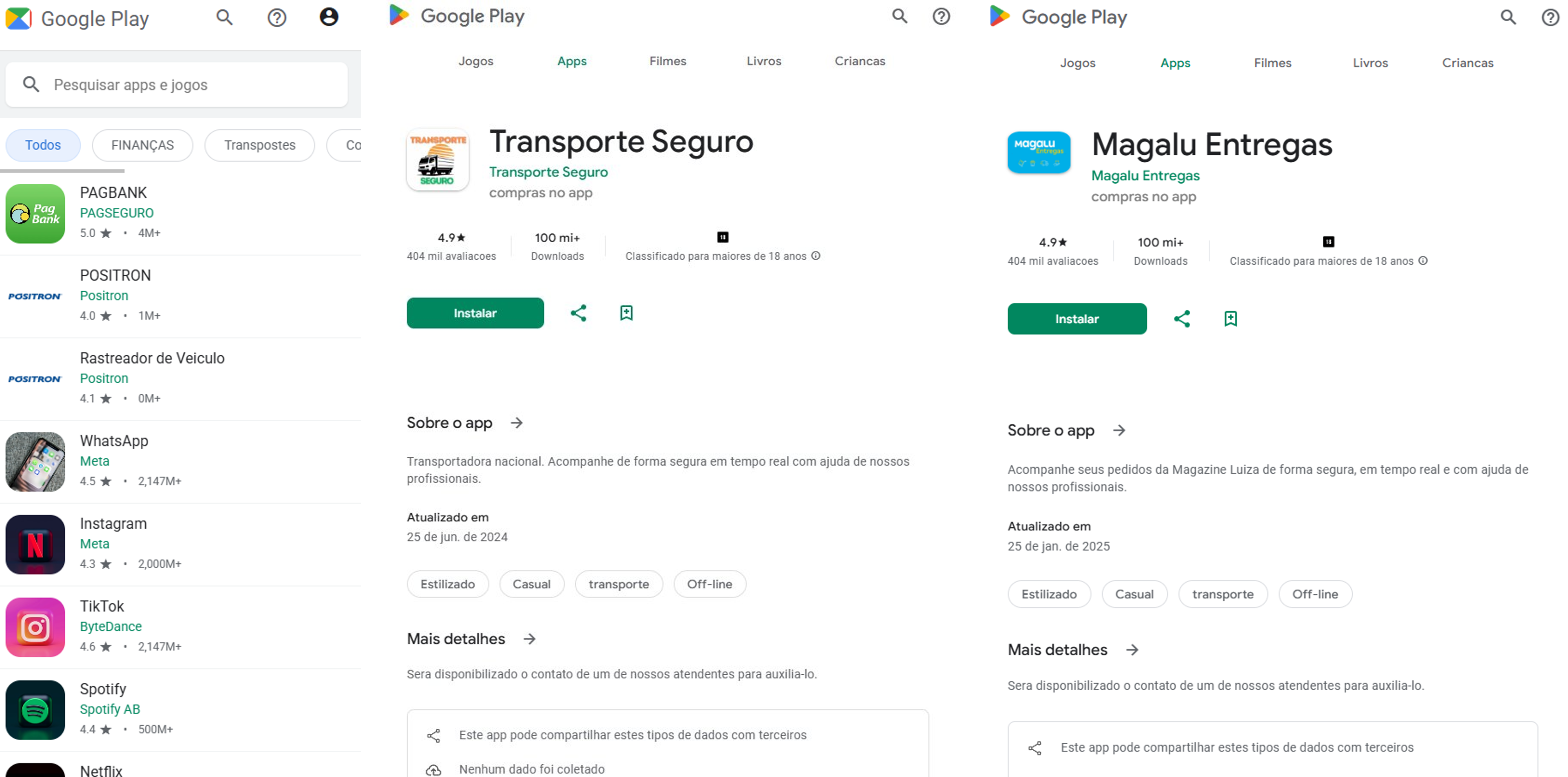

Como se trata de uma ameaça focada em dispositivos Android, as campanhas observadas no Brasil concentram esforços na criação de versões maliciosas de aplicativos populares. Esses apps são distribuídos por meio de engenharia social, frequentemente direcionando as vítimas para lojas de aplicativos falsas que simulam a aparência da Google Play Store.

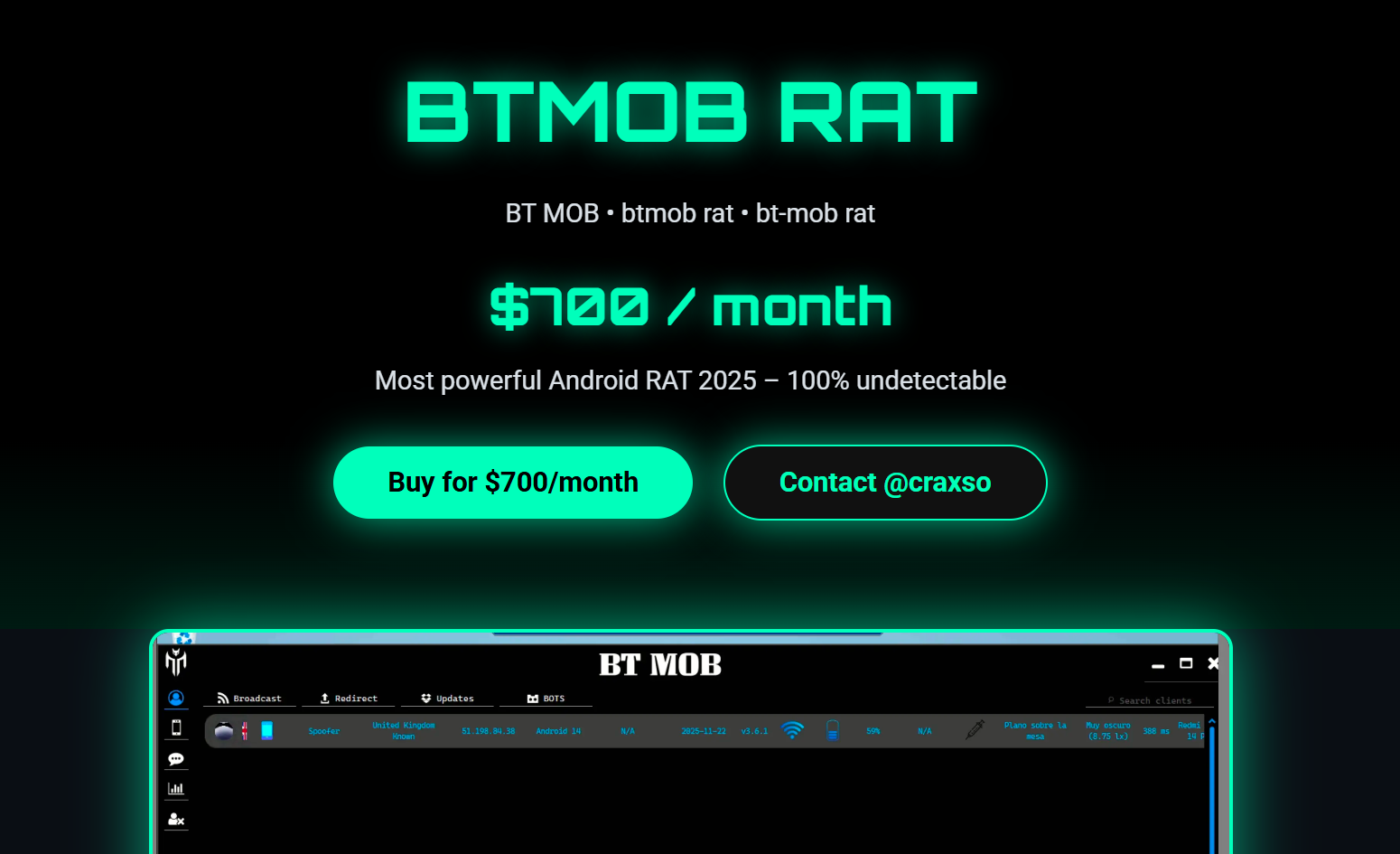

Também foi identificada a oferta do BTMOB como serviço em um site hospedado na web aberta (surface web). A página é simples e direciona os interessados, por meio de links clicáveis, para um contato via Telegram com o operador do BTMOB.

Além disso, foram encontradas referências à ferramenta em redes sociais. Uma conta na plataforma X (antigo Twitter), por exemplo, redireciona interessados para o mesmo contato no Telegram. Outras plataformas, como Instagram, também apresentam conteúdos relacionados à divulgação do malware.

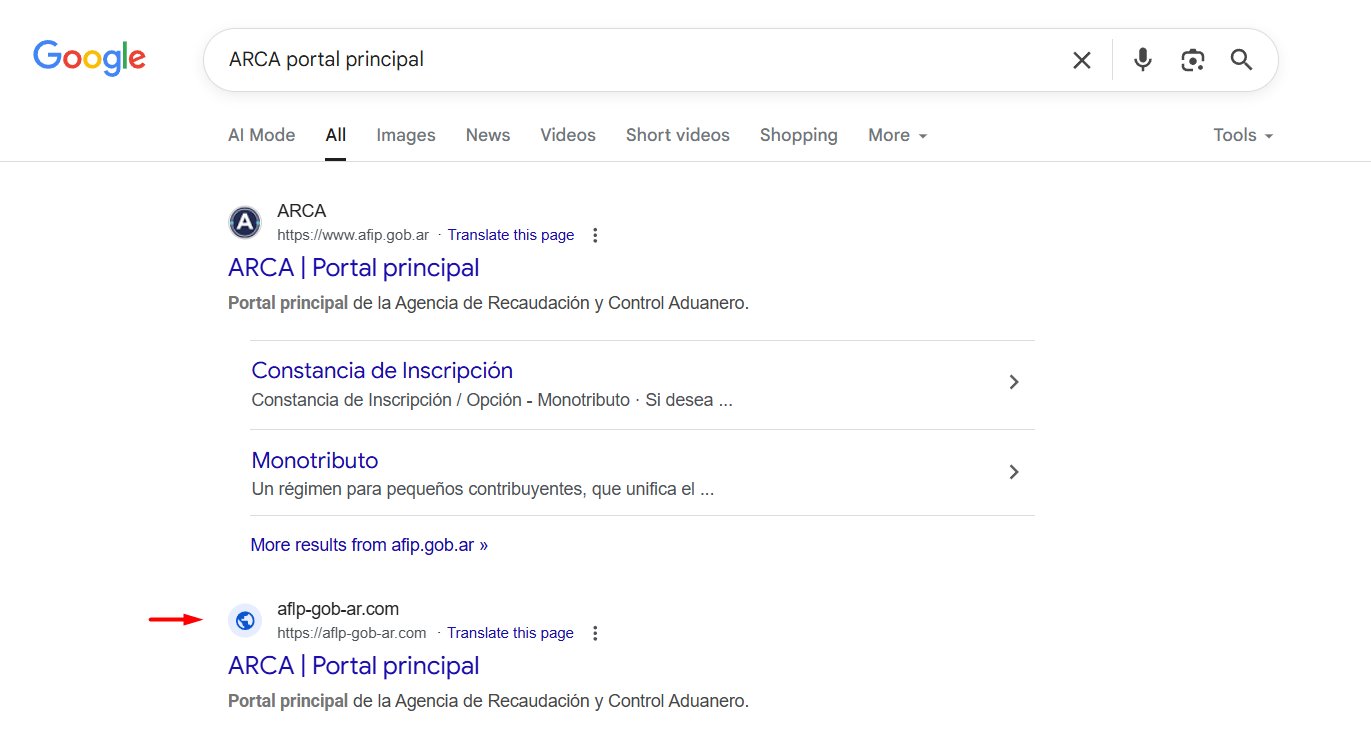

Análises conduzidas por dois pesquisadores independentes, Johnk3r e Merl, também apontam para a disseminação da ameaça em outros países. Em um caso identificado na Argentina, os cibercriminosos utilizaram a suplantação de identidade de um órgão governamental, a Agencia de Recaudación y Control Aduanero, para distribuir o malware, aumentando a credibilidade da campanha e potencializando o número de vítimas.

Detecção e potencial do BTMOB

O primeiro reporte sobre essa ameaça foi publicado pela Cyble em fevereiro de 2025. Desde então, diferentes variantes do BTMOB têm sido observadas, sendo a ameaça principal identificada por nossas engines de detecção como MSIL/BtmobRat, além de diversas outras originadas a partir dela, como Android/Spy.Agent.EED, Android/Spy.Agent.EIJ, Android/Spy.Agent.EIK, entre outras.

Como a estrutura da ameaça permite a criação de novos códigos derivados, o número de variantes e, consequentemente, de detecções, tende a crescer de forma contínua. Esse fator amplia significativamente sua relevância no cenário de ameaças, já que dificulta a identificação e o bloqueio de novas amostras.

Essa capacidade de expansão levanta o questionamento sobre quão fácil seria para um cibercriminoso obter o BTMOB sem precisar desembolsar uma quantia significativa, como sugerido pela página mencionada anteriormente.

Foram identificadas informações, datadas de janeiro de 2026, sobre um fórum na dark web que disponibilizava arquivos relacionados ao BTMOB para download gratuito. No entanto, em uma verificação mais recente, o conteúdo já não estava mais disponível.

Apesar de a busca pelo BTMOB ainda retornar alguns resultados, nenhum deles oferecia o malware propriamente dito.

Observação: não foi possível registrar evidências visuais dessa busca, pois o fórum encontrava-se fora do ar no momento da coleta das informações.

Uma ameaça relevante

Embora os resultados das buscas indiquem que o malware seja obtido principalmente por meio de compra, é importante considerar dois pontos. O valor exigido tende a ser relativamente baixo quando comparado ao potencial de impacto da ameaça, e outros cibercriminosos já podem ter acesso à ferramenta. Isso abre espaço para negociações paralelas ou até mesmo trocas por outros artefatos ou informações de interesse.

Além disso, esse tipo de RAT pode indicar uma tendência no cenário de ameaças. Outras famílias de malware podem se inspirar em sua estrutura, adotando interfaces gráficas que simplificam a criação de campanhas e permitem a personalização do payload de acordo com os objetivos de cada ataque.

Independentemente de se consolidar como tendência, os elementos apresentados pelo BTMOB são suficientes para classificá-lo como uma ameaça relevante. Sua facilidade de adaptação, capacidade de propagação e recursos avançados de controle remoto reforçam a necessidade de atenção por parte de usuários e organizações que buscam proteger seus dispositivos móveis.

Como se proteger

Mesmo diante dessas características, é possível evitar a infecção por esse e outros tipos de ameaças similares. No entanto, é necessária uma abordagem combinada para que os resultados sejam eficazes.

- Aplicativos de fontes oficiais ou confiáveis: A propagação do BTMOB também ocorre por meio de lojas falsas de aplicativos, que apresentam aparência semelhante à da Play Store, mas são hospedadas e controladas por cibercriminosos. Diante disso, é fundamental conscientizar os usuários para que redobrem a atenção e verifiquem se estão realmente acessando a loja oficial ou um ambiente fraudulento.

- Cuidado com links: Ainda no contexto da conscientização em cibersegurança, é essencial que treinamentos e comunicações orientem os usuários a terem cautela com qualquer tipo de conteúdo recebido de forma passiva. Isso inclui links enviados por e-mail, aplicativos de mensagens ou até mesmo anúncios em redes sociais. Os cibercriminosos utilizam diversos recursos para alcançar suas vítimas e induzi-las ao clique, por isso, é fundamental reforçar esse tipo de orientação.

- Impacto e responsabilização: Considere orientar os colaboradores sobre os diferentes níveis de impacto e as consequências que suas ações podem gerar. Muitas pessoas que não atuam diretamente com tecnologia e segurança têm dificuldade em compreender os riscos associados a atitudes descuidadas. Tornar esses impactos mais claros contribui para o amadurecimento da postura de segurança da organização, além de ajudar cada indivíduo a entender seu papel e as possíveis consequências de incidentes.

- Proteja o ambiente e seus dispositivos: É fundamental garantir que as medidas anteriores sejam reforçadas por controles tecnológicos e soluções de segurança. Utilize um software de proteção robusto, mantido sempre atualizado e corretamente configurado, para proteger todos os dispositivos do ambiente, não apenas os móveis. Caso um acesso indevido ocorra, essas soluções podem impedir ou mitigar a execução de ações maliciosas.

IOCs e TTPs

A alta capacidade de mutação desse malware levanta questionamentos sobre a relevância de incluir essas informações no artigo. Ainda assim, a decisão por mantê-las se justifica não apenas pelo potencial de auxiliar na identificação de variantes já presentes no ambiente, mas também porque alguns indicadores de comprometimento (IoCs) são recorrentes em diferentes amostras, como o endereço 78[.]135.93.123.

IPs

74.125.202.103

142.251.183.138

173.194.193.138

173.194.206.106

178.156.177.192

191.101.131.250

195.160.221.203

104.21.64.137

173.194.194.94

191.96.224.87

191.96.225.241

191.96.78.172

191.96.78.28

191.96.79.133

191.96.79.179

191.96.79.41

192.178.209.95

200.9.155.153

74.125.132.95

78.135.93.123

79.133.57.141

arbsniper.com

Hashes – SHA256

58AC130A8EBB09E37592AC69841483EDC5695D1545B1F04F23D5B760AC17CD94

0A542751724A432A8448324613E0CE10393E41739A1800CBB7D5A2C648FCDC35

A764D73795ABE47AE640BA09999A18C47B5340E5ECC7B897AFEBF34F3F37638F

26A2268281E8043125EF72B92F8980B42912048753D56894BC378FB54C7C188A

6AE94CE710016D86ED7457236DEEF2C4C51478587F3609B6E827A348828B3931

E5A9FDFF900DD502E8F3DCE52D2D1B69AA9AFAFB5094A28F9037E8770DB0E63B

C6199E175FB988CBBEACDF0F5ACDF9ED83F5BDAAE5C95B7A6C27EE72CD11B0B1

6BBA64FA9E8A7B11CB2476CD071DE08986DB44B0783EFF211C68FA5594EF8143

5AAAF972C8BF39A98F2748E526DE3CC0370BA831997D7D9765CDABA599645C0D

5AAAF972C8BF39A98F2748E526DE3CC0370BA831997D7D9765CDABA599645C0D

DDCE0219923D152B8FACD303F058A6286CF1F6924992B9FB9F5BF4D96436CC39

D55057CD9110D12A192281356F06B94F342B9FEBB305CF0A5898A7E6AF40758F

676CB2D0A60403AFC06CEA1B572CB7261F706365FAC65621B5A4907893E7AC0D

75DD4FB011ED598374A46FC0D9C0D1D64A298341C34AFC83A56A6983CFD27764

702261BA38B57ECC3A5407FED28B2F0611A74C2EC0C116AEA4F9E6DEF0899AED

998A7ED1572AD9DC11375BC25294E1954E606B7CFF9FABC5C120713E597CD274

244D81FD9908CD17815501D4EDADEB1BAF1C421AA25D8BD61C7CB481C939540E

512EDE9F2FA794907999F3C26165557FDFD383B7AAD71BA022CE2C8BA6C0019D

7AC974899E8E05AAACD417577C97E382D5E8C5F7F4A85632CFFB47EC2F6AE4E0

168F50BF9A87099094EF410E3AC33E676A6A8740A5437CD09E7B63D73DF8431A

2525D1E427A9983B0B4CA0906A4B44FFB9814B23D53FD8A2E3AB6512B027C733

6101D1E1811DB052F869F7EB3402DAD28DA7E92103D4A44EE43F95846A075012

1A60CB5F7E2FB7C09FC3DC8459108B26AC98EE73131F37A28CFDAD5FC75B7A7D

97A0497DE585D3BE6EC75064AB3BD0979CD85561193C1F0669CCF4DB31330687

02A52C4CC11748D44C9B49D508EE4E46425661981FA1406F30EC0830CB69DDC5

6F9832EBB4C3054BEE4A6CE5CCB69C00E2020053E1308353343097E6A4041109

F76B13040C634F82A8332FF9443D84C89A5BCED51AE9ADAD7FD15C05FADB4324

C99139B0053C4C698EA0246D26D747F2A984C7ABA4613DA818ECD9F97899EF3A

8F09274E808E0063D51F34CAC82A5770B3DF30C792E426DA2F6A80657F27AFFC

140A7F995B0336942691A2E93E2017FD575267C017C7D0728D69169306F91963

A1E457C52EAB430C20D48F2AC476E080386313F16EFB135A0471902CF68CE475

5A4E86BBCF0EBC455D2995DB225D9AD682E9B37B6BAD472A604A462099D988BD

A892F1EF2E530D67BF948A48C734DA3F27718EB8B883CA0B686DDB0A81071731

AA56F350882CE63429C6626567487B041F06168BB60F4FC371A262EABADFA660

752C1CFE783ED343E470AB95A4843A23872CDC98B7D3ED5633DD6C881C071A14

0628AD6D1FD836B13B22E75FA169502D8CE78B7AD20F0261EB5151DA98437BCA

6844CE1539014571360495C6FB50965E813C2721663BDD40D577D9E5163773C6

Táticas, Técnicas e Procedimentos (TTPs)

Payload final

Command and Control

Application Layer Protocol - T1071

Encrypted Channel - T1573

Defense Evasion

Obfuscated Files or Information - T1406

Masquerading - T1036

Process Injection - T1055

Discovery

Location Tracking - T1430

Collection

Location Tracking - T1430

Privilege Escalation

Process Injection - T1055

BTMOB RAT MAKER

Execution

Scripting - T1064

Native API - T1106

Shared Modules - T1129

Windows Management Instrumentation - T1047

Persistence

Create or Modify System Process - T1543

Modify Registry - T1112

Boot or Logon Autostart Execution - T1547

Privilege Escalation

Process Injection - T1055

Create or Modify System Process - T1543

Access Token Manipulation - T1134

Boot or Logon Autostart Execution - T1547

Defense Evasion

Process Injection - T1055

Scripting - T1064

Indicator Removal - T1070

Indirect Command Execution - T1202

Virtualization/Sandbox Evasion - T1497

Impair Defenses - T1562

Hide Artifacts - T1564

Obfuscated Files or Information - T1027

Masquerading - T1036

Modify Registry - T1112

Deobfuscate/Decode Files or Information - T1140

Masquerading - T1036

Reflective Code Loading - T1620

Software Packing - T1045

Disabling Security Tools - T1089

Access Token Manipulation - T1134

Credential Access

Steal Web Session Cookie - T1539

Discovery

Process Discovery - T1057

System Information Discovery - T1082

Virtualization/Sandbox Evasion - T1497

Software Discovery - T1518

Query Registry - T1012

File and Directory Discovery - T1083

System Location Discovery - T1614

Application Window Discovery - T1010

Collection

Archive Collected Data - T1560

Clipboard Data - T1115

Command and Control

Application Layer Protocol - T1071

Impact

System Shutdown/Reboot - T1529