Quelle serait l'une des façons les plus simples d'escroquer quelqu'un pour lui soutirer de l'argent – de manière anonyme, bien sûr ?

S'agirait-il de voler les données de sa carte de crédit, par exemple à l’aide d'un dispositif de skimming numérique (technique de fraude pour voler des données bancaires) ou après avoir piraté une base de données contenant des informations personnelles sensibles ? Bien qu'efficaces, ces méthodes peuvent nécessiter beaucoup de ressources et exiger certaines compétences techniques.

Et pourquoi ne pas voler les informations de paiement via de faux sites web ? Cela pourrait en effet faire l'affaire, mais l'usurpation de sites web légitimes (et d'adresses e-mail pour « faire passer le message ») n'est peut-être pas à la portée de tout le monde non plus. Il y a également de fortes chances que de telles manœuvres soient repérées à temps par les plus avertis d'entre nous en matière de sécurité ou déjouées par des contrôles de sécurité.

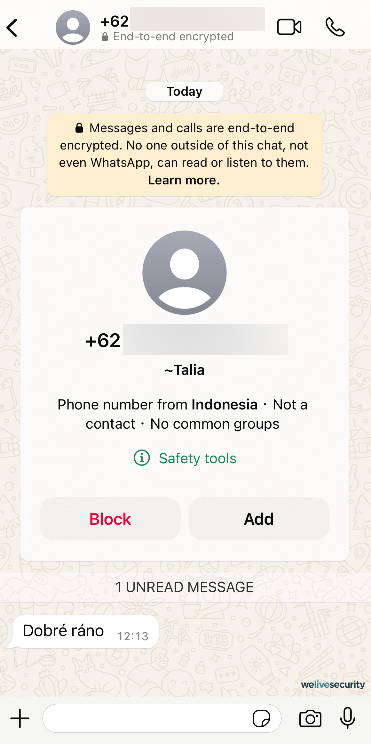

Au lieu de cela, les cybercriminels se tournent vers des opérations hautement évolutives qui s'appuient sur des tactiques sophistiquées d'ingénierie sociale et dont le coût de mise en œuvre est faible. Grâce au phishing vocal (également appelé « vishing ») et aux escroqueries par SMS (smishing), ces opérations ont donné naissance à une industrie de centres d'appels frauduleux pesant plusieurs milliards de dollars.

Pour commencer, ces manœuvres ne nécessitent pas forcément de compétences spécialisées ou techniques particulières. De plus, une seule personne (souvent victime de trafic d’êtres humains) peut, à elle seule, piéger simultanément plusieurs victimes non averties dans divers types d'escroqueries. Il s'agit souvent d'arnaques de type « pig butchering », d'arnaques liées aux cryptomonnaies, d'arnaques sentimentales et de fraudes au support technique, chacune d'entre elles tissant un récit convaincant et exploitant certains aspects de nos sentiments humains.

Allô ? Est-ce que ça marche ?

Imaginez que vous receviez un appel de votre banque vous informant que votre compte a été piraté et que, pour protéger votre argent, vous devez lui communiquer vos données confidentielles. L'urgence dans la voix de l'« employé » de la banque pourrait bien suffire à vous inciter à partager vos informations sensibles. Le problème, c'est que cette personne n'appartient peut-être pas à votre banque – ou qu'elle n'existe peut-être même pas. Il pourrait s'agir d'une voix synthétique, mais qui sonne tout à fait naturelle.

Ce n'est pas du tout rare et les exemples édifiants de ces dernières années abondent. En France, l’escroquerie au faux conseiller bancaire connait un essor retentissant et particulièrement inquiétant : selon le dernier rapport de Cybermalveillance.gouv.fr, la fraude au faux conseiller bancaire poursuit une forte progression de + de 159%.

L'IA, catalyseur d’escroquerie

Grâce aux capacités modernes de clonage vocal et de traduction offertes par l'IA, le vishing et le smishing sont devenus plus faciles que jamais. En effet, Jake Moore, conseiller mondial en cybersécurité chez ESET, a démontré à quel point il est facile pour n'importe qui de créer une version deepfake (contenu vidéo, audio ou image falsifié grâce à l’intelligence artificielle, qui imite de façon réaliste une personne réelle) y compris d'une personne que vous connaissez bien. Voir et entendre ne suffisent plus pour croire.

L'IA abaisse les barrières à l'entrée pour les nouveaux cybercriminels, en leur offrant un outil polyvalent permettant de collecter des données, d'automatiser des tâches fastidieuses et d'étendre leur champ d'action à l'échelle mondiale. Par conséquent, les tentatives d'hameçonnage utilisant des voix et des textes générés par IA risquent de se généraliser.

Comment vous appelez-vous, quel est votre numéro ?

Les internautes sont de plus en plus soucieux de la protection de leur vie privée. Environ 75 % des personnes interrogées se disaient au moins quelque peu préoccupées par la confidentialité de leurs données collectées en ligne, parmi lesquelles peuvent figurer les numéros de téléphone, car ceux-ci constituent une ressource précieuse tant pour l'identification que pour la publicité.

Mais maintenant que l'ère des Pages Jaunes est bien révolue, comment fonctionne ce lien entre les numéros de téléphone et la publicité ?

Prenons cet exemple illustratif : un fan de baseball a ajouté des billets à son panier dans une application dédiée, mais n'a pas finalisé son achat. Et pourtant, peu après avoir fermé l'application, il a reçu un appel téléphonique lui proposant une réduction sur ces billets. Naturellement, il était perplexe, car il ne se souvenait pas avoir fourni son numéro de téléphone à l'application. Alors comment ont-ils obtenu son numéro ?

La réponse est simple : grâce au suivi. Certains trackers peuvent collecter des informations spécifiques à partir d'une page web. Ainsi, après avoir saisi votre numéro de téléphone dans un formulaire, un tracker pourrait le détecter et le stocker afin de créer ce que l'on appelle souvent du contenu et une expérience personnalisés. Il existe tout un modèle économique connu sous le nom de « courtage de données », et la mauvaise nouvelle, c'est qu'il n'est pas nécessaire qu'une violation de données se produise pour que celles-ci deviennent publiques.

Suivi, courtiers en données et fuites

Les courtiers en données collectent vos informations personnelles à partir de sources accessibles au public (permis ou inscriptions auprès des administrations), de sources commerciales (partenaires commerciaux tels que les émetteurs de cartes de crédit ou les magasins) ainsi qu’en suivant vos activités en ligne (activité sur les réseaux sociaux, clics sur des publicités, etc.), avant de revendre ces informations à des tiers.

Mais vous vous demandez peut-être : comment les escrocs parviennent-ils à obtenir les numéros de téléphone d’autres personnes ?

Bien entendu, plus vous partagez vos informations personnelles avec des entreprises, des sites et des applications, plus votre « profil marketing » personnel est détaillé. Cela augmente également votre exposition aux fuites de données, car les courtiers en données peuvent eux-mêmes être victimes d'incidents de sécurité. Un courtier en données pourrait également vendre vos informations à des tiers, y compris éventuellement à des personnes mal intentionnées.

Mais les courtiers en données, ou les violations de données les concernant, ne sont pas la seule source de numéros de téléphone pour les escrocs. Voici d'autres moyens par lesquels les criminels peuvent mettre la main sur votre numéro de téléphone :

-

Sources publiques : les réseaux sociaux ou les sites d'offres d'emploi en ligne peuvent afficher votre numéro de téléphone afin de faciliter la prise de contact. Si vos paramètres de confidentialité ne sont pas correctement configurés ou si vous n'avez pas conscience des conséquences liées à la divulgation de votre numéro de téléphone sur votre profil de réseau social, celui-ci pourrait être accessible à n'importe qui, y compris à un robot d'indexation basé sur l'IA.

-

Comptes piratés : divers services en ligne exigent votre numéro de téléphone, que ce soit pour confirmer votre identité, passer une commande ou servir de facteur d'authentification. Lorsque vos comptes sont piratés par force brute en raison de mots de passe faibles ou qu'un de vos fournisseurs en ligne subit une fuite de données, votre numéro peut également être facilement divulgué.

-

Systèmes d'appel automatisés : ces systèmes appellent des numéros au hasard, et dès que vous répondez à l'appel, vous risquez d'être la cible d'une arnaque. Parfois, ces systèmes appellent simplement pour vérifier que le numéro est bien en service afin de l'ajouter à une liste de cibles.

-

Courrier : Vérifiez vos envois récents : votre adresse est généralement visible sur l'enveloppe ou le colis, mais dans certains cas, votre adresse e-mail ou votre numéro de téléphone peuvent également y être imprimés. Que se passerait-il si quelqu'un volait l'un de vos envois ou fouillait dans votre bac de recyclage ? Étant donné que les fuites de données contiennent généralement les mêmes informations, cela peut être très dangereux et constituer un motif d'exploitation ultérieure.

Comment protéger votre numéro de téléphone des fraudes ?

Alors, comment pouvez-vous vous protéger, vous et votre numéro de téléphone ? Voici quelques conseils :

-

Méfiez-vous du phishing. Ne répondez jamais aux messages ou appels non sollicités provenant de numéros étrangers, ne cliquez pas sur des liens aléatoires dans vos e-mails ou messages, et n’oubliez pas de garder votre sang-froid et de réfléchir avant de réagir à une situation qui semble urgente, car c’est ainsi qu’ils vous piègent.

-

Renseignez-vous auprès de votre opérateur sur ses mesures de sécurité pour les cartes SIM. Il propose peut-être une option de verrouillage de la carte pour se protéger contre le SIM swapping, par exemple, ou des niveaux de sécurité supplémentaires pour les comptes afin d'empêcher les escroqueries telles que le renvoi d'appel.

-

Protégez vos comptes grâce à l'authentification à deux facteurs, idéalement en utilisant des clés de sécurité dédiées, des applications ou la biométrie plutôt que la vérification par SMS. Cette dernière peut être interceptée assez facilement par des personnes malveillantes. Faites de même pour les comptes auprès de votre opérateur.

-

Réfléchissez à deux fois avant de fournir votre numéro de téléphone à un site web. Bien qu'il puisse être utile de l'avoir comme option de récupération supplémentaire pour vos différentes applications, d'autres méthodes, telles que des adresses e-mail secondaires ou des authentificateurs, pourraient offrir une alternative plus sûre.

-

Pour vos achats en ligne, envisagez d'utiliser une carte SIM prépayée ou un service VoIP plutôt que votre numéro de téléphone habituel.

-

Utilisez une solution de sécurité mobile avec filtrage des appels, assurez-vous que les cookies tiers sont bloqués dans votre navigateur web, et explorez d'autres outils et technologies visant à renforcer la confidentialité.

Dans un monde qui s'appuie toujours plus sur la conservation des données en ligne, il y a peu de chances que votre numéro ne soit pas conservé quelque part par un tiers. Par ailleurs, les fuites de données sont nombreuses et comme le montre l’incident de l’opérateur Free, se fier complètement à la sécurité d’un opérateur mobile n’est pas forcément possible. Cela ne signifie pas pour autant que vous devriez vivre dans un état de paranoïa permanente.

En revanche, cela souligne l'importance d'adopter de bonnes pratiques de cybersécurité et d'être vigilant quant à vos données en ligne. La vigilance reste essentielle, surtout au regard de ces nouvelles et obscures escroqueries alimentées par l'IA.