Quelles sont les données que recherchent les voleurs d’information ?

L'origine des infostealers remonte au tristement célèbre banking trojan ZeuS, dont la divulgation du code source en 2011 a déclenché une prolifération massive de variants. Ces malwares ciblent désormais toutes les plateformes : Windows, macOS, iOS et Android.

Les infostealers visent principalement les identifiants de connexion et cookies de session, permettant de contourner l'authentification multi-facteurs (MFA). Selon une étude récente, 75% des 3,2 milliards d'identifiants compromis proviennent de ces malwares. D'autres données personnelles et financières qui pourraient être à risque comprennent :

- Informations bancaires et portefeuilles crypto (clés privées)

- Données d'assurance et numéros de sécurité sociale

- Historique de navigation et mots de passe enregistrés

- Informations système sur votre ordinateur ou téléphones

- Données personnelles identifiables (noms, téléphones, adresses)

Mécanismes opérationnels des voleurs d’informations

Ces malwares opèrent en mode furtif pour extraire rapidement les données sensibles vers des serveurs de commande et contrôle (C&C). Ils exploitent navigateurs, clients mail, wallets crypto et système d'exploitation. D’autres techniques comprennent :

- La capture de vos données lors de la saisie, avant chiffrement

- L'enregistrement de frappe des frappes de clavier

- Prise automatique des captures d'écran de votre écran d'accueil

- Vol d'informations dans le presse-papiers de votre appareil

Les données exfiltrées sont agrégées en "logs" et commercialisées sur les marchés clandestins pour alimenter diverses fraudes : détournement de comptes, usurpation d'identité, fraude médicale, déclarations fiscales frauduleuses, ou vidage de comptes financiers.

Les vecteurs d’infection

La première étape pour se protéger des voleurs d'informations est de comprendre comment ils se propagent. Il existe différents vecteurs d'attaque, mais les plus courants sont les suivants :

- E-mails/SMS d'hameçonnage : Technique d'ingénierie sociale exploitant l'usurpation d'identité d'entités légitimes avec domaines falsifiés et logos officiels.

- Sites Web malveillants : ils peuvent être utilisés dans le cadre d'une campagne d’hameçonnage ou en tant qu’ « actif » autonome. Vous pouvez être encouragé à télécharger/cliquer sur un lien, ou le site peut déclencher un « téléchargement intempestif » simplement en le visitant. Ces sites utilisent parfois le SEO black hat pour optimiser leur référencement et déclencher des drive-by downloads.

- Sites Web compromis : Les pirates compromettent les sites Web légitimes que vous pourriez visiter, en exploitant éventuellement une vulnérabilité du navigateur ou en insérant une publicité malveillante. Les deux techniques peuvent déclencher l'installation d'un voleur d'informations.

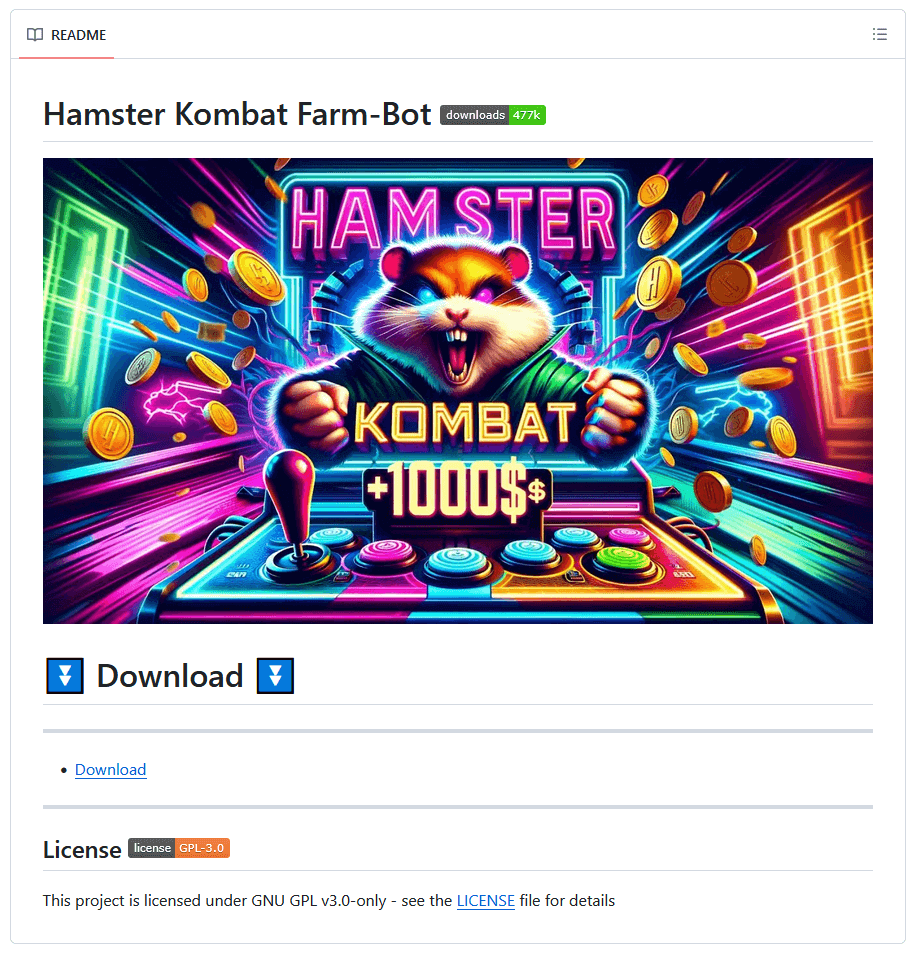

- Applications malveillantes : Ces logiciels d'apparence légitime, sont particulièrement risqués sur mobile. Attention notamment aux versions piratées de jeux et logiciels populaires.

- Arnaque via réseaux sociaux : Les escros exploitent des réseaux sociaux à partir de comptes légitimes détournés ou fausses célébrités proposant des offres frauduleuses.

- Mods/triches de jeu : Les modifications non officielles de jeux vidéo constituent un vecteur privilégié. ESET a identifié plusieurs dépôts GitHub proposant des bots Hamster Kombat infectés par Lumma Stealer.

Face aux voleurs d’informations, quelle est la stratégie à adopter ?

Étant donné que le logiciel malveillant peut se propager de plusieurs manières, voici plusieurs mesures préventives à adopter :

- Installez et maintenez à jour un logiciel de sécurité sur tous vos appareils.

- Soyez vigilant face à l'hameçonnage. Ne cliquez jamais sur des liens dans des messages non sollicités. Vérifiez systématiquement l'authenticité des expéditeurs.

- Privilégiez exclusivement les stores officiels pour vos téléchargements.

- Gardez toujours le système d'exploitation et les applications à jour.

- Soyez prudent sur les réseaux sociaux et rappelez-vous que si une offre semble trop belle pour être vraie, c'est généralement le cas. Et n'oubliez pas que les comptes d'amis et de célébrités peuvent également être détournés pour promouvoir des escroqueries.

- Renforcez la sécurité lors de la connexion en utilisant des mots de passe forts et uniques pour chaque compte, stockés dans un gestionnaire de mots de passe. Activez systématiquement la MFA sur tous vos comptes

L'astuce consiste à superposer ces mesures, réduisant ainsi les possibilités d'attaque ouvertes aux acteurs de la menace. Mais n'oubliez pas non plus qu'ils continueront d'essayer de développer de nouvelles solutions de contournement, la vigilance est donc de mise.