Contrairement aux idées reçues, une grande partie du dark web n'est pas le repaire de criminalité numérique que certains observateurs décrivent. En réalité, il existe de nombreux sites et forums légitimes qui proposent des contenus et des services renforçant la confidentialité afin d'aider les individus à échapper à la censure et à l'oppression. Cependant, cet espace attire également les cybercriminels, qui peuvent visiter ses forums, ses places de marché et d'autres sites sans craindre d'être suivis et démasqués.

Beaucoup de ces espaces existent pour faciliter le commerce d'informations personnelles et financières volées. Souvent, les données personnelles sont achetées et vendues parmi d'autres articles divers et variés tels que des stupéfiants, des outils de piratage ou encore des exploits (un exploit est un code ou une technique qui exploite la vulnérabilité d’un système). Alors que faire si vous découvrez que vos données sont en vente sur l'un de ces sites criminels?

Comment mes données se sont-elles retrouvées là ?

Il existe plusieurs façons dont les informations personnelles identifiables (PII), les identifiants et les données financières peuvent se retrouver entre les mains de cybercriminels :

- Les violations de données impliquent le vol à grande échelle d'informations sur les clients/employés, qui sont ensuite généralement mises en vente sur le dark web. La France est d’ailleurs touchée en cascade depuis plusieurs mois et se distingue particulièrement sur le sujet, apparaissant comme le pays européen le plus impacté par ces incidents. 80 millions d’adresses postales françaises ont été rendues publiques sur le dark web en 2025. Un constat qui n’étonne pas : de nos jours, nous traitons tous avec de nombreuses organisations en ligne, ce qui augmente constamment le risque d'être victime d'une violation. La plupart d'entre nous ont déjà reçu au moins un e-mail de notification au cours de leur vie. Ce risque augmente également en raison de la prolifération des attaques par ransomware à double extorsion, dans lesquelles des données sont volées afin d'extorquer de l'argent à l'organisation victime.

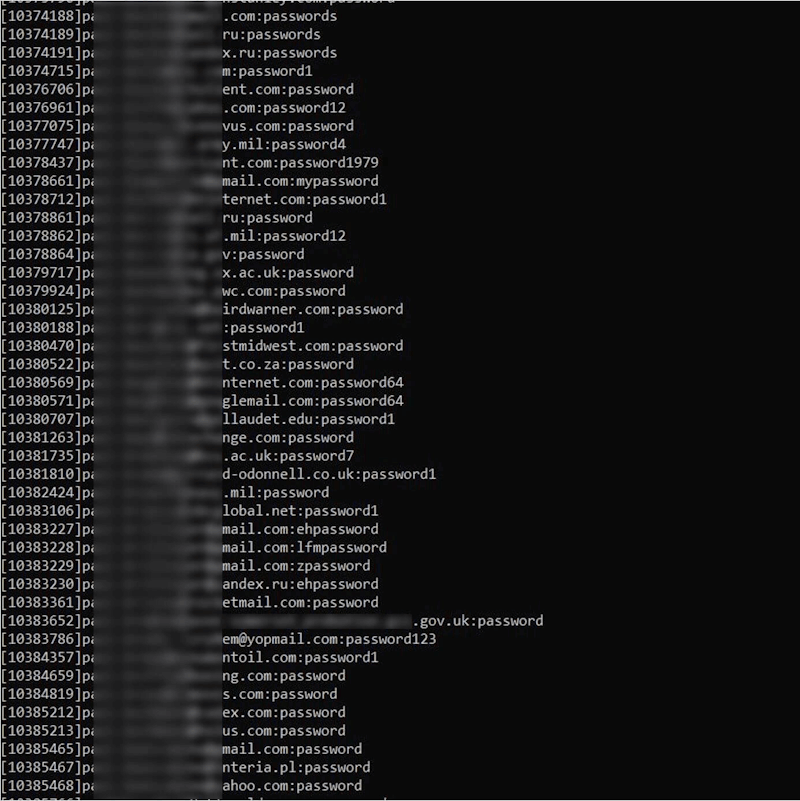

- Les logiciels malveillants Infostealer (= voleurs d’informations) font exactement ce que leur nom suggère. Ils sont devenus incroyablement populaires grâce à des kits « as-a-service » (prêts à l’emploi) tels que RedLine et Lumma Stealer. Ces logiciels malveillants peuvent être dissimulés dans des applications mobiles d'apparence légitime, sur des pages web, dans des publicités malveillantes et dans des liens/pièces jointes de phishing, entre autres. Les données qu'ils collectent sont ensuite rassemblées par des acteurs malveillants et vendues sur le dark web. Souvent, les identifiants et les cookies de session sont volés, ce qui permet aux pirates de contourner plus facilement même l'authentification multifactorielle (MFA).

- Le phishing a toujours été un moyen populaire de voler des informations à une victime. Mais l'avènement des outils d'IA générative (GenAI) a permis aux acteurs malveillants de multiplier plus facilement leurs attaques, tout en les personnalisant et en les rédigeant dans une langue locale irréprochable afin d'augmenter leurs chances de réussite. Si vous cliquez sans le savoir et saisissez vos informations sur un site de hameçonnage, celles-ci pourraient finir par être vendues sur le dark web.

- Les fuites accidentelles sont également fréquentes sur Internet, souvent en raison d'une mauvaise configuration des systèmes cloud. C’est le cas lorsqu'aucun mot de passe n’est exigé pour accéder aux bases de données en ligne. Cela peut exposer les données à des personnes qui savent exactement où chercher (ou qui recherchent des instances mal configurées). Si ces bases de données restent ouvertes suffisamment longtemps, elles peuvent être volées et vendues sur le dark web. Les cybercriminels peuvent également supprimer la base de données d'origine afin d'extorquer leur victime, une entreprise par exemple.

- Les attaques visant la chaîne d'approvisionnement sont similaires aux violations de données classiques, mais au lieu que ce soit l'entreprise avec laquelle vous avez partagé vos données qui soit piratée, c'est un fournisseur ou un partenaire. Ces sous-traitants ont reçu l'autorisation d'accéder à ces informations et de les utiliser, mais ils ne disposent souvent pas du même niveau de sécurité et constituent une cible attrayante pour les cybercriminels, car une seule attaque peut leur permettre d'accéder aux données de plusieurs entreprises clientes. Parfois, ces fournisseurs sont des prestataires numériques, comme Progress Software. Lorsqu'une vulnérabilité zero-day de son célèbre logiciel de transfert de fichiers MOVEit a été exploitée en 2023, des milliers d'organisations et plus de 90 millions de clients en aval ont été compromis. Les courtiers en données constituent un autre maillon faible potentiel. Ils collectent des informations de manière légale via le web scraping et le tracking, mais ne les protègent pas toujours correctement.

Que veulent ces criminels ?

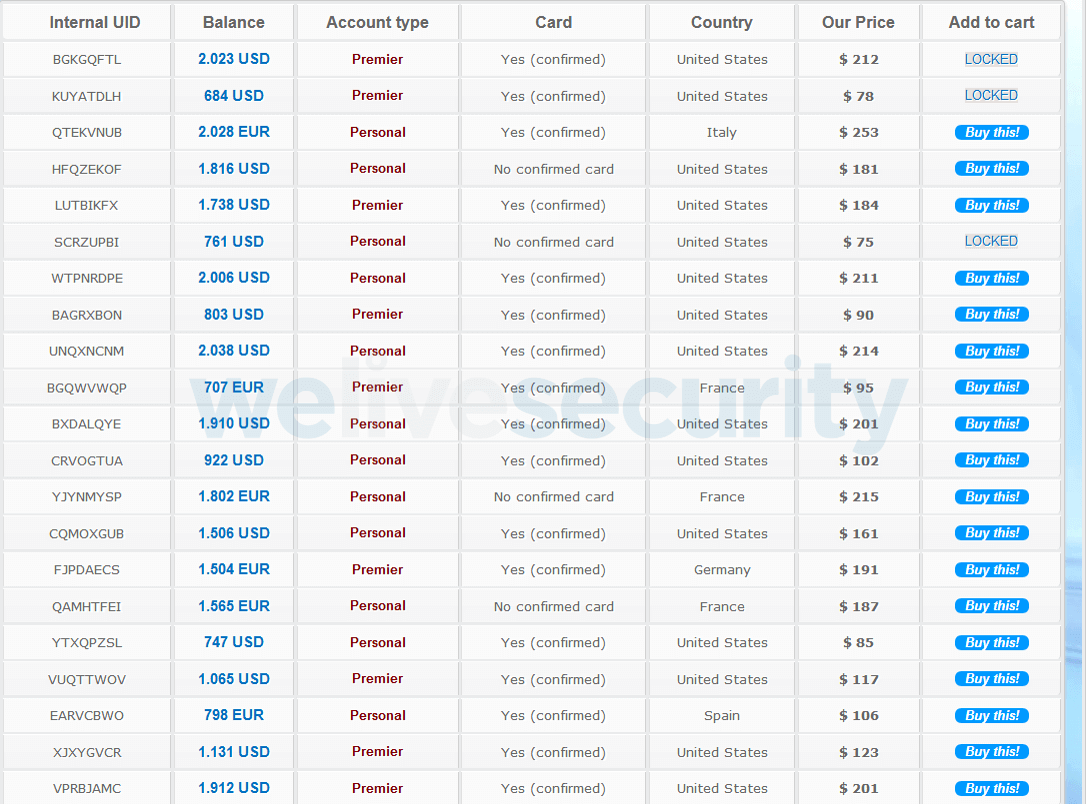

Ce que les cybercriminels veulent vraiment, ce sont vos informations financières (numéros de compte bancaire, détails de carte et identifiants), vos informations personnelles identifiables (PII) et vos identifiants de compte. Grâce à ces informations, ils peuvent pirater des comptes pour les vider de leurs données et de leurs fonds, et éventuellement accéder aux informations de carte stockées, ou encore utiliser vos PII dans le cadre de tentatives de phishing visant à obtenir des informations financières. Ils peuvent également utiliser ces informations personnelles identifiables à des fins d'usurpation d'identité, par exemple pour demander de nouvelles lignes de crédit, des traitements médicaux ou des prestations sociales.

Les données biométriques sont particulièrement sensibles, car elles ne peuvent pas être « réémises » ou réinitialisées comme un mot de passe. Les jetons de session/cookies sont également utiles pour les acteurs malveillants, car ils peuvent les aider à contourner l'authentification multifactorielle (MFA).

Cela pourrait avoir un impact financier important. Un rapport récent de l'ITRC affirme que 20 % des victimes de fraude aux États-Unis sur une seule année ont déclaré des pertes de plus de 100 000 dollars et plus de 10 % ont perdu au moins 1 million de dollars.

Que faire si vous trouvez vos informations sur le dark web ?

Si vous êtes alerté de l'apparition d'informations personnelles et/ou financières sur le dark web, prenez les mesures suivantes (en fonction des informations compromises) :

- Modifiez tous les mots de passe compromis et veillez à n'utiliser que des identifiants forts et uniques stockés dans un gestionnaire de mots de passe.

- Activez l'authentification multifactorielle (MFA) pour tous vos comptes et utilisez une application d'authentification ou une clé de sécurité matérielle plutôt que des SMS (qui peuvent être interceptés).

- Déconnectez-vous de tous vos appareils afin d'empêcher les pirates informatiques qui auraient pu voler vos cookies de session.

- Contactez votre banque, bloquez vos cartes et demandez leur réémission.

- Bloquez vos crédits auprès de chacune des principales agences. Cela empêchera tout fraudeur d'ouvrir une nouvelle ligne de crédit à votre nom.

- Analysez votre PC/vos appareils à la recherche de logiciels malveillants de type « infostealer ».

- Signalez la fuite auprès de Cybermalveillance.gouv.fr et du dispositif 17 cyber : vous pourrez disposer d’une assistance technique avec un gendarme selon la situation.

Mesures à long terme pour protéger vos informations personnelles

Une fois que la situation s'est calmée, vous pouvez prendre certaines mesures pour réduire le risque que des informations sensibles se retrouvent sur le dark web.

Envisagez d'utiliser des services tels que Hide My Email pour réduire la quantité d'informations personnelles stockées par les entreprises. Il est également utile de rester vigilant quant à toute activité suspecte sur vos comptes bancaires. Il est également recommandé de passer commande en tant qu'invité et de ne jamais enregistrer vos informations bancaires lorsque vous effectuez des achats sur un site tiers.

Ensuite, l'installation d'un logiciel de sécurité reconnu sur tous vos appareils et PC contribuera grandement à réduire les risques d'installation de logiciels malveillants et d'hameçonnage. Ne téléchargez que des applications provenant de boutiques officielles. Méfiez-vous des e-mails, SMS ou messages sur les réseaux sociaux non sollicités contenant des liens ou des pièces jointes.

Réduisez le volume de données accessibles aux courtiers en vous assurant que tous vos comptes sociaux sont réglés sur « privé ». Utilisez des services de communication chiffrés et des navigateurs et moteurs de recherche améliorant la confidentialité. Envisagez également d'envoyer des demandes de « droit à l'oubli » aux courtiers en données, éventuellement via des services disposant de l'expertise requise.

Enfin, certains produits et services de protection de l'identité, tels que HaveIBeenPwned, peuvent parcourir le dark web à la recherche de vos informations personnelles afin de vérifier si elles ont déjà été compromises et/ou vous alerter lorsque des informations personnelles identifiables apparaissent sur le dark web. En cas de correspondance, cela vous donnerait le temps d'annuler vos cartes, de modifier vos mots de passe et de prendre d'autres précautions.

La violation de vos informations personnelles et de vos identifiants de connexion peut être bouleversante sur le plan émotionnel, mais aussi préjudiciable sur le plan financier. Et si vous réutilisez les mêmes identifiants de connexion pour vos comptes professionnels, cela pourrait même avoir un impact négatif sur votre carrière, si cela permet à des pirates informatiques d'accéder aux ressources de votre entreprise. En fin de compte, nous devons tous être engagés afin de rendre notre vie numérique plus sécurisée.