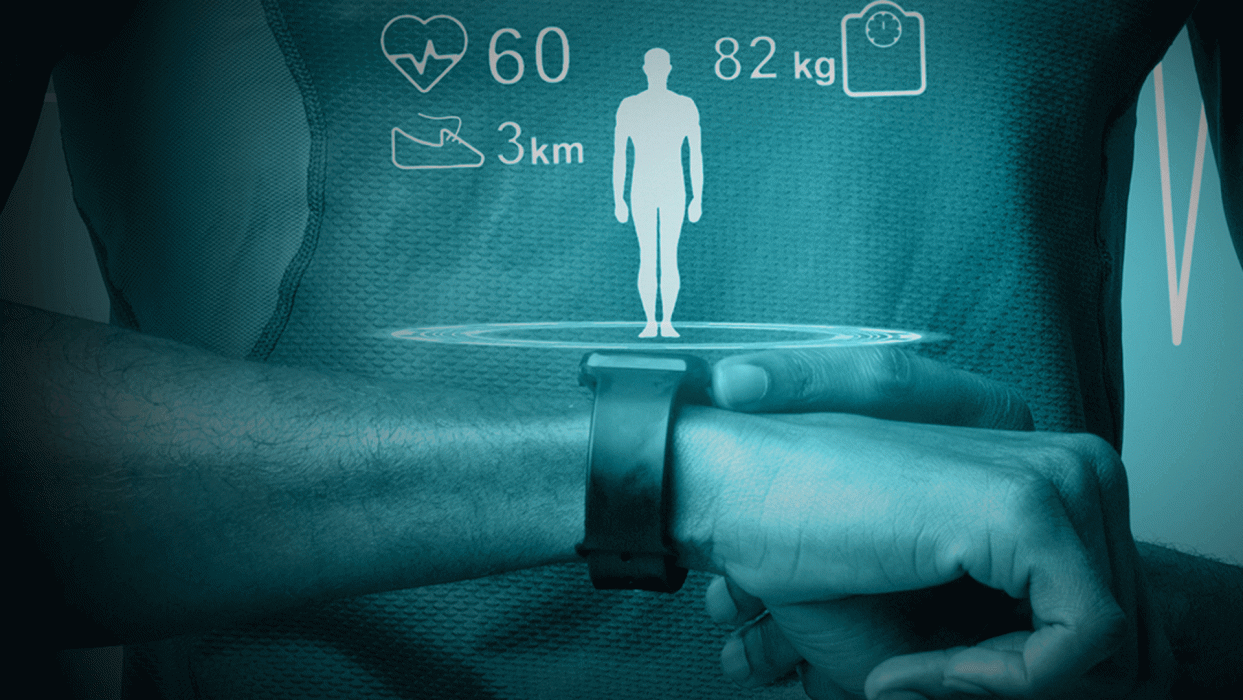

Les smartwatches, les trackers de fitness et autres accessoires électroniques wearables deviennent rapidement presque aussi familiers pour nous que nos téléphones portables et nos tablettes. Ces gadgets connectés font bien plus que donner l'heure. Ils suivent notre santé, affichent nos e-mails, contrôlent nos maisons intelligentes et peuvent même être utilisés pour payer dans les magasins. Ils sont une extension de ce que l'on appelle l'Internet des objets (IoT), qui rend notre vie à tous plus saine et plus pratique, tout en réduisant le temps passé devant un écran de smartphone, qui a atteint près de six heures pour la moitié des Américains cette année.

Il n'est donc pas surprenant que ce marché connaisse une croissance annuelle de 12,5 % au cours des prochaines années pour dépasser les 118 milliards $ US en 2028. Mais si les wearables s'immiscent plus que jamais dans notre vie quotidienne, ils collectent également davantage de données et se connectent à un nombre croissant d'autres systèmes intelligents. Il est utile de comprendre dès le départ les risques potentiels en matière de sécurité et de confidentialité.

Quels sont les principaux problèmes de sécurité et de confidentialité ?

Les acteurs malveillants disposent de plusieurs moyens pour monétiser les attaques sur les vêtements intelligents et l'écosystème connexe d'applications et de logiciels. Ils pourraient intercepter et manipuler des données et des mots de passe et déverrouiller des appareils perdus ou volés. Le partage secret de données personnelles avec des tiers peut également poser des problèmes de confidentialité. Voici un rapide tour d'horizon des problèmes potentiels :

Vol et manipulation des données

Certaines des smartwatches les plus riches en fonctionnalités offrent un accès synchronisé aux applications de votre smartphone, comme le courrier électronique et la messagerie. Cela pourrait permettre à des utilisateurs non autorisés d'intercepter des données personnelles sensibles. Mais l'endroit où la plupart de ces données sont stockées est tout aussi préoccupant. Si elles ne sont pas correctement protégées au repos, le fournisseur peut être la cible de voleurs d'informations. Il existe un marché clandestin florissant pour certains types de données personnelles et financières.

Menaces liées à la localisation

Un autre type de données clés enregistrées par la plupart des wearables concerne la localisation. Grâce à ces informations, les pirates peuvent établir un profil précis de vos déplacements tout au long de la journée. Cela pourrait leur permettre d'attaquer physiquement le porteur, ou sa voiture/son ménage aux heures où il est jugé vide.

La sécurité des enfants portant de tels dispositifs est encore plus préoccupante s'ils sont suivis par des tiers non autorisés.

Entreprises tierces

Il n'y a pas que les risques de sécurité auxquels les utilisateurs doivent être attentifs. Les données recueillies par vos appareils peuvent être extrêmement précieuses pour les annonceurs. Et le commerce de ces données est florissant sur certains marchés, même s'il devrait être étroitement réglementé dans l'UE grâce à une législation introduite en 2018. Un rapport a affirmé que les revenus tirés des données vendues par les fabricants d'appareils de santé aux compagnies d'assurance pourraient atteindre 855 millions $ US d'ici 2023.

Certains tiers pourraient même les utiliser pour créer des profils publicitaires sur les porteurs et les revendre ensuite. Si ces données sont stockées par plusieurs autres entreprises en aval, le risque de violation est plus grand.

Déverrouiller la maison intelligente

Certains wearables pourraient être utilisés pour contrôler les appareils de la maison intelligente. Ils pourraient même être configurés pour déverrouiller votre porte d'entrée. Cela présente un risque de sécurité majeur en cas de perte ou de vol des appareils et si les paramètres antivol ne sont pas activés.

Où les écosystèmes de dispositifs ne sont-ils pas à la hauteur ?

L'appareil que vous portez n'est qu'un élément du tableau. Il existe en fait de multiples éléments, du micrologiciel de l'appareil aux protocoles qu'il utilise pour la connectivité, en passant par son application et ses serveurs dorsaux. Tous sont susceptibles d'être attaqués si la sécurité et la confidentialité n'ont pas été correctement prises en compte par le fabricant. En voici quelques-uns :

Bluetooth : Le Bluetooth Low Energy est généralement utilisé pour coupler les wearables à votre smartphone. Mais de nombreuses vulnérabilités dans le protocole ont été découvertes au fil des ans. Elles pourraient permettre à des attaquants à proximité de planter des appareils, de fouiller dans les informations ou de manipuler des données.

Appareils : Souvent, le logiciel de l'appareil lui-même est vulnérable à une attaque externe en raison d'une mauvaise programmation. Même la montre la mieux conçue a finalement été construite par des humains, et peut donc contenir des erreurs de codage. Celles-ci peuvent également entraîner des fuites de données, des pertes de données, etc.

Par ailleurs, une authentification/un cryptage faibles sur les appareils peuvent les exposer à des détournements et à des écoutes. Les utilisateurs doivent également être conscients de la possibilité d’être espionnés par des gens regardant par-dessus leur épaule lorsqu'ils consultent en public des messages ou des données sensibles sur leurs "wearables".

Applications : Les applications pour smartphone liées aux wearables constituent un autre champ d'attaque. Là encore, elles peuvent être mal écrites et truffées de vulnérabilités, ce qui permet d'accéder aux données et aux appareils des utilisateurs. Un autre risque est que les applications, voire les utilisateurs eux-mêmes, ne fassent pas attention aux données. Vous pouvez également télécharger accidentellement des applications fictives conçues pour ressembler aux applications légitimes et y saisir des informations personnelles.

Back-end des serveurs : Comme nous l'avons mentionné, les systèmes basés sur le cloud des fournisseurs peuvent stocker des informations sur les appareils, notamment des données de localisation et d'autres détails. Cela représente une cible attrayante pour les attaquants à la recherche d'une grosse somme d'argent. Il n'y a pas grand-chose que vous puissiez faire à ce sujet, si ce n'est choisir un fournisseur réputé ayant de bons antécédents en matière de sécurité.

Malheureusement, bon nombre des scénarios ci-dessus sont plus que théoriques. Il y a quelques années, des chercheurs en sécurité ont découvert des vulnérabilités généralisées dans les smartwatches des enfants, qui exposaient des données de localisation et des données personnelles. Avant cela, une enquête distincte a révélé que de nombreux fabricants envoyaient des données personnelles non chiffrées d'enfants utilisant ces produits à des serveurs en Chine.

Les inquiétudes persistent à ce jour, des recherches montrant que les gadgets sont susceptibles d'être manipulés, ce qui pourrait même provoquer une détresse physique chez l'utilisateur. Selon une autre étude, les pirates pourraient modifier les mots de passe, passer des appels, envoyer des SMS et accéder aux caméras des appareils conçus pour surveiller les personnes âgées et les enfants.

Principaux conseils pour sécuriser vos appareils

Heureusement, il y a plusieurs choses que vous pouvez faire pour minimiser les risques décrits ci-dessus. Voici les principaux :

- Activez l'authentification multifactorielle

- Protégez les écrans de verrouillage par un mot de passe

- Modifiez les paramètres pour empêcher tout couplage non autorisé.

Protégez également votre smartphone en :

- Ne visitant que les magasins d'applications légitimes

- Gardant tous vos logiciels à jour

- N'effectuant jamais de jailbreak/rooting sur les appareils

- Limitant les autorisations des applications

- Installant un logiciel de sécurité réputé sur l'appareil

Protégez votre maison connectée en :

- Ne synchronisant pas les appareils portables avec votre porte d'entrée

- Gardant les appareils sur le réseau Wi-Fi invité

- Mettant à jour tous les appareils avec le dernier micrologiciel

- Veillant à ce que tous les mots de passe des appareils soient modifiés par rapport aux paramètres d'usine par défaut.

En résumé :

- Choisissez des fournisseurs de wearables de bonne réputation

- Examinez de près les paramètres de confidentialité et de sécurité pour s'assurer qu'ils sont correctement configurés.

À mesure que les produits wearables s'intègrent dans nos vies, ils deviennent une cible plus importante pour les attaquants. Faites vos recherches avant d'acheter, et fermez autant de voies d'attaque que possible une fois que vous avez démarré l'appareil.

EN TERMINANT : Appareils connectés et pratique sportive en plein air: Des compagnons à choyer

Itinéraires d’exercices de soldats partagés en ligne et confidentialité des données des applications d’entrainement