Les stalkerwares ou logiciels de harcèlement mobile, également connus sous le nom de spouseware – ce qui souligne leur place dans certaines relations de couple abusives -, sont des logiciels de surveillance installés silencieusement par un harceleur sur l'appareil d'une victime à l'insu de celle-ci. En général, le harceleur doit avoir un accès physique à l'appareil de la victime pour pouvoir télécharger le logiciel de surveillance. Pour cette raison, les harceleurs font généralement partie de la famille proche, du cercle social ou professionnel de leurs victimes.

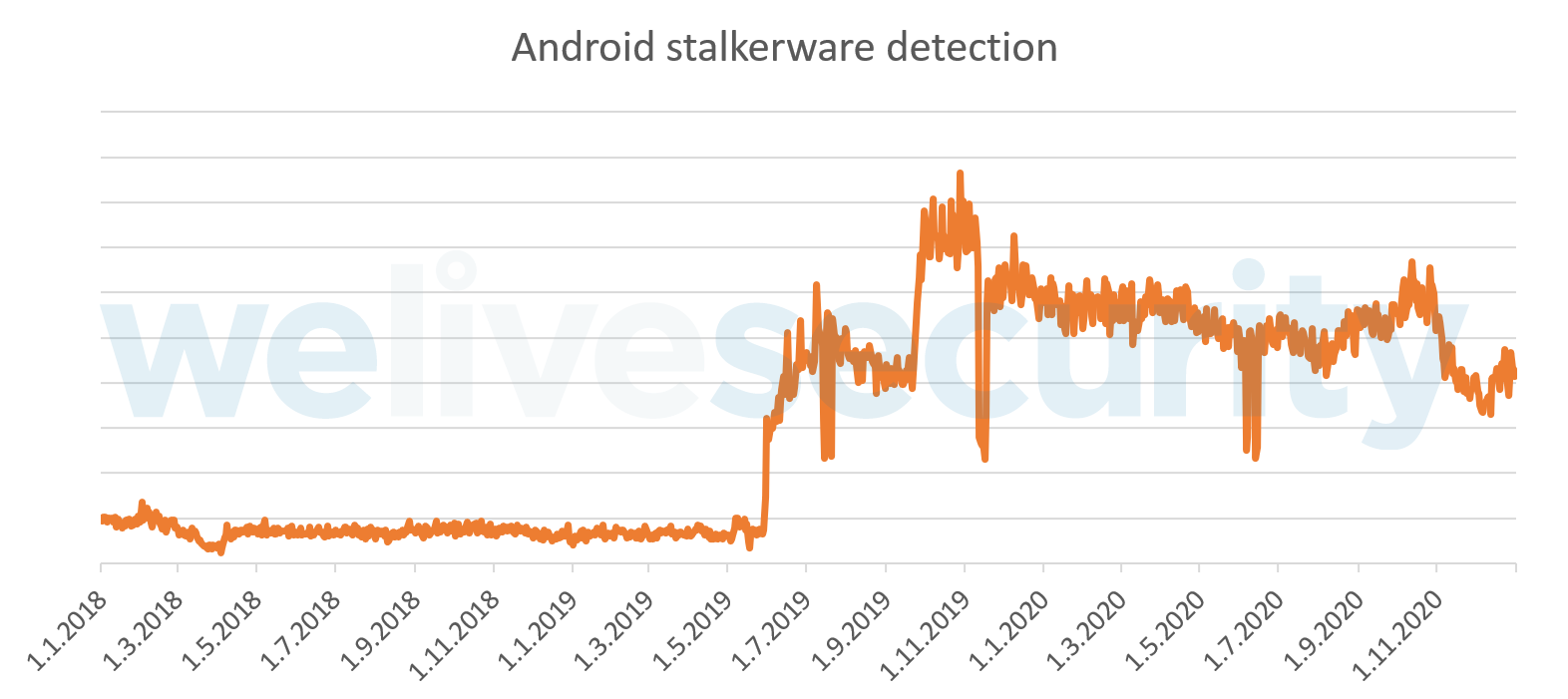

D'après notre télémétrie, les applis de stalkerware sont devenues de plus en plus populaires au cours des deux dernières années. En 2019, nous avons vu presque cinq fois plus de détections de stalkerware Android qu'en 2018, et en 2020, il y en a eu 48 % de plus qu'en 2019. Un logiciel de harcèlement mobile peut suivre la localisation GPS de l'appareil d'une victime, ses conversations, ses images, son historique de navigation et bien plus encore. Il stocke et transmet également toutes ces données, c'est pourquoi nous avons décidé d'analyser de manière forensique comment ces apps gèrent la protection des données.

Figure 1. D'après notre télémétrie de détection, l'utilisation des logiciels de harcèlement Android est en augmentation.

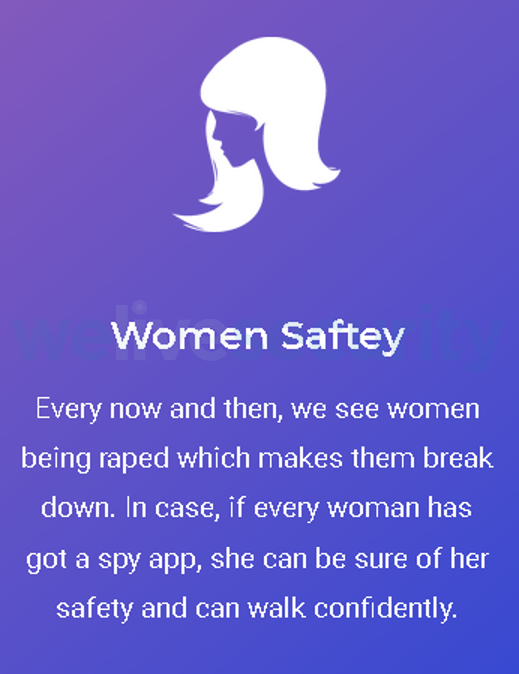

Pour les fournisseurs de logiciels de harcèlement mobile, afin de rester sous le radar et d'éviter d'être signalés comme des logiciels de harcèlement, leurs applications sont souvent présentées comme offrant une protection aux enfants, aux employés ou aux femmes, mais le mot "espion" est utilisé à de nombreuses reprises sur leurs sites Web. La recherche de ces outils en ligne n'est pas difficile du tout. Il n'est pas nécessaire de parcourir des sites Web clandestins. La capture d'écran ci-dessous montre un des exemples les plus répugnants de l'affirmation selon laquelle ces applications surveillent les femmes pour leur sécurité.

Figure 2. Une application de harcèlement prétend surveiller les femmes, prétendument pour leur sécurité.

Plus de 150 problèmes de sécurité au sein de 58 applications de harcèlement Android

À tout le moins, les applications de harcèlement encouragent un comportement clairement douteux sur le plan éthique, ce qui amène la plupart des solutions de sécurité mobile à les signaler comme indésirables ou nuisibles. Cependant, étant donné que ces applications accèdent, recueillent, stockent et transmettent plus d'informations que n'importe quelle autre application installée par leurs victimes, nous nous sommes intéressés à la manière dont ces applications protégeaient cette quantité de données particulièrement sensibles.

Nous avons donc analysé manuellement 86 applications de harcèlement pour la plate-forme Android, fournies par 86 fournisseurs différents. Dans cette analyse, nous définissons une personne qui installe et surveille ou contrôle à distance un stalkerware comme étant un harceleur. Une victime est une personne ciblée qu'un harceleur espionne par le biais d'un logiciel de harcèlement. Enfin, un attaquant est un tiers dont le harceleur et la victime ne sont généralement pas conscients. Un attaquant peut mener des actions telles que l'exploitation de problèmes de sécurité ou de failles de confidentialité dans le stalkerware ou dans ses services de surveillance associés.

Cette analyse a permis d'identifier de nombreux problèmes graves de sécurité et de confidentialité qui pourraient amener un attaquant à prendre le contrôle de l'appareil d'une victime, à prendre le contrôle du compte d'un harceleur, à intercepter les données de la victime, à piéger la victime en téléchargeant des preuves fabriquées ou à exécuter du code à distance sur le smartphone de la victime. Sur 58 de ces applications Android, nous avons découvert un total de 158 problèmes de sécurité et de confidentialité qui peuvent avoir un impact sérieux sur une victime ; en effet, même le harceleur ou le vendeur de l'application peuvent courir un certain risque.

Conformément à notre politique de divulgation coordonnée de 90 jours, nous avons signalé ces problèmes à plusieurs reprises aux fournisseurs concernés. Malheureusement, à ce jour, seuls six des fournisseurs contactés ont corrigé les problèmes que nous avons signalés dans leurs applications. Quarante-quatre fournisseurs n'ont pas répondu et sept ont promis de corriger leurs problèmes dans une prochaine mise à jour, mais n'ont toujours pas publié de mises à jour corrigées à ce jour. Un fournisseur a décidé de ne pas corriger les problèmes signalés.

Les problèmes de sécurité et de confidentialité découverts

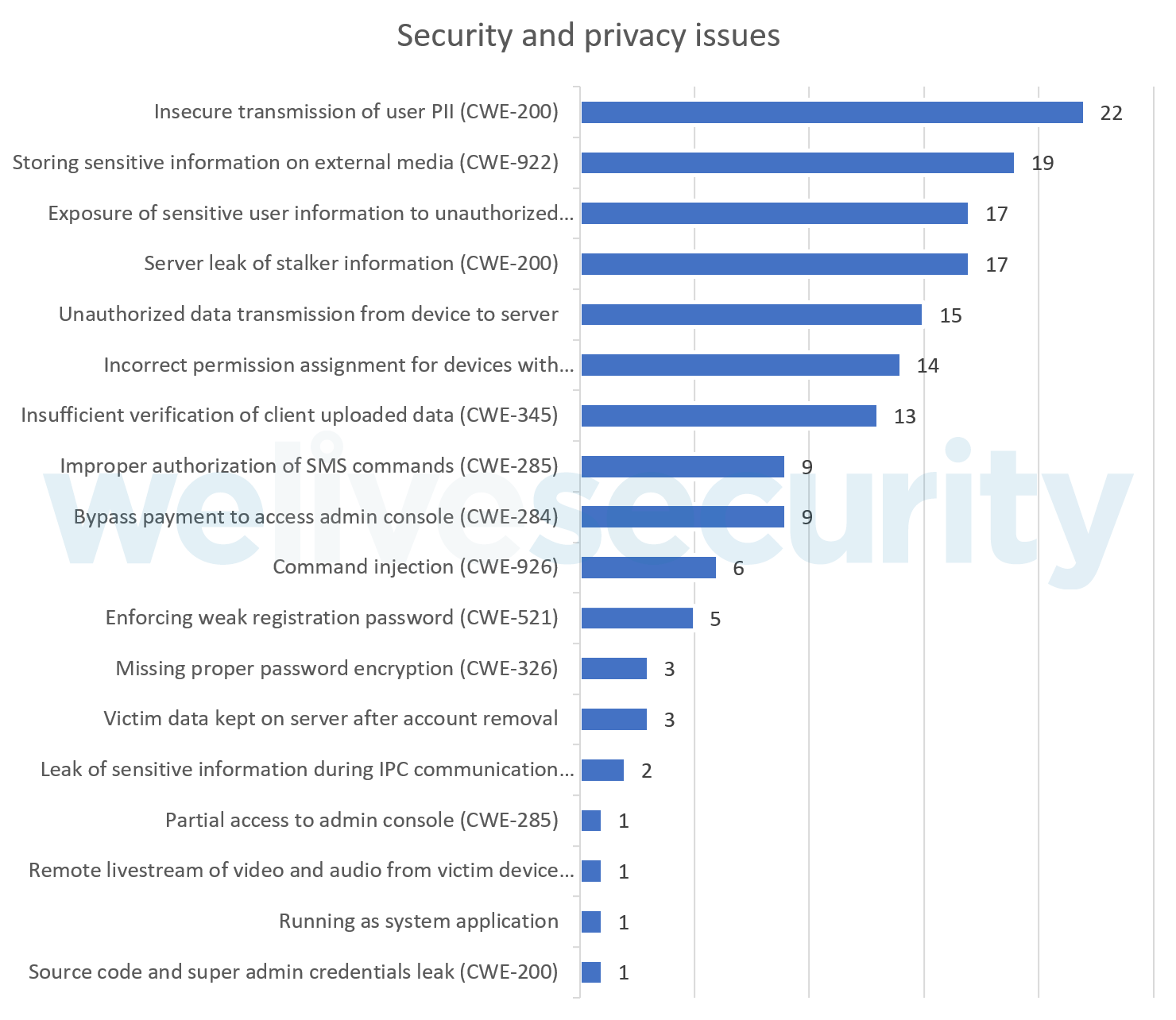

Les 158 problèmes de sécurité et de confidentialité dans 58 applications de stalkerware sont classés en fonction de la prévalence des occurrences trouvées dans les stalkerwares analysés.

Figure 3. Répartition des problèmes de sécurité et de confidentialité découverts dans cette recherche

En conclusion

Cette étude devrait servir d'avertissement aux futurs clients potentiels des logiciels de harcèlement pour qu'ils reconsidèrent l'utilisation de ces logiciels contre leurs conjoints et leurs proches, car non seulement c'est contraire à l'éthique, mais cela peut également entraîner la révélation d'informations privées et intimes de leurs conjoints et les exposer à des cyberattaques et à la fraude. Comme il peut y avoir une relation étroite entre le harceleur et la victime, les informations privées du harceleur peuvent également être exposées. Au cours de nos recherches, nous avons constaté que certains logiciels de harcèlement conservent des informations sur les harceleurs qui utilisent l'application et rassemblent les données de leurs victimes sur un serveur, même après que les harceleurs ont demandé la suppression de ces données.

Ceci n'est qu'un aperçu de ce que nous avons découvert au cours de nos recherches. Nous vous invitons donc à lire l'article dans son intégralité.