Lorsqu'un rançongiciel s'attaque à un établissement de santé, il peut avoir un effet dévastateur. C'est ce que l'on a pu constater en 2017, lorsque WannaCryptor.D (alias WannaCry) a frappé plusieurs sites du Service national de santé du Royaume-Uni, limitant leur capacité à fournir des services et entraînant l'annulation de près de 20 000 rendez-vous.

Le bon, la brute et les truands

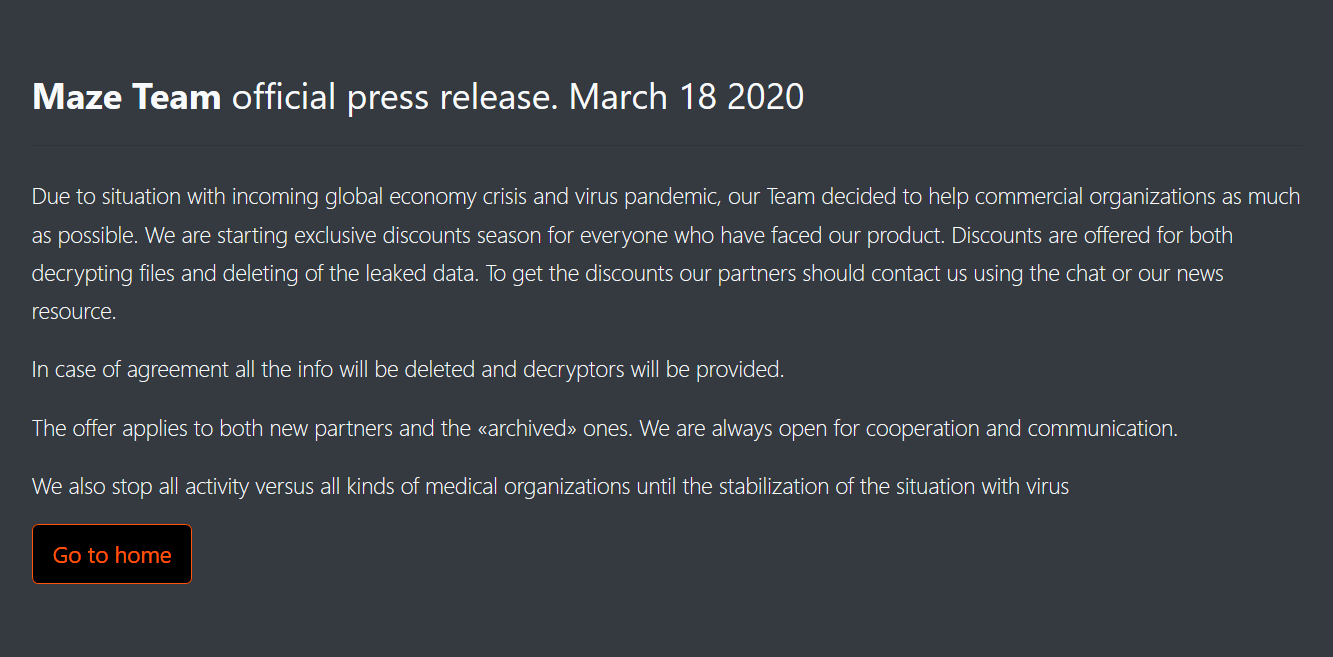

Un groupe de cybercriminels reconnus pour ses attaques de rançongiciels promet de mettre un frein à ses campagnes et d'épargner les organismes de santé pendant la crise COVID-19. Il n'y a pas lieu de se réjouir.

Communiqué de presse de l'équipe Maze - chapeau au chercheur en logiciel malveillant qui utilise l'identifiant Twitter CryptoInsane

Le groupe est responsable de plusieurs attaques récentes, notamment contre la ville de Pensacola et l'entreprise de fabrication Southwire. Dans les deux cas, les victimes ont refusé de payer et les opérateurs du labyrinthe ont divulgué des données qui avaient été volées.

On attribue également à Maze Team la publication de données médicales provenant d'un certain nombre d'organisations de soins de santé qui ont refusé de payer, la plus grande organisation étant les Medical Diagnostics Laboratories (MD Lab) du New Jersey. Environ 9,5 Go des données de MD Lab ont été publiées par les opérateurs du labyrinthe dans le but de forcer les négociations pour le paiement.

Selon un article publié sur CyberScoop, le FBI a émis une alerte flash en décembre 2019 sur les dangers des logiciels de rançon de Maze. L'alerte détaille la manière dont les acteurs de la menace derrière Maze utilisent plusieurs méthodes différentes pour pénétrer un réseau, y compris des sites de fausses devises cryptographiques et des campagnes de spam pour se faire passer pour des agences gouvernementales et des fournisseurs de sécurité.

On parle ici de cybercriminels ayant un passé de perturbation et de destruction. Quelle délicate attention de leur part, en cette période de crise, de cesser d'attaquer les organisations médicales? Je devrais les inviter à prendre le thé pour les remercier.

Pardonnez-moi; c’est mon sarcasme britannique qui s’exprime ici!

Toute attaque contre un établissement de santé, à quelque moment que ce soit, peut être responsable d'une dégradation des soins aux patients, dont les conséquences pourraient être fatales. Le fait d'offrir des « rabais » et d’affirmer vouloir de mettre fin aux attaques dans la situation actuelle ne doit pas faire oublier qu'il s'agit de cybercriminels qui ont la réputation et l'habitude d'attaquer les systèmes de santé, au mépris total des soins aux patients.

Ils doivent être attrapés et traduits en justice!