Vos amis mentionnent de nouvelles applications excitantes ou vous tombez sur une promotion qui exige qu'une application soit téléchargée, et la ruée est lancée pour télécharger l'application et commencer à interagir avec elle. Mais considérons-nous les permissions nécessaires à l'application? Concilions-nous les permissions avec les fonctionnalités? Est-ce qu'on se donne la peine de lire les permissions? Malheureusement, la réponse est probablement un « non » ou, dans le meilleur des cas, « parfois ».

Puisque le mois d'octobre est consacré aux campagnes de sensibilisation à la cybersécurité et à la protection de la vie privée, mettons l'accent sur l'importance croissante d'être attentif aux autorisations que nous accordons aux applications mobiles.

Les permissions des applications sont complexes et il n'est pas toujours évident de savoir pourquoi une application peut avoir besoin d'une permission. Et à l'inverse, il est parfois très clair qu'une application n'a probablement pas besoin d'autorisation. Prenons l'exemple d'une application de surveillance de batterie : a-t-elle besoin d'avoir accès à mon emplacement précis ou de pouvoir créer de nouveaux comptes? Probablement pas.

J'ai récemment regardé le documentaire de Netflix « The Great Hack », qui présente un examen approfondi de la société de données Cambridge Analytica et de la façon dont les données recueillies, principalement par les médias sociaux, étaient utilisées pour convaincre les électeurs de voter. Le narrateur, le professeur David Carroll, s'est dit préoccupé par le fait qu'à l'âge de 18 ans de sa fille, il y aura environ 70 000 points de données la définissant. Le grand avantage de ce programme est que les données ont dépassé le pétrole comme étant l'actif le plus précieux au monde.

Bien que de nombreux points de données proviendront d'informations partagées volontairement par le biais des médias sociaux et autres, c'est surtout lorsque les données sont collectées hors contexte ou lorsque l'on s'y attend le moins que l'on s'inquiète. Prenons l'exemple ci-dessus : une application de gestion de batterie demandant mon emplacement précis semble être hors contexte. L'entreprise me traque-t-elle? Pourquoi ont-ils besoin de ce point de données? La même permission est pleinement comprise en utilisant une carte et en obtenant des directions. Sans ma localisation, elle serait perdue. J'ai peut-être même l'impression d'avoir remonté le temps à l'époque des cartes papier et de n'avoir aucune idée d'où je suis sur la carte.

La catégorie d'applications qui sont généralement à l'avant-garde de l'abus des permissions sont les applications de lampe de poche qui demandent des données de contact et l'accès au microphone pour n'en nommer que quelques-unes. Est-ce que l'application de lampe de poche veut m'écouter et connaître tous mes amis? La réponse est non, mais il y a beaucoup d'entreprises à qui vendre ce point de données. En 2013, la FTC s'est attaquée à certaines entreprises d'applications de lampes de poche parce que les autorisations ne correspondaient pas à leur politique de protection de la vie privée par rapport aux données recueillies. La question était que le consentement n'avait pas été donné pour les données recueillies. Si les applications, comme je suis sûr que la plupart le font, divulguent les permissions et leur politique de confidentialité correspond à la collecte et à l'utilisation des données, alors nous, les utilisateurs, sommes ceux qui doivent être vigilants et vérifier si les données recueillies sont dans leur contexte. Et même si la collecte est hors contexte, nous devons décider si le service que l'application nous fournit est égal à la valeur des données collectées.

Un test pratique

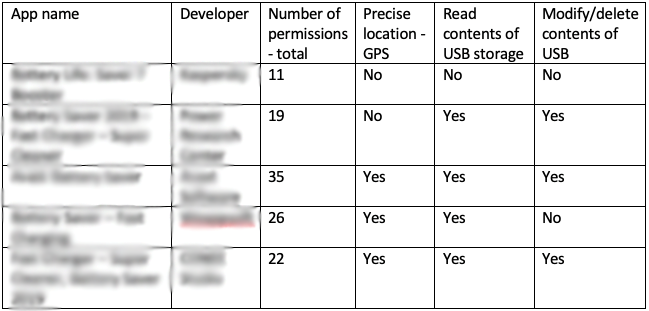

Lorsque vous téléchargez une application qui offre des fonctionnalités, n'oubliez pas qu'il existe des choix. Pour démontrer les différences entre les applications qui offrent des fonctionnalités similaires et les permissions demandées, j'ai recherché « battery saver » dans la boutique Google Play. Voici un tableau des 5 premières applications listées (dans l'ordre dans lequel elles ont été affichées) :

Ce qui précède n'a pour but que de démontrer le nombre différent de permissions et comment les permissions clés telles que l'emplacement et l'accès aux fichiers peuvent différer sur des applications qui ont des fonctionnalités apparemment similaires.

Gérer les applications de votre téléphone et les permissions qu'elles ont est un bon travail d'entretien. Plutôt que de jouer à Candy Crush à la porte d'embarquement ou à l'arrêt d'autobus, prenez quelques minutes pour désinstaller les applications inutilisées et observez les permissions des applications que vous décidez de conserver.

Vous pouvez vérifier les autorisations d'accès aux applications que vous avez activées en vous rendant dans la section Apps de la section Apps & Notifications. Trouvez l'application et faites défiler vers le bas jusqu'à ce que vous trouviez les permissions et prenez un moment pour les passer en revue, en désactivant celles que vous ne pensez pas nécessaires.

Il y a aussi la possibilité de le faire par fonctionnalité. Par exemple, si vous regardez les permissions de caméra, vous pouvez voir toutes les applications qui ont cette permission et les activer et les désactiver comme bon vous semble. Refuser certaines permissions d'une application ne signifie pas qu'elle ne fonctionnera pas du tout, elle peut simplement limiter sa fonctionnalité.

Si les données sont vraiment plus précieuses que le pétrole, il est essentiel de comprendre la valeur de nos données personnelles, car les entreprises seront motivées à les collecter pour générer des revenus. En tant que consommateurs, nous devons nous engager à contrôler, ou du moins à comprendre, les données que nous échangeons avec les entreprises pour avoir accès à leurs services.