Un autre groupe de chevaux de Troie bancaires a réussi à franchir les mécanismes de sécurité de Google Play, ciblant cette fois plusieurs banques polonaises. Le logiciel malveillant est parvenu à se faufiler dans Google Play en se faisant passer pour des applications apparemment légitimes : « Crypto Monitor », une application de suivi des prix de cryptomonnaie et « StorySaver », un outil tiers pour télécharger des histoires provenant d'Instagram.

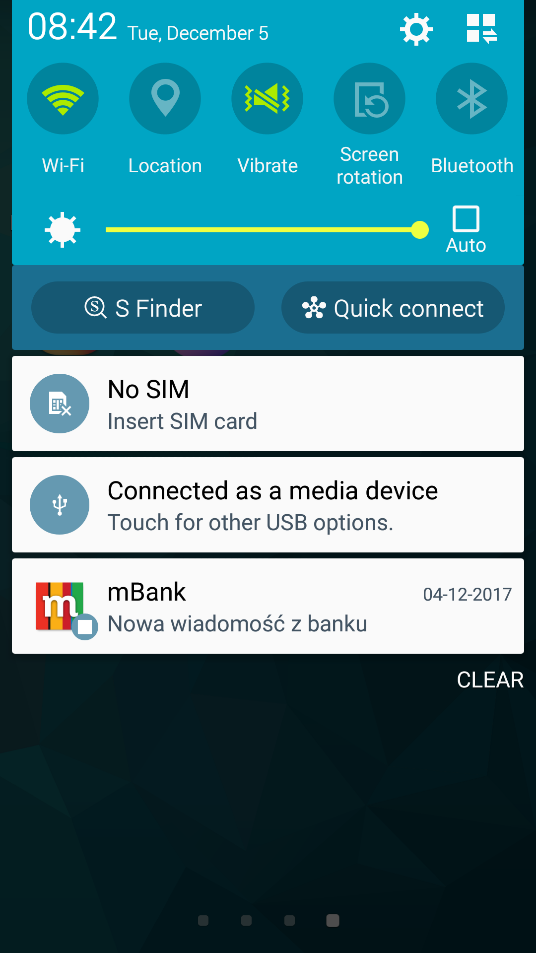

En plus de fournir les fonctionnalités promises, les applications malveillantes peuvent afficher de fausses notifications et des formulaires de connexion apparemment issus d'applications bancaires légitimes, récolter des informations d'identification saisies dans les faux formulaires, ainsi qu'intercepter des messages texte pour contourner l'authentification à deux facteurs par message texte.

Ce même cheval de Troie, sous un déguisement différent, a récemment été repéré sur Google Play par des chercheurs de RiskIQ, qui ont publié leur analyse de cette menace dans un rapport publié le 9 novembre.

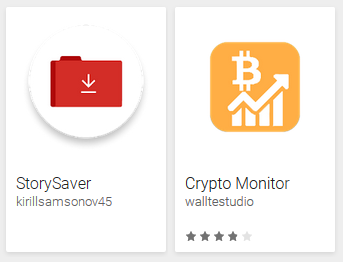

Les applications malveillantes

La première des applications malveillantes que nous avons rencontrées, « Crypto Monitor », a été téléversée au Google Store le 25 novembre 2017 sous le nom de développeur walltestudio. L'autre application, « StorySaver », est apparue sur Google Play le 29 novembre, sous le nom de développeur kirillsamsonov45.

Ensemble, les applications avaient atteint entre 1000 et 5000 téléchargements au moment où nous les avons signalés à Google, soit le 4 décembre. Les deux applications ont depuis été retirées du magasin.

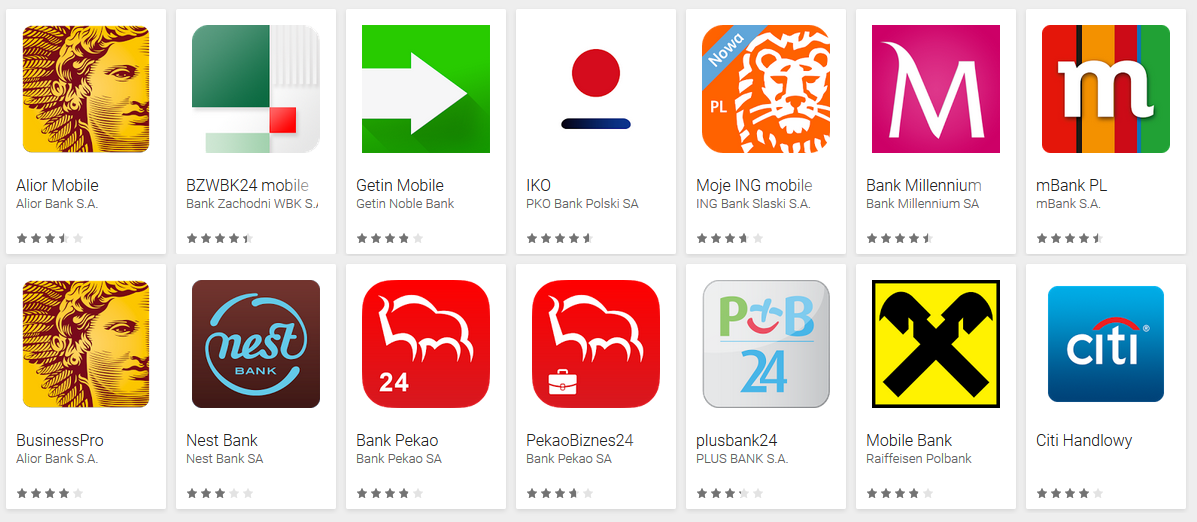

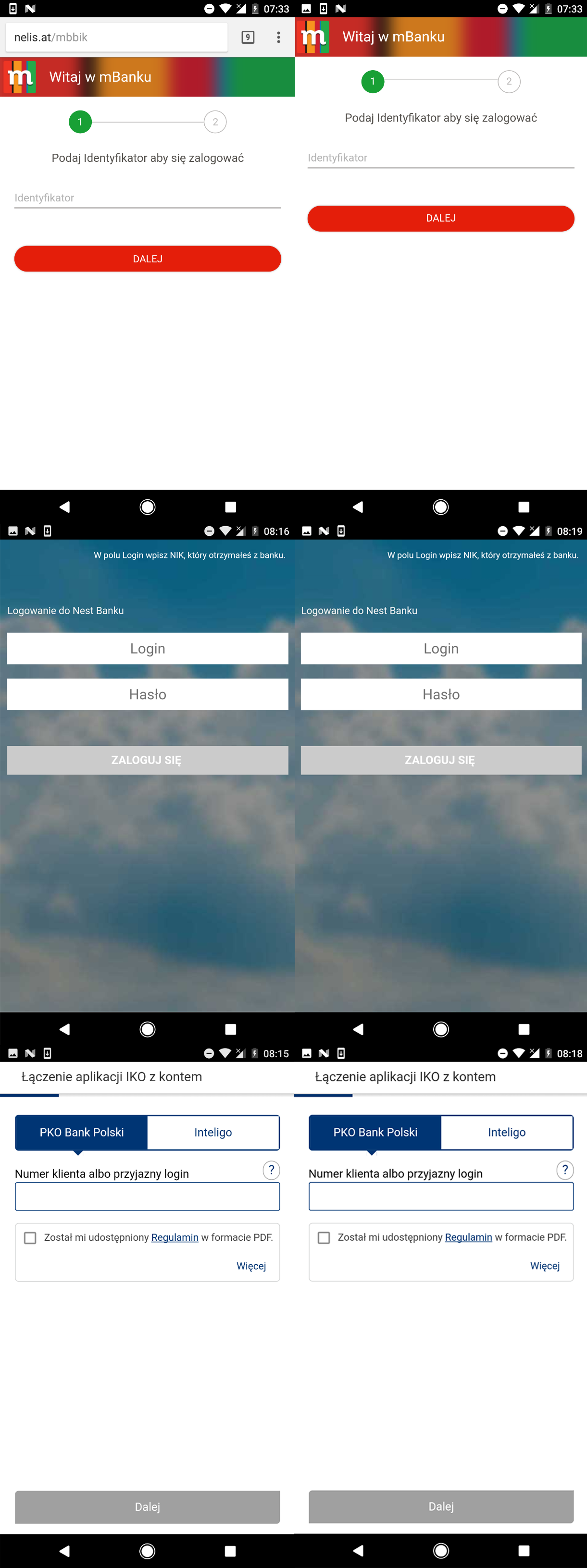

Une fois que les applications malveillantes sont lancées, elles comparent les applications installées sur le périphérique compromis avec une liste d'applications bancaires ciblées - dans ce cas, les applications officielles de quatorze banques polonaises (la liste des applications bancaires spécifiques se trouve à la fin).Si l'une des quatorze applications est trouvée sur l'appareil, le logiciel malveillant peut afficher de faux formulaires de connexion, imitant ceux des applications légitimes ciblées. Cela peut se produire sans aucune action de la part de l'utilisateur, ou après que l'utilisateur ait cliqué sur une fausse notification affichée par le logiciel malveillant, apparemment au nom de la banque.

Graphique 3 – À gauche : faux formulaire d'ouverture de session. À droite : formulaire d'ouverture de session légitime.

Les systèmes de sécurité d'ESET détectent cette menace sous le nom Android/Spy.Banker.QL et l'empêche de s'installer.

La télémétrie ESET montre que 96% des détections proviennent de Pologne (les 4% restants d'Autriche), apparemment en raison de campagnes locales d'ingénierie sociale propageant ces applications malveillantes.

Comment demeurer en sécurité?

La bonne nouvelle est que ce logiciel malveillant bancaire n'utilise aucune astuce avancée pour assurer sa persistance sur les périphériques affectés. Par conséquent, si vous avez installé l'une des applications malveillantes décrites ci-dessus, vous pouvez les supprimer en allant dans Paramètres > (Généraux) > Gestionnaire d'application/Applications (ou Settings > (General) > Application manager/Apps), pour rechercher « StorySaver » et « Crypto Monitor » avant de les désinstaller.

Mauvaise nouvelle cependant : si vous avez installé l'une de ces applications sur un appareil sur lequel vous utilisez l'une des quatorze applications bancaires ciblées énumérées ci-dessous, les escrocs pourraient déjà avoir accès à votre compte bancaire. Nous vous conseillons de vérifier si votre compte bancaire contient des transactions suspectes et d'envisager sérieusement de changer votre code PIN.

Pour éviter de devenir la proie des logiciels malveillants mobiles à l'avenir, assurez-vous de toujours vérifier les évaluations et les critiques des applications, de porter attention aux autorisations que vous accordez aux applications et d’utiliser une solution de sécurité mobile réputée pour détecter et bloquer les dernières menaces.

Applications bancaires ciblées

| Nom de l’application | Nom du paquet |

|---|---|

| Alior Mobile | com.comarch.mobile |

| BZWBK24 mobile | pl.bzwbk.bzwbk24 |

| Getin Mobile | com.getingroup.mobilebanking |

| IKO | pl.pkobp.iko |

| Moje ING mobile | pl.ing.mojeing |

| Bank Millennium | wit.android.bcpBankingApp.millenniumPL |

| mBank PL | pl.mbank |

| BusinessPro | pl.bph |

| Nest Bank | pl.fmbank.smart |

| Bank Pekao | eu.eleader.mobilebanking.pekao |

| PekaoBiznes24 | eu.eleader.mobilebanking.pekao.firm |

| plusbank24 | eu.eleader.mobilebanking.invest |

| Mobile Bank | eu.eleader.mobilebanking.raiffeisen |

| Citi Handlowy | com.konylabs.cbplpat |

Nom du paquet

Chaîne de hachage

Serveur d'hameçonnage

in.crypto.monitor.coins

57A96D024E61F683020BE46173D74FAD4CF05806

nelis.at

com.app.storysavernew

757EA52DB39E9CDBF5E2E95485801E3E4B19020D

sdljfkh1313.win

Un merci tout particulier à Witold Precikowski, qui a porté à notre attention l'une de ces applications malveillantes.