Les failles de confidentialité et les failles de cybersécurité sont devenues de plus en plus banales. Cependant, cela ne signifie pas que certaines ne soient pas inhabituellement étranges, impliquant des circonstances si bizarres qu'ils sont presque incroyables.

Prenez par exemple le récit des deux images suivantes (qui, bien qu’on dise qu’une image vaut mille mots, valent peut-être plus de deux mille mots pour la paire).

Commençons tout d’abord par cette première image frappante, qui a été créée l'année dernière par ESET pour une infographie sur l'Internet des objets (IdO) ou IoT (Internet of Things).

Sur cette image, vous pouvez observer un éventail d’objets différents pouvant potentiellement être connectés à Internet. De la voiture en passant par les appareils électroménagers jusqu’aux appareils portables et aux ours en peluche (Teddy bear) (et si vous pensez que cet ours en peluche particulier est un peu effrayant, c'est grâce à l'habileté de cet artiste en particulier).

L'infographie elle-même, dont vous trouverez le lien à la fin de cet article, présente les résultats d'une enquête effectuée en octobre dernier par ESET, en collaboration avec l'Alliance nationale pour la cybersécurité (NCSA). Cette étude visait à évaluer les attitudes des consommateurs envers l'IOT et a été publiée en octobre dans le cadre du Mois national de la sensibilisation à la cybersécurité. Le style de cette infographie était définitivement dans l’air du temps, puisque le lancement coïncidait avait l’approche d’Halloween et le sommet de popularité de la série de science-fiction-horreur Stranger Things. En effet ESET a jugé qu’Internet of Stranger Things formerait un beau clin d’œil comme titre pour cette infographie, d’où la forme effrayante du Teddy bear.

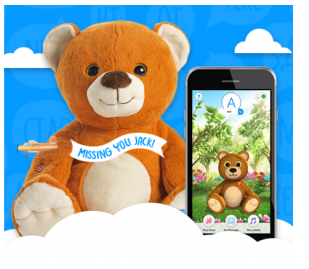

Regardons maintenant cette seconde image. Elle représente un véritable jouet, qui est vendu en Amérique et se connecte à Internet. Cet ourson est appelé CloudPet , une marque appartenant à l’entreprise californienne Spiral Toys), il peut enregistrer, envoyer et recevoir des messages vocaux via Internet. Il a fait la manchette dernièrement, mais pas pour les bonnes raisons.

Tout d’abord, des centaines de milliers d'enregistrements de clients se sont retrouvés stockés sur le Web de manière qui les expose aux curieux qui les recherche. Par la suite, il y a eu deux millions de messages vocaux enregistrés, souvent des messages très personnels entre les enfants et leurs parents, qui ont été exposés pendant une longue période à toute personne ayant des compétences de base et ce, malgré les nombreux avertissements adressés à l'entreprise.

Voici comment le chercheur en sécurité Troy Hunt explique la situation dans ce long mais fascinant article de blogue :

« À l'heure actuelle, il est assez évident que plusieurs parties ont identifié la base de données exposée ; elle est restée ouverte pendant une longue période de temps et a exposé certaines données très personnelles. On peut aisément supposer que beaucoup d'autres parties ont localisé et ensuite exfiltré les mêmes données, parce que c'est ce que les gens font. Le balayage de ce genre de chose est très fréquent et ces données - y compris les clips audio intimes des enfants et leurs parents – sont maintenant entre les mains d'un nombre incalculable de personnes. »

C’est le portrait dressé par Troy, qui en rajoute, en disant : « Ça devient pire encore », parce que non seulement les données des jouets et de leurs propriétaires étaient mal gérées et mal protégées par une entreprise qui ne répondait pas aux multiples avertissements, mais, comme le montre sa recherche : « Les données de CloudPets ont été consultées à plusieurs reprises par des parties non autorisées avant d'être supprimées, puis à plusieurs reprises, détenues pour rançon. »

Et si vous pensiez que cela ne pouvait pas être pire et tout à fait effrayant, à l’image du Teddy Bear qu’on a vu dans le graphique d’Internet of Stranger Things, détrompez-vous ! Je vous expliquerai ceci dans un moment, mais permettez-moi tout d’abord de vous présenter ces résultats, issus de l’étude conjointe d’ESET et du NCSA.

« Plus de 40 pour cent des Américains ne sont pas confiants que les dispositifs IdO sont sûrs et sans danger, et plus de la moitié des personnes interrogées indiquent qu'elles ont été découragées d'acheter un appareil IoT en raison de la cybersécurité. » Plus précisément, l'enquête a révélé que : « 36 pour cent des répondants étaient très préoccupés par la vie privée et la sécurité des enfants qui utilisent des jouets intelligents. »

En d'autres mots, les entreprises qui fabriquent des périphériques connectés à Internet sont déjà au courant du scepticisme et des préoccupations qui existent quant à la sécurité et à la confidentialité des renseignements personnels qu'ils traitent. Nous avons vu par le passé l’impact d’une mauvaise gestion de la sécurité jouets connectés auparavant, notamment dans le cas de VTech. J’ai déjà écrit par le passé au sujet des risques sur la sécurité liés aux technologies portatives (par exemple les montres intelligentes) et aux véhicules connectés et autonomes. Affirmer que les appareils connectés à activation vocale peuvent provoquer des effets secondaires inattendus serait clairement un euphémisme.

Outres Internet, ce qui relie ces éléments est le fait qu'un trop grand nombre de personnes qui créent ces technologies prennent de mauvaises décisions au sujet des risques technologiques. Ces mauvaises décisions conduisent à des problèmes, pas seulement pour les consommateurs inconscients qui achètent des produits mal protégés, mais aussi pour l’écosystème digital plus globalement.

Consider the massive Distributed Denial of Service (DDoS) attack on October 21 of last year. That resulted in lost revenue and unbudgeted costs for hundreds of companies, and it was made possible by insecure IoT devices. How long before an attack of this type impacts patient care in the increasingly connected medical world of electronic health records?

Considérons l'attaque par déni de service distribuée (DDoS) du 21 octobre 2016. Cette dernière a entraîné des pertes de recettes et des coûts non budgétisés pour des centaines d'entreprises, alors que cette attaque a été rendu possible par certains dispositifs IoT instables.

Combien de temps avant qu'une attaque de ce type affecte les soins aux patients dans le monde médical, alors que celui-ci devient de plus en plus connecté (notamment avec les dossiers de santé électroniques)? Quand on pense aux dispositifs qui révèlent les secrets de leurs utilisateurs, à l’image de ces peluches, on est en droit de se demander quand les craintes des patients autour de la perte de confidentialité, en raison des faiblesses de sécurité, les conduira à rejeter les dispositifs de surveillance et de traitement connecté, minant donc les bénéfices attendus par la télémédecine?

Ce jour pourrait venir plus tôt que vous ne le pensez, parce que, comme je l'ai dit, l'histoire de CloudPets devient pire encore. En effet, en raison de défauts de conception et d'évaluation des risques, ces objets peuvent être utilisés comme dispositifs d'espionnage, comme décrit dans cet article et celui-ci. Vous pourriez vous dire que « ce ne sont que des jouets ». Cependant, on voit facilement comprendre comment une série de cas comme celui-ci pourrait sérieusement miner la confiance qu’accorde le public aux technologies numériques, ce qui pourrait avoir des conséquences économiques désastreuses.

Pour voir l'intégralité de l'infographie Internet of Stranger Things et obtenir des conseils pour sécuriser l'IdO, cliquez ici.