Obwohl der Höhepunkt der diesjährigen Einkommenssteuersaison in Deutschland und vielen anderen Ländern hinter uns liegt, gilt das nicht für den Bereich cyberkrimineller Aktivitäten. Einige Akteure versuchen sich seit einigen Monaten daran, sich als die Agencia Tributaria, die offizielle Steuerbehörde Spaniens auszugeben. zum Beispiel auch. Wir beleuchten hier, wie die Betreiber von Grandoreiro, dem berüchtigten lateinamerikanischen Banktrojaner, sich in E-Mails als Agencia Tributaria ausgeben und nach neuen Opfern suchen.

Falsche Mails von der Steuerbehörde

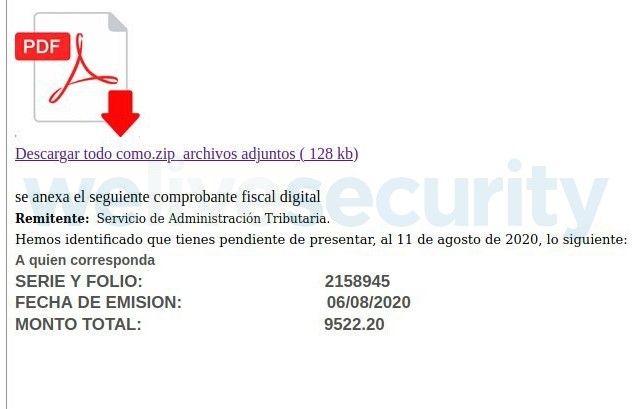

Am 11. August 2020 erhielten viele Spanier E-Mails, die den Anschein erweckten von der spanischen Steuerbehörde zu stammen. Die Nachrichten nutzten falsche Absenderangaben wie "Servicio de Administración Tributaria" und die E-Mail-Adresse contato@acessofinanceiro[.]com, um den Empfängern vorzugaukeln, dass sie eine offizielle Mitteilung der Steuerbehörde erhalten hätten.

Im Hauptteil der Nachricht wird der Empfänger dazu aufgefordert ein ZIP-Archiv herunterzuladen, das angeblich eine digitale Steuerquittung enthält. Die Empfänger werden auch dazu aufgefordert, der Steuerbehörde ein fehlendes Dokument zu schicken und eine offene Gebühr zu zahlen. Obwohl die Nachricht keinerlei Garantien enthält, dass es sich um eine offizielle Mitteilung handelt, ist anzunehmen, dass einige Empfänger dazu gebracht wurden, die verlinkte ZIP-Datei herunterzuladen.

Der Link führt zu einer Domain, die am selben Tag, dem 11. August, registriert wurde. Betrachtet man die Whois-Informationen über die Registranten der Domain, dann wird dort Brasilien als Land angegeben, vielleicht ein Hinweis auf den Aufenthaltsort der Betreiber dieser Kampagne.

ESET konnte auch einige Kampagnen von Mekotio beobachten, einem weiteren lateinamerikanischen Banktrojaner, der wenige Tage später auf die gleiche Weise verbreitet wurde.

Runterladen und ausführen

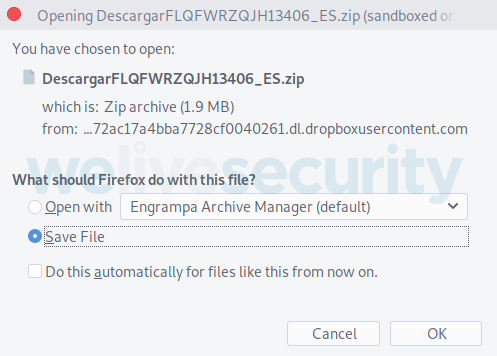

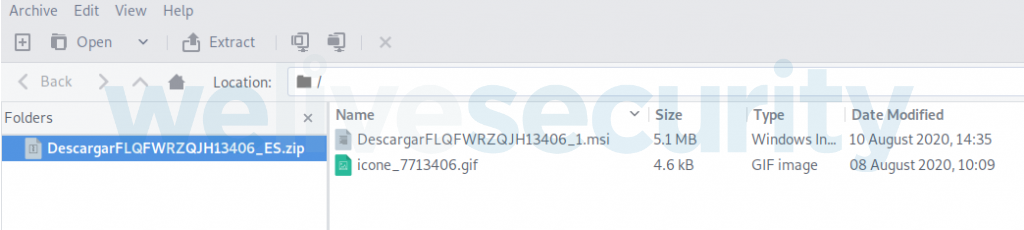

Die Infektionskette in dieser Kampagne ist typisch für lateinamerikanische Bankentrojaner. Zunächst wurde die herunterzuladende Datei von den böswilligen Betreibern entweder auf einer kompromittierten Webseite oder in einem Cloud-Speicherdienst wie Dropbox platziert. In solchen Fällen leitet der Link in den Spam-E-Mails zu einem Dropbox-Link, von dem aus die ZIP-Datei entweder geöffnet oder gespeichert werden kann.

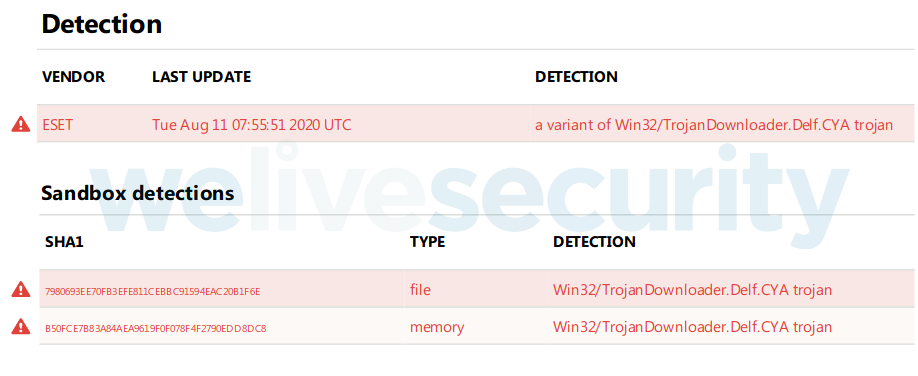

Die Sicherheitslösungen von ESET erkennen diese MSI-Datei als eine Variante von Win32/TrojanDownloader.Delf.CYA, einem bösartigem Downloader, dessen Aufgabe es ist andere Malware in Ihr System einzuschleusen. Er ist von den lateinamerikanischen Banktrojanerfamilien wie Grandoreiro, Casbaneiro, Mekotio und Mispadu bekannt.

In diesem Fall sehen wir eine neue Variante des Banktrojaners Grandoreiro, der in den letzten Wochen in Spanien besonders aktiv war.

Schlussfolgerung

Sich als spanische Steuerbehörde oder als ähnliche Organisationen auszugeben, ist ein alter Trick von Cyberkriminellen, insbesondere während der Steuersaison. In diesem Jahr wird er von lateinamerikanischen Bankentrojanern und anderen auf Datendiebstahl spezialisierten Bedrohungen aber auch nach Ende der Saison eingesetzt.

Aus diesem Grund ist es wichtig, wachsam zu bleiben und besonders keine Links in E-Mails anzuklicken. Es sei denn, man ist sich über die Herkunft absolut sicher, weil man den Absender verifiziert hat und die Möglichkeit in Betracht zieht, dass E-Mails versuchten, sich als Regierungsbehörde auszugeben. Mit dem Einsatz einer robusten Sicherheitslösung, die diese Bedrohungen erkennet und neutralisiert, können Sie Ihren Schutz schnell und einfach erhöhen.

Hinweis: Eine Version dieses Artikels erschien zuerst im spanischen Blog von Ontinet.com-ESET Spanien und wurde von ESET Autor René Holt übersetzt.