Soziale Medien bieten viele Vorteile, sie ermöglichen uns mit geliebten Menschen in Kontakt zu bleiben und Erfahrungen mit unseren Freunden auszutauschen. Doch wie alles im Internet können auch diese Kanäle leicht missbraucht werden. Mit etwas kreativem Denken und ein wenig Glück kann man sie dazu missbrauchen, um Geld von unwissenden Opfern zu stehlen.

Ich hatte schon früher Geschichten über das Klonen von Konten gehört. Bisher ging ich aber immer davon aus, dass die Leute vorsichtiger sind, bevor sie aufgrund so eines Accounts, mit dem sie sich gerade erst verbunden haben, eine Geldzahlung leisten. Zum Beispiel, dass sie über eine anderen Kommunikationskanal mit dem Kontoinhaber Kontakt aufnehmen, um seine Identität zu überprüfen. Leider werden heutzutage immer noch Menschen auf diese Weise betrogen. Mit diesem Artikel möchte ich daher dazu beitragen, über diese Betrugsmasche zu informieren.

Wie bei allen meinen Sicherheitstipps, habe ich zuerst ein kleines Experiment durchgeführt, um diesen Betrug in der realen Welt zu testen. Ich wollte aus erster Hand erleben, wie leicht oder schwer es ist. Ein echtes Beispiel für den Betrugsablauf macht es einfacher vor den Risiken zu warnen und zu zeigen, wie man sich und seine Konten besser schützen kann. Alles was ich brauchte, war ein/e Freiwillige/r, die/der es mir erlauben würde, ein geklontes Konto einzurichten und dann zu versuchen, ihre/seine Freunde zu betrügen. Doch es schien, als sei keiner meiner Freunde dazu bereit mir seine Identität zu „leihen“.

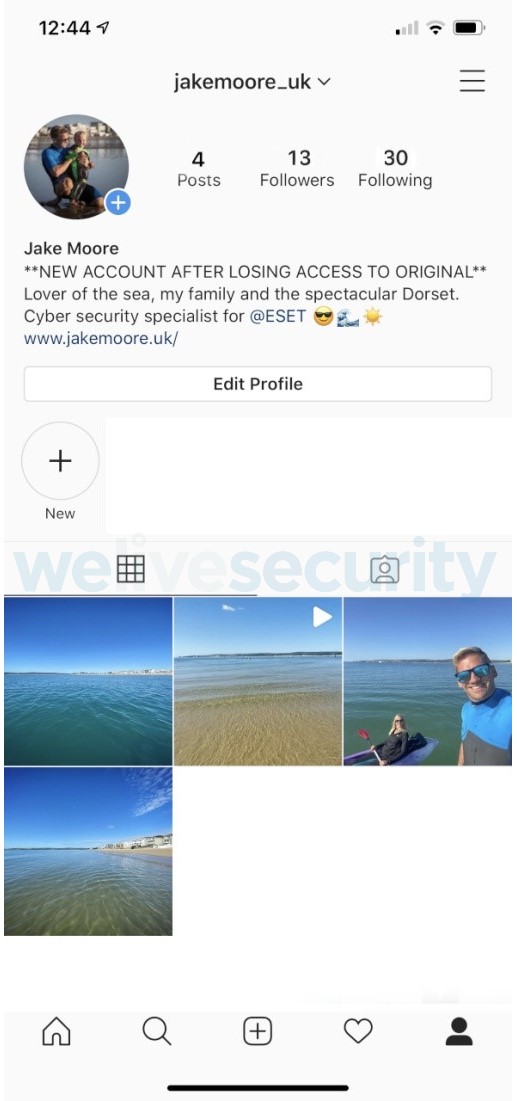

Deswegen entschied ich mich letztlich dazu meinen eigenen Instagram-Account zu klonen. Auf Instagram folge ich etwa 900 Profilen und poste üblicherweise Meereslandschaften oder meine Strandbilder an meine 1400 Follower. Ich entschied mich dazu, das neue Konto auf meinem Ersatztelefon einzurichten und Screenshots der Originalbilder hochzuladen, um den Klon so authentisch wie möglich zu machen. Das Duplizieren dieser Bilder war einfach. Nur das Kopieren des Profilbilds stellte eine gewisse Schwierigkeit dar. Denn um ein qualitativ hochwertiges Duplikat zu machen, ist es eigentlich erforderlich, dass das Profilbild auch im Feed vorhanden ist.

Hier ist ein Screenshot meines echten Instagram-Kontos @jakemooreuk.

Und hier ist mein geklonter Instagram-Account, @jakemoore_uk. Beachten Sie den geänderten Hinweis in der Biografie des Profils: "NEUES KONTO NACH VERLUST DES ZUGANGS ZUM ORIGINAL".

Als nächstes beschloss ich 30 meiner Freunde zu folgen, um zu sehen, ob sie mir zurückfolgen und das Experiment ermöglichen würden. Zehn waren private Konten und erforderten Genehmigung und 20 waren öffentliche Konten.

Innerhalb weniger Augenblicke hatten drei private Kontoinhaber meine Anfrage angenommen und zwei folgten mir zurück. Dies war ein guter Anfang. Dabei hatte ich erwartet, dass jemand diese Anfrage hinterfragt und mich über einen anderen Kommunikationskanal kontaktiert. Vor allem aufgrund meiner Arbeit und der Peinlichkeit, die eine Kompromittierung meines Accounts für mich bedeuten würde!

Aber niemand tat es. Tatsächlich nahm die Zahl der Follower zu. Dreizehn Accounts folgten mir noch am selben Tag zurück. Deswegen beschloss ich am Abend, diesen Leuten eine Nachricht zu senden und zu sehen, wie sie mir Antworten würden.

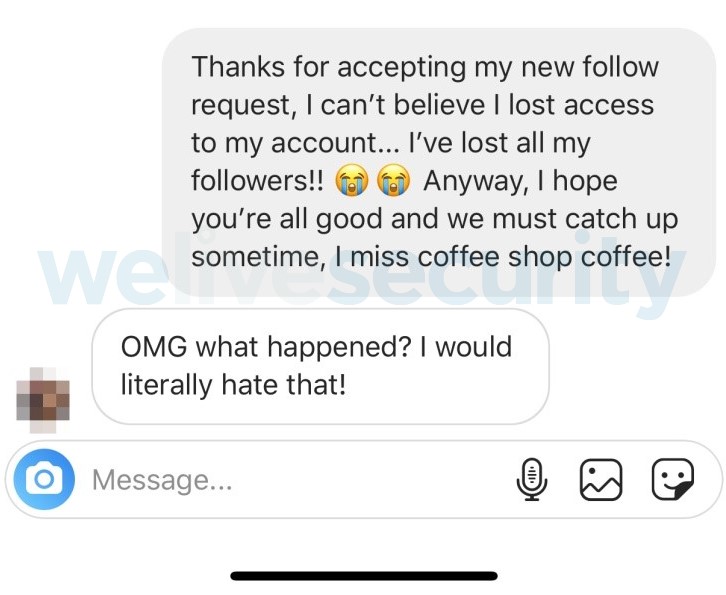

In der Nachricht erwähnte ich zu Beginn die Kompromittierung meines alten Kontos, dankte ihnen für die Annahme der neuen Follow-Anfrage und machte dann ein Angebot sich doch bald persönlich wiederzutreffen.

Daraufhin erhielt ich 8 Antworten von meinen 13 neuen Followern. Das Ziel meines Tests war es, eine Hintergrundgeschichte zu erstellen, die gut genug war, um von ihnen schnell Geld anzufordern, ohne Verdacht zu erregen. Bei einem unerbetenen Kontakt wäre dies besonders unwahrscheinlich. Aber wenn die Opfer zu wissen glauben, mit wem sie sprechen, ist es weitaus wahrscheinlicher, dass sie sich von ihrem Geld trennen.

Einer meiner Kontakte schickte mir eine hoffnungsvolle Nachricht. Sie fühlte eindeutig mit mir und drückte Verständnis für meine Situation aus.

Gutes Social Engineering erfordert Glaubwürdigkeit, Vertrauen und ein wenig Glück dabei, die Geschichte plausibel und sinnvoll klingen zu lassen. Eine einfache Aufforderung in der ersten Nachricht doch bitte Geld auf ein unbekanntes Bankkonto zu überweisen, hätte höchstwahrscheinlich Verdacht erregt. Daher plante ich, das Gespräch, sobald dies vom Gesprächsablauf her möglich war, auf meine vermeintlich prekäre finanzielle Lage zu lenken, jedoch nicht vorher.

Vor meinem Test hatte ich in meinem Namen ein neues PayPal-Konto erstellt, um meine Geldanfrage legitimer klingen zu lassen als mit Bankkontonummer. Vermutlich würde ein Betrüger genauso vorgehen und eine legitim klingende E-Mail-Adresse, die meinen Namen enthält, für das PayPal-Konto nutzen. Ich habe diese gewählt, da sie verfügbar war - jakemooreuk@xxxxxx.com.

So verlief das Gespräch:

Was mich am meisten verwunderte, war, wie schnell sich die Geschichte eskalieren ließ und ich das Ziel dazu gebracht hatte, sie mir ohne weitere Überprüfungen zu glauben. Ich konnte sie sogar dazu bringen, dass sie mir von sich aus Hilfe anbot. Dies ist eine clevere Manipulationstechnik, mit der die Rollen vertauscht werden und der eigentliche Bittsteller die Anforderung des Geldes von sich aus vermeidet.

NB: Ich konnte mich mit meiner Kontaktperson in Verbindung setzen, noch bevor sie Geld auf dieses neue PayPal-Konto eingezahlt hatte. Aber das Gespräch bewies, dass ein solcher Identitätsbetrug leicht durchzuführen ist, wenn eine Vielzahl von Informationen online verfügbar ist. Alles, was man wirklich benötigt, ist ein Konto zum Klonen und eine Reihe von Kontakten.

Wie können wir unsere Social-Media-Konten schützen?

Um uns zu schützen, ist es unabdingbar, dass wir versuchen die über uns online verfügbaren persönlichen Informationen und Fotos zu reduzieren, wann immer dies möglich ist. Auch wenn dies eine gewaltige Aufgabe darstellt, sollten wir die Vermeidung von öffentlich verfügbaren, persönlichen Informationen auch der nächsten Generation von Social-Media-Nutzern beibringen. Und zwar bevor sie solche Informationen für immer veröffentlichen. Denn, dieser Betrug funktioniert nicht mit privaten Konten.

Da viele Menschen mit privaten Konten, auch Kontaktanfragen von kaum bekannten oder überprüften Personen akzeptieren, ist es trotzdem äußerst wichtig, über das, was man postet genau nachzudenken. Man sollte nur Follower akzeptieren, bei denen es einem nichts ausmacht, wenn sie mehr über einen wissen. Vollständig öffentliche persönliche Informationen, erzeugen die Gefahr des Identitätsdiebstahls.

Wenn es um Geld geht, sollten sie im Internet und in Social Media immer die größte Vorsicht walten lassen. Es ist von größter Bedeutung, dass Sie sich über ein anderes Kommunikationsmittel eine Bestätigung für die Echtheit holen, bevor Sie Geld an den neuen Zahlungsempfänger senden. Wenn mein „Opfer“ mein wahres Ich kontaktiert hätte, dann wäre meine "Betrüger-Identität“ aufgeflogen.

Falls dies geschehen wäre, dann hätte ich diesen Versuch abgebrochen und stattdessen bei den anderen sieben Kontakten weitergemacht, die mir geantwortet hatten. Ich bin sicher, dass meine Betrugsmasche ebenfalls bei dem einen oder anderen aus der Liste funktioniert hätte.

Auch in anderen Netzwerken, wie Facebook, Twitter oder LinkedIn, gibt es diese Betrugsmasche. Achten Sie daher auf geklonte Konten und wenn Ihnen eines auffällt, dann machen Sie den echten Kontoinhaber darauf aufmerksam.