Wir haben eine neue Operation innerhalb einer langjährigen Cyberspionagekampagne im Nahen Osten aufgedeckt. Der Angriff richtet sich gegen Android-Benutzer der böswilligen Welcome Chat-App. Es scheint dabei Verbindungen zur BadPatch-Malware zu geben, die laut MITRE mit der Gaza-Hackers-Gruppe, auch als Molerats bekannt, in Zusammenhang steht.

Unsere Analyse zeigt, dass die Welcome Chat-App das Ausspionieren der Opfer ermöglicht. Es ist jedoch keine reine Spyware. Welcome Chat ist eine funktionierende Chat-App, die die versprochenen Funktionen enthält, neben den versteckten Spionagemöglichkeiten.

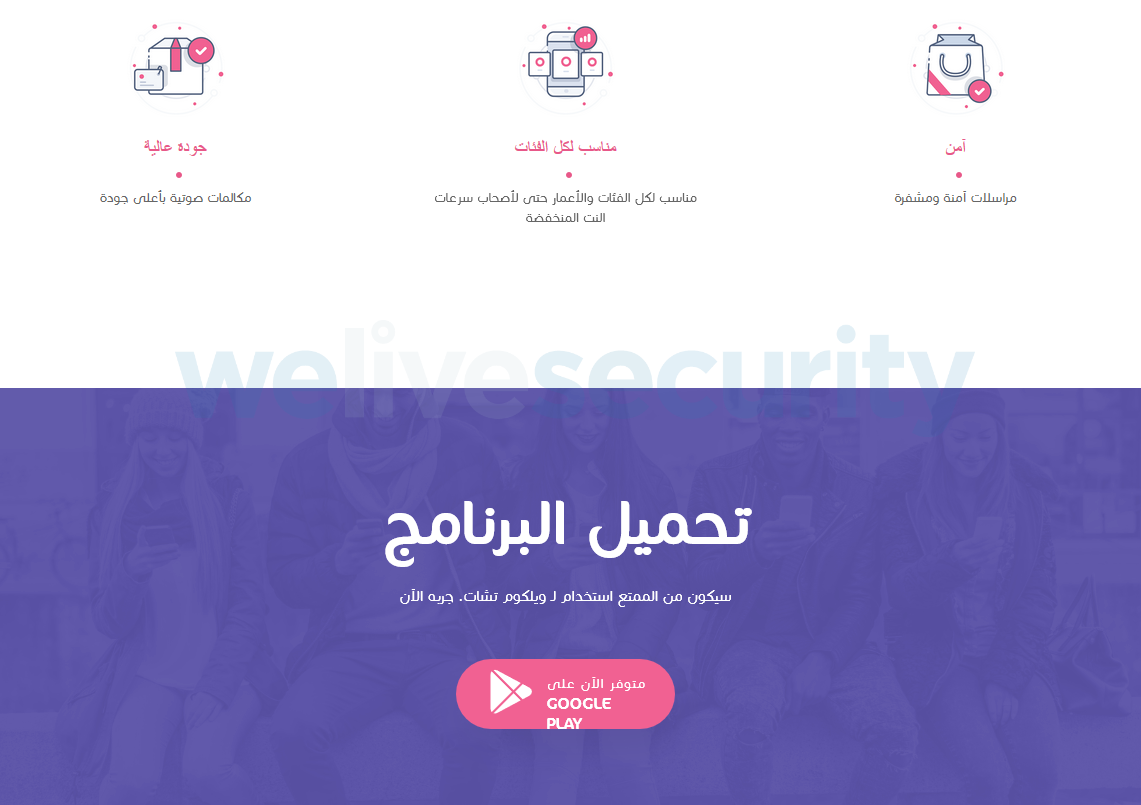

Wie wir festgestellt haben, wurde die Spyware auf einer speziellen Website für chat-begeisterte Nutzer beworben, denn in einigen Ländern des Nahen Ostens sind solche Apps verboten (siehe Abbildung 1). Die Tatsache, dass es sich um eine rein arabische Webseite handelt, entspricht der Ausrichtung der gesamten Kampagne, als deren Teil wir diese App ansehen. Die Domain wurde im Oktober 2019 registriert, jedoch konnten wir nicht feststellen, wann die Website tatsächlich gelaunched wurde.

Die bösartige Website bewirbt die Welcome Chat-App und behauptet fälschlicherweise, dass es sich um eine sichere Chat-Plattform handelt, die im Google Play Store verfügbar ist. Beide Behauptungen sind falsch. Sicher ist an der App allerdings rein gar nichts: Welcome Chat ist nicht nur ein Spionagetool, die von den Betreibern gesammelten Daten der Opfer sind außerdem frei im Internet verfügbar. Außerdem war die App nie im offiziellen Android App-Store erhältlich.

Abbildung 2. Trotz der Überschrift "Hochwertig, sicher und bei Google Play verfügbar" lässt sich die Installationsdatei nur direkt von der Website herunterladen.

Funktionalität und Analyse

Hat der Benutzer die Installationsdatei heruntergeladen, dann muss er zur Installation die Option "Installieren von Apps aus unbekannten Quellen zulassen" aktivieren. Denn die App stammt nicht aus dem offiziellen Google Play Store.

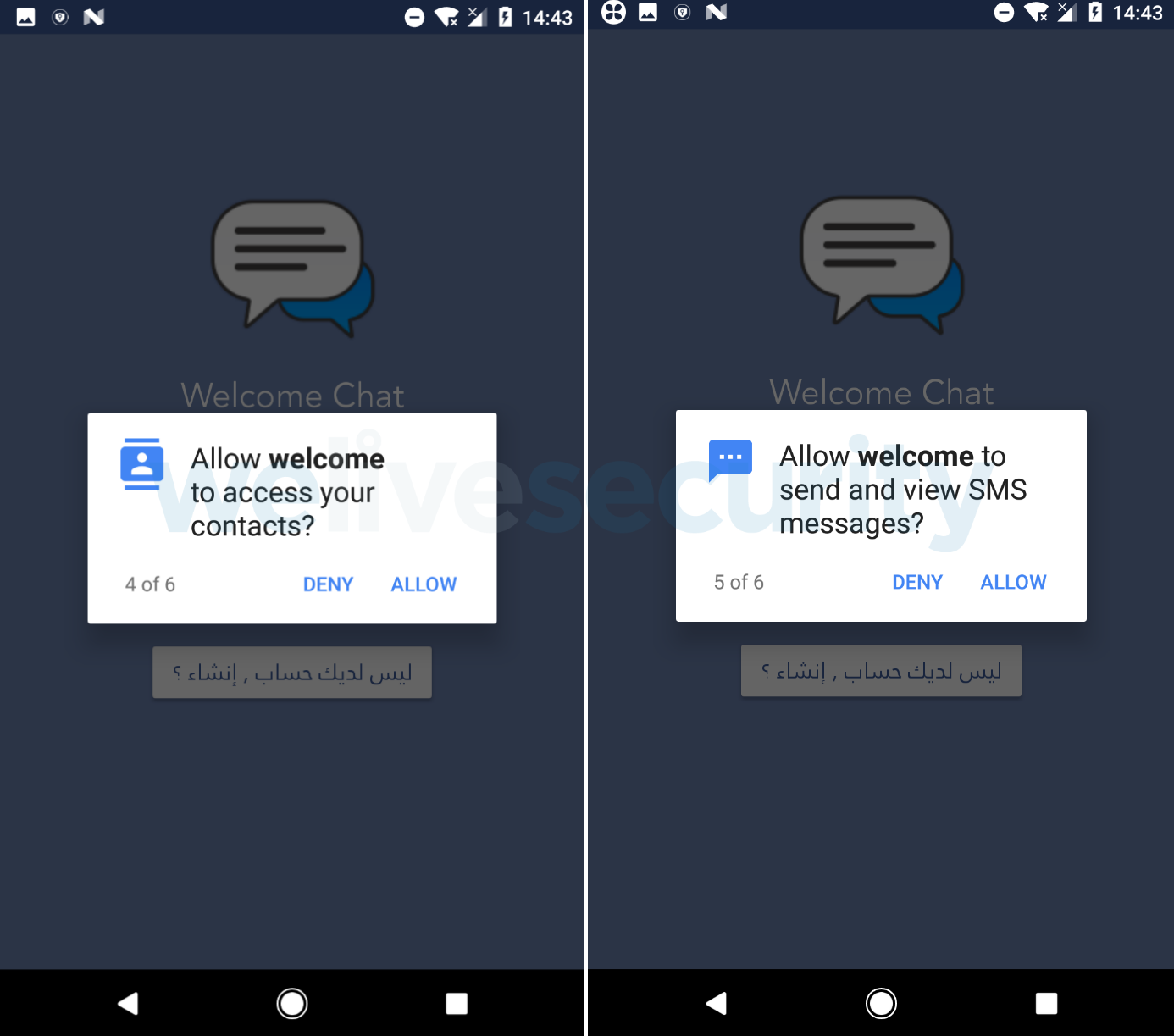

Nach der Installation fordert die bösartige App dann das Opfer auf mehrere Berechtigungen zu zuzulassen, wie das Senden und Anzeigen von SMS-Nachrichten, den Zugriff auf Dateien, Mikrofonaufnahmen, den Zugriff auf Kontakte sowie den Gerätestandort. Eine derartig umfangreiche Liste von Berechtigungen sollte die Nutzer normalerweise misstrauisch machen. Bei einer Messaging-App sind diese jedoch selbstverständlich, da die App sonst kaum die versprochenen Funktionen bereitstellen kann.

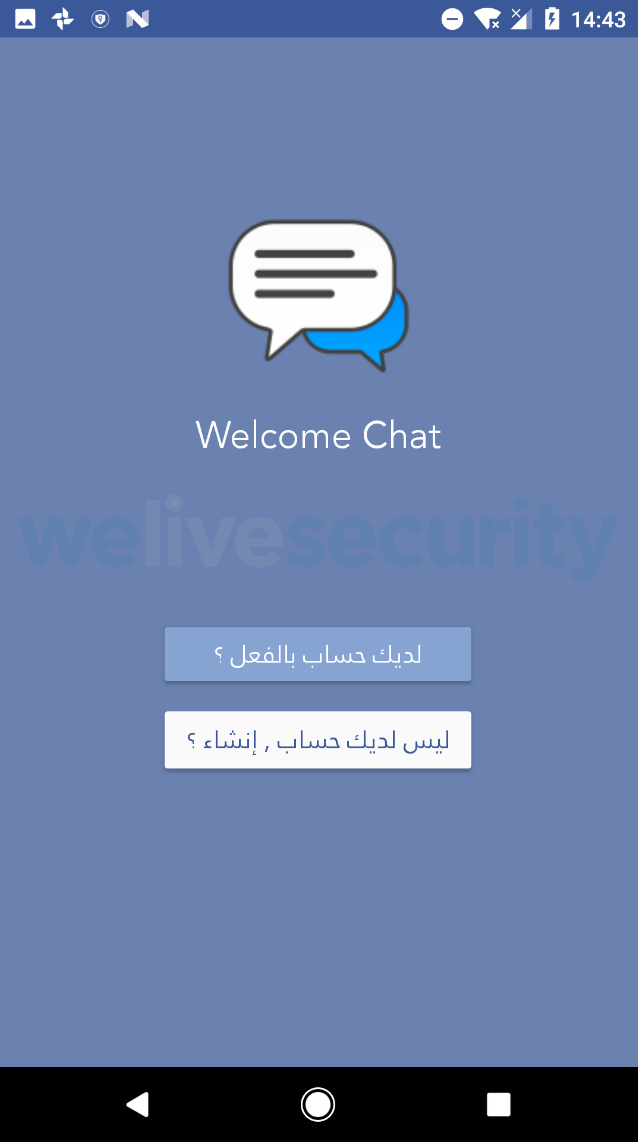

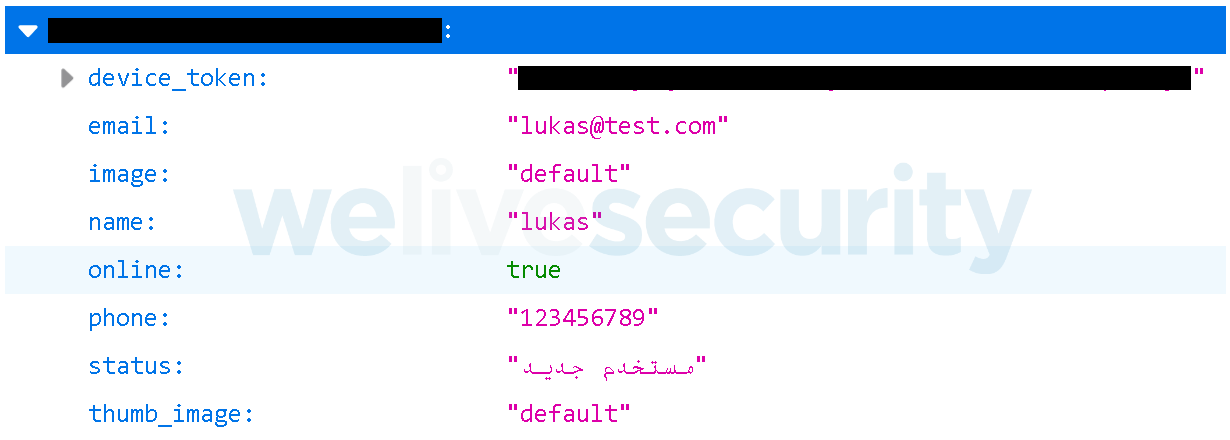

Um mit den anderen Benutzern dieser App kommunizieren zu können, müssen sich Benutzer registrieren und ein persönliches Konto erstellen (siehe Abbildung 4).

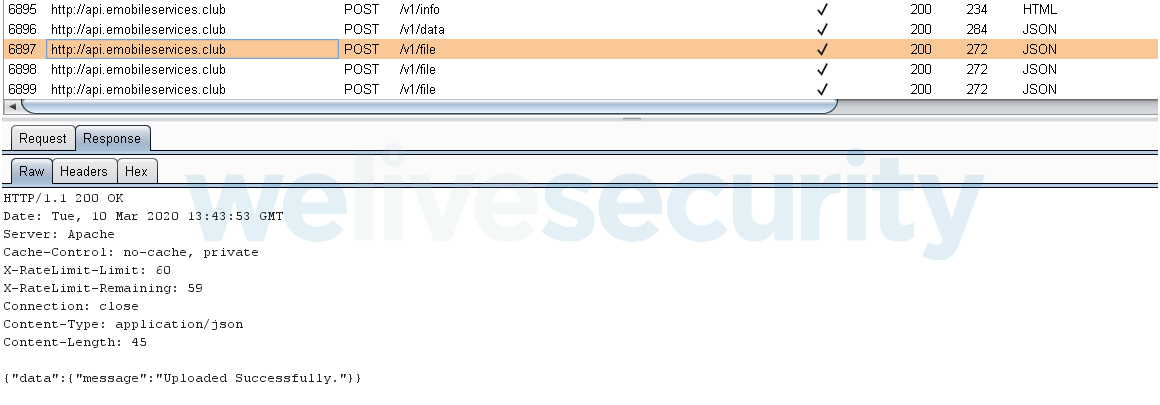

Unmittelbar nach Erhalt dieser Berechtigungen sendet Welcome Chat Informationen über das Gerät an seinen Command-and-Control-Server (C&C) und ist bereit für den Empfang von Befehlen. Entsprechend dem Design nimmt die App alle fünf Minuten Kontakt mit dem C&C-Server auf.

Zusätzlich zur zentralen Spionagefunktion – der Überwachung der Chat-Kommunikation seiner Benutzer - kann die Welcome Chat-App die folgenden bösartigen Aktionen ausführen: Ausleitung gesendeter und empfangener SMS-Nachrichten, des Anrufprotokollverlaufs, der Kontaktliste, der Benutzerfotos, der aufgezeichneten Telefonanrufe, des GPS-Standort des Geräts und von Geräteinformationen.

Trojanisierte oder selbst entwickelte Chat-App?

Bei funktionierenden Trojaner-Apps stellt sich stets folgende interessante Frage: Haben die Angreifer eine saubere App trojanisiert oder wurde die bösartige App von Grund auf neu entwickelt?

In beiden Fällen ist es für die Angreifer einfach, die ausgetauschten In-App-Nachrichten auszuspionieren, da sie natürlich über die Autorisierungsschlüssel für die Benutzerdatenbank verfügen.

Obwohl der erste Fall typisch für Trojaner-Apps ist, glauben wir, dass in diesem speziellen Fall die zweite Erklärung wahrscheinlicher ist.

In der Regel werden trojanisierte Apps durch Anhängen der schädlichen Funktionen an eine legitime App hergestellt. Die Bösewichte suchen und finden eine passende App. Nach dem Dekompilieren fügen sie die bösartigen Funktionen hinzu und kompilieren die dann bösartige, aber immer noch funktionierende App neu. Danach kann sie in den gewünschten Zielgruppen verbreitet werden.

Allerdings gibt es bei dieser Option ein großes Fragezeichen: Wir konnten bis heute keine saubere Version der Welcome Chat-App entdecken. Nicht nur in den von uns beobachteten Android-App-Stores, sondern auch mittels der Vergleichsalgorithmen unserer Sample-Klassifizierungssysteme konnten wir keine saubere App mit derselben Chat-Funktionalität finden. Allerdings wurde Mitte Februar 2020 eine saubere Version von Welcome Chat ohne Spionagefunktionalität auf VirusTotal hochgeladen (Hash: 757bd41d5fa99e19200cee59a3fd1577741ccd82). Die bösartige Version wurde VirusTotal erstmals eine Woche zuvor übermittelt.

Aus diesem Grund glauben wir, dass die Angreifer die bösartige Chat-App selbst entwickelt haben. Das Erstellen einer Chat-App für Android ist nicht schwierig. Es gibt dazu viele detaillierte Tutorials im Internet. Dadurch können die Angreifer die schädlichen Funktionen der App besser mit den legitimen abstimmen und so sicherstellen, dass die Chat-App funktioniert.

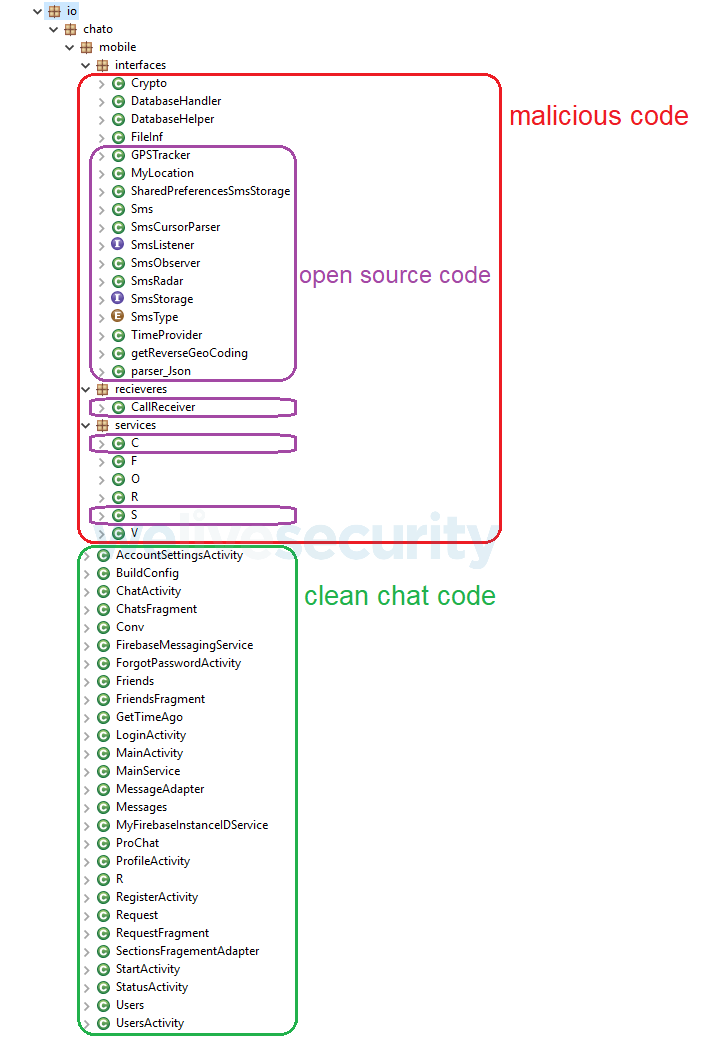

Code-Analyse

Die Welcome Chat-Spionage-App scheint auf arabischsprachige Benutzer zugeschnitten zu sein: Sowohl die Standard-Website-Sprache als auch die Standard-In-App-Sprache sind Arabisch. Basierend auf den im Code entdeckten Debug-Protokollen, den Zeichenfolgen, den Klassen und den eindeutigen Variablennamen konnten wir jedoch feststellen, dass der größte Teil des Schadcodes aus öffentlich verfügbaren Open-Source-Code-Projekten und aus öffentlich verfügbaren Beispiel-Code-Snippets kopiert wurde.

Abbildung 5. Der Entwickler hat verschiedene Open Source-Codes verwendet, um die schädliche App zu erstellen.

In einigen Fällen ist der verwendete Open Source-Code ziemlich alt - siehe Tabelle 1. Eine mögliche Erklärung dafür könnte die Tatsache sein, dass diese Teile den Top-Suchergebnissen für die jeweiligen Funktionen bei Google entsprechen.

Tabelle 1. Die Quellen des bösartigen Codes.

| Functionality | Source | Age (years) |

|---|---|---|

| Call recording | open source, GitHub | 8 |

| SMS stealing | open source, GitHub | 6 |

| Google Maps coordinates | open source, Blogspot (plus other sources) | 5 |

| GEO tracking | open source, GitHub | 8 |

| GPS tracking | open source, GitHub | 5 |

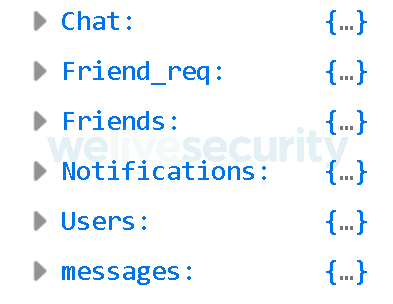

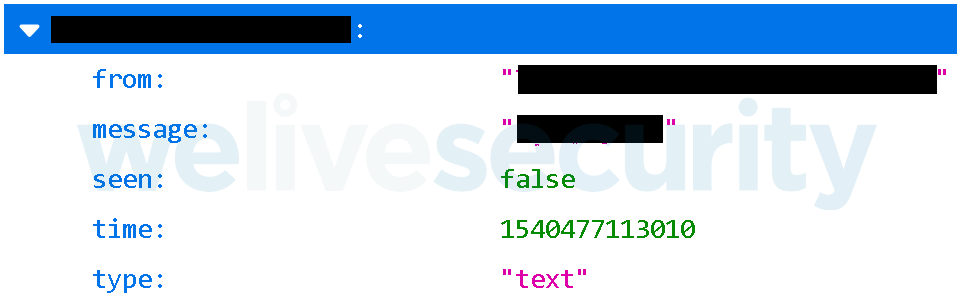

Ungeschützte Nutzerdaten

Die Welcome Chat-App, einschließlich ihrer Infrastruktur, wurde nicht unter Berücksichtigung von Sicherheitsregeln programmiert, im Gegenteil. Die App lädt alle gestohlenen Daten des Benutzers über ungesichertes HTTP auf den vom Angreifer kontrollierten Server hoch. Die übertragenen Daten werden nicht verschlüsselt und stehen daher nicht nur dem Angreifer zur Verfügung, sondern jedem im selben Netzwerk. Die Datenbank enthält Daten wie Name, E-Mail, Telefonnummer, Gerätetoken, Profilbild, Nachrichten und Freundesliste. Tatsächlich werden alle Benutzerdaten, mit Ausnahme der Kontokennwörter, auf den ungesicherten Server hochgeladen.

Abbildung 9. Ein Beispiel für eine In-App-Nachricht, auf die auf dem ungesicherten Server der App frei zugegriffen werden kann

Nachdem wir festgestellt hatten, dass die vertraulichen Informationen öffentlich zugänglich sind, verstärkten wir unsere Bemühungen, den Entwickler der legitimen Chat-App (d.h. der App, aus der die trojanisierte Version geschaffen wurde) zu ermitteln, um die Sicherheitslücke zu melden. Da wir aber weder einen Entwickler noch eine App fanden, waren wir endgültig davon überzeugt, dass es sich um eine gezielt geschaffene, bösartige App handelt. Selbstverständlich haben wir keinerlei Versuche unternommen die Hintermänner zu kontaktieren.

Die BadPatch-Connection

Die Welcome Chat-Spionage-App gehört zur selben Android-Malware-Familie, die wir schon Anfang 2018 identifiziert haben. Diese Malware verwendete denselben C&C-Server pal4u.net wie die BadPatch genannte Cyberspionage-Kampagne, die Palo Alto Networks Ende 2017 im Nahen Osten entdeckt hat. Ende 2019 beschrieb Fortinet eine weitere auf palästinensische Ziele gerichtete Spionageoperation, bei der die Domain pal4u.net zu den Angriffsindikatoren gehörte.

Aus diesen Gründen glauben wir, dass die Operation mit der Android-Trojanern-App von den gleichen Akteuren stammt, die hinter der BadPatch-Kampagne stehen.

Dringende Empfehlung

Obwohl die auf Welcome Chat Spionageoperation eng ausgerichtet zu sein scheint, empfehlen wir Nutzern dringend, keine Apps von außerhalb des offiziellen Google Play Store zu installieren. Einzige Ausnahmen sind vertrauenswürdige Quellen, wie die Website eines etablierten Sicherheitsanbieters oder eine seriöse Finanzinstitution. Darüber hinaus sollten Benutzer darauf achten, welche Berechtigungen für ihre Apps erforderlich sind und gegenüber Apps misstrauisch sein, die Berechtigungen fordern, die über ihre eigentliche Funktionalität hinausgehen. Als grundlegende Sicherheitsmaßnahme sollten sie eine seriöse Sicherheits-App auf ihren Mobilgeräten laufen lassen.

Indicators of Compromise (IoCs)

| Hash | ESET detection name |

|---|---|

| C60D7134B05B34AF08023155EAB3B38CEDE4BCCD | Android/Spy.Agent.ALY |

| C755D37D6692C650692F4C637AE83EF6BB9577FC | Android/Spy.Agent.ALY |

| 89AB73D4AAF41CBCDBD0C8C7D6D85D21D93ED199 | Android/Spy.Agent.ALY |

| 2905F2F60D57FBF13D25828EF635CA1CCE81E757 | Android/Spy.Agent.ALY |

C&C: emobileservices.club

MITRE ATT&CK techniques

| Tactic | ID | Name | Description |

|---|---|---|---|

| Initial Access | T1444 | Masquerade as Legitimate Application | Welcome Chat impersonates a legitimate chat application. |

| Persistence | T1402 | App Auto-Start at Device Boot | Welcome Chat listens for the BOOT_COMPLETED broadcast, ensuring that the app's functionality will be activated every time the device starts. |

| Discovery | T1426 | System Information Discovery | Welcome Chat collects information about the device. |

| Collection | T1412 | Capture SMS Messages | Welcome Chat exfiltrates sent and received SMS messages. |

| T1430 | Location Tracking | Welcome Chat spies on the device's location. | |

| T1433 | Access Call Log | Welcome Chat exfiltrates call log history. | |

| T1432 | Access Contact List | Welcome Chat exfiltrates the user contact list. | |

| T1429 | Capture Audio | Welcome Chat records surrounding audio. | |

| T1533 | Data from Local System | Welcome Chat steals user photos stored on device. | |

| Command and Control | T1437 | Standard Application Layer Protocol | Welcome Chat uploads exfiltrated data using the HTTP protocol. |