ESET hat ein GandCrab-Ransomware Decryption-Tool vorgestellt, das hauptsächlich syrischen Opfern der Ransomware nützt. Die Malware-Entwickler haben wahrscheinlich auf Grundlage eines Tweets einige Entschlüsselungsschlüssel in einem Untergrund-Forum verbreitet.

They want 600 dollars to give me back my children, that's what they've done, they've taken my boys away from me for a some filthy money. How can I pay them 600 dollars if I barely have enough money to put food on the table for me and my wife?

— جميل سليمان (@kvbNDtxL0kmIqRU) October 16, 2018

Aus der öffentlichen Botschaft der Malware-Operatoren geht hervor, dass die "politische und wirtschaftliche Situation sowie die Beziehungen zu den GUS-Staaten" die Gründe für die Entscheidung waren. Die Malware-Gang betonte aber auch, dass dies eine Ausnahme sei und die Entschlüsselungsschlüssel für andere Länder oder Opfer nicht geteilt würden. Selbst dann, wenn die GandCrab-Betreiber in Zukunft gefasst werden würden.

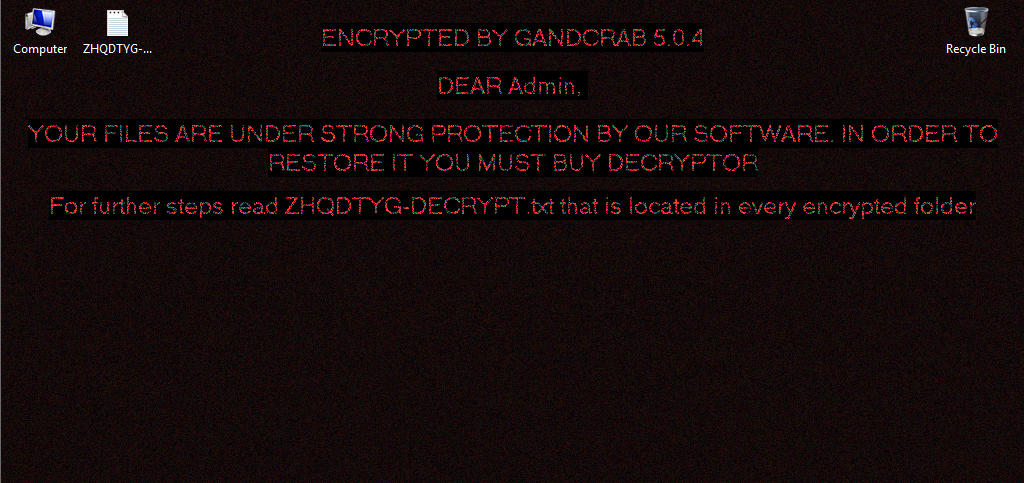

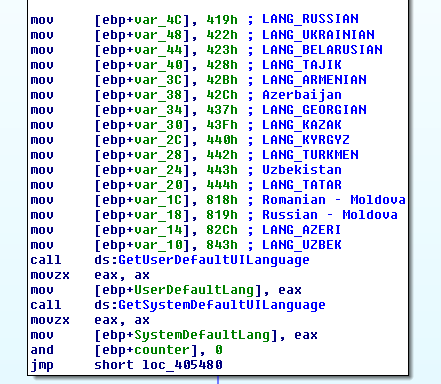

Wie BleepingComputer.com berichtet, enthält das Entschlüsselungsbündel lediglich die Schlüssel für syrische Opfer. Die GandCrab-Operatoren erklärten zudem, dass es ein Fehler sei, Syrien weiter auf der Liste der Zielländer zu belassen. Allerdings ist unklar, ob das Vorhaben in zukünftigen GandCrab-Kampagnen umgesetzt wird, da in der neusten Version (5.0.4.) die in Syrien verwendeten Sprachen nicht unter den Ausnahmen aufgeführt sind (siehe Abbildung 1).

Abbildung 1: In der neuesten GandCrab-Variante (5.0.4) gibt es keine Ausnahme für in Syrien verwendete Sprachen.

Das ESET GandCrab Decryption-Tool entschlüsselt Dateien von 979 syrischen Opfern – unabhängig von der betroffenen Malware-Version (1.0 bis 5.0). User können den ESET GandCrab Decryption-Tool hier herunterladen. Weitere Hilfestellungen und Tipps sind im GandCrab Decryptor Knowledgebase Article zu finden.

Das ist nicht das erste Mal, dass Ransomware-Operatoren Entschlüsselungsschlüssel zur Verfügung stellen und Cybersecurity-Unternehmen den Weg freimachen, Decryption-Tools zu erstellen. ESET publizierte bereits Entschlüsselungstools für TeslaCrypt, Crysis oder für frühe Varianten der AESNI-Ransomware.

Ransomware-Kompromittierungen vermeiden

Prävention ist bei längst bekannten Bedrohungen das beste Gegenmittel. Wir empfehlen allen Anwendern, ihre Betriebssysteme und Software auf den neuesten Stand zu bringen, zuverlässige mehrschichtige Sicherheitslösungen zu installieren und regelmäßig Backups von allen wichtigen und wertvollen Daten an einem Offline-Speicherort (z. B. externen Speicher) zu erstellen.

Unternehmen empfehlen wir darüber hinaus auch folgendes:

- Angriffsflächen können durch das Deaktivieren oder Deinstallieren von nicht mehr benötigten Dienste verringert werden.

- Netzwerke sollten nach risikogefährdeten Konten mit schwachen Passwörtern durchsucht und gestärkt werden.

- Die Verwendung des Remote Desktop Protocols (RDP) sollte von außerhalb des Unternehmensnetzwerks eingeschränkt werden – z.B. durch Authentifizierungsmethode auf Netzwerkebene – ansonsten ist es ganz abzustellen.

- Mitarbeiter, die von außerhalb auf das Unternehmensnetzwerk zugreifen müssen, sollten das über ein Virtuelles Privates Netzwerk tun.

- Nicht benötigte Ports sollten über die Firewall gesperrt werden, da sie Kompromittierungen möglicherweise Tür und Tor öffnen.

- Der Datenverkehr zwischen internen und externen Netzwerken sollte durch fest vorgegebene Richtlinien geregelt sein.

- Es empfiehlt sich, die Konfiguration von Sicherheitslösungen mit einem Passwort vor Veränderungen und Deaktivierungen zu schützen.

- Firmennetzwerke sollten idealerweise segmentiert und jedes Teilnetzwerk mit Firewall versehen werden. Auf diese Weise dämmt man Netzwerk übergreifende Angriffe bzw. Auswirkungen von bspw. Ransomware ein.

- Auch Backups können durch Zwei- bzw. Multi-Faktor-Authentifizierung geschützt werden.

- Regelmäßige Mitarbeiter-Schulungen stärken das Verständnis und Bewusstsein für Cyberbedrohungen und helfen beim Umgang mit Social-Engineering-Angriffen.

- Datei- und Ordnerzugriffe sind für Nutzer oder Nutzergruppen individuell einzurichten. Nicht jeder Mitarbeiter braucht Zugriff auf alle Files und nicht alle User bearbeiten dieselben Dateien. Über einen Schreibschutz für bestimmte Dateien sollte nachgedacht werden.

- ESET empfiehlt für seine Sicherheitsprodukte außerdem die Einstellung der Erkennung von „Potentiell Unerwünschten Anwendungen“ (PUAs). Einige unerwünschte Tools könnten ansonsten dazu dienen, Sicherheitslösungen auszuschalten.