Im Mai dieses Jahres jährte sich der Versand der ersten Massenmail zum 40. Mal. Was damals noch unter „Marketing“ verstanden werden konnte ist heute, 2018, jedoch ein weit größeres Problem und Teil des organisierten Cybercrime. In diesem Artikel sollen die Hintergründe beleuchtet werden, die zu diesem Massenphänomen führen, warum uns Spam mit Sicherheit noch eine Weile erhalten bleibt, und was man im Einzelnen tun kann, das Thema vom eigenen Posteingang so fern wie möglich zu halten. Die Namensfindung oder andere historische Bezüge sind kein Teil davon. 😉

Die Zahlen

Je nach Statistik lässt sich sagen, dass zwischen 45% und 50% allen täglichen E-Mail Aufkommens Spam in der ein oder anderen Form (siehe weiter unten) darstellt. Um den Blick für das große Ganze zu bekommen: Das entspricht circa 14,5 Milliarden Spammails pro Tag. Spam ist ein lukratives Geschäft – gute Spammer „verdienen“ um die 7000 US-Dollar täglich. Wäre es nicht so, hätten wir das Phänomen längst vom Hals. Interessant ist in diesem Zusammenhang außerdem zu wissen, dass gerade einmal 1 von 12,5 Millionen Spammails beantwortet wird. Ja, richtig gelesen: es gibt tatsächlich immer noch User, die auf Spam antworten.

Doch welche Unterschiede gibt es beim Thema unerwünschte E-Mails?

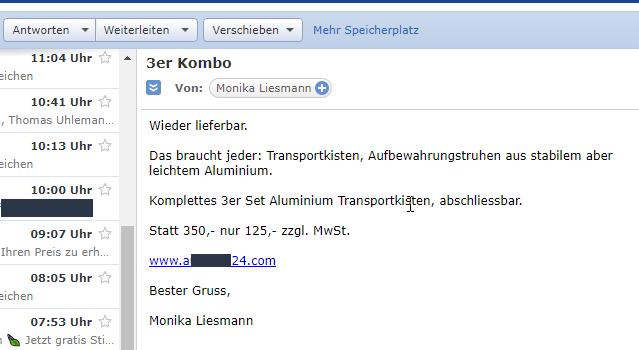

Werbung

Der Klassiker der Massenmails ist der „guten, alten Werbung“ geschuldet. Man sieht es leider regelmäßig: Marketing Kampagnen zwielichtiger Anbieter versuchen, für neue Werkzeugsets oder Erwachsenenspielzeuge oder -plätze zu werben – Werbung macht mit 70-80% allen Spams den Löwenanteil unerwünschter Mails aus.

Phishing & Scams

PayPal, Amazon, Facebook und viele weitere „haben verdachtiges Verhalten mit Account bekannt“[sic!] und bitten um einen Login durch einen Klick auf den Link in der entsprechenden Mail, um die verdächtigen Aktivitäten zu überprüfen? Sie haben bei MediaMarkt, IKEA oder anderswo Gutscheine gewonnen?

Die Chance ist groß, dass es sich dabei um mehr oder weniger gut gemachtes Phishing handelt. Sinn und Zweck dieser Kampagnen ist es, die User durch Vorgaukeln falscher Tatsachen dazu zu bringen, dass diese ihre (Anmelde-)Daten in Web- oder PDF-Formulare eintragen. Oft werden dabei sogar Originalgrafiken und andere Elemente in der Phishingmail oder Fake-Webseite von den offiziellen Seiten von Facebook & Co. nachgeladen, um die Täuschung so echt wie möglich aussehen zu lassen. In den weltweiten Statistiken tauchen am häufigsten gefälschte Mails von Apple auf (ca. 25% aller Account-Phishingmails), am effektivsten für Kriminelle haben sich jedoch falsche Dropbox-Mails erwiesen – hier sind die Öffnungs- und Klickraten mit 13% weit höher als bei allen anderen Kampagnen (Apple ca. 1-2%).

Scams, also Betrügereien, gibt es ebenfalls immer noch in rauen Mengen. Als Klassiker, die nichts an Popularität eingebüßt haben, gelten alle möglichen Varianten des „reichen Onkels aus Afrika“. Mails, in denen von einem bisher unbekannten, ausgewanderten Verwandten ein beträchtliches Vermögen zu erben sei, wenn man denn dem Nachlassverwalter (meist ein mit einem Doktortitel versehener Rechtsanwalt) doch nur seine persönlichen Informationen, wie etwa auch Sozialversicherungsnummer und Kontoverbindung zur „Überprüfung“ nach Ghana oder Nigeria schicke. Natürlich gibt es weder das versprochene Geld, noch dass der Verwandte existiert hätte. Die Realität sind leider jedoch viele gutgläubige „Gewinner / Erben / Begünstigte“, die ihre Daten angesichts der versprochenen Summen nur allzu bereitwillig angeben.

Im Firmenumfeld wird Phishing als so genanntes „Spearphishing“ oft als Einstieg für einen größeren Angriff verwendet, um etwa an Admin-Zugänge und andere Informationen zu gelangen. Hierbei werden die Absender so gefälscht, dass es aussieht, als würde die Personalabteilung oder IT „aus Sicherheitsgründen um einen Datenabgleich“ bitten – aktuell auch angeblich im Rahmen der EU-DSGVO. Die meisten Nutzer sind aufgrund dieser Vertrauensbasis nur allzu bereit auch Angaben zu Passwörtern und ähnlichem zu machen.

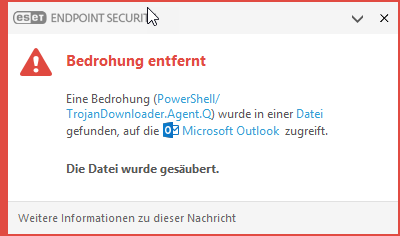

Malware

„Vielen Dank für Ihre Bestellung, Details entnehmen Sie bitte dem Anhang!“ so oder so ähnlich beginnen gefälschte, angebliche Rechnungen, Bewerbungen, Gewinnbenachrichtigungen, Mahnungen und manches mehr. Im der Mail beigefügten Dateianhang befinden sich meist Archive, wie ZIP oder RAR, da einige verwendete Antimalware-Scanner nicht in Archivdateien prüfen können oder aus angeblichen Performancegründen nicht sollen. Im komprimierten Ordner finden sich dann Office-Dokumente, PDF oder gleich ausführbare Dateien wie EXE oder SCR. Diese sind entweder die Schadsoftware selbst oder der Malwarecode ist als Script im Dokument versteckt. Das gelingt etwa durch Javascript in PDF, Office Makros oder mit steigender Beliebtheit bei den Kriminellen: PowerShell. Scripte haben den Vorteil, dass auf Dateiebene des Rechners keine schädliche Einzeldatei abgelegt werden muss, sondern der Schadcode direkt über das „Wirtsprogramm“, wie Outlook, im Arbeitsspeicher des Systems entpackt und ausgeführt werden kann und weitere Malware über das Internet nachlädt oder bereits beginnt, das Dateisystem des Opferrechners zu verschlüsseln. Dabei reden manche von „Fileless Attacks“ also dateilosen Attacken. Ransomware, die Daten verschlüsselt oder den Rechnerzugriff anderweitig sperrt, ist dabei nicht die einzige Art Schädling, die so verteilt wird. Trojaner mit allen möglichen Aufgaben und wandelbaren Zwecken können so den Computer in ein Botnet integriert oder Keylogger und andere Spyware installieren. Das ist noch längst nicht das gesamte Waffenarsenal der Cybergangster, aber wohl das beliebteste.

Woran liegt’s?

Kurze Antwort: An uns!

Es liegt daran, dass wir seit 20 Jahren das Internet benutzen und mit ihm gemeinsam eine Entwicklung auf Basis von „Try & Error“ durchlaufen haben. Wer Ende der 1990er Jahre bereits eine erste Homepage hatte auf der die E-Mail-Adresse im Klartext als Kontaktmöglichkeit angegeben war, kann diese wohl mittlerweile nur noch als „Trainingscamp“ für Spamfilter gebrauchen. Schon früh haben automatische Scipte, sognannte „Webcrawler“, das Internet nach Mailadressen durchsucht, um diese in entsprechende Spam-Datenbanken aufzunehmen.

Eine weitere Masche sind diverse, angebliche Gewinnspiele bei Facebook, Instagram und Co. – wie oft sieht man in der Timeline geteilte Beiträge zu angeblichen Verlosungen von Häusern, Traumreisen, Autos und mehr! Die Gewinne existieren in der Regel nicht, dafür haben aber die gutgläubigen Nutzer mehr als bereitwillig neben ihrem Facebook Account auch noch ihre Mail-Adresse angegeben und 5 Freunde verlinkt.

Und natürlich stammen viele Adressen aus „Datenklau“. Wenn es den Angreifern dann noch so leicht gemacht wird, wie aktuell beim längst vergessenen knuddels.de, indem Passwörter und Nicknames im Klartext auf den Servern der Betreiber abgelegt sind, hält sich der Aufwand für die Kriminellen in Grenzen – aber in diesem einen Fall beschert er ihnen über 800000 Nutzerdaten auf einen Schlag.

Die einzig wahre Motivation für Cyberkriminelle oder halbseidene Geschäftemacher ist aber die Lukrativität von Spam-Kampagnen. Im Internet sind Spambot-Netze für günstige Preise zu mieten und bieten die Auswahl nach Regionen, Betriebssystemen und vielem mehr. Das heißt, es gibt für Spammer wenig infrastrukturellen Aufwand – den übernehmen spezielle „Dienstleister“. Das ermöglicht es ihnen, Massen an Spam zu versenden, wodurch der geringe Prozentsatz geöffneter oder gar beantworteter Mails am Ende immer noch eine recht große, absolute Zahl darstellt.

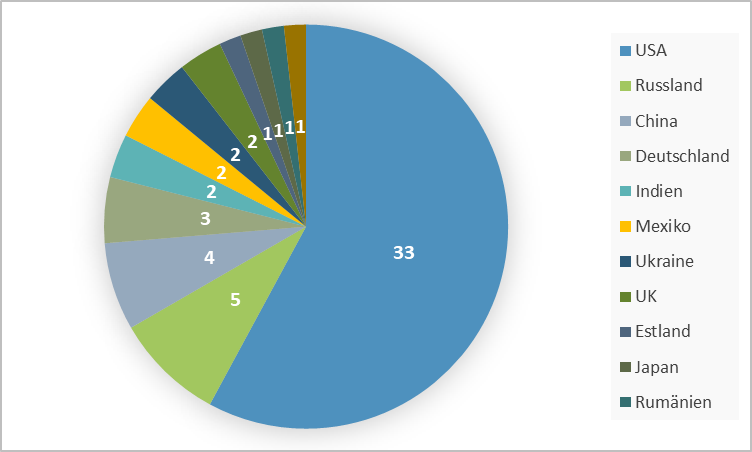

Wo kommt’s her?

Die aktivsten Spammer befinden sich mit Abstand in den USA – gefolgt von Russland, China und Deutschland.

So zeigen die Zahlen vom 10. September 2018 bei Spamhaus „Register of Known Spam Operations (ROKSO)“, dass von den registrierten 57 Operationen ganze 33 aus den USA, 5 aus Russland, 4 aus China und 3 aus Deutschland stammen. Die absoluten Zahlen ändern sich täglich, aber die Top 5 bleibt so gut wie immer gleich.

Kosta fast gar… oh!

Viele Menschen glauben, dass Spam zwar lästig, aber nicht wirklich mit Kosten verbunden ist. Tatsächlich ist es aber ein enormer Kostenfaktor, Spam zu bekämpfen. Täte man es nicht, würde das die Benutzung von E-Mail-Programmen erheblich erschweren oder gar unmöglich machen – gerade im Firmenumfeld, da man manuell die echten von den unechten Mails unterscheiden und aussortieren müsste. Das heißt einerseits, dass Spamfilter entwickelt werden müssen. Intelligente Spamfilter müssen in der Lage sein, auch unbekannte Mails korrekt als bösartig oder gut zu erkennen. Das erreicht man nicht mit Black- und Whitelisting, dazu gehört eine Analyse aller (Meta-)Daten, Inhalte und Anhänge. Diese Entwicklung und ständige Aktualisierung kostet schon die Gehälter der Entwickler.

Spamfilter müssen schnell sein. Dazu brauchen sie auch entsprechende Hardware, die dafür extra angeschafft werden muss – ob als Gateway im Unternehmen oder aufseiten der Internet- / Mailanbieter für Privatkunden. Auch das erzeugt Kosten. Diese bewegen sich weltweit im 2-3stelligen Milliardenbereich.

Der Kampf gegen Spam ist aber nur ein Posten in der Kostenrechnung. Ein weiterer ist der direkte Schaden, der beim Opfer entsteht. Sei es die Ransomware, die ich dummerweise bezahle in der Hoffnung, dass ich meine Daten entschlüsselt bekomme oder durch unautorisierte Überweisungen in meinem Namen, weil ein Bankingtrojaner und vielleicht noch ein Keylogger auf meinem System „wohnen“, ohne dass ich es weiß. E-Mail ist der mit Abstand größte Infektionsvektor für Malware aller Art – noch vor infizierten Webseiten.

Was kann man tun?

Spam – wie auch andere Cybercrime-Aktivitäten – lässt sich nicht endgültig besiegen, aber doch effektiv eindämmen. Dazu bedarf es einerseits technologische Lösungen und andererseits aufgeklärte Nutzer. Deswegen hier nun die wichtigsten Tipps:

- Nutzen Sie Spamfilter

Spamfilter sind in vielen E-Mail-Programmen wie Microsoft Outlook oder Mozilla Thunderbird mit mehr oder weniger guten Erkennungsraten und Optionen enthalten. Aktivieren Sie diese. Zusätzlich bieten moderne Schutzprogramme eigene Spam- und E-Mail-Filter, die sich oft durch bessere Erkennungsraten und Einstellmöglichkeiten auszeichnen. Das Gleiche gilt natürlich auch im Unternehmenseinsatz – Spam- und E-Mail-Filter am Gateway und den entsprechenden Plattformen gehören zum Mindeststandard, um seine Netzwerke zu schützen.

- Behandeln Sie Ihre E-Mail-Adresse wie eine Kreditkarte

„Daten sind das Öl des 21. Jahrhunderts“ – Ihre E-Mail-Adresse ist mittlerweile mehr als eine Zustellmöglichkeit elektronischer Post, sie ist Dreh- und Angelpunkt Ihres „digitalen Ichs“. Sie dient als Login bei verschiedenen Webdiensten, Sozialen Netzwerken, für Shoppingkonten bei Amazon & Co. und vieles mehr. Das allein sollte Ihnen bewusst machen, wie wertvoll die Adresse ist und dass es sich lohnt, so vorsichtig wie mit anderen Bezahldaten damit umzugehen! - Seien Sie misstrauisch

Das Gewinnspiel verspricht mir einen Luxuswagen, -urlaub, ein Haus oder ähnliches? Eine Facebookseite hat ein lustiges Bild mit Inhalten wie „Der, den Du verlinkst, schuldet Dir eine Packung Chickennuggets“ oder „Mit @A wirst Du im neuen Jahr glücklich“? Dann nicht kommentieren, am besten die Seite blockieren (auch wenn es wieder der Lieblingsradiosender ist), denn in der Regel geht es nur darum, diese Kontakte dann in der ein oder anderen Form zu belästigen. Das harmloseste ist dabei nur die Einladung, die Seite zu liken – das Ergebnis bleibt das gleiche: ein weiterer Eintrag in einer Adressdatenbank, die entweder selbst genutzt oder weiterverkauft wird. Zudem habe ich als Nutzer dann keine Kontrolle mehr über den Schutz der gespeicherten Daten (siehe Knuddels). Die gleiche Vorsicht muss natürlich auch für E-Mails mit entsprechendem Inhalt gelten. Auch hier stimmt der Grundsatz: „Niemand hat etwas zu verschenken.“!

Stellen Sie sich vielleicht immer wieder folgende Frage: „Wenn mich damit einer auf der Straße angesprochen hätte, hätte ich ihm auch meine Informationen gegeben?“ In der Regel können Sie diese Frage mit Nein beantworten. Es gibt keinen rationalen Grund, sich im Internet anders zu verhalten.

*2018 war ein gutes Jahr für Wespen, welche wohl jede Gartenparty oder Freiluftmahlzeit „zugespammt“ haben, was mich zu dem Kunstwortspiel verleitete. Bitte also wie „Wespennest“ lesen. 😊