Hin und wieder untersuchen IT-Forensiker fortgeschrittene IT-Vorfälle mit teilweise unbekannten Methoden. Dafür sind Werkzeuge notwendig, die nicht immer leicht zu finden sind. Aus diesem Grund ist die Idee zustande gekommen, Tool-Quellen für jeden IT-Forensik-Anlass aufzuzeigen und kurz zu erklären.

Natürlich kann jeder Tools auch selbst im Internet suchen und finden. Allerdings weiß man manchmal nicht genau, nach was gesucht werden muss und das richtige Filtern fällt schwer.

Im Folgenden stellen wir einige sehr nützliche Tool-Portale vor mit Verknüpfungen zu deren offiziellen Repositories.

NIST-Katalog von IT-Forensik-Tools

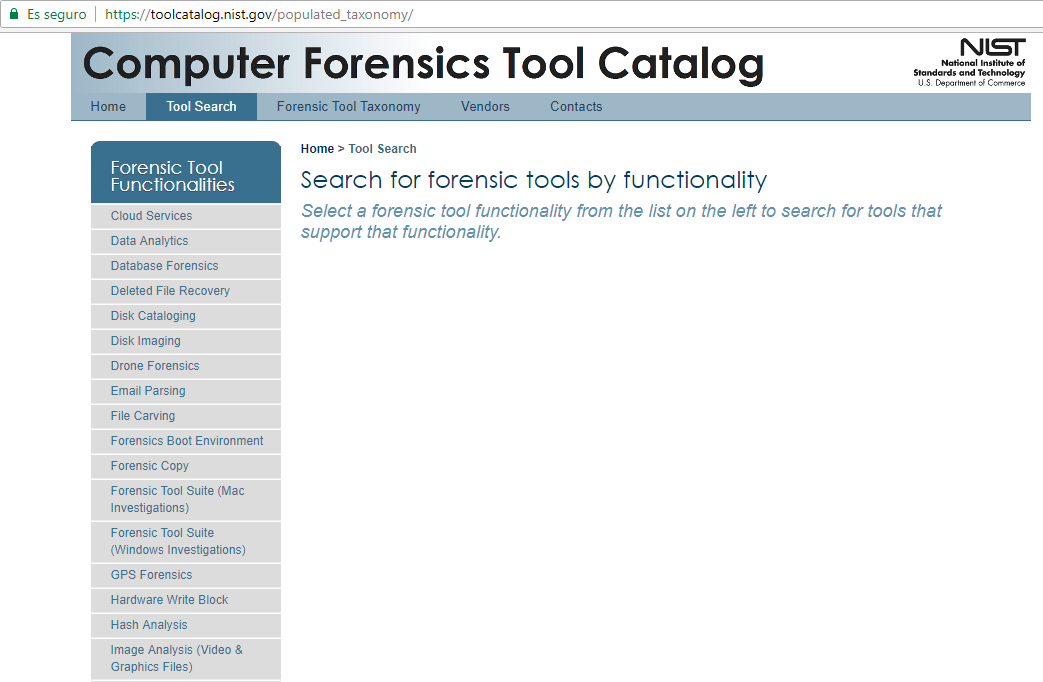

Auf dem Portal des US-amerikanischen National Institute of Standards and Technology (NIST) findet man klare Klassifizierungen, die eine einfache Suche nach den verschiedenen forensischen Tools ermöglicht. Hier kann man beispielsweise nach „Funktionalität“ filtern.

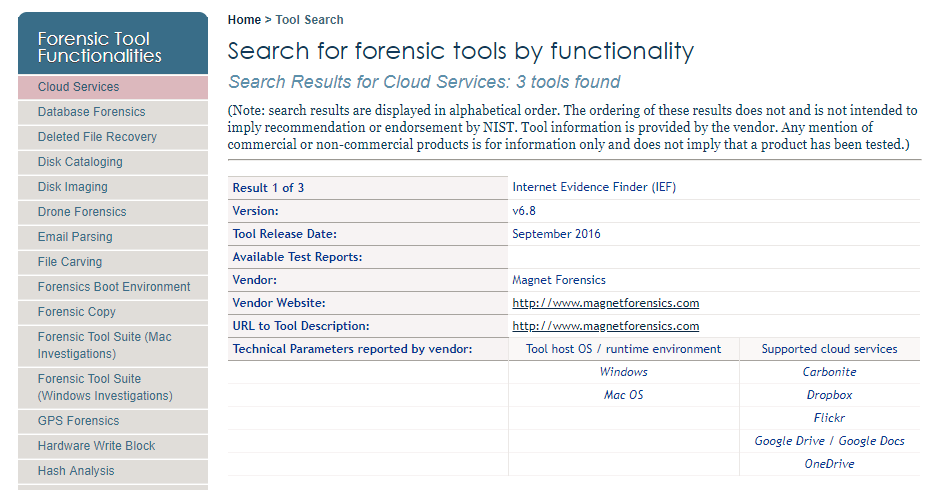

Abbildung 1: NIST-Repository für forensische Werkzeuge (US National Institute of Standards and Technology)

Wie auf dem Bild zu sehen, kann ein Katalog nach technischen Parametern durchsucht werden, die auf bestimmten digitalen forensischen Funktionen basieren, z. B. Disk Imaging oder Dateiwiederherstellung. Dort findet man alles, angefangen von Analysetools für Cloud-Dienste bis hin zu Drohnen- und Fahrzeugforensik oder Tools zur Datenanalyse, Datenbankforensik, E-Mail-Analyse, Hash-Analyse, Bildanalyse (Video & Grafik Dateien) – natürlich auch Forensik-Tools zu Instant Messengern, zur Speichererfassung und -analyse, für mobile Geräte, zu VoIP, WLAN und so weiter.

Dieser Katalog wurde von mehreren US-Behörden gemeinsam entwickelt, darunter Homeland Security, das Office of Science and Technology Policy, die National Cyber Security Division und das Computer Forensics Tool Testing Program des National Institute of Standards and Technology.

Das Portal ist in drei Bereiche unterteilt:

- Suchfunktion zum Auffinden von Werkzeugen

- Seite für Anbieter zur Eingabe von Informationen über ihre Werkzeuge

- Beschreibung von Funktionen und technischen Parametern

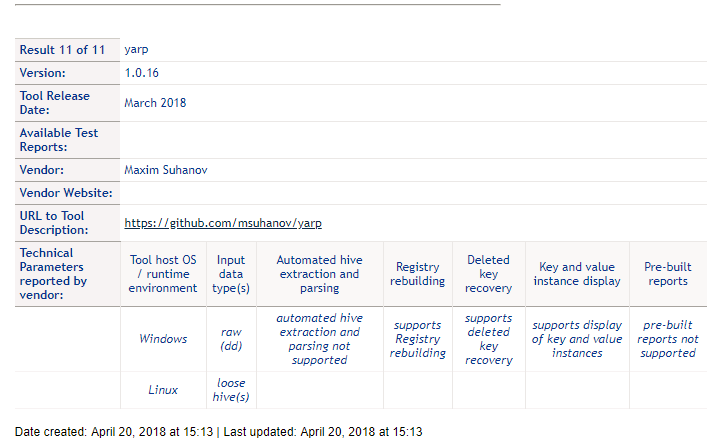

Das obige Bild zeigt das Suchergebnis für forensische Analysetools für Cloud-Dienste und die folgende Abbildung ein Ergebnis über Tools für die Microsoft Windows Registry.

Es sollte beachtet werden, dass die Anbieter die Informationen für jedes Tool selbst einpflegen. Das Portal stellt klar, dass jede Erwähnung eines Produkts, ob kommerziell oder nicht, nur zu Informationszwecken dient und nicht bedeutet, dass ein Produkt vom NIST getestet wurde.

Dieses Werkzeug-Kompendium bietet einen allgemeinen Überblick über digitale forensische Analysewerkzeuge und zeigt auf, wo noch Lücken bestehen – Zum Beispiel bei Methoden, für die noch kein Forensik-Tool veröffentlicht ist und die komplexere manuelle Vorgehensweisen erfordern.

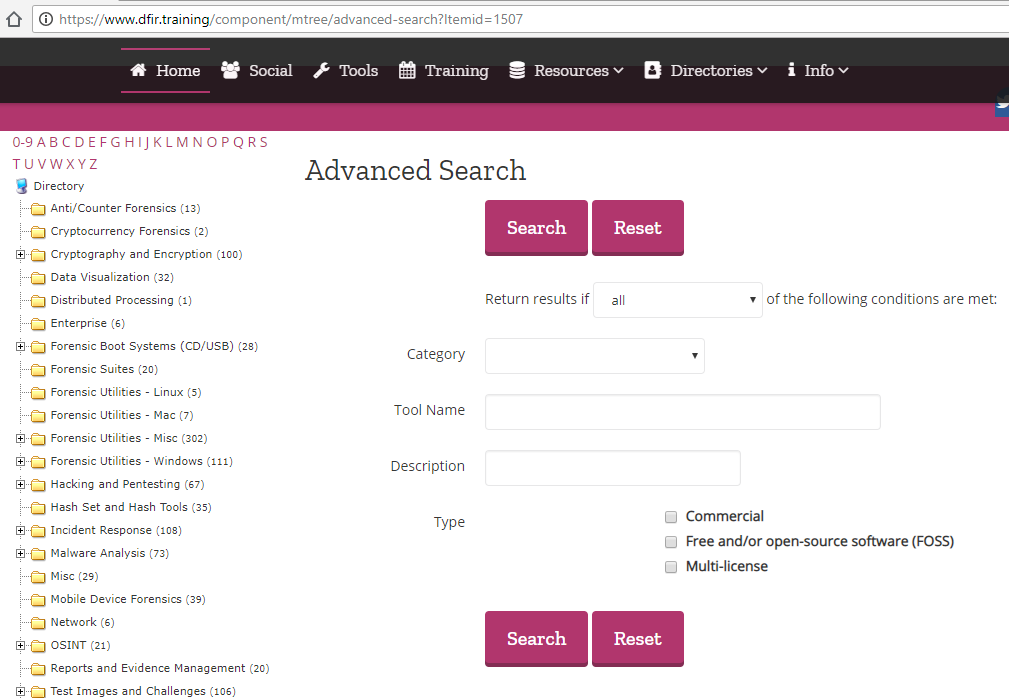

DFIR Trainingskatalog für IT-Forensik-Tools

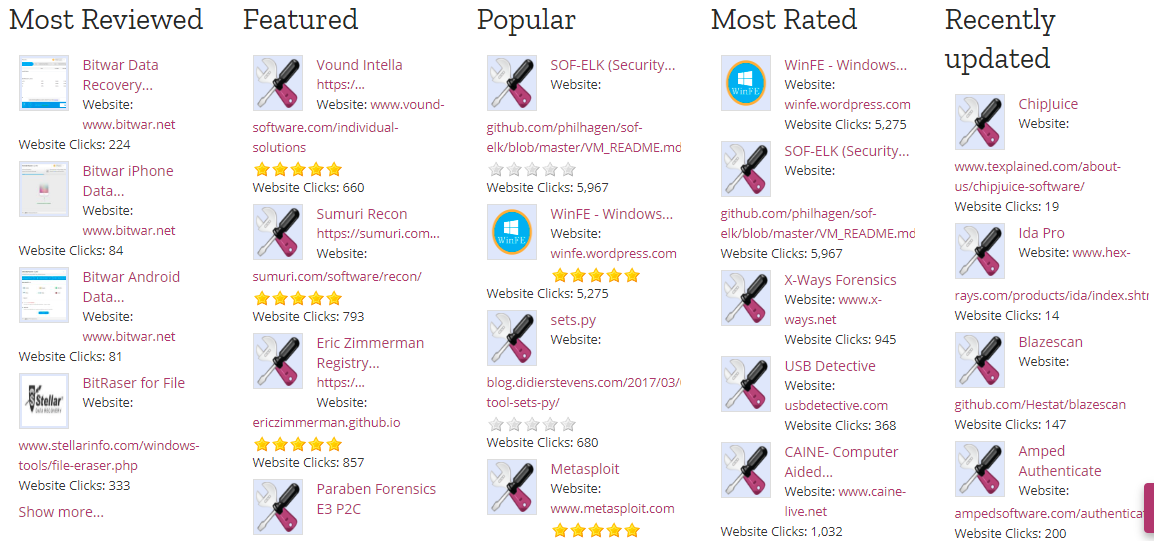

Mit weiteren sehr interessanten Tools wartet die DFIR-Community auf. Das sehr umfassende Portal biete eine große Menge an Ressourcen, um auf IT-Vorfälle forensisch vorbereitet zu sein. Zusätzlich zur Suchoption (mit einer sehr benutzerfreundlichen grafischen Oberfläche) ermöglicht das Portal Benutzern, Bewertungen für die verfügbaren Tools zu hinterlassen.

Außerdem kann man sich die Anwendungen mit den meisten Bewertungen, die am meisten heruntergeladen oder die aktuellsten Tools anzeigen lassen.

Abbildung 5: Informationen über Anwendungen mit den meisten Bewertungen, die am meisten heruntergeladen, zuletzt aktualisierte, etc

Darüber hinaus verfügt das Portal über zahlreiche Ressourcen zum Testen von Tools oder über Kurzanleitungen und Infografiken.

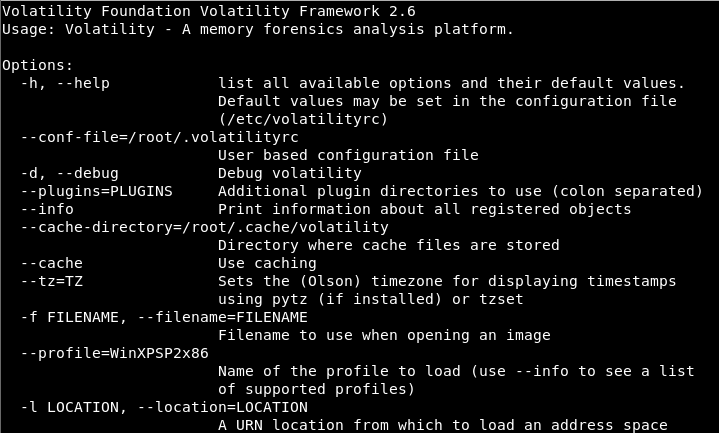

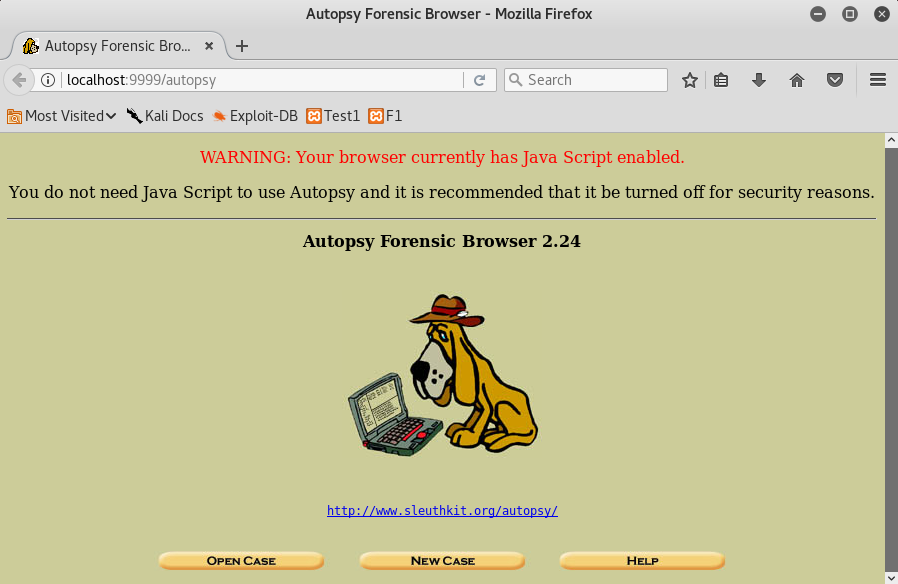

Nicht vergessen wollen wir die vielen Linux-Distributionen, die auf Pentesting ausgerichtet sind. Viele haben die am meisten gebrauchten Tools bereits vorinstalliert.

Abbildung 7: Autopsy: Ein weiterer Klassiker, der in verschiedenen Linux-Distributionen wie Kali verfügbar ist.

Die Forensik-Tools sind nicht immer auf Anhieb zu verstehen. Man sollte sich eingehender mit ihnen auseinandersetzen und immer Ausschau nach der neusten Version halten.

Wir hoffen, allen Neugierigen einen kurzen Einblick in die IT-Forensik Werkzeug-Welt gegeben zu haben. Von hier aus kann jeder damit beginnen, seine forensischen IT-Skills aufzubauen und zu perfektionieren.