Iniciando esta semana, recibimos de uno nuestros seguidores en Facebook una notificación de lo que le parecía era una amenaza que buscaba infectar su dispositivo móvil. La realidad es que lo que más me llamó la atención al analizarlo fue que se trataba de un troyano que trataba de suplantar al juego FrontLine Commando D-Day... el cual durante un tiempo había estado jugando en mi celular.

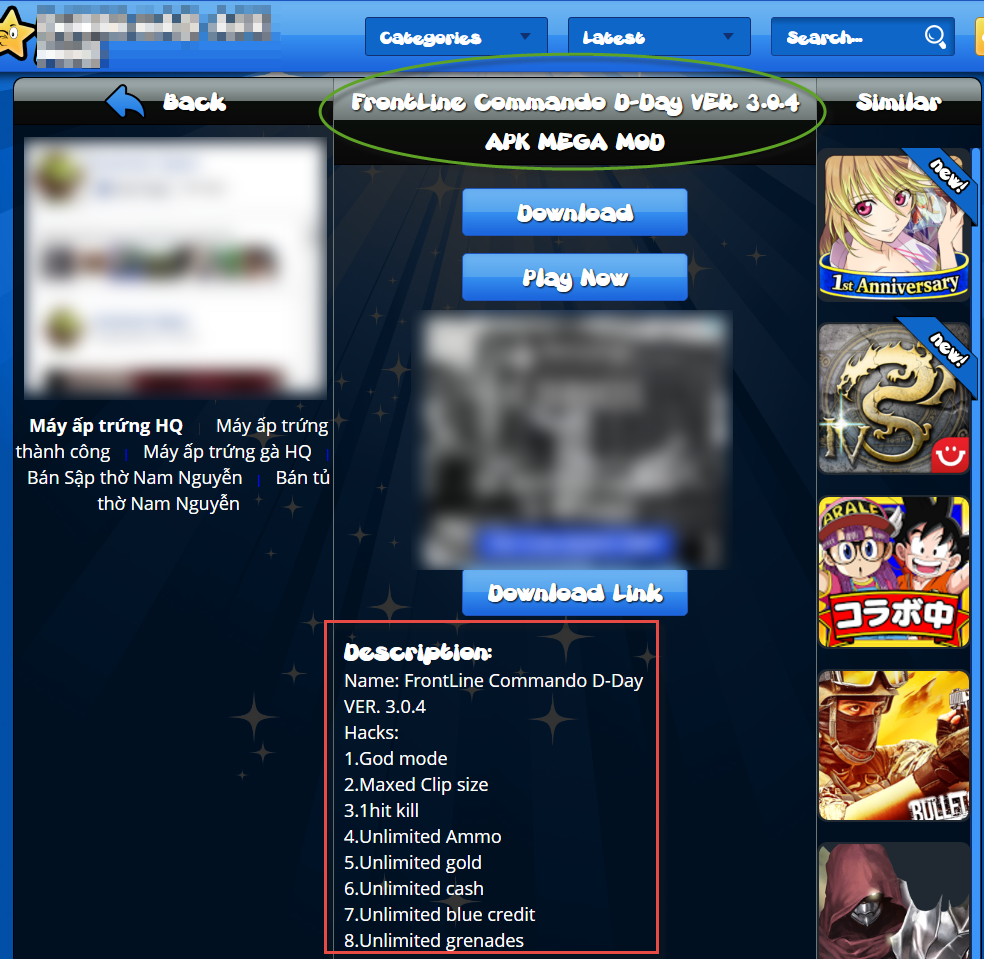

Para ver desde dónde venía la aplicación maliciosa, llegamos hasta un repositorio no oficial donde estaba el enlace de descarga. Pero en la descripción parecía que no se trataba únicamente de la aplicación normal; decía contener una buena cantidad de armas y recursos ilimitados, lo que en otras palabras sería un éxito rotundo para cualquier jugador (aunque un éxito bastante tramposo).

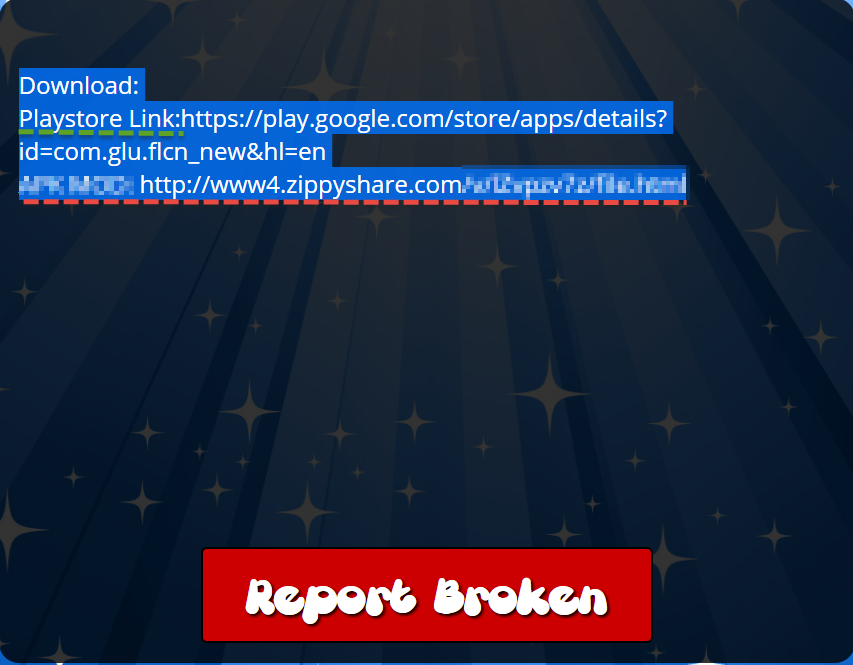

Sin embargo, aquellos que llegaran a este punto y trataran de descargar la aplicación se encontrarían con dos opciones: la primera, ir al repositorio oficial de Google para hacerlo desde allí de manera legítima; la otra opción se trata de un enlace a un servicio para compartir archivos bastante conocido.

Hasta este punto, la decisión de seguir adelante con la descarga dependía únicamente del usuario: ir al sitio oficial y descargar la app oficial, o bien ir a un repositorio no controlado y descargar directamente el APK, esperando seguramente convertirse en un jugador todopoderoso.

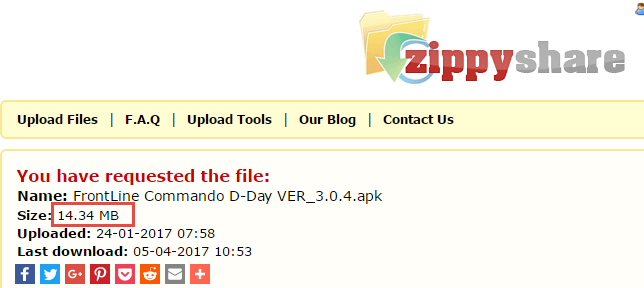

Al entrar a la página de descargas había un tema que de entrada llamó mi atención: el tamaño del archivo.

Este juego precisamente se caracteriza por tener un tamaño bastante grande, ya que el archivo original pesa más de 300MB, pero esta falsa versión no es ni el 5% de la verdadera. En este punto ya hay varias señales que nos permiten identificar que estamos ante algo malicioso, pero lamentablemente es posible que un usuario muy descuidado o muy desesperado por adquirir beneficios para este juego siga intentando ejecutarlo.

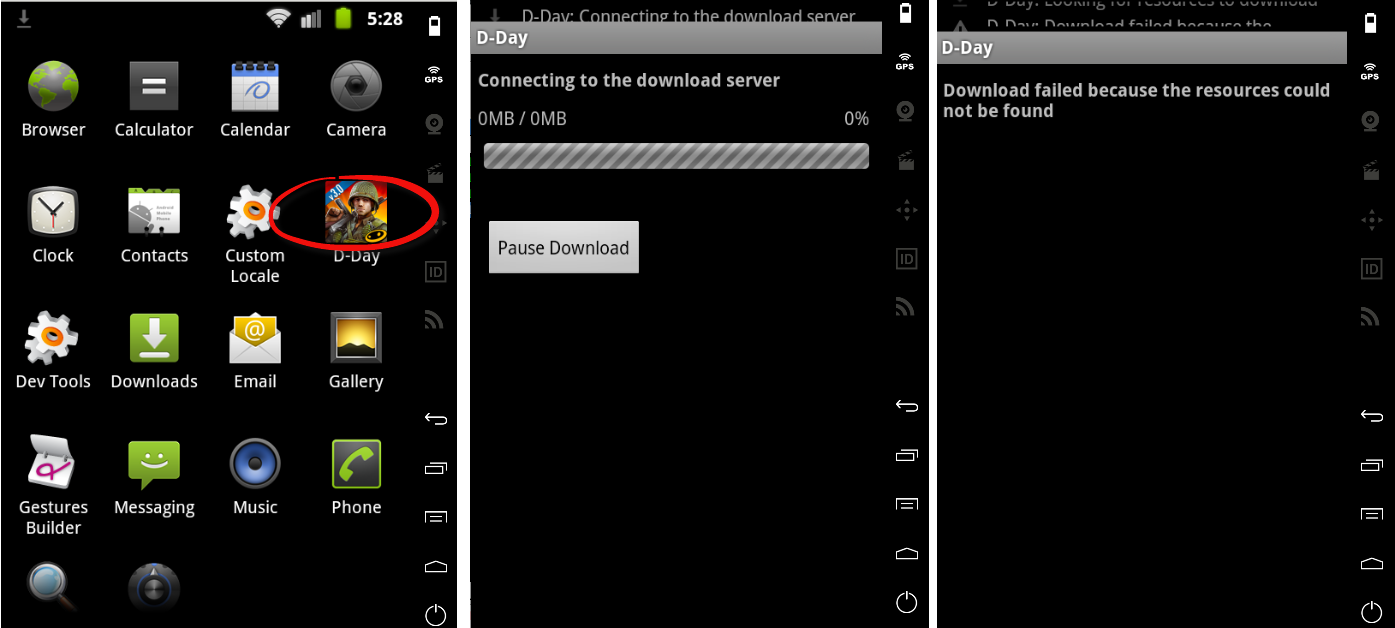

Una vez que se instala esta falsa aplicación aparecerá un mensaje de error en el dispositivo, diciendo que la descarga falló porque no se hallaron los recursos:

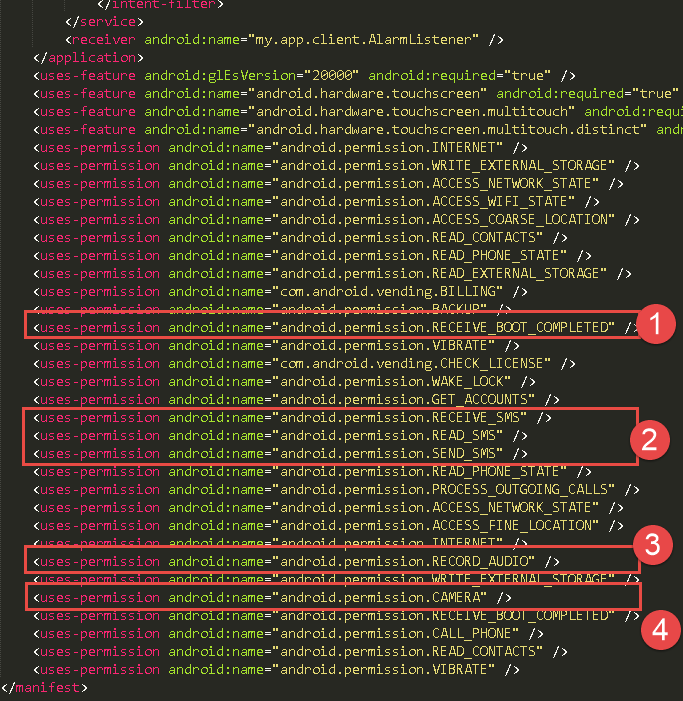

Sin embargo, la aplicación realiza una serie de acciones maliciosas sobre el dispositivo que lo dejan susceptible de ser controlado de manera remota por el atacante. Si revisamos los permisos que pide la aplicación, nos podemos dar cuenta del alcance real que puede tener una amenaza de este tipo, que comenzó con la simple descarga de un supuesto juego.

Por ejemplo, con el permiso 1 la amenaza logra persistencia en el equipo, por lo que cada vez que este se reinicie, se volverá a ejecutar.

Con el grupo de permisos marcado como 2, el atacante puede tomar el control de los mensajes SMS que entran y salen del dispositivo. Y con los permisos 3 y 4 puede controlar el micrófono y la cámara del dispositivo.

Si seguimos mirando un poco más, encontramos que la amenaza puede escribir y leer información del dispositivo y la tarjeta de memoria externa, y que también tiene permisos sobre las llamadas y los contactos. En otras palabras, el atacante lograría tener el control remoto del equipo.

En este caso, el archivo descargado es una variante de una amenaza detectada por las soluciones de ESET como Android/Spy.AndroRAT.

Propagación de la amenaza

Haciendo un seguimiento en nuestros sistemas, encontramos detecciones de esta muestra solamente en países de Latinoamérica, puntualmente en Brasil y Argentina.

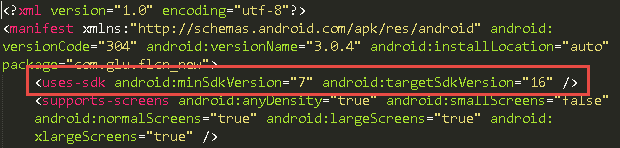

Por otra parte, resulta interesante notar que esta aplicación maliciosa solo puede ser instalada en algunas versiones particulares del SDK Android, particularmente aquellas comprendidas entre la 7 y la 16. Es decir, hasta la actualización conocida como Jelly Bean en su primera versión, la 4.1.x.

Esto te podría dejar tranquilo si tienes una versión posterior, teniendo en cuenta que la última actualización es la 23, correspondiente a Marshmallow.

Sin embargo, un 10% de los dispositivos aún utilizan versiones vulnerables a este tipo de amenazas. Por las dudas, no está de más darle una mirada a la versión que tienes instalada en tu dispositivo.

Lecciones aprendidas

Cuando nos reportan este tipo de muestras, hay varias cuestiones que se nos vienen a la cabeza. La primera de ellas tiene que ver con el esquema utilizado por los atacantes: ¿por qué se valen de amenazas que afectan versiones de Android con actualizaciones de hace cinco años? La respuesta es sencilla: porque todavía hay usuarios con dispositivos vulnerables que pueden caer fácilmente en este tipo de engaños.

La segunda es cómo evitar que siga habiendo víctimas, y también sabemos la respuesta: ayudando a concientizar sobre amenazas, sus riesgos y las formas de evitarlos, tal como hacemos cada día en WeLiveSecurity.

Todavía nos queda trabajo por hacer, ya que hay muchos usuarios que pueden ver su información fácilmente comprometida, pero la invitación es a ir cerrando esa brecha. Con acciones tan sencillas como tener actualizado el dispositivo, tener instalada una solución de seguridad y ser cuidadosos con lo que descargamos ya podemos estar protegidos.