La cybersécurité a toujours été une course aux armements entre attaquants et défenseurs, mais l’essor des outils d’intelligence artificielle a décuplé cette confrontation.

Concrètement, voici comment le phishing se traduit en chiffres :

- Selon la télémétrie d’ESET, 34 % des malwares détectés sont diffusés via le phishing.

- 60 % des violations impliquent un facteur humain (rapport DBIR 2025 de Verizon).

- Le phishing représente 16 % des vecteurs d’attaque, avec un coût moyen de 4,8 millions de dollars par incident (IBM 2025).

- 16 % des violations impliquent l’IA, principalement via le phishing généré par IA (37 %) et les deepfakes (35 %), toujours selon le rapport IBM.

Prenons le spear phishing (un type de phishing hautement ciblé et personnalisé, dans lequel un attaquant utilise des informations spécifiques sur une victime pour rendre son message crédible) comme exemple : les cybercriminels consacraient traditionnellement des heures, voire des jours, à collecter des données afin de concevoir des emails personnalisés et convaincants, destinés à inciter les victimes à divulguer des informations sensibles ou à télécharger des malwares. Aujourd’hui, l’IA réduit ce processus à quelques minutes.

Les attaquants utilisent également des techniques avancées de dissimulation, telles que l’intégration d’URL malveillantes dans des QR codes ou le camouflage d’attaques de phishing sous forme d’invitations calendrier afin d’augmenter leurs taux de réussite.

Pour contrer ces menaces en constante évolution, les entreprises doivent adopter une stratégie axée sur la prévention et s’appuyer sur des solutions de protection alimentées par l’IA, capables d’identifier des tentatives de phishing que l’œil humain pourrait ne pas être en mesure de détecter.

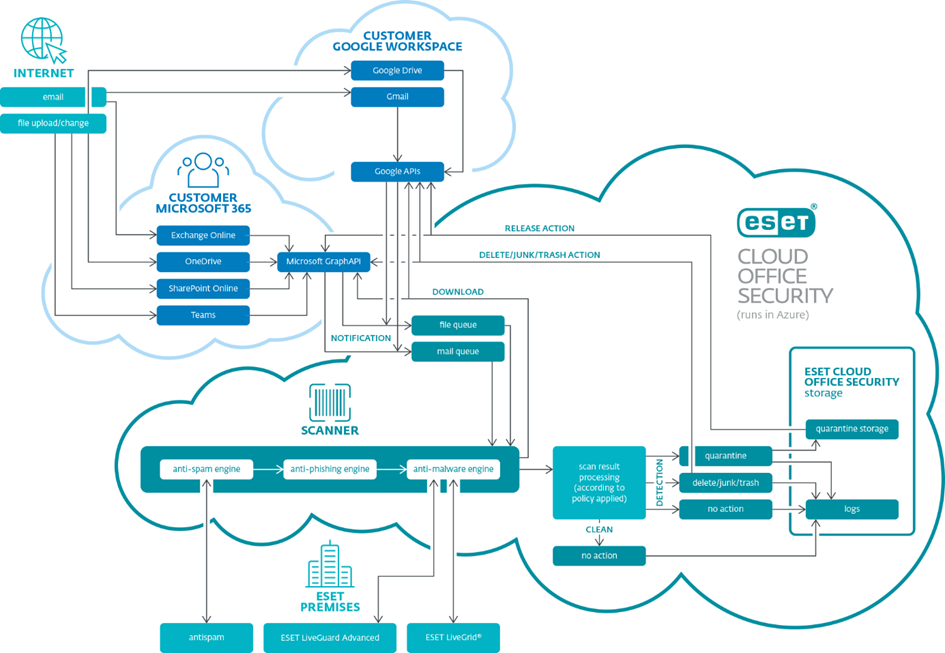

Depuis son lancement en 2020, ESET Cloud Office Security n’a cessé d’améliorer ses capacités de détection, offrant une protection avancée pour Microsoft 365 et Google Workspace contre les malwares, le phishing et le spam. Récemment, ESET a étendu ses fonctionnalités afin de détecter des techniques de phishing frauduleuses, notamment les QR codes malveillants et les invitations calendrier frauduleuses. Les résultats parlent d’eux-mêmes : des dizaines de milliers de menaces ont été détectées depuis.

Notre technologie protège chaque jour votre messagerie

ESET Cloud Office Security a notamment permis en 2025 de détecter une quantité importante de contenus indésirables dont 1,3 million de menaces par email, 3 millions d’emails de phishing, 200 millions d’emails de spam et 600 000 menaces basées sur des fichiers dans OneDrive, SharePoint Online, Teams et Google Drive.

Notre technologie s’améliore encore cette année pour vous proposer un renforcement de la sécurité de votre messagerie.

Points clés de cet article

- À mesure que la cybercriminalité progresse, le phishing devient plus sophistiqué, rendant de nombreux conseils de sensibilisation obsolètes et obligeant les entreprises à repenser leur sécurité et leur politique de sensibilisation.

- Les données mondiales montrent que le phishing est l’un des vecteurs d’attaque les plus courants, avec des pertes pouvant culminer sur plusieurs millions de dollars, un phénomène largement aggravé par l’IA (16 % des violations de données impliquent aujourd’hui son détournement).

- Les entreprises doivent répondre à cette menace par une approche préventive et des solutions de sécurité basées sur l’IA, capables d’analyser des éléments invisibles pour l’oeil humain.

- ESET améliore en continu ESET Cloud Office Security afin de protéger Microsoft 365 et Google Workspace, avec des fonctionnalités capables de détecter des menaces même dans des emails de spear phishing très élaborés.

Le phishing sous stéroïdes

Avant d’examiner les techniques de dissimulation, il est important de comprendre l’évolution de cette menace.

Le phishing est l’une des plus anciennes techniques d’ingénierie sociale, reposant sur l’usurpation d’identité et des appels à l’action pressants pour inciter les utilisateurs à divulguer des données sensibles ou à télécharger des malwares. Des messages tels que « Votre mot de passe a expiré, cliquez ici pour le renouveler » étaient autrefois faciles à identifier, et le succès du phishing reposait principalement sur le volume.

Pendant longtemps, la sensibilisation et les filtres antispam constituaient la meilleure défense. Les collaborateurs étaient formés à détecter des éléments suspects tels que des fautes de grammaire, un langage urgent, des demandes inhabituelles, des adresses d’expéditeur douteuses ou des URL étranges.

Cependant, avec l’évolution de la cybercriminalité, ces recommandations ne reflètent plus la réalité des attaques et les outils d’IA pourraient finir de porter le coup final à cette approche vieillissante.

Les emails de phishing ne se contentent plus d’être sophistiqués : l’IA les rend également plus crédibles et plus faciles à produire à grande échelle. IBM a ainsi constaté que l’IA générative permettait de réduire le temps nécessaire pour créer un email de phishing convaincant, passant de 16 heures à seulement 5 minutes.

L’avis de notre expert

« L’IA a accéléré l’ensemble des modes d'attaques. La télémétrie ESET montre que la majorité des cybermenaces contre les entreprises commencent par des emails de phishing. Traditionnellement, celui-ci vise à tromper les utilisateurs pour qu’ils divulguent des données personnelles ou téléchargent des malwares. Le spear phishing va plus loin, en s’appuyant sur des messages personnalisés basés sur des informations collectées sur une cible spécifique. Aujourd’hui, l’IA automatise ce processus, faisant du spear phishing la norme.

Par exemple, vous publiez un message sur votre présence à une conférence sur les réseaux sociaux, et le lendemain, vous pouvez recevoir un email frauduleux d’une personne prétendant vous y avoir rencontré, proposant des photos et souhaitant entrer en contact. Pour une personne non expérimentée, il est facile de se laisser piéger et de cliquer sur un lien malveillant. »

Július Selecký, Solution Architect chez ESET

Techniques d’obfuscation

Pour rendre le phishing encore plus efficace, les malfaiteurs utilisent différentes techniques de dissimulation, dites aussi d’obfuscation, dont notamment :

- Usurpation de l'identité de l'expéditeur – Les attaquants configurent l'adresse « De » pour qu'elle semble provenir d'un expéditeur de confiance. Ils modifient souvent également le champ « Répondre à » afin que les réponses leur parviennent, même si le message semble légitime.

- Attaque par homoglyphe – Les attaques par homoglyphe ou homographe exploitent les similitudes entre les lettres et les symboles. Par exemple, le nom de domaine « ℮s℮t.com » n’est pas le véritable nom de domaine d’ESET, car il utilise le symbole « ℮ » à la place de la lettre « e ».

- Typosquatting – À l’instar des attaques par homoglyphe, le typosquatting utilise également des astuces visuelles pour donner aux liens de phishing une apparence plus légitime. Au lieu de permuter des caractères, il s’appuie sur de petites fautes de frappe, comme l’utilisation de « eseet.com » au lieu de « eset.com » comme domaine de messagerie de l’expéditeur.

- Quishing – Le quishing, ou hameçonnage par QR code, intègre des URL malveillantes dans des codes QR pour inciter les utilisateurs à visiter de faux sites web afin de voler des informations sensibles ou d’installer des logiciels malveillants. L'URL n'apparaît pas dans le corps de l'e-mail, ce qui signifie que les utilisateurs ne peuvent la voir qu'après l'avoir scannée avec leur smartphone – transférant ainsi la menace vers l'environnement mobile, souvent moins sécurisé.

- Une invitation de calendrier malveillante – Cette attaque utilise de fausses invitations de calendrier pour diffuser des liens de phishing, qui sont souvent ajoutés automatiquement aux calendriers des utilisateurs en contournant les filtres de messagerie traditionnels. Gmail et de nombreuses autres applications de calendrier ajoutent automatiquement les invitations externes en tant que rendez-vous « provisoires » sans l'accord de l'utilisateur, insérant ainsi des événements dans le calendrier sans qu'un seul clic ne soit nécessaire.

Comment les entreprises peuvent-elles se protéger ?

Face à ces attaques sophistiquées, les entreprises doivent adopter une approche axée sur la prévention, avec l’objectif de neutraliser les menaces le plus tôt possible afin d’éviter tout préjudice ou de minimiser l’impact d’un incident.

Cette approche s’applique notamment aux e-mails de phishing :

- Limiter la surface d’attaque – Lorsqu’un e-mail contenant une pièce jointe malveillante arrive, il est d’abord traité par le service de messagerie cloud de l’entreprise, avant d’apparaître dans la boîte de réception de l’employé. Si l'e-mail contient un code QR ou un fichier PDF, l'employé est susceptible de l'ouvrir ou d'utiliser son smartphone pour le consulter. Tous ces environnements doivent être protégés par la mise en place de plusieurs couches de sécurité.

- Réduire la complexité – Protéger ces environnements à l'aide de multiples solutions de sécurité, telles que la sécurité des applications cloud, la protection des endpoints, la protection des appareils mobiles qui nécessitent des connexions distinctes, est une tâche complexe. Cela peut entraîner des lacunes en matière de visibilité et une fatigue liée aux alertes, ce qui se traduit par une perte de contrôle. Idéalement, les entreprises devraient regrouper la gestion sous un seul et même écran et envisager de confier certaines tâches à un fournisseur de services de détection et de réponse gérées (aussi appelés Managed Detection and response - MDR).

- Améliorer la cyberhygiène – De nombreuses menaces par e-mail peuvent être évitées grâce à des bonnes pratiques telles que des mises à jour régulières, la gestion des correctifs, le chiffrement et les politiques de sécurité. Pour simplifier ces routines, les équipes informatiques devraient s’appuyer sur des solutions automatisées.

- Devancer les exigences en matière de conformité – Les obligations réglementaires reposent souvent sur des mesures proactives, telles que des formations de sensibilisation aux différentes cybermenaces, notamment le phishing et le spearphishing, qui permettent d'identifier leurs signes caractéristiques afin de réduire les risques d'erreur humaine.

La sécurité optimisée par l'IA d'ESET est là pour vous aider

ESET Cloud Office Security est une solution optimisée par l'IA qui combine filtrage anti-spam, analyse anti-malware, protection anti-hameçonnage et défense avancée contre les menaces, le tout associé à un environnement de sandboxing dans le cloud, afin de protéger les communications, la collaboration et le stockage cloud des entreprises.

Description : Schéma de présentation d'ESET Cloud Office Security.

Face à l'intensification des attaques de phishing, ESET a renforcé en 2024 la protection de ses applications cloud grâce à la fonctionnalité « Anti-spoofing », qui identifie et empêche les attaquants de se faire passer pour des sources de confiance, et à la protection contre les homoglyphes, qui détecte les domaines de messagerie malveillants se faisant passer pour des domaines légitimes en substituant des lettres par des caractères similaires ou des lettres d'autres alphabets.

Récemment, ESET Cloud Office Security s'est enrichi de deux nouvelles fonctionnalités permettant de lutter contre d'autres types de techniques de dissimulation utilisées dans les e-mails de phishing:

- Détection des codes QR malveillants – Cette fonctionnalité identifie les attaques de « quishing » potentielles en repérant les codes QR dans les e-mails, en extrayant les liens intégrés et en les analysant à l'aide des moteurs anti-phishing, anti-malware et anti-spam d'ESET. Cela permet de bloquer les URL malveillantes avant que les utilisateurs n'y accèdent.

- Protection contre les invitations de calendrier frauduleuses – Cette fonctionnalité analyse les invitations de calendrier et les e-mails associés à la recherche de spam, de liens de phishing, de logiciels malveillants, de pièces jointes suspectes et de codes QR intégrés. Si une menace est détectée, l’e-mail et l’événement de calendrier sont automatiquement supprimés, empêchant ainsi les fausses demandes de réunion d’atteindre les utilisateurs.

Pour réduire la complexité, ESET Cloud Office Security s'intègre à Microsoft 365 ou Google Workspace en quelques minutes seulement, offrant ainsi une protection immédiate. La solution prend en charge la gestion multi-locataires pour des dizaines de milliers d'utilisateurs : les nouveaux employés sont automatiquement protégés sans intégration manuelle. Les e-mails suspects peuvent être mis en quarantaine, gérés et analysés facilement via un tableau de bord intuitif.

Les cybercriminels perfectionnent leurs outils, il est indispensable de faire de même avec votre défense !

Un simple e-mail de phishing peut paralyser une entreprise, quelle que soit sa taille, et comme les cybercriminels perfectionnent sans cesse leurs outils et leurs tactiques, cette menace est plus dangereuse que jamais.

Si les entreprises ne peuvent empêcher les cybercriminels d’utiliser l’IA pour collecter des renseignements et lancer des campagnes de spear phishing, elles peuvent toutefois mettre en place plusieurs niveaux de défense pour détecter et bloquer les tentatives de phishing. La sensibilisation reste importante, mais une protection automatisée et basée sur l'IA est essentielle pour identifier les menaces que l'œil humain ne peut parfois pas détecter.

ESET Cloud Office Security offre une protection robuste contre les vecteurs d'attaque provenant des plateformes de messagerie et de collaboration, bloquant les attaques de phishing avant qu'elles même qu’elles ne causent le moindre incident.