Höchstwahrscheinlich speichern Sie alle Arten von vertraulichen Informationen auf Ihrem PC oder Ihrem Smartphone. Vielleicht sogar in der Cloud. Und als sicherheitsbewusster Internetnutzer, der Sie sind, haben Sie wahrscheinlich den Zugriff auf Ihre Geräte mit einer Passphrase, einem biometrischen Schlüssel oder sogar einer Kombination aus beiden gesichert. Das alles ist schön und gut, aber was ist, wenn Sie Ihr Gerät verlieren oder es gestohlen wird? In diesem Fall schafft Verschlüsselung einen zusätzlichen Schutz.

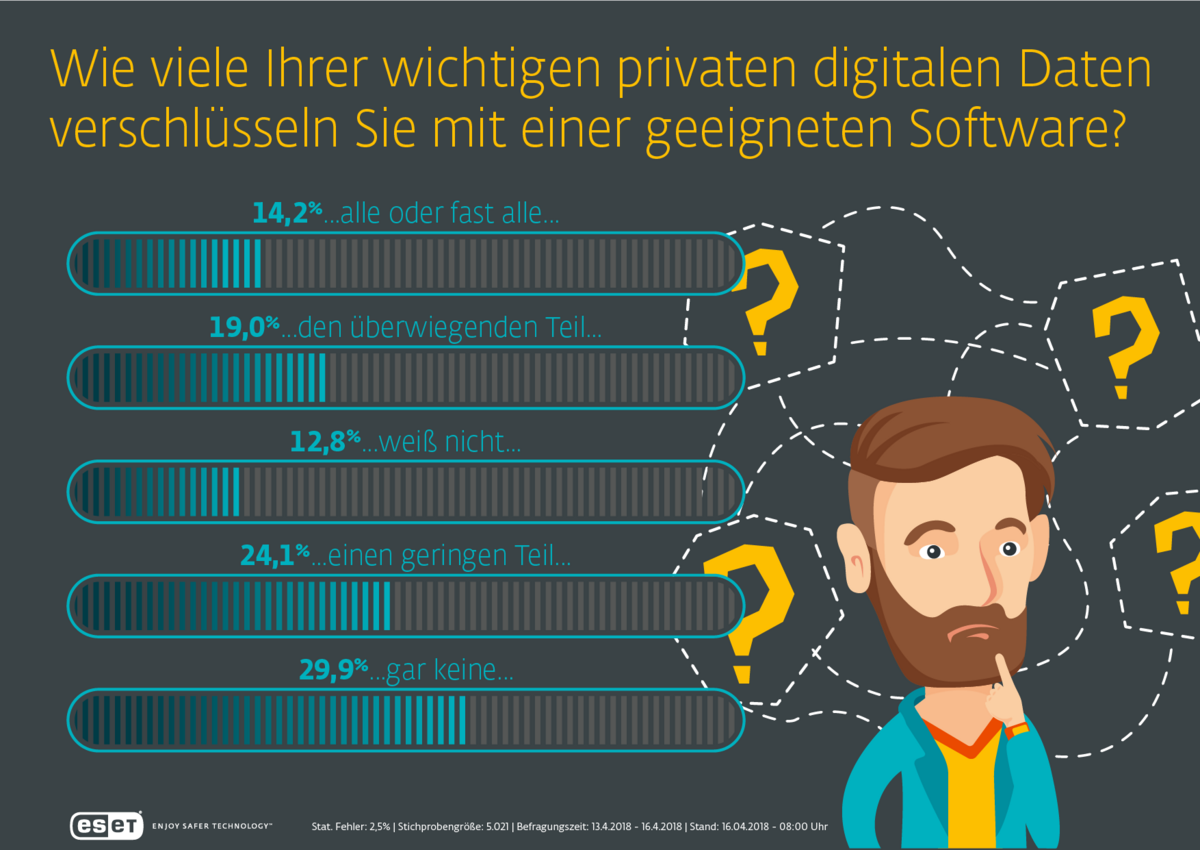

Natürlich ist Verschlüsselung nicht nur auf Ihre Datenspeicherung limitiert. Sie sollten auch Ihre Kommunikation, Ihren Webtraffic und Ihre Passwörter verschlüsseln. Tatsächlich ist dies die beste Vorgehensweise zum Schutz Ihrer privaten Daten. Eine Umfrage von ESET Deutschland zum Thema Verschlüsselung aus dem Jahre 2018 hat allerdings gezeigt, dass die Deutschen ein nur geringes Bewusstsein für die Bedeutung von Verschlüsselung haben. Zeit etwas dagegen zu tun. In diesem Artikel wollen wir uns dazu einige Möglichkeiten ansehen.

ESET Umfrage 2018: Verschlüsselt wird in Deutschland kaum.

Festplattenverschlüsselung

Heutzutage verfügen die meisten Computer noch über austauschbare Festplatten, die nicht fest auf das Motherboard gelötet sind. Viele Benutzer verwenden zudem externe Festplatten oder USB-Sticks als zusätzlichen Speicher. Aus diesem Grund ist eine Vollverschlüsselung der Festplatte eine hervorragende zusätzliche Sicherheitsschicht: Falls Sie Ihre Festplatte verlegt haben oder sie gestohlen wurde, kann dann niemand auf die darin enthaltenen Informationen zugreifen. Die Festplatte ist vollständig verschlüsselt, einschließlich aller Ihrer Daten, Ihrer Software und des Betriebssystems, das Sie darauf ausführen. Wenn Sie den Schlüssel während des Boot-Vorgangs nicht korrekt eingeben, ist ihr Computer im Wesentlichen nur noch ein teurer Briefbeschwerer.

Für eine Festplattenverschlüsselung gibt es verschiedene Lösungen für alle gängigen Betriebssysteme, von bereits eingebauten Funktionen, über Open-Source-Projekte bis hin zu kommerziellen Lösungen mit erweiterten Features.

Auch in Smartphones und Tablets gibt es eine entsprechende Funktionalität, die Geräteverschlüsselung. Sie ist in aktuellen Geräten integriert und standardmäßig aktiviert. Man findet leicht Tutorials, die erklären wo man die Geräteverschlüsselung auf Android- oder iOS-Geräten findet, wie man sie überprüft und gegebenenfalls aktiviert.

Cloud-Verschlüsselung

Auch Cloud-Speicher werden heute, aufgrund der einfachen Zugriffsmöglichkeiten, von den meisten Menschen genutzt. Es braucht dafür nur eine Internetverbindung. Leider bedeutet Einfachheit noch lange keine Sicherheit. Im Laufe der Jahre sind bei Cloud-Speicherdiensten einige Sicherheitslücken aufgetreten, die entweder auf menschliches Versagen oder auf gezielte Angriffe zurückzuführen sind. Daher sollte das Verschlüsseln Ihrer Dateien vor dem Hochladen in die Cloud eine Selbstverständlichkeit sein.

Selbst bei einem Datendiebstahl oder bei Kompromittierung des Cloud-Anbieter-Systems sind die Daten dann für Diebe nutzlos, da sie nicht über den Schlüssel zu ihrer Entschlüsselung verfügen.

Wenn Sie ihre Daten für die Cloud verschlüsseln wollen, können Sie, je nach Ihren Anforderungen, aus einer Vielzahl von kostenlosen und kostenpflichtigen Produkten wählen. Achten Sie darauf, dass die Produkte mindestens AES-Verschlüsselung bieten.

Verschlüsseln Sie Ihren Webverkehr

Eine der einfachsten Möglichkeiten zur Verschlüsselung ihres Traffics ist die Einrichtung eines VPN (Virtual Private Network), das als verschlüsselter Tunnel für ihren gesamten Internetverkehr fungiert. Das ist beispielsweise sehr nützlich, wenn Sie in einem nicht sicheren Netzwerk, zum Beispiel einem Café-WLAN, arbeiten und vertrauliche Daten an einen Kunden schicken müssen. Mithilfe des VPN werden diese Daten über ein verschlüsseltes Netzwerk verschickt, ohne dass sie von einem Dritten abgefangen werden können. Ein VPN ist auch eine sichere Möglichkeit, um auf Daten in ihrem Heimnetzwerk zuzugreifen, selbst wenn Sie sich physisch gerade auf der anderen Seite der Welt befinden.

Es gibt viele verschiedene Arten von VPN Lösungen. Falls Sie nicht sicher sind welche Ihren Anforderungen am besten entspricht, können Sie unseren Übersichtsartikel (englischer Artikel) über VPNs lesen.

VERWANDTER ARTIKEL (in Englisch): 1x1 der Verschlüsselung

Ein Anonymisierungsnetzwerk wie Tor ist eine weitere Möglichkeit Ihre Privatsphäre im Internet zu schützen. Im Tor-Netzwerk wird Ihr Datenverkehr über ein Overlay-Netzwerk von vielen Netzwerkknoten geleitet und dabei durch mehrere Verschlüsselungsebenen anonymisiert. Damit soll natürlich, Ihre Identität und Ihre Surfgewohnheiten vor allen möglichen Datenschnüfflern geschützt werden.

Generell sollten Sie bei der Internetnutzung immer achten, dass die Webseiten, die Sie nutzen, das HTTPS-Protokoll verwenden. Das S steht für „sicher“ und es bedeutet, dass die gesamte Kommunikation zwischen dem Webbrowser (Ihnen) und dem Webserver verschlüsselt ist. Mittlerweile verwenden die meisten der weltweit führenden Websites und Webdienste standardmäßig HTTPS.

Verschlüsselt chatten und mailen

Verschlüsselung ist mittlerweile bei einer Vielzahl von Messaging-Apps möglich. Die beliebtesten Apps bieten heute eine Ende-zu-Ende-Verschlüsselung an, jedoch ist sie nicht bei allen Diensten standardmäßig aktiviert.

Um beispielsweise die Ende-zu-Ende-Verschlüsselung im Facebook Messenger zu aktivieren, müssen Sie erst eine „geheime Konversation“ starten. Dazu klicken Sie auf das Profilbild des Benutzers und wählen „Zur geheimen Konversation wechseln“ aus. Erst danach werden Ihre Nachrichten mit diesem bestimmten Empfänger verschlüsselt.

Bei WhatsApp ist die Option dagegen standardmäßig aktiviert. Dies gilt auch für den Dienst Telegramm. Dieser bietet außerdem noch die Funktion "Geheimer Chat" als eine zusätzliche Sicherheitsebene an, mit der Sie eine „Selbstzerstörung“ der von Ihnen gesendeten Nachrichten und Dateien festlegen können.

Die App Signal wird von Kryptographen besonders gut bewertet, da ihr Open-Source-Code eine umfassende Untersuchung und Prüfung durch Experten ermöglicht.

Sie können auch Ihre E-Mail-Kommunikation verschlüsseln. Dabei benötigt der Absender Ihren öffentlichen Schlüssel, um eine Nachricht so zu verschlüsseln, dass nur Sie sie mit Ihrem privaten Schlüssel entschlüsseln und lesen können. Zum Versenden von Nachrichten benötigen Sie wiederum den öffentlichen Schlüssel der Gegenseite, damit diese ihre verschlüsselten Nachrichten entschlüsseln kann.

Auch hier gibt es mehrere Lösungen, wobei PGP oder GPG und S/MIME die am häufigsten verwendeten Protokolle sind. Für beliebte E-Mail-Programme gibt es meist mehrere Plug-Ins oder direkt integrierte Funktionen. Microsoft bietet beispielsweise eine praktische Anleitung zum Aktivieren von S/MIME in seinem Outlook-E-Mail-Client.

Auch sichere E-Mail-Plattformen, wie beispielsweise ProtonMail, sind erwägenswert. Sie bieten eine relativ unkomplizierte Ende-zu-Ende-Verschlüsselung. Dabei funktionieren einige Dienste wie geschlossene Systeme, d.h. Sie können verschlüsselte E-Mails nur an Nutzer des gleichen Diensts senden, während andere Services auch den Austausch verschlüsselter Nachrichten unabhängig vom E-Mail-Dienst des Gesprächspartners ermöglichen.

Verschlüsseln Sie Ihre Passwörter

Wer sich nicht alle seine Passwörter merken möchte (oder kann), weil er sie nicht wiederverwenden will, der greift gerne zu Passwortmanagern. Ein Passwort-Manager fungiert als sicherer Tresor, in dem alle Ihre Passwörter verschlüsselt gespeichert sind. Man muss ich nur noch ein Master-Passwort merken.

Die meisten Cloud-basierten Passwortdienste lagern eine Kopie Ihres Passwort-Tresors sehr gut verschlüsselt auf ihren Servern und ermöglichen den Usern eine zusätzliche Absicherung via Multi-Faktor-Authentifizierung (MFA). Dies ist eine viel sicherere Methode der Passwortspeicherung als auf Post-ist, in unverschlüsselten Dokumenten auf Ihrem Computer oder mit einer „Ein-Passwort-Strategie“.

Fazit

Unterschätzen Sie nie den Wert einer gründlichen Absicherung ihrer digitalen Existenz! Auch wenn die Zahl der notwendigen Maßnahmen auf den ersten Blick hoch erscheint, sollten Sie so viele wie möglich davon umsetzen. Jetzt Vorsicht walten zu lassen, ist besser als plötzlich das bittere Nachsehen zu haben.