Wenn es in der Cyberkriminalität eine Konstante gibt, dann ist es der Wandel. Cyber-Erpressung als übergeordnete Kategorie hat sich als beständig erwiesen, doch Ransomware – ihre wohl gefährlichste Ausprägung – funktioniert längst nicht mehr nur über Verschlüsselung. In den vergangenen Jahren haben die Angreifer ihre Taktik weiterentwickelt: Sie kombinieren nun Verschlüsselung mit dem Abzug sensibler Daten und der Drohung, diese zu veröffentlichen.

Hier kommen die sogenannten Leak-Sites oder auch Datenleck-Seiten (engl. Dedicated Leak Sites, DLS) ins Spiel. Diese Plattformen tauchten erstmals Ende 2019 auf und bilden seither das Fundament dieser Strategie. Die Angreifer stehlen Unternehmensdaten, bevor sie diese verschlüsseln, und stellen die Beute dann öffentlich zur Schau – aus einem Sicherheitsvorfall wird so eine ausgewachsene PR-Krise.

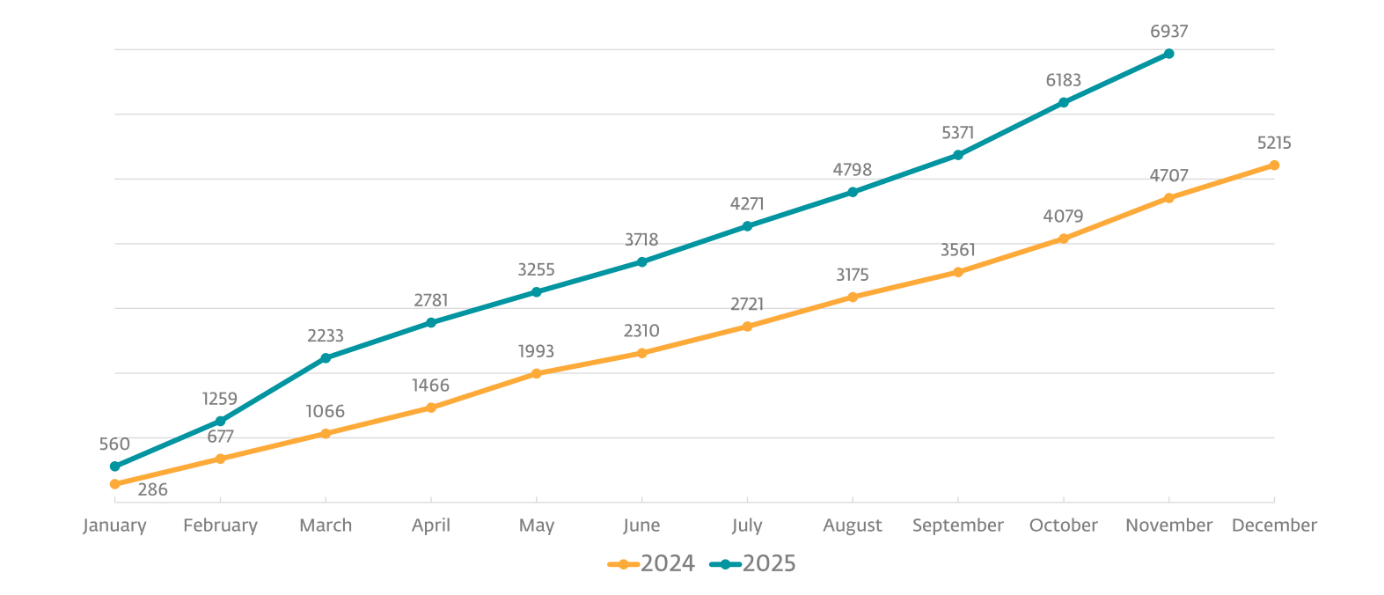

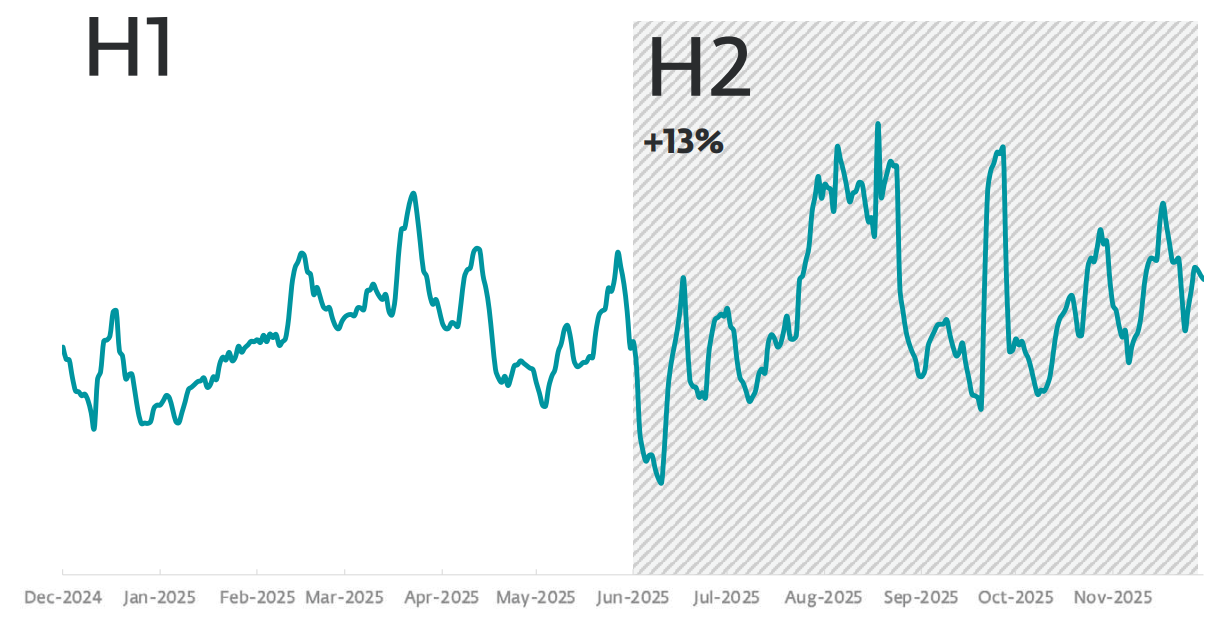

In Deutschland sehen sich Unternehmen mit einer konstant hohen Gefährdungslage konfrontiert. Ransomware gehört zu den größten Gefahren. Das Bundesamt für Sicherheit in der Informationstechnik (BSI) zählt für das Jahr 2025 über 900 Ransomware-Angriffe. Und das sind nur die Attacken, die Unternehmen angezeigt haben. Öffentliche Tracking-Projekte wie Ransomware.live bestätigen diesen Trend, wobei die genauen Opferzahlen mit Vorsicht zu betrachten sind. Die Leak-Sites zeigen schließlich nur das, was die Kriminellen veröffentlichen wollen – nicht das gesamte Ausmaß der Vorfälle.

Schauen wir uns die Rolle der DLS im Ransomware-Ökosystem und ihre Auswirkungen auf betroffene Organisationen genauer an.

Wie setzen Ransomware-Gruppen Datenleckseiten ein?

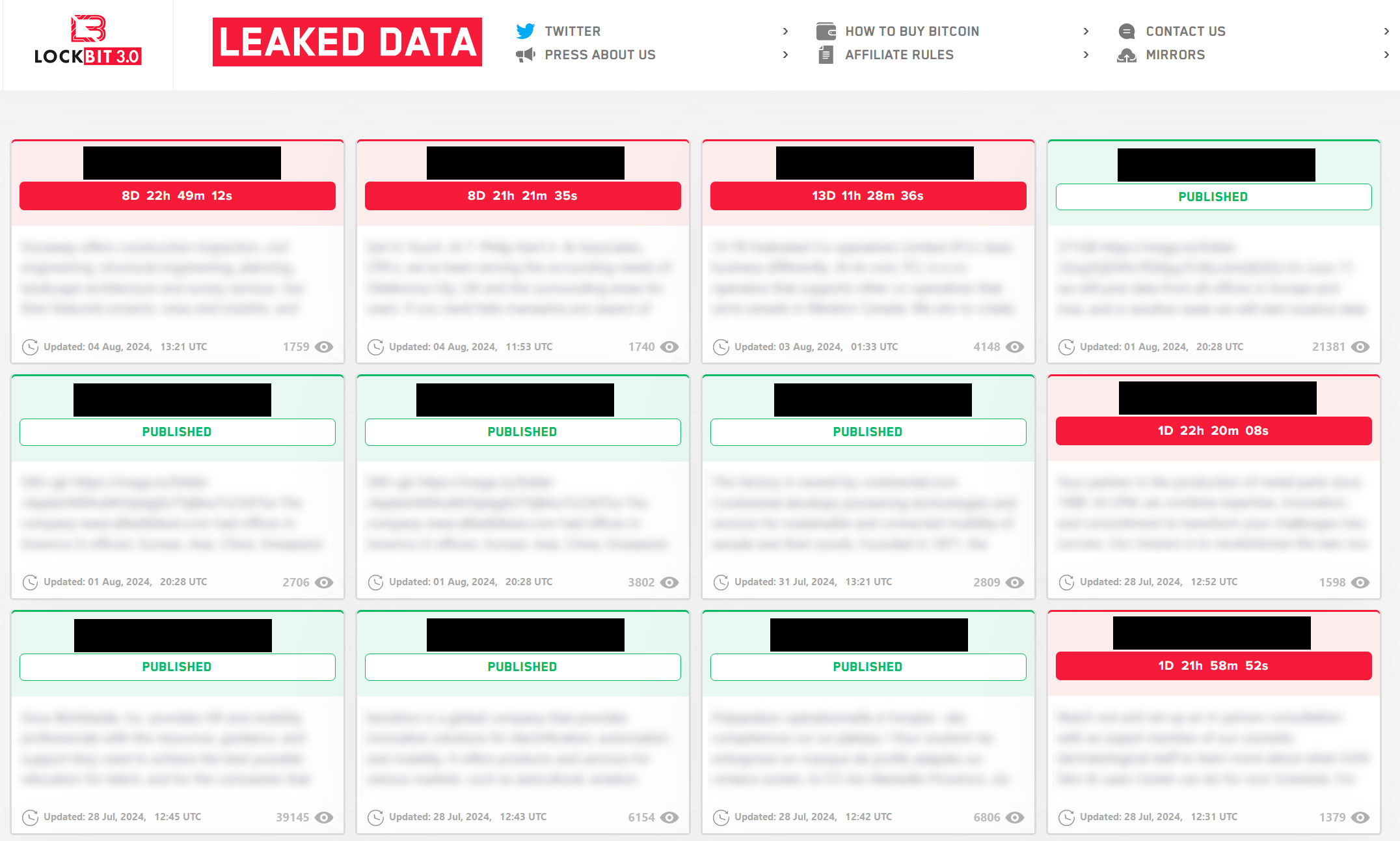

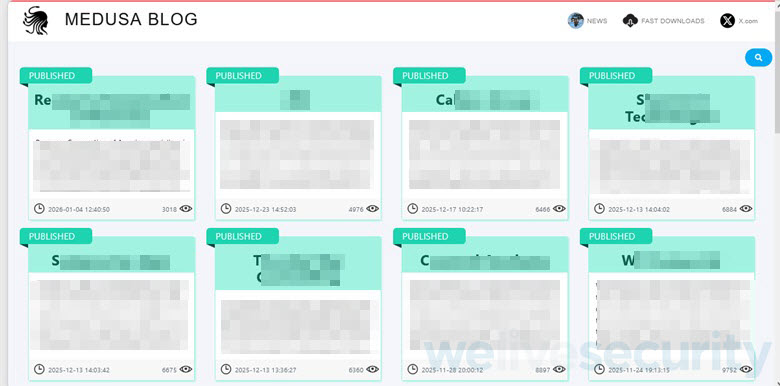

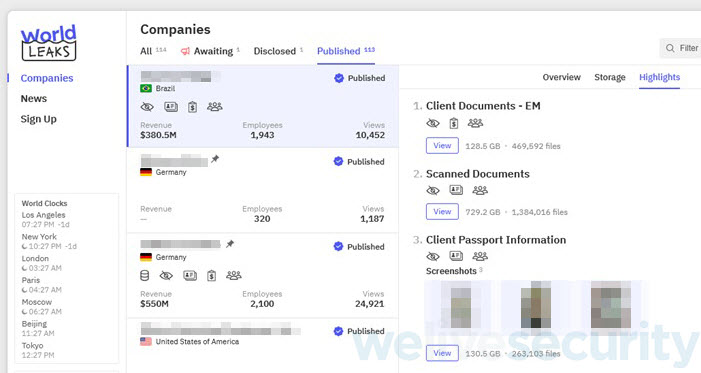

Diese im Dark Web gehosteten und über das Tor-Netzwerk erreichbaren Websites veröffentlichen gezielt Ausschnitte gestohlener Daten. Sie drohen den Opfern mit der vollständigen Veröffentlichung, sollte keine Zahlung erfolgen. Manchmal erscheint das Material erst, nachdem sich das Opfer geweigert hat nachzugeben – der Druck wird dadurch noch größer. Informationen über die Opfer, den Umfang der gestohlenen Daten und selbst Fristen, die den Eindruck von Unerbittlichkeit erwecken sollen, gehören zur Strategie.

Die Strategie ist vor allem deshalb so verheerend, weil sie auf betroffene Unternehmen hohen Druck in kurzer Zeit ausübt. Denn sobald die Hacker ihre digitale Beute auf die Datenleck-Seite hochladen, denken viele Entscheider: Diese Daten sind nur die Spitze des Eisbergs und vermutlich haben die Cyberkriminellen weitaus mehr Daten erbeutet. Dabei handelt es sich natürlich um Kalkül: Innerhalb kürzester Zeit sollen Unternehmen Lösegeld zahlen, noch bevor IT- und Sicherheitsteams überhaupt einen vollständigen Schadensbericht abgegeben haben. Eine Leak-Site dient deshalb vor allem einem Zweck: der Nötigung.

Deshalb werden sie auch so sorgfältig kuratiert. Die Angreifer veröffentlichen oft gerade genug Material, um zu beweisen, dass sie nicht bluffen: eine Handvoll Verträge, eine Auswahl interner E-Mails. Die Botschaft ist klar – es kommt noch mehr, es sei denn, das Opfer lässt sich auf Verhandlungen ein.

Tatsächlich endet der Schaden selten beim ersten Opfer. Die gestohlenen Daten werden, sobald sie entwendet oder weiterverkauft wurden, für Folgeverbrechen eingesetzt. Sicherheitsteams sehen, wie sie in Phishing-Kits, BEC-Kampagnen (Business Email Compromise) und Identitätsbetrugsplänen wieder auftauchen. Bei Vorfällen in der Lieferkette kann sich eine Sicherheitsverletzung auf Kunden und Partner des Opfers ausweiten. Dieser Kaskadeneffekt ist einer der Gründe, warum Behörden Ransomware als systemisches Risiko betrachten – und nicht als Serie isolierter Pannen.

Druck nach Maß

Jedes Element einer Leck-Website ist darauf ausgelegt, maximalen psychologischen Druck zu erzeugen.

- Beweis für unbefugten Zugriff: Die Banden veröffentlichen Beispieldokumente wie Verträge und interne E-Mails, um zu zeigen, dass das Eindringen real war und die Bedrohung glaubwürdig ist.

- Dringlichkeit: Timer und Countdowns vermitteln das Gefühl, dass die Zeit abläuft. Entscheidungen unter Zeitdruck begünstigen in der Regel die Partei, die die Uhr kontrolliert.

- Öffentliche Bloßstellung: Selbst wenn die gestohlenen Daten niemals veröffentlicht werden, verursacht allein die Verbindung mit einer Sicherheitsverletzung einen Imageschaden, dessen Reparatur Jahre dauern kann.

- Regulatorisches Risiko: Im Zuge der DSGVO kann ein bestätigter Verstoß gegen personenbezogene Daten zu Offenlegungspflichten, Untersuchungen und Geldstrafen führen.

Mehr als Erpressung

Einige Ransomware-as-a-Service-Anbieter (RaaS) haben den Funktionsumfang von Leak-Sites erweitert. Bevor die Infrastruktur Anfang 2024 von den Strafverfolgungsbehörden beschlagnahmt wurde, bot LockBit auf seiner Leak-Website ein Bug-Bounty-Programm an – wer eine Schwachstelle in ihrem Code fand, erhielt eine Belohnung.

Andere werben mit "Jobs" für Unternehmensinsider: Sie bestechen Mitarbeiter, Anmeldedaten preiszugeben oder Sicherheitskontrollen zu schwächen. Wieder andere Websites dienen als Rekrutierungsplattform für die nächste Welle von Angreifern – die Betreiber werben für "Partnerprogramme" und erläutern die Aufteilung der Einnahmen sowie die Bewerbungsmodalitäten.

Das große Ganze

Datenleckseiten funktionieren, weil sie Schwachstellen treffen, die weit über die Technologie hinausgehen. Ein potenzielles Datenleck löst mehrere Risiken gleichzeitig aus: Rufschädigung, Vertrauensverlust bei Kunden und Partnern, finanzielle Einbußen, behördliche Sanktionen und Rechtsstreitigkeiten.

Da Ransomware-Banden die gestohlenen Informationen auch verkaufen, befeuern sie den Markt für gestohlene Daten und ermöglichen so Folgeangriffe. Einige Gruppen lassen die Verschlüsselung inzwischen sogar ganz weg und beschränken sich darauf, Daten abzugreifen und mit deren Veröffentlichung zu drohen.

Die Opfer müssen währenddessen Entscheidungen treffen, ohne ausreichend Zeit zu haben, die Konsequenzen zu durchdenken. Personen, deren Daten von dem Vorfall betroffen sind, sehen sich einer langen Reihe von Aufräumarbeiten, möglichen Kontoübernahmen und Identitätsbetrug gegenüber.

Vor diesem Hintergrund mag die Zahlung von Lösegeld als der einfachere Ausweg oder als die am wenigsten schlechte Option erscheinen. Beides trifft nicht zu. Die Zahlung garantiert weder die Wiederherstellung von Dateien oder Systemen noch, dass die Daten vertraulich bleiben. Viele Unternehmen, die gezahlt haben, wurden innerhalb weniger Monate erneut angegriffen. Und jede Zahlung hilft dabei, den nächsten Angriff zu finanzieren.

Unternehmen können sich mit den folgenden Abwehrmaßnahmen effektiv vor Ransomware schützen:

- Einsatz fortschrittlicher Sicherheitslösungen mit EDR/XDR/MDR-Funktionen. Diese überwachen unter anderem anomales Verhalten wie die Ausführung nicht autorisierter Prozesse und verdächtige Seitwärtsbewegungen, um die Bedrohung bereits im Ansatz zu stoppen. Tatsächlich sind diese Produkte Kriminellen ein Dorn im Auge – sie setzen zunehmend EDR-Killer ein, um Sicherheitsprodukte zu beenden oder zum Absturz zu bringen, in der Regel durch den Missbrauch anfälliger Treiber.

- Einschränkung der seitlichen Bewegung durch klar definierte, strenge Zugangskontrollen. Zero-Trust-Prinzipien verbessern die Sicherheitslage eines Unternehmens, indem sie die Standard-Vertrauensannahmen für jede Entität beseitigen. Bedrohungsakteure nutzen häufig kompromittierte Anmeldedaten und den Zugang zum Remote-Desktop-Protokoll, um manuell durch Netzwerke zu navigieren.

- Software konsequent auf dem neuesten Stand halten. Bekannte Schwachstellen gehören zu den wichtigsten Einfallstoren für Ransomware-Akteure.

- Backups in isolierten, abgeschirmten Umgebungen durchführen, auf die Ransomware weder zugreifen noch sie verändern kann. Das Hauptziel von Ransomware ist es, sensible Daten zu finden und zu verschlüsseln. Noch schlimmer: Selbst wenn Opfer Lösegeld zahlen, können fehlerhafte Entschlüsselungsprozesse zu dauerhaftem Datenverlust führen – ganz zu schweigen von anderen möglichen Folgen der Lösegeldzahlung. Ausfallsichere Backups und Funktionen zur Beseitigung von Ransomware tragen wesentlich zur Schadensbegrenzung bei.

- Awareness, die durch gut konzipiertes Sicherheitstraining verfeinert wird, stellt ebenfalls eine äußerst wirksame Verteidigungsbarriere dar. Ein Mitarbeiter, der eine bösartige E-Mail frühzeitig erkennt, eliminiert einen der bevorzugten Einstiegspunkte für Ransomware-Akteure – allein das kann das Risiko eines Angriffs, dem das gesamte Unternehmen zum Opfer fällt, deutlich verringern.

Die Entwicklung von Ransomware schreitet unvermindert fort. Das Ransomware-as-a-Service-Modell (RaaS) zieht weiterhin eine breite kriminelle Nutzerbasis an und verleiht zahlreichen Bedrohungen Langlebigkeit und Anpassungsfähigkeit. Solange Kriminelle gestohlene Daten zuverlässig in ein öffentliches Spektakel verwandeln können, werden sie dies auch weiterhin tun – und Ransomware wird eine Goldgrube bleiben.