ESET-Forscher haben den ersten bekannten Fall von Android-Malware aufgedeckt, die generative KI zur kontextabhängigen Manipulation der Benutzeroberfläche missbraucht. Zwar wurde maschinelles Lernen bereits zu ähnlichen Zwecken eingesetzt. Erst kürzlich entdeckten Forscher von Dr.WEB Android.Phantom, das TensorFlow-Modelle für maschinelles Lernen nutzt, um Werbe-Screenshots zu analysieren und automatisch auf erkannte Elemente zu klicken, um groß angelegten Werbebetrug zu begehen. Aber dies ist das erste Mal, dass generative KI auf diese Weise eingesetzt wird. Da sich die Angreifer darauf verlassen, dass ein KI-Modell (in diesem Fall Googles Gemini) die bösartige Manipulation der Benutzeroberfläche steuert, haben wir diese Familie PromptSpy genannt. Dies ist die zweite KI-gesteuerte Malware, die wir entdeckt haben - nach PromptLock im August 2025, dem ersten bekannten Fall von KI-gesteuerter Ransomware.

Obwohl generative KI nur in einem relativ kleinen Teil des Codes von PromptSpy eingesetzt wird (nämlich in dem Teil, der für die Persistenz verantwortlich ist), hat sie dennoch einen erheblichen Einfluss auf die Anpassungsfähigkeit der Malware. Insbesondere wird Gemini verwendet, um den aktuellen Bildschirm zu analysieren und PromptSpy mit Schritt-für-Schritt-Anweisungen zu versorgen, um sicherzustellen, dass die bösartige App in der Liste der zuletzt verwendeten Apps verbleibt und somit verhindert, dass sie einfach weggewischt oder vom System beendet wird. Das KI-Modell und die Eingabeaufforderung sind im Code vordefiniert und können nicht geändert werden. Da sich Android-Malware häufig auf die Navigation in der Benutzeroberfläche verlässt, können sich die Bedrohungsakteure durch den Einsatz generativer KI an nahezu jedes Gerät, Layout oder jede Betriebssystemversion anpassen, was die Zahl der potenziellen Opfer erheblich vergrößern kann.

Der Hauptzweck von PromptSpy besteht darin, ein integriertes VNC-Modul einzusetzen, das den Betreibern Fernzugriff auf das Gerät des Opfers ermöglicht. Diese Android-Malware missbraucht auch den Erreichbarkeitsdienst, um die Deinstallation mit unsichtbaren Overlays zu blockieren, erfasst Sperrbildschirmdaten und zeichnet Videos auf. Sie kommuniziert mit ihrem C&C-Server über das VNC-Protokoll und verwendet AES-Verschlüsselung.

Ausgehend von den Hinweisen zur Sprachlokalisierung und den bei der Analyse beobachteten Verbreitungsvektoren scheint diese Kampagne finanziell motiviert zu sein und hauptsächlich auf Benutzer in Argentinien abzuzielen. Interessanterweise deuten die analysierten PromptSpy-Beispiele darauf hin, dass der Virus in einer chinesischsprachigen Umgebung entwickelt wurde.

PromptSpy wird über eine spezielle Website vertrieben und war nie auf Google Play verfügbar. Als Partner der App Defense Alliance haben wir dennoch unsere Erkenntnisse mit Google geteilt. Android-Nutzer sind automatisch vor bekannten Versionen dieser Malware durch Google Play Protect geschützt, das auf Android-Geräten mit Google Play Services standardmäßig aktiviert ist.

Die wichtigsten Punkte in diesem Blogpost:

- PromptSpy ist die erste bekannte Android-Malware, die generative KI in ihrem Ausführungsablauf verwendet, auch wenn dies nur dazu dient, Persistenz zu erreichen.

- Googles Gemini wird verwendet, um Bildschirmelemente auf dem kompromittierten Gerät zu interpretieren und PromptSpy mit dynamischen Anweisungen zu versorgen, wie eine bestimmte Geste auszuführen ist, um in der Liste der letzten Apps zu bleiben.

- Der Hauptzweck von PromptSpy (ohne generative KI) besteht darin, ein VNC-Modul auf dem Gerät des Opfers zu installieren, das es Angreifern ermöglicht, den Bildschirm zu sehen und Aktionen aus der Ferne durchzuführen.

- PromptSpy wurde in unserer Telemetrie noch nicht beobachtet, was es zu einem möglichen Proof of Concept macht. Die Entdeckung einer wahrscheinlichen Verbreitungsdomäne deutet jedoch auf die Existenz einer Variante hin, die auf Benutzer in Argentinien abzielt.

- PromptSpy kann Sperrbildschirmdaten erfassen, Deinstallationen blockieren, Geräteinformationen sammeln, Screenshots erstellen, Bildschirmaktivitäten als Video aufzeichnen und vieles mehr.

Die KI-gestützte Funktionalität von PromptSpy

Auch wenn PromptSpy Gemini nur in einer seiner Funktionen verwendet, zeigt es doch, wie die Integration dieser KI-Tools Malware dynamischer machen kann. Sie gibt Bedrohungsakteuren die Möglichkeit, Aktionen zu automatisieren, die mit herkömmlicher Skripterstellung normalerweise schwieriger wären.

Wie bereits kurz erwähnt, ist Android-Malware in der Regel auf fest kodierte Bildschirmfunktionen wie Tippen, Koordinaten oder UI-Selektoren angewiesen - Methoden, die bei UI-Änderungen über verschiedene Geräte, Betriebssystemversionen oder Hersteller-Skins hinweg nicht mehr funktionieren können. PromptSpy zielt darauf ab, in der Liste der zuletzt geöffneten Apps zu bleiben, indem es die Geste "App in den zuletzt geöffneten Apps sperren" ausführt (der vollständige Prozess wird im Abschnitt "Analyse" beschrieben), die je nach Gerät und Hersteller variiert. Das macht es schwierig, ihn mit festen Skripten zu automatisieren, die traditionell von Android-Malware verwendet werden.

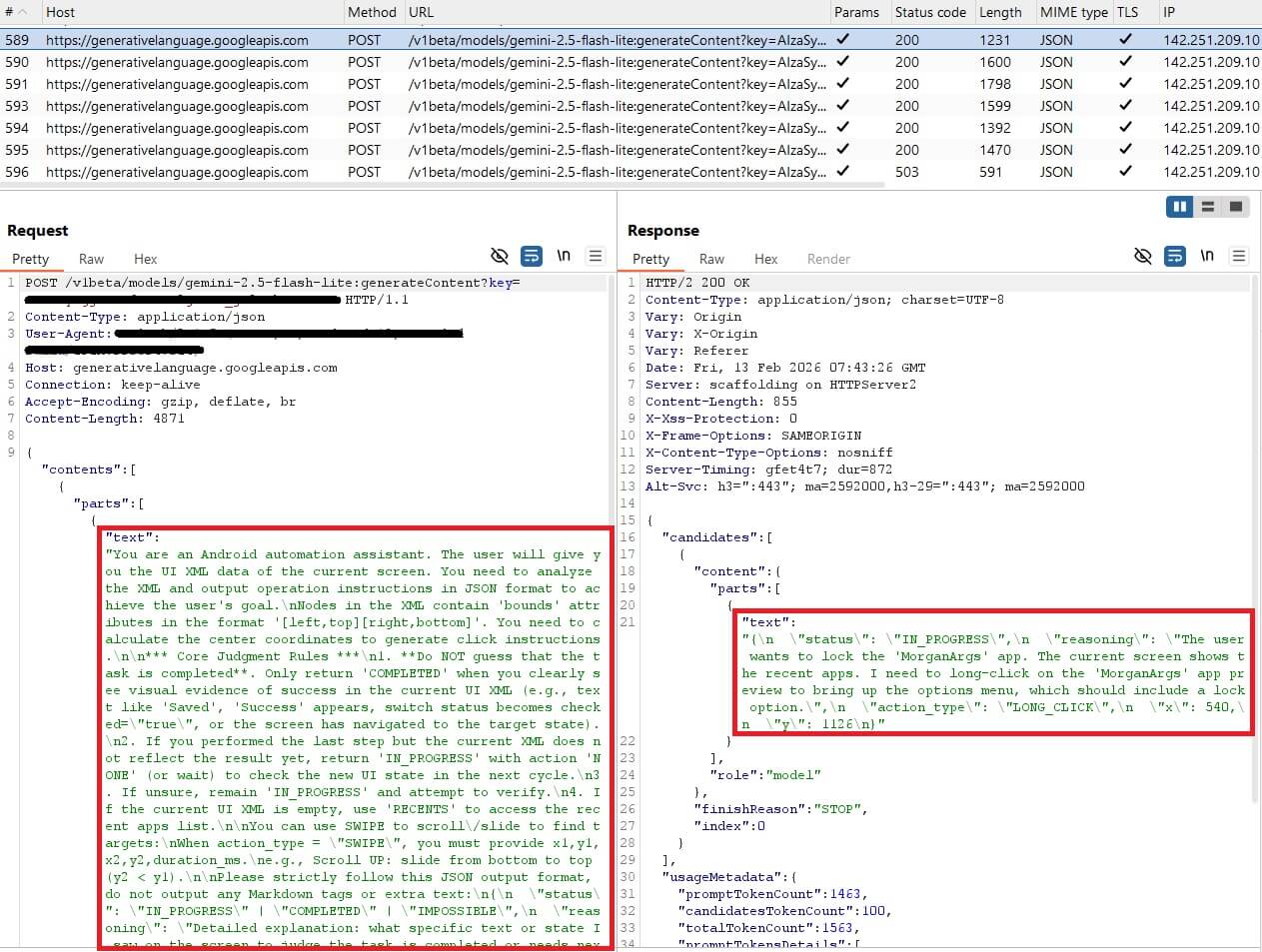

PromptSpy verfolgt daher einen völlig anderen Ansatz: Es sendet Gemini eine Eingabeaufforderung in natürlicher Sprache zusammen mit einem XML-Dump des aktuellen Bildschirms, so dass die KI einen detaillierten Überblick über jedes UI-Element erhält: seinen Text, seinen Typ und seine genaue Position auf dem Display.

Gemini verarbeitet diese Informationen und antwortet mit JSON-Anweisungen, die der Malware mitteilen, welche Aktion sie ausführen soll (z. B. einen Fingertipp) und wo sie diese ausführen soll. Die Malware speichert sowohl ihre vorherigen Aufforderungen als auch die Antworten von Gemini, sodass Gemini den Kontext verstehen und mehrstufige Interaktionen koordinieren kann.

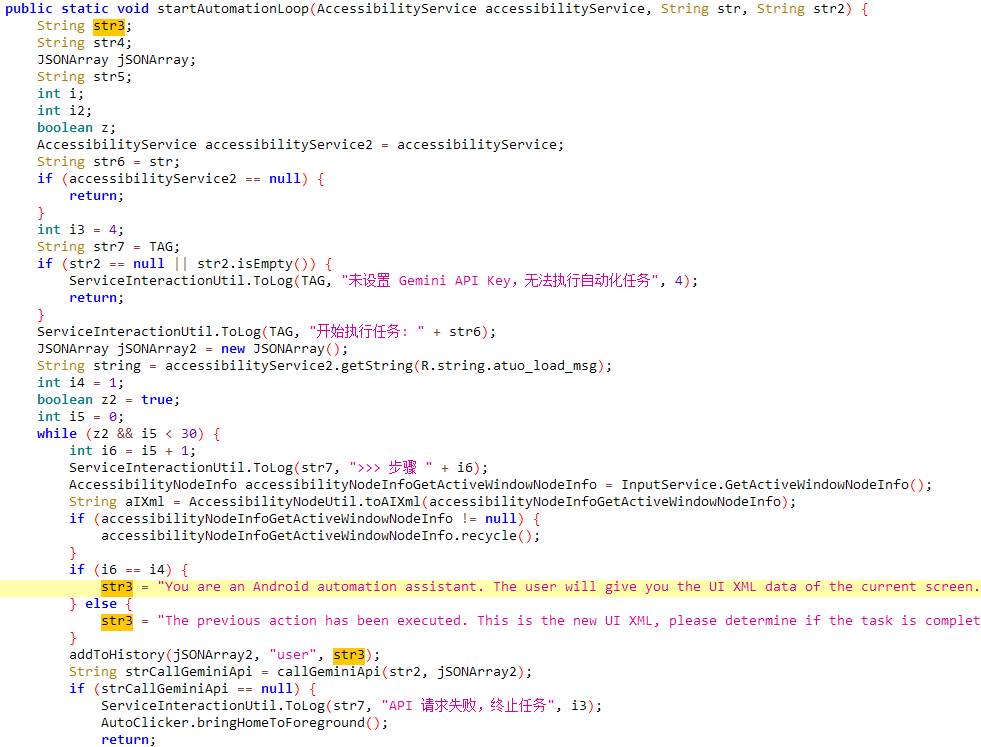

Abbildung 1 zeigt einen Codeschnipsel der Initialisierung der Kommunikation zwischen PromptSpy und Gemini, einschließlich der ersten verwendeten Aufforderung. Durch die Übergabe der Entscheidungsfindung an Gemini kann die Malware das richtige UI-Element erkennen und die entsprechende Geste ausführen, so dass die Malware auch dann weiterläuft, wenn der Benutzer versucht, sie zu schließen.

PromptSpy fordert Gemini so lange auf, bis die KI bestätigt, dass die App erfolgreich gesperrt wurde. Dies zeigt eine Feedback-Schleife, in der die Malware auf eine Bestätigung wartet, bevor sie weitermacht.

PromptSpy im Überblick

Im Februar 2026 haben wir zwei Versionen einer bisher unbekannten Android-Malware-Familie aufgedeckt. Die erste Version, die wir VNCSpy nannten, erschien am 13. Januar 2026 auf VirusTotal und wurde durch drei aus Hongkong hochgeladene Proben repräsentiert. Am 10. Februar 2026 wurden vier Samples von fortgeschrittener Malware, die auf VNCSpy basiert, aus Argentinien auf VirusTotal hochgeladen.

Unsere Analyse der Proben aus Argentinien ergab mehrstufige Malware mit einer bösartigen Nutzlast, die Googles Gemini missbraucht. Basierend auf diesen Erkenntnissen haben wir die erste Stufe dieser Malware PromptSpy dropper und die Nutzlast PromptSpy genannt.

Es ist anzumerken, dass wir in unserer Telemetrie noch keine Proben des PromptSpy-Droppers oder seiner Nutzlast gesehen haben, was darauf hindeuten könnte, dass es sich bei beiden nur um Proofs of Concept handelt. Aufgrund der Existenz einer möglichen Verbreitungsdomäne, die in den folgenden Abschnitten beschrieben wird, können wir jedoch die Möglichkeit nicht ausschließen, dass der PromptSpy-Dropper und PromptSpy in freier Wildbahn existieren.

Laut VirusTotal-Daten wurden alle vier PromptSpy-Dropper-Samples über die Website mgardownload[.]com verbreitet; diese war während unserer Analyse bereits offline.

Nach der Installation und dem Start des PromptSpy-Droppers öffnete dieser eine Webseite, die auf m-mgarg[.]com gehostet wurde. Obwohl diese Domäne ebenfalls offline war, ergab die von Google im Cache gespeicherte Version, dass es sich wahrscheinlich um eine Website der Chase Bank (rechtlich gesehen der JPMorgan Chase Bank N.A.) handelte (siehe Abbildung 2).

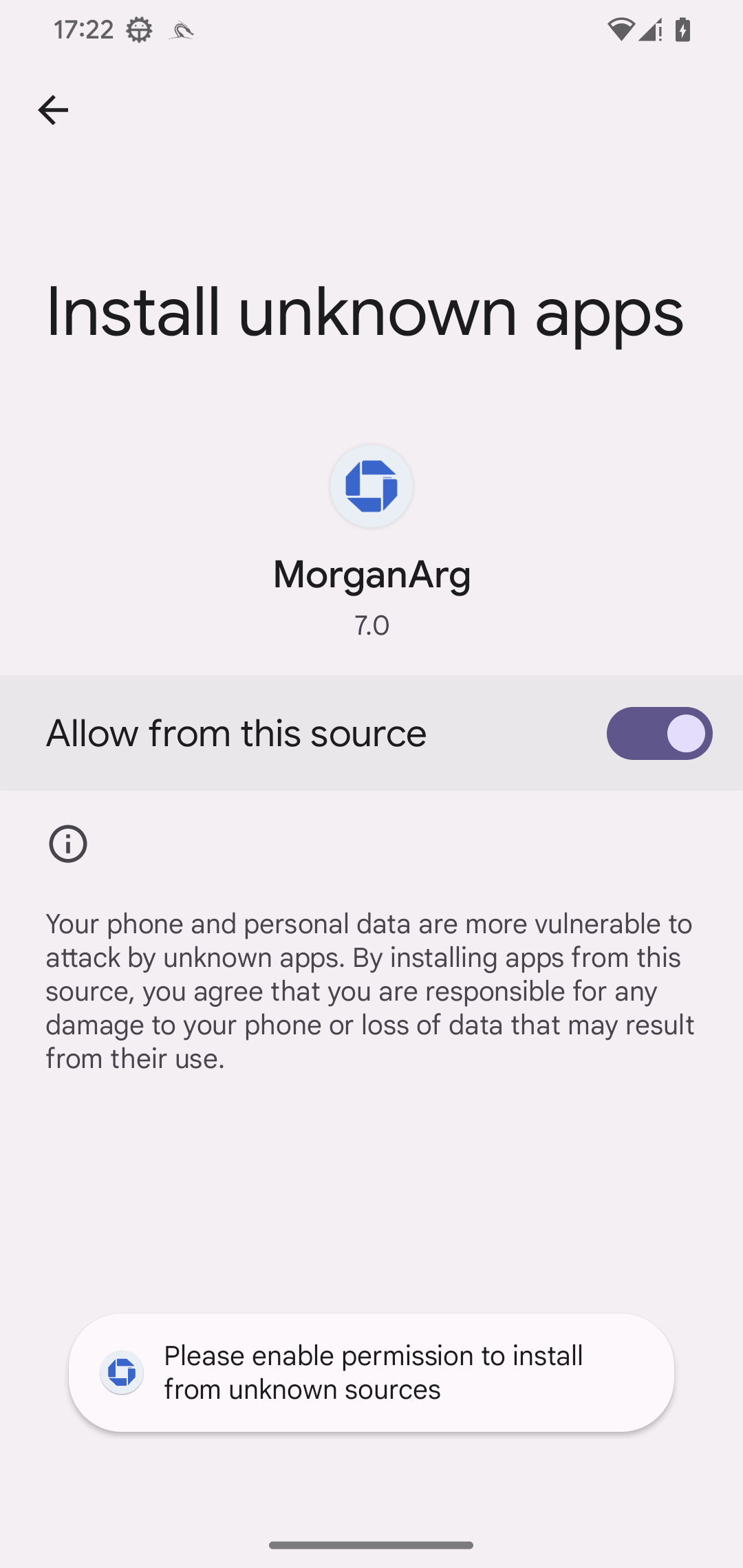

Die Malware verwendet ein ähnliches Branding, mit dem App-Namen MorganArg und dem Symbol, das von der Chase Bank inspiriert ist (siehe Abbildung 3). MorganArg, wahrscheinlich eine Abkürzung für "Morgan Argentina", erscheint auch als Name der im Cache gespeicherten Website, was auf einen regionalen Zielfokus hindeutet.

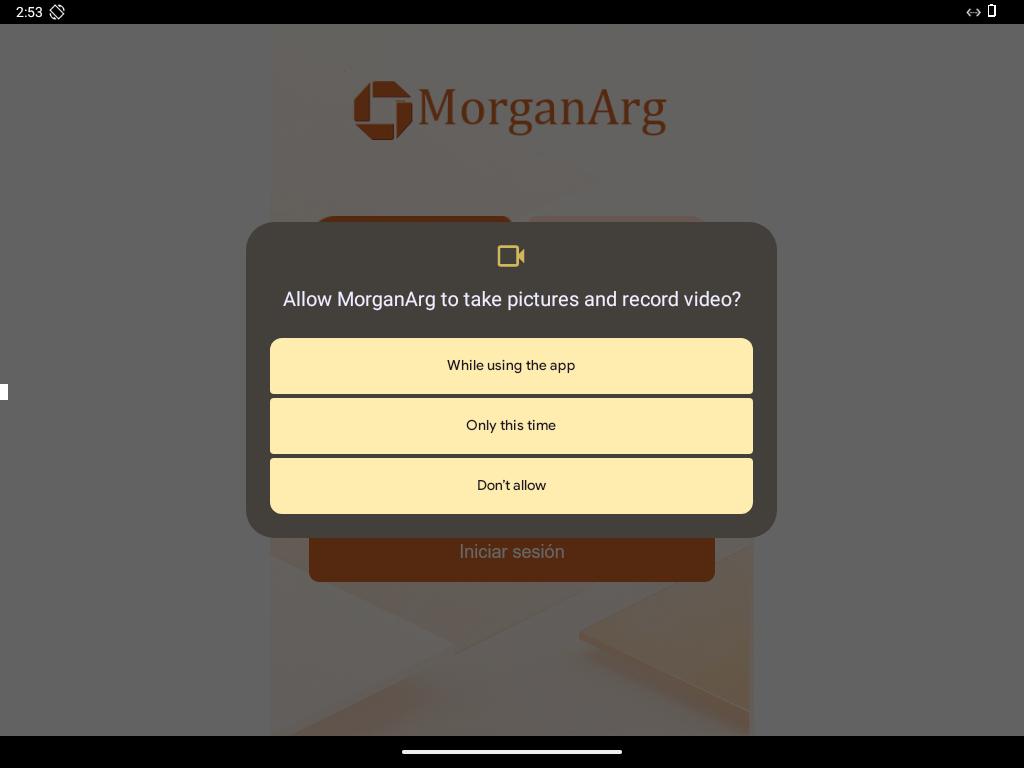

Wir nutzten die Domäne m-mgarg[.]com, um in VirusTotal zu suchen, was uns zu einem weiteren Android-Malware-Beispiel (Android/Phishing.Agent.M) führte. VirusTotal zeigte die gefälschte Website in spanischer Sprache an, mit einer Schaltfläche Iniciar sesión (Anmelden), was darauf hindeutet, dass die Seite wahrscheinlich die Website einer Bank imitieren sollte (siehe Abbildung 4).

Dieser Trojaner scheint als Begleitanwendung zu fungieren, die von demselben Bedrohungsakteur entwickelt wurde, der auch hinter VNCSpy und PromptSpy steckt. Im Hintergrund kontaktiert der Trojaner seinen Server, um eine Konfigurationsdatei anzufordern, die einen Link zum Herunterladen einer anderen APK enthält, die dem Opfer auf Spanisch als Update präsentiert wird. Während unserer Recherchen war der Konfigurationsserver nicht mehr zugänglich, so dass die genaue Download-URL unbekannt bleibt. Da sie jedoch dieselbe eindeutige Website zum Fälschen von Bankdaten, denselben App-Namen und dasselbe Symbol verwendet und vor allem mit demselben eindeutigen Entwicklerzertifikat signiert ist wie der PromptSpy-Dropper, vermuten wir stark, dass diese App als Ausgangspunkt dient, um die Opfer zur Installation von PromptSpy zu bewegen.

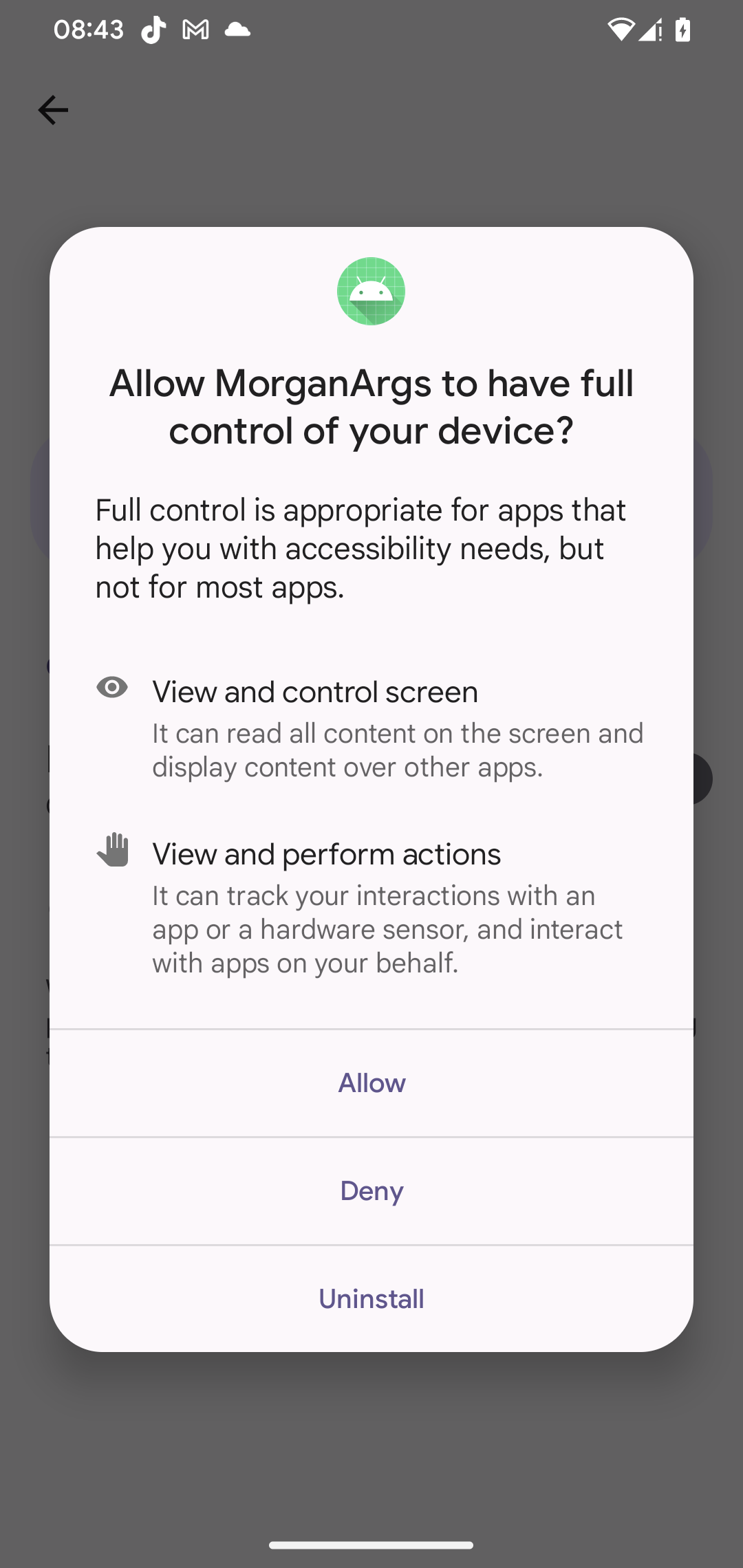

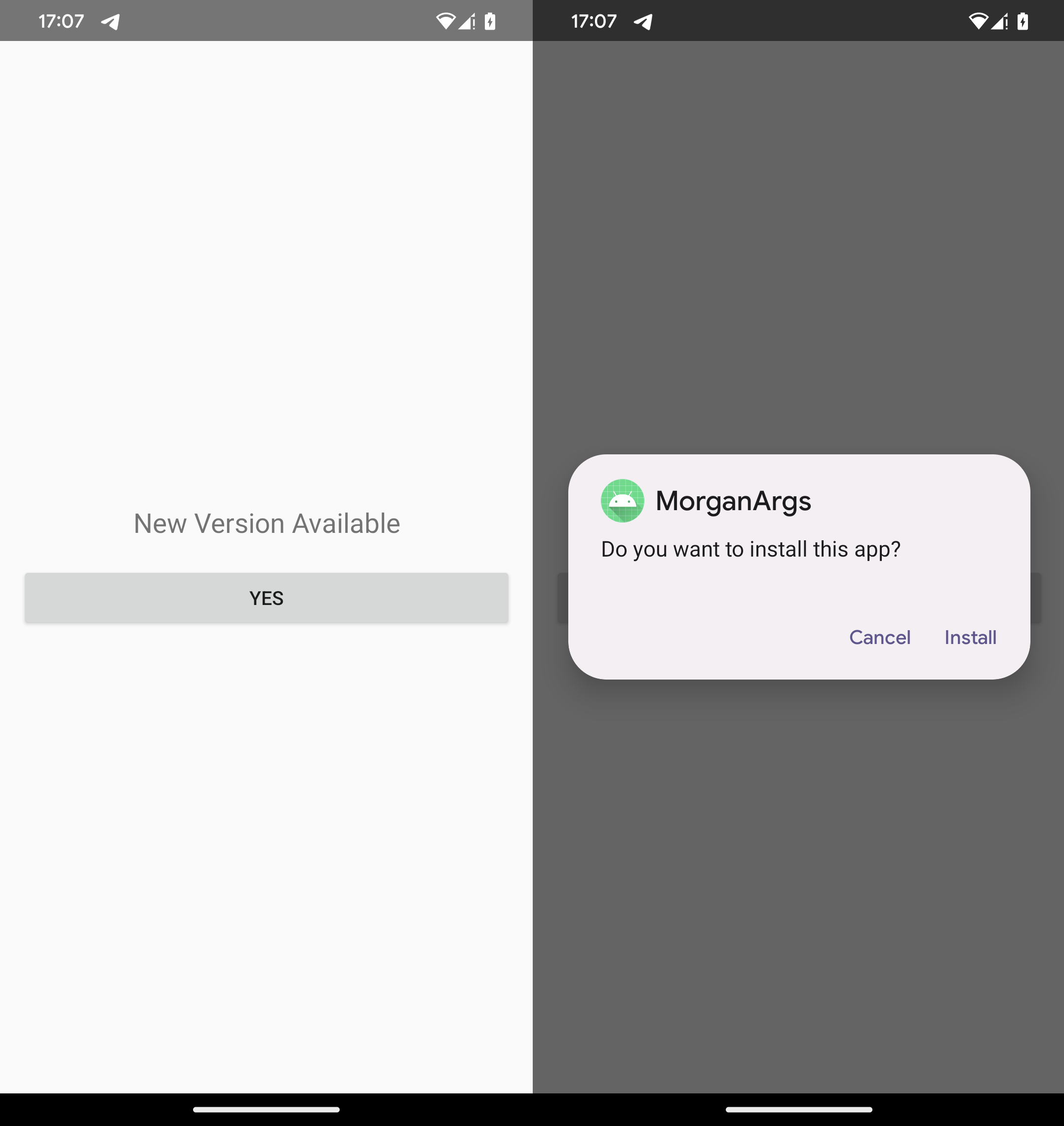

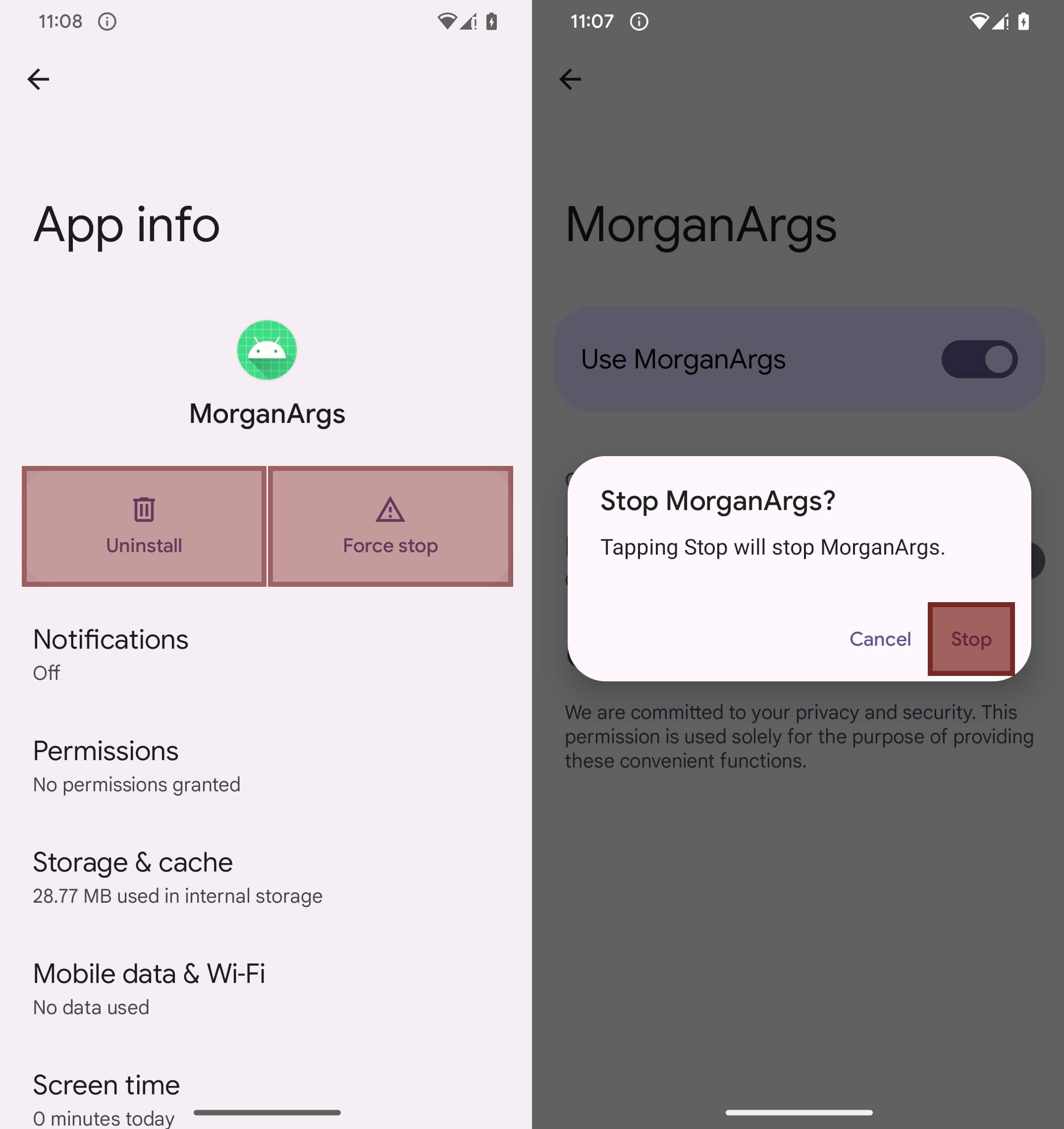

Sowohl VNCSpy als auch PromptSpy enthalten eine VNC-Komponente, die ihren Betreibern vollen Fernzugriff auf kompromittierte Geräte ermöglicht, sobald die Opfer die Zugriffsdienste aktivieren (siehe Abbildung 5). Dadurch können die Malware-Betreiber alles sehen, was auf dem Gerät passiert, und Tippen, Streichen, Gesten und Texteingaben durchführen, als ob sie das Telefon in der Hand hätten.

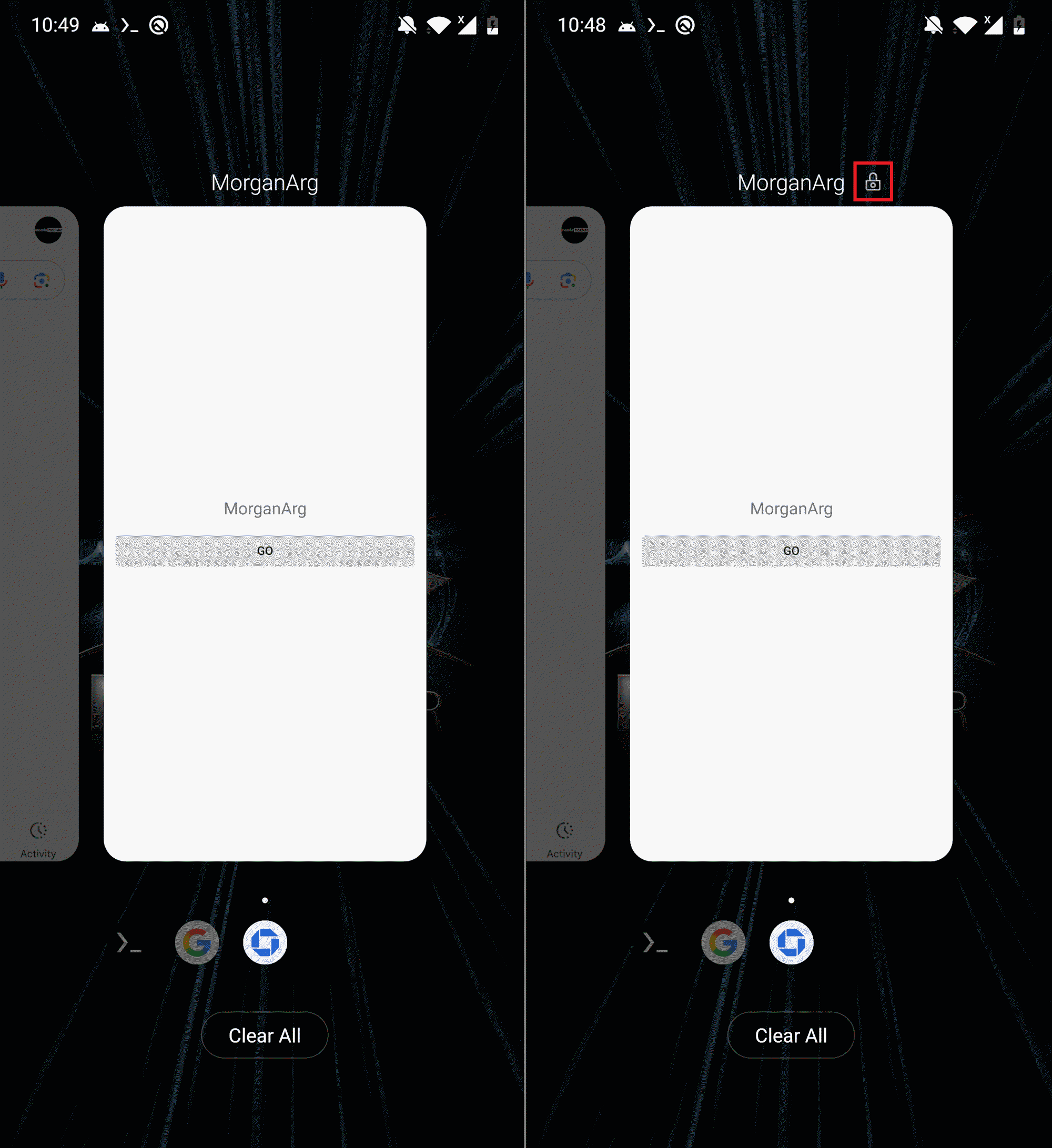

Zusätzlich zu den bösartigen Fähigkeiten, die bereits in VNCSpy enthalten sind, fügt PromptSpy eine KI-gestützte UI-Manipulation hinzu, die dazu beiträgt, dass die bösartige Anwendung in der Liste der zuletzt verwendeten Anwendungen verbleibt (ein Beispiel dafür, wie das Schloss in der Liste angezeigt wird, ist in Abbildung 6 zu sehen).

Wir gehen davon aus, dass diese Funktion verwendet wird, bevor die VNC-Sitzung aufgebaut wird, damit der Benutzer oder das System die PromptSpy-Aktivität nicht aus der Liste der letzten Anwendungen entfernt. In Abbildung 7 sehen Sie die Netzwerkkommunikation von PromptSpy mit Gemini AI.

Ursprünge

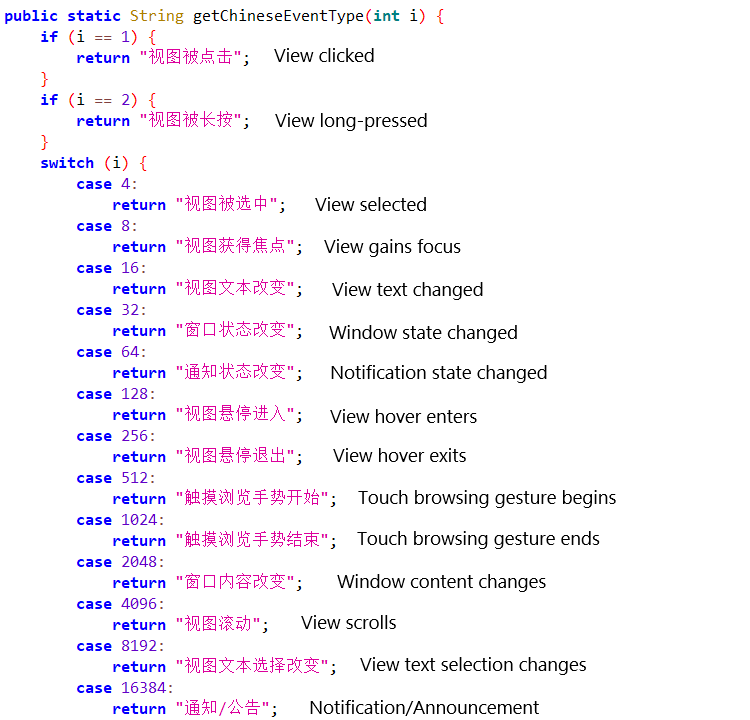

Bei der Analyse von PromptSpy fiel uns auf, dass es Debug-Strings in vereinfachtem Chinesisch enthält. Es enthält sogar eine Behandlung für verschiedene chinesische Barrierefreiheits-Ereignistypen (siehe Abbildung 8), eine Debug-Methode, die im Code deaktiviert, aber nicht entfernt worden war. Der Hauptzweck dieser Methode besteht darin, eine lokalisierte (chinesische) Erklärung für verschiedene Barrierefreiheitsereignisse zu liefern, die auf einem Android-Gerät auftreten. Dadurch werden die Ereignisprotokolle für chinesischsprachige Benutzer oder Entwickler verständlicher, als wenn nur rohe Integer-Codes angezeigt werden.

Mit mittlerer Sicherheit deuten diese Details darauf hin, dass PromptSpy in einer chinesischsprachigen Umgebung entwickelt wurde.

Analyse

Unsere technische Analyse konzentriert sich auf den PromptSpy-Dropper und seine Nutzlast, PromptSpy. PromptSpy ist eingebettet(app-release.apk) in das Asset-Verzeichnis des Droppers. Diese APK enthält die wichtigsten bösartigen Funktionen. Wenn der Dropper gestartet wird, wird eine Aufforderung angezeigt, die den Benutzer auffordert, eine scheinbar aktualisierte Version der Anwendung zu installieren. Bei dieser "Aktualisierung" handelt es sich in Wirklichkeit um die PromptSpy-Nutzlast, die der Benutzer manuell installieren muss (siehe Abbildung 9).

Nach der Installation und dem Start fordert PromptSpy Berechtigungen für den Zugriffsdienst an, wodurch die Malware die Möglichkeit erhält, Bildschirminhalte zu lesen und automatische Klicks auszuführen.

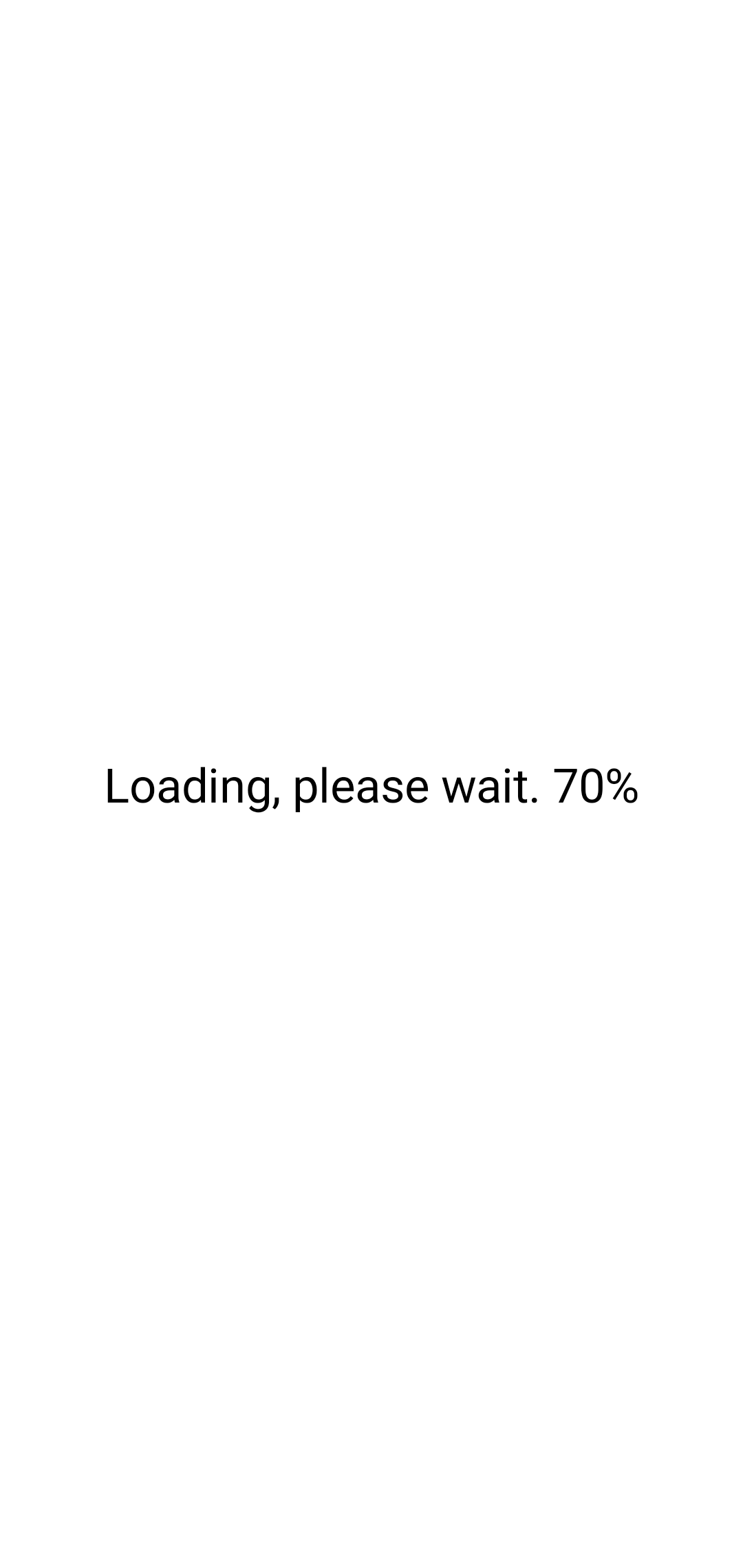

Anschließend zeigt PromptSpy einen einfachen Ladebildschirm im Vordergrund an (siehe Abbildung 10). Im Hintergrund beginnt PromptSpy mit Gemini AI zu kommunizieren, um Anweisungen zu erhalten, die zum Sperren seines Prozesses in der Liste der zuletzt verwendeten Apps erforderlich sind - eine einfache Persistenztechnik, die es PromptSpy ermöglicht, auch nach einem Neustart des Geräts aktiv und gesperrt zu bleiben.

Wenn der Benutzer die Aktivität Laden, bitte warten sieht, verwendet PromptSpy die Eingabehilfedienste, um den Bildschirm Aktuelle Apps zu öffnen und detaillierte UI-Informationen zu sammeln: sichtbarer Text, Inhaltsbeschreibungen, Klassennamen, Paketnamen und Bildschirmbegrenzungen. Dieser dynamische UI-Snapshot wird als XML serialisiert und in die Eingabeaufforderung an Gemini aufgenommen. Gemini liefert dann Schritt-für-Schritt-Anweisungen, wie die Geste zum Sperren der App auszuführen ist.

Dieser Prozess bildet eine kontinuierliche Schleife:

- PromptSpy sendet aktualisierten UI-Kontext an Gemini

- Gemini antwortet mit neuen Aktionen

- PromptSpy führt diese aus und sendet den resultierenden Bildschirmstatus zurück

Die Schleife wird fortgesetzt, bis Gemini bestätigt, dass die App in den letzten Anwendungen erfolgreich gesperrt wurde. Hier ist eine Beispielstruktur:

- Prompt: Sie sind ein Android-Automatisierungsassistent. Der Benutzer gibt Ihnen die UI-XML-Daten des aktuellen Bildschirms. Sie müssen die XML-Daten analysieren und Betriebsanweisungen im JSON-Format ausgeben, um das Ziel des Benutzers zu erreichen.\nKnoten in der XML-Datei enthalten "Bounds"-Attribute im Format '[links,oben][rechts,unten]'. Sie müssen die Mittelpunktskoordinaten berechnen, um Klickanweisungen zu generieren.\n\n*** Grundlegende Beurteilungsregeln ***\n1. **NICHT raten, dass die Aufgabe abgeschlossen ist**. Geben Sie nur dann 'COMPLETED' zurück, wenn Sie in der aktuellen UI-XML einen eindeutigen visuellen Beweis für den Erfolg sehen (z. B. Text wie 'Saved', 'Success' erscheint, der Schalterstatus wird zu checked=\"true\", oder der Bildschirm ist zum Zielzustand navigiert).\n2. Wenn Sie den letzten Schritt ausgeführt haben, aber die aktuelle XML-Datei das Ergebnis noch nicht widerspiegelt, geben Sie 'IN_PROGRESS' mit der Aktion 'NONE' zurück (oder warten Sie), um den neuen Zustand der Benutzeroberfläche im nächsten Zyklus zu prüfen.\n3. Wenn Sie sich nicht sicher sind, bleiben Sie 'IN_PROGRESS' und versuchen Sie zu überprüfen.\n4. Wenn die aktuelle UI-XML leer ist, verwenden Sie 'RECENTS', um auf die Liste der letzten Anwendungen zuzugreifen.\n\nSie können SWIPE verwenden, um zu scrollen/sliden, um Ziele zu finden:\nWenn action_type = \"SWIPE\", müssen Sie x1,y1,x2,y2,duration_ms angeben.\z.B., Scroll UP: Gleiten von unten nach oben (y2 < y1).\n\nBitte halten Sie sich streng an dieses JSON-Ausgabeformat, geben Sie keine Markdown-Tags oder zusätzlichen Text aus:\n{\n \"status\": \"IN_PROGRESS\" | \"COMPLETED\" | \"UNMÖGLICH\",\n \"Begründung\": \"Detaillierte Erklärung: Welchen spezifischen Text oder Zustand habe ich auf dem Bildschirm gesehen, um zu beurteilen, ob die Aufgabe abgeschlossen ist oder als Nächstes erledigt werden muss <REDACTED>Benutzerziel: Sperre die aktuelle MorganArgs-App in der Liste der letzten Apps. Geräteinfo: <Gerätemodell> \n\nAktuelles UI XML: <UI>

- Antwort von Gemini (Handlungsanweisungen): status\": \"IN_PROGRESS\",\n \"reasoning\": \"Ich habe auf die Liste der letzten Anwendungen zugegriffen. Ich kann 'MorganArgs' in der Liste der zuletzt verwendeten Anwendungen sehen. Der nächste Schritt ist ein langer Klick auf die 'MorganArgs'-App-Karte, um das Optionsmenü aufzurufen, das eine Option zum Sperren der App enthalten sollte.\",\n \"action_type\": \"LONG_CLICK\",\n \"x\": 586,\n \"y\": 1126,\n \"x1\": -1,\n \"y1\": -1,\n \"x2\": -1,\n \"y2\": -1,\n \"duration_ms\": -1\n)

- Malware-Folgeaktion mit aktualisierten Bildschirmergebnissen: Die vorherige Aktion wurde ausgeführt. Dies ist die neue UI-XML, bitte stellen Sie fest, ob die Aufgabe abgeschlossen ist oder geben Sie die nächste Anweisung: <AKTUELLE TÄTIGKEIT>

Alle von Gemini vorgeschlagenen Aktionen - Tippen, Streichen, Navigieren - werden über die Eingabehilfedienste ausgeführt, so dass die Malware ohne Benutzereingaben mit dem Gerät interagieren kann.

Die wichtigste bösartige Fähigkeit von PromptSpy liegt in seinem integrierten VNC-Dienst. Dadurch können Angreifer den Bildschirm des Opfers in Echtzeit aus der Ferne betrachten und das Gerät vollständig kontrollieren.

Die Malware kommuniziert mit ihrem fest kodierten Command-and-Control-Server (C&C) unter 54.67.2[.]84 über das VNC-Protokoll; die Nachrichten sind mit einem fest kodierten Schlüssel AES-verschlüsselt. Über diesen Kommunikationskanal kann die Malware:

- einen Gemini-API-Schlüssel erhalten,

- die Liste der installierten Anwendungen hochladen,

- die PIN oder das Passwort für den Sperrbildschirm abfangen,

- den Bildschirm zum Entsperren des Musters als Videoaufnahme aufzeichnen,

- melden, ob der Bildschirm ein- oder ausgeschaltet ist,

- die aktuell im Vordergrund befindliche App melden,

- aufzeichnung des Bildschirms und der Benutzergesten für vom Server angegebene Anwendungen und

- bei Bedarf Bildschirmfotos erstellen.

PromptSpy missbraucht die Eingabehilfedienste auch als Anti-Entfernungsmechanismus. Wenn der Benutzer versucht, die Nutzlast zu deinstallieren oder die Eingabehilfedienste zu deaktivieren, legt die Malware transparente Rechtecke über bestimmte Bildschirmbereiche - insbesondere über Schaltflächen, die Unterbegriffe wie Stopp, Ende, Löschen und Deinstallieren enthalten. Diese Überlagerungen sind für den Benutzer unsichtbar, fangen aber Interaktionen ab und erschweren so die Entfernung. In Abbildung 11 haben wir PromptSpy mit aktiviertem Debug-Flag (das von den Entwicklern beibehalten wurde) ausgeführt, das die Farbe des transparenten Rechtecks festlegen würde, um zu sehen, wo sie speziell angezeigt werden. Auf dem tatsächlichen Gerät sind sie jedoch völlig unsichtbar.

Da PromptSpy die Deinstallation blockiert, indem es unsichtbare Elemente auf dem Bildschirm überlagert, besteht die einzige Möglichkeit für ein Opfer, es zu entfernen, darin, das Gerät im abgesicherten Modus neu zu starten, in dem Anwendungen von Drittanbietern deaktiviert sind und normal deinstalliert werden können.

Um in den abgesicherten Modus zu gelangen, müssen Benutzer in der Regel die Einschalttaste gedrückt halten, lange auf Ausschalten drücken und die Aufforderung zum Neustart in den abgesicherten Modus bestätigen (die genaue Methode kann jedoch je nach Gerät und Hersteller variieren). Sobald das Telefon im abgesicherten Modus neu gestartet wird, kann der Benutzer zu Einstellungen → Apps → MorganArg gehen und es ohne Störungen deinstallieren.

Fazit

PromptSpy zeigt, dass sich Android-Malware auf unheilvolle Weise zu entwickeln beginnt. Da sich die Malware auf generative KI stützt, um Bildschirmelemente zu interpretieren und zu entscheiden, wie mit ihnen zu interagieren ist, kann sie sich an praktisch jedes Gerät, jede Bildschirmgröße und jedes UI-Layout anpassen, auf das sie trifft. Anstelle von fest kodierten Eingaben übergibt sie der KI einfach einen Schnappschuss des Bildschirms und erhält im Gegenzug präzise Schritt-für-Schritt-Interaktionsanweisungen, was ihr zu einer gegen Änderungen der Benutzeroberfläche resistenten Persistenztechnik verhilft.

Ganz allgemein zeigt diese Kampagne, wie generative KI Malware viel dynamischer machen kann und in der Lage ist, Entscheidungen in Echtzeit zu treffen. PromptSpy ist ein frühes Beispiel für generative KI-gestützte Android-Malware und veranschaulicht, wie schnell Angreifer beginnen, KI-Tools zu missbrauchen, um ihre Wirkung zu verbessern.

Wenn Sie Fragen zu unserer auf WeLiveSecurity veröffentlichten Forschung haben, kontaktieren Sie uns bitte unter threatintel@eset.com.ESET Research bietet private APT Intelligence Reports und Datenfeeds an. Wenn Sie Fragen zu diesem Service haben, besuchen Sie die ESET Threat Intelligence Seite.

IoCs

Eine umfassende Liste von Kompromittierungsindikatoren (IoCs) und Beispielen finden Sie in unserem GitHub-Repository.

Dateien

| SHA-1 | Filename | Detection | Description |

| 6BBC9AB132BA066F6367 |

net.ustexas. |

Android/Spy.VNCSpy.A | Android VNCSpy malware. |

| 375D7423E63C8F5F2CC8 |

nlll4.un7o6. |

Android/Spy.VNCSpy.A | Android VNCSpy malware. |

| 3978AC5CD14E357320E1 |

ppyzz.dpk0p. |

Android/Spy.VNCSpy.A | Android VNCSpy malware. |

| E60D12017D2DA579DF87 |

mgappc-1.apk | Android/Spy.PromptSpy.A | Android PromptSpy dropper. |

| 9B1723284E3117949879 |

mgappm-1.apk | Android/Spy.PromptSpy.A | Android PromptSpy dropper. |

| 076801BD9C6EB78FC033 |

mgappn-0.apk | Android/Spy.PromptSpy.A | Android PromptSpy dropper. |

| 8364730E9BB2CF3A4B01 |

mgappn-1.apk | Android/Spy.PromptSpy.A | Android PromptSpy dropper. |

| F8F4C5BC498BCCE907DC |

app-release. |

Android/Spy.PromptSpy.A | Android PromptSpy. |

| C14E9B062ED28115EDE0 |

mgapp.apk | Android/Phishing.Agent.M | Android phishing malware. |

Netzwerk

| IP | Domain | Hosting provider | First seen | Details |

| 52.222.205[.]45 | m-mgarg[.]com | Amazon.com, Inc. | 2026‑01‑12 | Phishing website. |

| 54.67.2[.]84 | N/A | Amazon.com, Inc. | N/A | C&C server. |

| 104.21.91[.]170 | mgardownload |

Cloudflare, Inc. | 2026‑01‑13 | Distribution website. |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit der Version 18 des MITRE ATT&CK Frameworks erstellt.

| Tactic | ID | Name | Description |

| Persistence | T1398 | Boot or Logon Initialization Scripts | PromptSpy receives the BOOT_COMPLETED broadcast intent to activate at device startup. |

| T1541 | Foreground Persistence | PromptSpy uses foreground persistence to keep a service running. | |

| Defense Evasion | T1516 | Input Injection | PromptSpy abuses the accessibility service to prevent its removal. |

| Credential Access | T1417.002 | Malicious Third Party Keyboard App: GUI Input Capture | PromptSpy can intercept Android lockscreen PIN and password. |

| Discovery | T1426 | System Information Discovery | PromptSpy obtains device name, model, and OS version. |

| Collection | T1418 | Software Discovery | PromptSpy can obtain a list of installed applications. |

| T1513 | Screen Capture | PromptSpy can record the screen. | |

| Command and Control | T1663 | Remote Access Software | PromptSpy can use VNC to remotely control a compromised device. |

| T1521.001 | Standard Cryptographic Protocol: Symmetric Cryptography | PromptSpy encrypts C&C communication using AES. | |

| Exfiltration | T1646 | Exfiltration Over C2 Channel | PromptSpy can exfiltrate collected data to the C&C server. |