Em muitas ocasiões, especulações e conjecturas sobre o estado de segurança informática em determinada plataforma podem ser traduzidos em conceitos equivocados que se fixam no inconsciente coletivo e dão lugar a perigosas crenças entre os usuários; crenças que resultam decisivas no momento de determinar que medidas de segurança devem ser adotadas para proteger os dados armazenados em um dispositivo.

O mundo dos dispositivos móveis não está fora desta conduta social. Por isso, muitos usuários acreditam que atualmente não existe malware para equipamentos móveis como smartphones e tablets; portanto, subestimam os perigos que podem ser gerados pela infecção e as graves consequências que provavelmente ocasionem.

Anteriormente estávamos desmistificando alguns mitos sobre malware e crenças incorretas sobre segurança informática. Agora é o momento de focarmos no mundo dos dispositivos móveis. Acompanhe esta série de artigos que iniciamos hoje!

Mito #1: Não existe malware para dispositivos móveis... muito menos para iOS

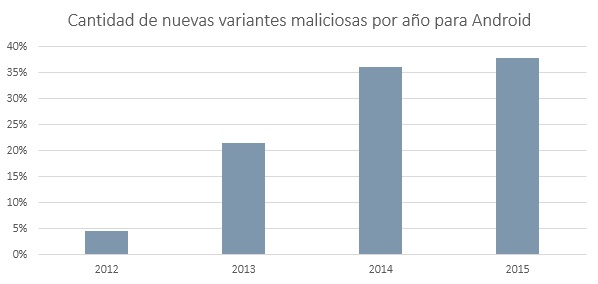

Após explicar aos usuários como o malware tem se convertido em uma atividade econômica paralela, é hora de revelar que estes códigos maliciosos também causam estragos em dispositivos móveis. Muitos permanecem incrédulos; poucos se assustam. A verdade é que o número de novas variantes de códigos maliciosos que são produzidos diariamente não mostra nenhum sinal de declínio.

Em relação ao Android, em média, centenas de novas amostras maliciosos são detectadas mensalmente. Entre as famílias de maior crescimento, o malware dedicado ao envio de mensagens SMS a números Premium, o spyware e o ransomware, são as que ocupam os primeiros lugares da lista.

Essa tendência é preocupante, considerando que estamos falando de códigos que podem gerar consequências extremamente prejudiciais para os donos dos dispositivos: perda de informação sensível, inutilização dos aparelhos e gastos econômicos bem reais.

A seguir veja a quantidade de novas variantes de códigos maliciosos que foram detectados ano a ano:

Ao longo de 2015, podemos observar novas amostras que causaram estragos a nível global. Uma delas foi o Android/Lockerpin: um agressivo ransomware para Android, que é capaz de mudar o código PIN do equipamento, tornando-o totalmente inútil.

Talvez o mais curioso do ano tenha sido uma importante tendência ao encontrar malware em lojas oficiais de aplicativos. Variantes do scareware disponíveis na Play Store, “truques mascarados” para o popular jogo Minecraft, deixando mais de 600 mil usuários infectados; phishing orientado a roubar credenciais do Facebook instalados mais de 500 mil vezes; ou milhares de trojans clicker de sites pornográficos.

O que acontece com o iOS?

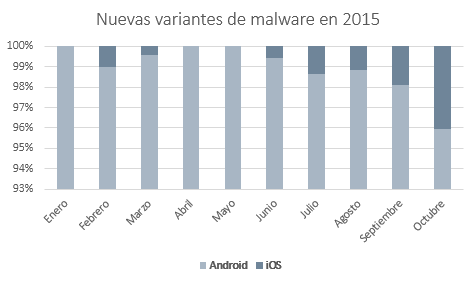

Tem sido bastante ampla a discussão dos admiradores do iOS e Android quanto às diferenças que os esquemas de segurança ostentam, suas vantagens e desvantagens que são fornecidas pela plataforma para a proteção dos usuários mais inexperientes. Enquanto isso, muitos usuários do iOS negligenciam a segurança, afirmando que não existem códigos maliciosos que estejam focados em atacar a estes sistemas operativos.

Embora a quantidade de malware projetados para o iOS continuem representando percentuais bem menores quando comparamos com a enorme diversidade de malware para o Android, a incidência de códigos maliciosos no iOS é inegável. Se analisarmos o aumento da quantidade de famílias maliciosas para esta plataforma durante 2015, perceberemos como este valor tem crescido de maneira exponencial até o final do mesmo ano.

Neste sentido, podemos lembrar alguns dos contratempos que sofreu a Aplle com relação a segurança móvel. Há pouco tempo atrás, o WeLiveSecurity (página sobre segurança da informação da ESET em espanhol) alertou como a empresa deveria remover do seu App Store mais de 300 aplicativos para o iOS que estavam infectados com malware, logo que confirmaram um problema na sua segurança. Esse ataque, chamado XCodeGhost, foi um engenhoso e efetivo assalto que conseguiu fazer com que dezenas de aplicativos infectados pudessem se passar por aplicações seguras.

Pouco tempo depois deste fato, investigadores encontraram outros 216 aplicativos que violavam a política de privacidade da App Store da Apple, na qual é proibida a coleta de endereços de emails, aplicativos instalados, números de série e outras informações de identificação pessoal que podem ser utilizadas para rastrear usuários. Estes aplicativos representaram uma invasão à privacidade dos usuários que os baixaram, estimados em um milhão.

Não podemos deixar de mencionar o YiSpecter: um novo malware para iOS que se aproveita da API privada no sistema operativo para implementar funcionalidades maliciosas. O mais alarmante do YiSpecter é que afeta aos dispositivos iPhone, tendo feito o jailbreak ou não. Este malware pode baixar, instalar e iniciar aplicativos arbitrários para o iOS, até mesmo substituindo os verdadeiros, já instalados no dispositivo.

O que devo ter em conta?

É importante que os usuários saibam deixar de lado suas predileções no momento de realizar uma análise objetiva dos riscos que ameaçam sua informação. As estatísticas demonstram que o malware móvel se diversifica em uma taxa constante, se materializando como um vetor de ataque real.

O mais importante é que os usuários possam compreender e assimilar os diferentes aspectos que abrange essa problemática e, em seguida, avaliar por meio de fundamentos sólidos o tamanho dos riscos aos quais estão expostos e as barreiras que podem ser implementadas para combatê-los.

Autor: Denise Giusto Bilić, da ESET.

Adaptação: Francisco de Assis Camurça, da ESET.